Python黑帽编程 4.1 Sniffer(嗅探器)之数据捕获(上)

Python黑帽编程 4.1 Sniffer(嗅探器)之数据捕获(上)

网络嗅探,是监听流经本机网卡数据包的一种技术,嗅探器就是利用这种技术进行数据捕获和分析的软件。

编写嗅探器,捕获数据是前置功能,数据分析要建立在捕获的基础上。本节就数据捕获的基本原理和编程实现做详细的阐述。

4.1.1 以太网网卡的工作模式

以太网网卡是我们日常生活中见得最多的网卡,我们的电脑通过网线或者wifi接入网络,使用的都是以太网网卡。

图2

常用的以太网卡支持以下工作模式:广播模式、多播模式、直接模式和混杂模式。

1.广播模式(Broad Cast Model):它的物理地址(MAC)地址是 0Xffffff 的帧为广播帧,工作在广播模式的网卡接收广播帧。它将会接收所有目的地址为广播地址的数据包,一般所有的网卡都会设置为这个模式。

2.多播传送(MultiCast Model):多播传送地址作为目的物理地址的帧可以被组内的其它主机同时接收,而组外主机却接收不到。但是,如果将网卡设置为多播传送模式,它可以接收所有的多播传送帧,而不论它是不是组内成员。当数据包的目的地址为多播地址,而且网卡地址是属于那个多播地址所代表的多播组时,网卡将接纳此数据包,即使一个网卡并不是一个多播组的成员,程序也可以将网卡设置为多播模式而接收那些多播的数据包。

3.直接模式(Direct Model):工作在直接模式下的网卡只接收目地址是自己 Mac地址的帧。只有当数据包的目的地址为网卡自己的地址时,网卡才接收它。

4.混杂模式(Promiscuous Model):工作在混杂模式下的网卡接收所有的流过网卡的帧,信包捕获程序就是在这种模式下运行的。网卡的缺省工作模式包含广播模式和直接模式,即它只接收广播帧和发给自己的帧。如果采用混杂模式,网卡将接受同一网络内所有主机发送的数据包。

利用网卡混杂模式的特性,就可以到达对于网络信息监听捕获的目的。

需要注意的是,并不是任何情况下,网络中的数据都会流经你的网卡,比如交换机网络,交换机会绑定端口和MAC,此时就需要上一章讲到的ARP欺骗了。

4.1.2 设置网卡为混杂模式

在Kali Linux中,我们可以通过ifconfig和iwconfig配置网络接口的信息。

正常情况下输入ifconfig,虚拟机中显示如下:

图3

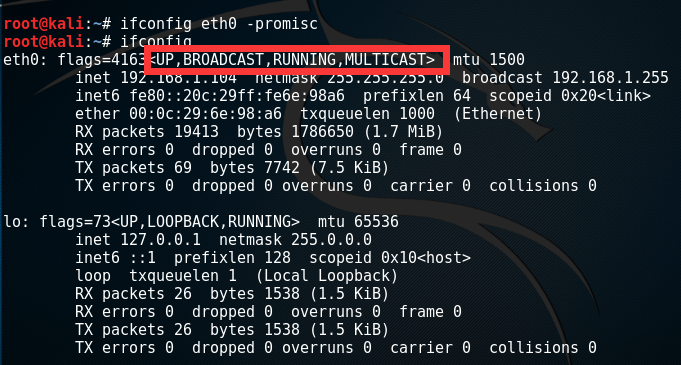

通过命令

ifconfig eth0 promisc

可以将eth0设置为混杂模式。

图4

图四中圈红的部分,表示当前网卡处于混杂模式。

通过ifconfig eth0 -promisc

可以取消网卡的混杂模式。

图5

ifconfig同样适用于无线网卡。

4.1.3 无线网卡的监听模式

对于无线网卡,我们可以使用iwconfig的mode参数来配置混杂模式,mode的选项值如下:

1) Ad-hoc:不带AP的点对点无线网络

2) Managed:通过多个AP组成的网络,无线设备可以在这个网络中漫游

3) Master:设置该无线网卡为一个AP

4) Repeater:设置为无线网络中继设备,可以转发网络包

5) Secondary:设置为备份的AP/Repeater

6) Monitor:监听模式

7) Auto:由无线网卡自动选择工作模式

使用如下命令可以设置无线网卡为监听模式:

ifconfig wlan0 down

iwconfig wlan0 mode monitor

ifconfig wlan0 up

在Kali中我们通过iwconfig来设置混杂模式,可能会遇到点困难,无线网卡设置成混杂模式后,过几秒又变成manage模式了。这是由于Network Manage服务造成,我们可以关闭该服务。

监听模式和上文的混杂模式有什么区别呢?混杂模式是在wifi连接到指定网络中,监听子网中的数据传输;监听模式下wifi会断网,进而监听某一个信道内所有传输流量,因此可以用来扫描wifi热点,破解wifi密码等工作。

下面我们来看一下如何编程实现Sniffer。

4.1.4 可以在windows上运行的Sniffer

Raw Socket是一种较为底层的socket编程接口,可以用来获取IP层以上的数据,所以可以用来编写Sniffer。一个完整的sniffer代码组成,大致分为创建socket对象,接收数据,分析数据三个部分。其中开启网卡的混杂模式,需要配置socket对象的属性。在开启混杂模式方面,Linux上要比windows上复杂一点,我们先从简单的情况开始。

首先我们定义出程序的基本框架。

在上面的代码中,我们首先定义了一个类——PromiscuousSocket,这个类负责创建一个绑定到当前主机名绑定的网卡上的raw socket对象,并设置启动混杂模式。PromiscuousSocket类有三个方法,分别为类的构造函数,另外两个函数是用于with关键字的块作用域的起止函数,不了解的同学请翻阅Python的编程基础资料看一下。sniffer函数会创建PromiscuousSocket类的实例,并使用它接收和分析数据。printPacket方法用来显示捕获的数据内容。

接下来我们来完善核心的PromiscuousSocket类,在__init__方法中,我们创建socket对象,并绑定到对象的s字段上。

def __init__(self):

#创建socket

HOST = socket.gethostbyname(socket.gethostname())

s = socket.socket(socket.AF_INET, socket.SOCK_RAW, socket.IPPROTO_IP)

s.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

s.bind((HOST, 0))

s.setsockopt(socket.IPPROTO_IP, socket.IP_HDRINCL, 1)

s.ioctl(socket.SIO_RCVALL, socket.RCVALL_ON)

self.s = s

这段代码首先创建一个socket对象,第一个字段family我们选择ipv4;第二个字段type,选择raw socket。(这里关于socket编程的基础内容,如果你不是很理解,可以先看一看本教程的2.8节。)

setsockopt函数是用来对socket对象进行补充选项的设置,三个参数的分别为level、选项名称和值。

level支持SOL_SOCKET、IPPROTO_TCP、IPPROTO_IP和IPPROTO_IPV6。

可用的socket层选项名字如下:

协议层 选项名字

SOL_SOCKET SO_REUSEADDR

SOL_SOCKET SO_KKEPALIVE

SOL_SOCKET SO_LINGER

SOL_SOCKET SO_BROADCAST

SOL_SOCKET SO_OOBINLINE

SOL_SOCKET SO_SNDBUF

SOL_SOCKET SO_RCVBUF

SOL_SOCKET SO_TYPE

SOL_SOCKET SO_ERROR

代码中我们使用了SOL_SOCKET 的SO_REUSEADDR

选项,该选项可以让多个socket对象绑定到相同的地址和端口上。s.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

设置了该选项之后,我们调用bind方法,来绑定socket。

s.bind((HOST, 0))

接下来我们再次通过setsockopt函数来设置数据保护IP头部。

s.setsockopt(socket.IPPROTO_IP, socket.IP_HDRINCL, 1)

最后,通过ioctl函数类设置混杂模式,注意传入的两个参数,第一个指定设置的类型为接收所有数据,第二个参数要个第一个对应,使用RCVALL_ON来开启。

s.ioctl(socket.SIO_RCVALL, socket.RCVALL_ON)

我们再来看完善的__enter__函数。

def __enter__(self):

return self.s

代码很简单,返回创建的socket对象。

__exit__方法中,我们调用ioctl方法通过RCVALL_OFF来关闭混杂模式。代码如下:

def __exit__(self, *args, **kwargs):

self.s.ioctl(socket.SIO_RCVALL, socket.RCVALL_OFF)

完善的sniff方法如下:

def sniffer(count, bufferSize=65565, showPort=False, showRawData=False):

with PromiscuousSocket() as s:

for i in range(count):

# receive a package

package = s.recvfrom(bufferSize)

printPacket(package, showPort, showRawData)

sniff方法利用PromiscuousSocket的一个实例,接收数据包,然后调用printPacket方法打印基本信息。

def printPacket(package, showPort, showRawData):

dataIndex = 0

headerIndex = 1

ipAddressIndex = 0

portIndex = 1

print('IP:', package[headerIndex][ipAddressIndex], end=' ')

if(showPort):

print('Port:', package[headerIndex][portIndex], end=' ')

print('') #newline

if(showRawData):

print('Data:', package[dataIndex])

printPacket方法接收数据包对象,打印对应信息。这里不用过多解释,传入的package对象作为二维数组被解析,通过调试可以知道数据包里面的内容,从而进一步调整程序。

4.1.5 解决Linux上混杂模式问题

至此,一个简单 的嗅探程序就完成了,在windows上可以运行无误了。不过在linux上会遇到问题,在设置混杂模式的代码:

s.ioctl(socket.SIO_RCVALL, socket.RCVALL_ON)

Python并没有将SIO_RCVALL和RCVALL_ON及RCVALL_OFF暴露出来。但是系统底层的C结构体是有这样的定义的,这里我们通过fcntl模块的fcntl对象的ioctl方法来配置选项。这里面涉及一个Python编程中python对象和C 类型转换的知识点,我这里就不展开了,不太知道的同学请自行查找资料解决。

这里我们先将要用到的数值封装到类FLAGS中。

class FLAGS(object):

# linux/if_ether.h

ETH_P_ALL = 0x0003 # 所有协议

ETH_P_IP = 0x0800 # 只处理IP层

# linux/if.h,混杂模式

IFF_PROMISC = 0x100

# linux/sockios.h

SIOCGIFFLAGS = 0x8913 # 获取标记值

SIOCSIFFLAGS = 0x8914 # 设置标记值

然后创建一个ifreq类,如下:

class ifreq(ctypes.Structure):

_fields_ = [("ifr_ifrn", ctypes.c_char * 16),

("ifr_flags", ctypes.c_short)]

该类继承自ctypes.Structure类,使用它我们可以通过字符串中转c结构体字段的值。

下面我们看如何使用FLAGS和ifreq类。

在PromiscuousSocket类初始化socket的代码部分,我们增加下面的代码。

if os.name == 'posix':

import fcntl # posix-only

s = socket.socket(socket.PF_PACKET, socket.SOCK_RAW, socket.htons(FLAGS.ETH_P_ALL))

ifr = ifreq()

ifr.ifr_ifrn = b'eth0' #此处注意,这里写死了网卡名称,需要根据实际情况修改或者传入

fcntl.ioctl(s, FLAGS.SIOCGIFFLAGS, ifr) # 获取标记字段的名称

ifr.ifr_flags |= FLAGS.IFF_PROMISC # 添加混杂模式的值

fcntl.ioctl(s, FLAGS.SIOCSIFFLAGS, ifr) # 更新

self.ifr = ifr

上面的代码中,注意几个地方。htons方法用来将16bit的正数的字节顺序转换为网络传输的顺序(所谓的大端,小端,不了解的请google之)。我们创建了一个ifreq类的实例 ifr,接下来设置绑定的网卡的名字,这里程序写死了,需要根据实际情况调整。通过

fcntl.ioctl(s, FLAGS.SIOCGIFFLAGS, ifr) # 获取标记字段的名称

将当前socket已经有的Flag获取到,然后加上设置混杂模式的数值,在通过

fcntl.ioctl(s, FLAGS.SIOCSIFFLAGS, ifr) # 更新

更新给socket对象,从而使该socket具有获取所有数据的能力。

在__exit__方法中,取消混杂模式的代码我们也要修改一下:

def __exit__(self, *args, **kwargs):

if os.name == 'posix':

import fcntl

self.ifr.ifr_flags ^= FLAGS.IFF_PROMISC

fcntl.ioctl(self.s, FLAGS.SIOCSIFFLAGS, self.ifr)

else:

self.s.ioctl(socket.SIO_RCVALL, socket.RCVALL_OFF)

这段代码就不必再解释了,根据上面的说明应该看得明白。

4.1.6 小结

到此为止,我们基于raw socket实现的嗅探器就完成了,实现我们捕获数据的目的。此种方法,需要大家对操作系统本身对网络协议栈的描述,有较为深入的理解。下一节,我们让这个过程变得轻松一点,使用一些流行的网络库来实现Sniffer。

第4.2节《4.1 Sniffer(嗅探器)之数据捕获(下)》已经在微信订阅号抢先发布,心急的同学进入订阅号(二维码在下方),从菜单“专栏”—>”Python黑帽编程”进入即可。

查看完整系列教程,请关注我的微信订阅号(xuanhun521,下方二维码),回复“python”。问题讨论请加qq群:Hacking (1群):303242737 Hacking (2群):147098303。

玄魂工作室-精彩不断

作者:玄魂

出处:http://www.cnblogs.com/xuanhun/

原文链接:http://www.cnblogs.com/xuanhun/

更多内容,请访问我的个人站点 对编程,安全感兴趣的,加qq群:hacking-1群:303242737,hacking-2群:147098303,nw.js,electron交流群 313717550。

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接,否则保留追究法律责任的权利。

关注我:

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 单元测试从入门到精通

· 上周热点回顾(3.3-3.9)

· winform 绘制太阳,地球,月球 运作规律

2014-10-25 Kali Linux Web 渗透测试视频教程—第十一课-扫描、sql注入、上传绕过

2008-10-25 Web安全实践(2)基于http的web架构剖析

2008-10-25 web安全实践系列导航