基于Web的漏洞利用

1、Nikto 基于Web的漏洞信息扫描

nikto 自动扫描web服务器上没有打补丁的软件,同时同时也检测驻留在服务器上的危险文件,nikto能够识别出特定的问题,检测服务器的配置问题,

检测某台主机的端口

- Nikto v2.1.6/2.1.5

+ Target Host: 116.255.235.9

+ Target Port: 80

+ GET Retrieved x-powered-by header: ASP.NET

+ GET The anti-clickjacking X-Frame-Options header is not present.

+ GET The X-XSS-Protection header is not defined. This header can hint to the user agent to protect against some forms of XSS

+ GET The X-Content-Type-Options header is not set. This could allow the user agent to render the content of the site in a different fashion to the MIME type

+ GET Cookie ASPSESSIONIDQCDBACST created without the httponly flag

+ GET Server leaks inodes via ETags, header found with file /SwiszPgE.pl, fields: 0x56809c3a 0x46c

+ GET Cookie preurl created without the httponly flag

+ GET Cookie captchaKey created without the httponly flag

+ GET Cookie captchaExpire created without the httponly flag

- Nikto v2.1.6/2.1.5

+ Target Host: 116.255.235.9

+ Target Port: 80

+ GET The anti-clickjacking X-Frame-Options header is not present.

+ GET The X-XSS-Protection header is not defined. This header can hint to the user agent to protect against some forms of XSS

+ GET The X-Content-Type-Options header is not set. This could allow the user agent to render the content of the site in a different fashion to the MIME type

+ GET Cookie preurl created without the httponly flag

+ GET Cookie captchaKey created without the httponly flag

+ GET Cookie captchaExpire created without the httponly flag

+ GET Retrieved x-powered-by header: ASP.NET

+ GET Cookie ASPSESSIONIDQCDBACST created without the httponly flag

+ TRACK Server leaks inodes via ETags, header found with file /, fields: 0x56809c3a 0x46c

+ GET Retrieved x-aspnet-version header: 2.0.50727

+ OSVDB-22: GET /cgi-bin/bigconf.cgi: BigIP Configuration CGI

+ OSVDB-235: GET /cgi-bin/webdist.cgi: Comes with IRIX 5.0 - 6.3; allows to run arbitrary commands

+ OSVDB-3233: GET /cgi-bin/admin.pl: Default FrontPage CGI found.

+ OSVDB-3093: GET /OA_JAVA/servlet.zip: Oracle Applications portal pages found.

+ OSVDB-3092: GET /content/sitemap.gz: The sitemap.gz file, used for Google indexing, contains an xml representation of the web site\'s structure.

2、Websecurify 漏洞扫描

可以扫描SQL注入、跨站脚本攻击、文件包含、跨站请求等。webSecurify是一款自动扫描Web漏洞的工具,这里不再说明。

3、网络爬虫:抓取目标网站

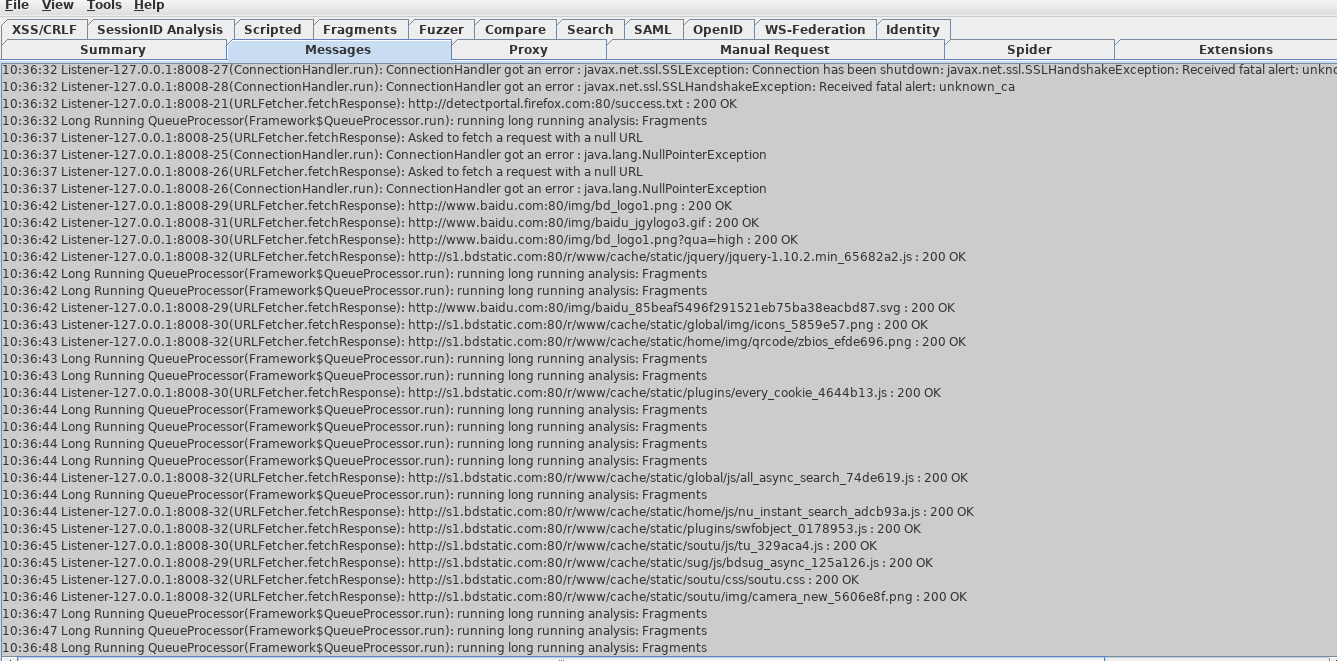

WebScarab,拦截请求的时候要对网络流量进行设置,不然造成如图多个链接的拦截请求。

4、代码注入攻击

掌握注入型攻击的关键是理解解释性语言是什么,以及他是如何工作的。注入攻击可以可以用于各种目的,包括绕过认证、操作数据、查看敏感数据、在远程主机上执行命令。

解释型程序语言,包括PHP、JavaScript、ASP、结构性查询语言SQL、python。解释型语言只有在执行之前才会产生机器码。而编异常性语言余姚程序员建议源代码并生成可可执行文件 (.exe),在编译语言环境下,一旦程序完成编译,源代码就不能再改变,除非重新生成源代码再次编译成可执行文件。

注入攻击主要是提交、发送、操纵用户驱动的输入的数据。让计算机执行意想不到的命令或者为攻击者返回想要的结果。

跨站脚本也就是XSS,是将一个脚本程序注入到web应用程序中的过程,注入脚本被保留在原有的web页面中,所有访问该页面的浏览器都会运行或者处理这个脚本程序,当注入脚本成为原始代码的一部分的时候,跨站脚本攻击就会发生。跨站脚本攻击和其他攻击不一样的地方就是,侧重于攻击客户端而不是服务器。也已脚本存储在服务器上,会让浏览器(客户端)执行该脚本。<Script>alert("XSS Test")</script>,之后设计的客户端攻击、会话管理、源代码审计、等。

5、使用后门和rootkit维持访问

后门就是驻留在目标计算机上的软件,他允许攻击者返回或者链接到目标计算机上,大多数情况下后门是一个运行在目标计算机上的隐藏进程,允许未授权的用户来控制目标计算机。

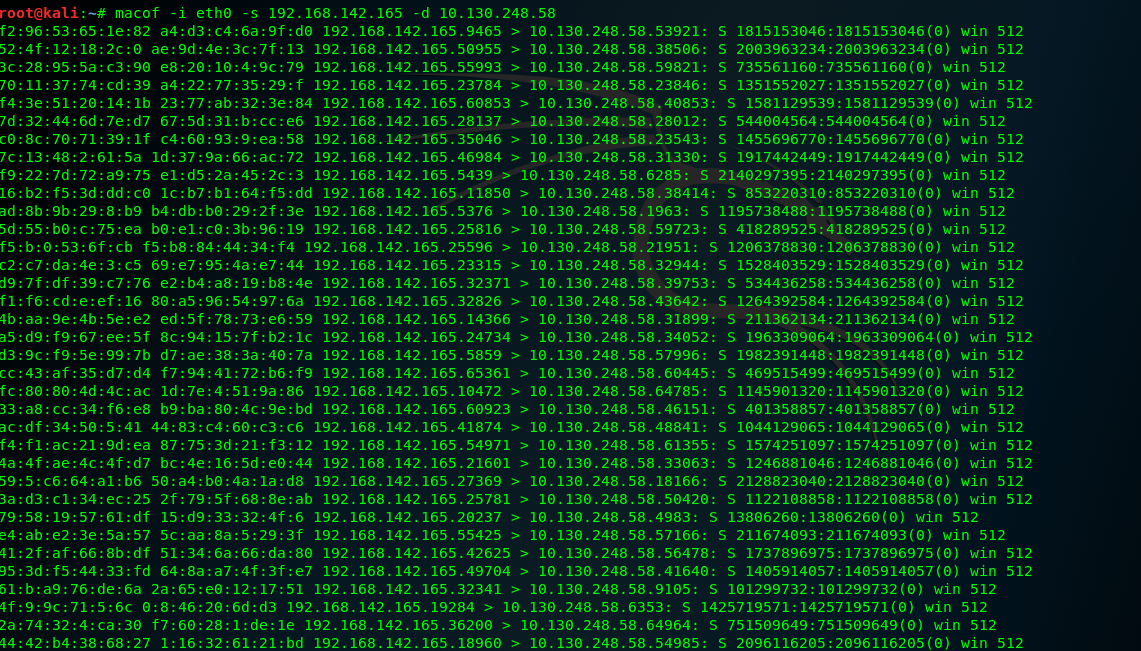

6、Macof : Macof会生成大量的MAC地址。泛洪网络,,但是这回使用的大量的网络流量,造成容易被发现。直到叫交换机的IP地址之后就可以对该交换机进行攻击。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 10年+ .NET Coder 心语,封装的思维:从隐藏、稳定开始理解其本质意义

· .NET Core 中如何实现缓存的预热?

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 地球OL攻略 —— 某应届生求职总结

· 提示词工程——AI应用必不可少的技术

· Open-Sora 2.0 重磅开源!

· 周边上新:园子的第一款马克杯温暖上架