论坛IP地址追踪&路由器密码嗅探

一、论坛IP地址查询

1、任何应用程序部可以调用一个标准的库函数来查看给定名称的主机IP地址。类似地,系统还提供一个逆函致—给定主机的IP地址,查看它所对应的主机名。大多数使用主机名作为参数的应用程序也可以把IP地址作为参数。

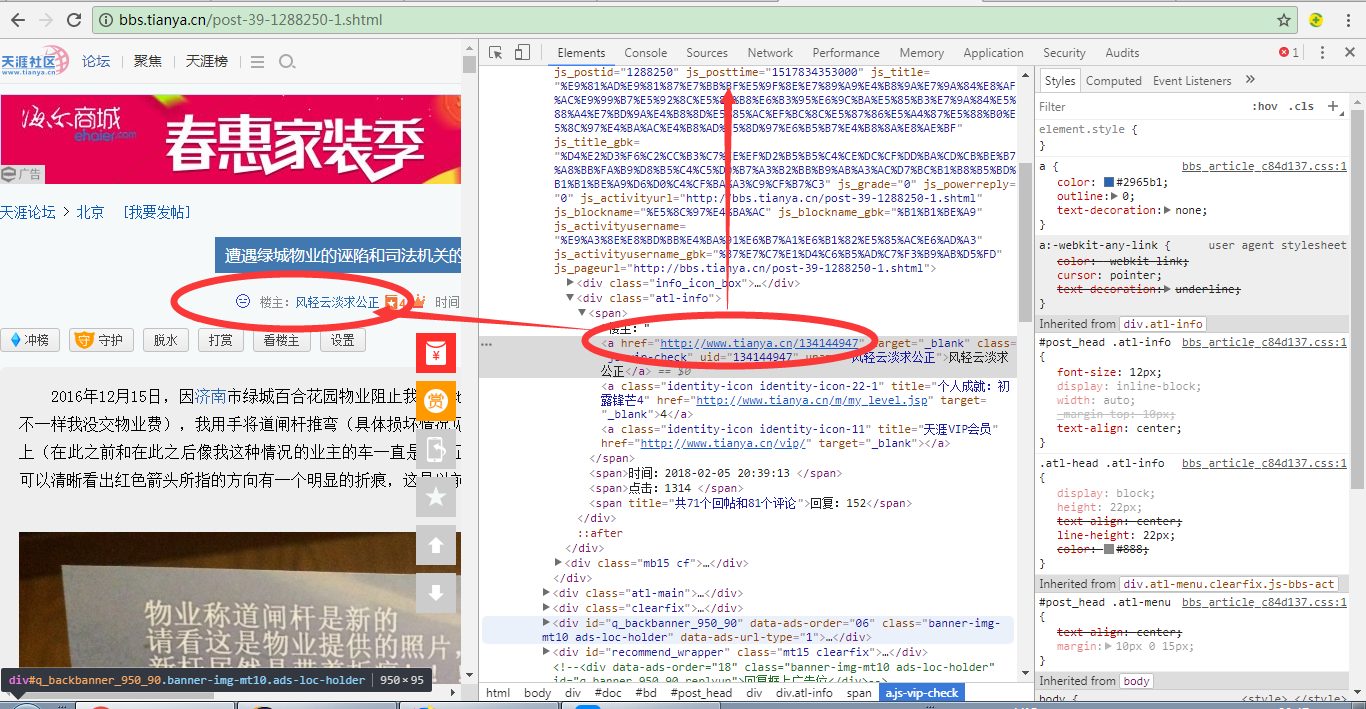

2、找到发帖人的账号元素,右键元素进行检查,对账号的元素审计

只看帖子的标记点 , 用户名账户ID是不会更改的,但是IP地址和端口通过论坛固有算法转换得到

| dashang : { | |

| merId : "%E5%A4%A9%E6%B6%AF%E8%AE%BA%E5%9D%9B", | |

| merNum : "university-1061275", | |

| getName : "%E5%AD%90%E6%A5%A0%E5%85%88%E7%94%9F", | |

| time : "1520082135338", | |

| ext1 : "1061275", | |

| ext2 : "university", | |

| ext4 : "%E3%80%8A%E6%88%98%E5%9B%BD%E8%A1%8C%E3%80%8B%E8%BF%99%E9%83%A8%E5%B0%8F%E8%AF%B4%E6%80%8E%E4%B9%88%E6%A0%B7%EF%BC%9F", | |

| sign : "d6be0e86f30fc5e13ae34230b64c5a66", | |

| amount : 0, | |

| zhiyinCount : 0, | |

| newestRecords : null | |

| }, |

下图是我随便找的天涯上一个论坛客户,对楼主的属性元素进行代码检查

找到参数 通过固定算法转换成IP地址段,之后在百度应用站长工具或者Google搜索定位找到所属省市、辖区、单位。即便是通过ADSL拨号的家庭动态分配的IP地址,也可以在电信部门日志记录中找到。从而确定具体人的位置。

二、路由器密码嗅探

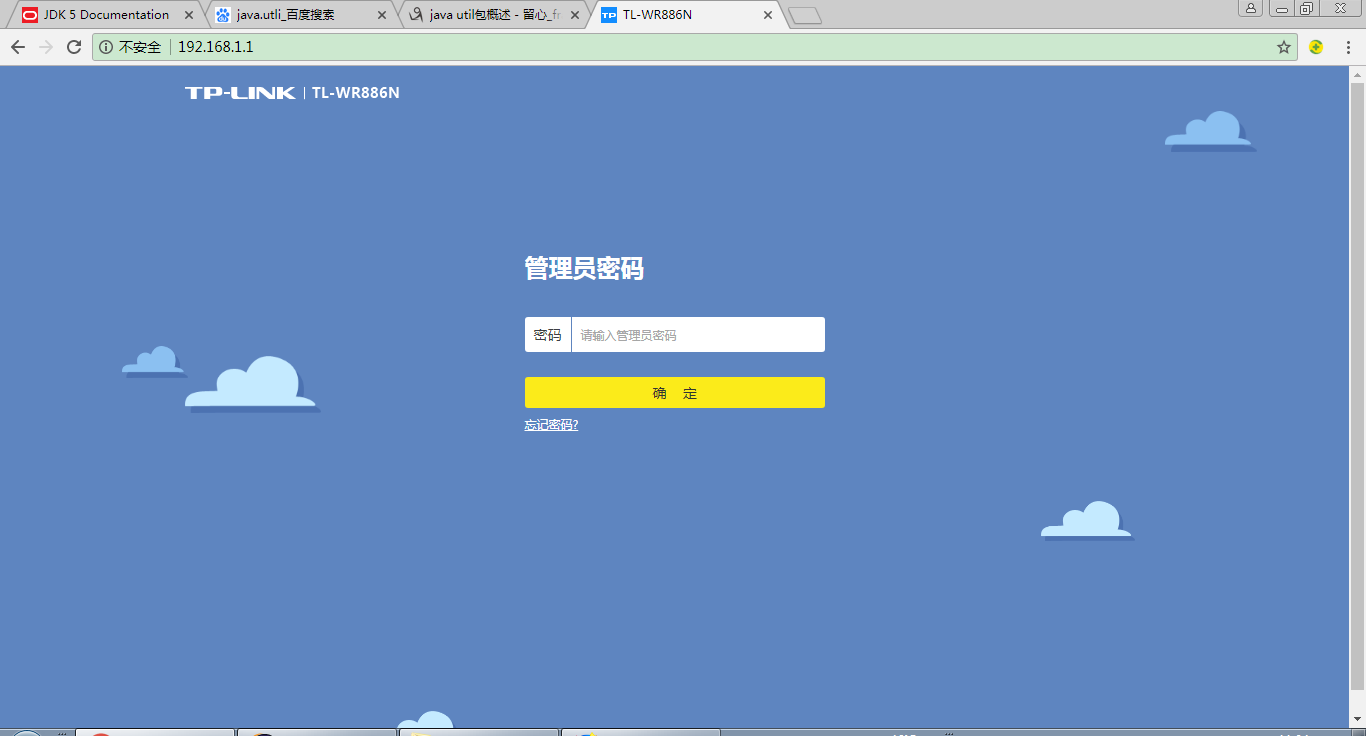

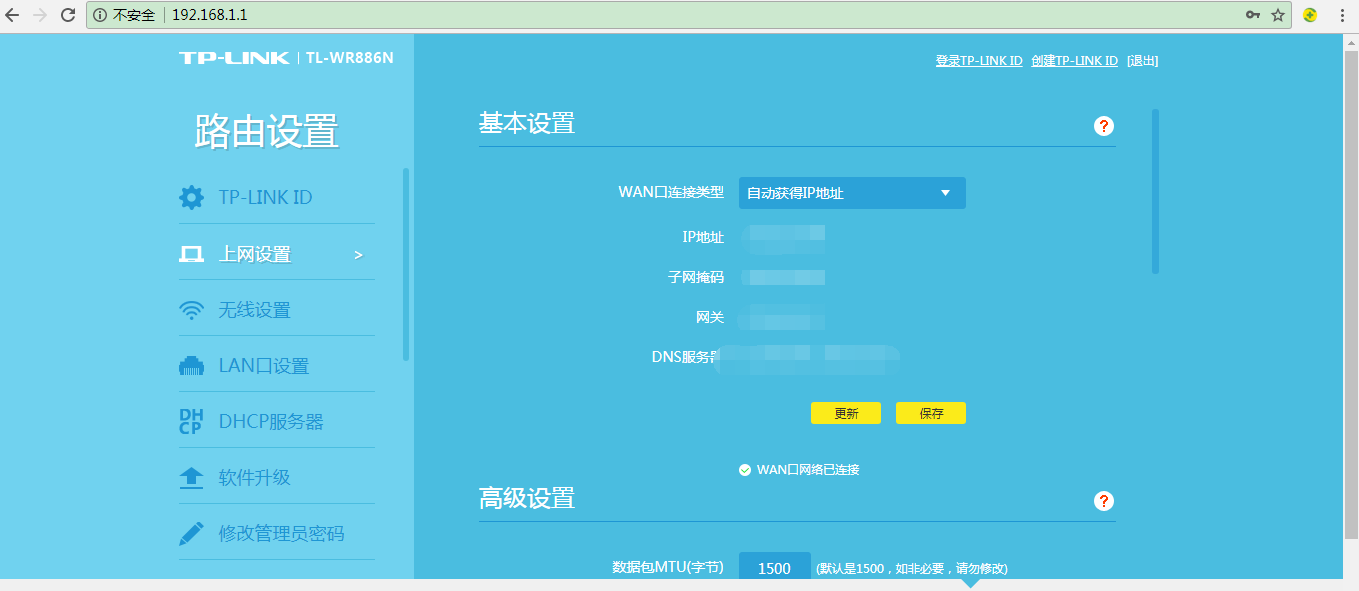

1、下图是Tp-link的登陆界面。移动的192.168.1.1 电信的192.168.0.1或者1.0 ,简单的方法通过手机端搜索附近的WiFI,加密方式WPA、WPA2-PSK ,无线model采用11bgn-mixed

频带宽度20MHz,上网地址获取采用自动获取,类似于IP地址克隆,LAN端口号可以修改,安全意识不强的都没有更改。DHCP服务器地址池预设置199个。简单数字+字母密码手机端直接可以解密,混杂的密码只能通过Kali 进行字典群举攻击

2、手机端获得密码后通过二维码识别出明文即可直接在PC端链接,对路由器进行密码嗅探,很多路由器无线密码和路由管理密码是一样的,修改过的通过发送get请求,对回应的数据包特征码分析,云上枚举密码和账户。

3、登陆路由器之后基本控制了链接路由器的所有设备,手机端,打印机,无线电视、电脑终端、摄像头等无线传感设备。

4、对特定设备进行数据包流量分析。

5、路由器做特定端口映射之后,可以访问终端PC中的共享数据。