电网渗透中工控协议加密技术降噪识别

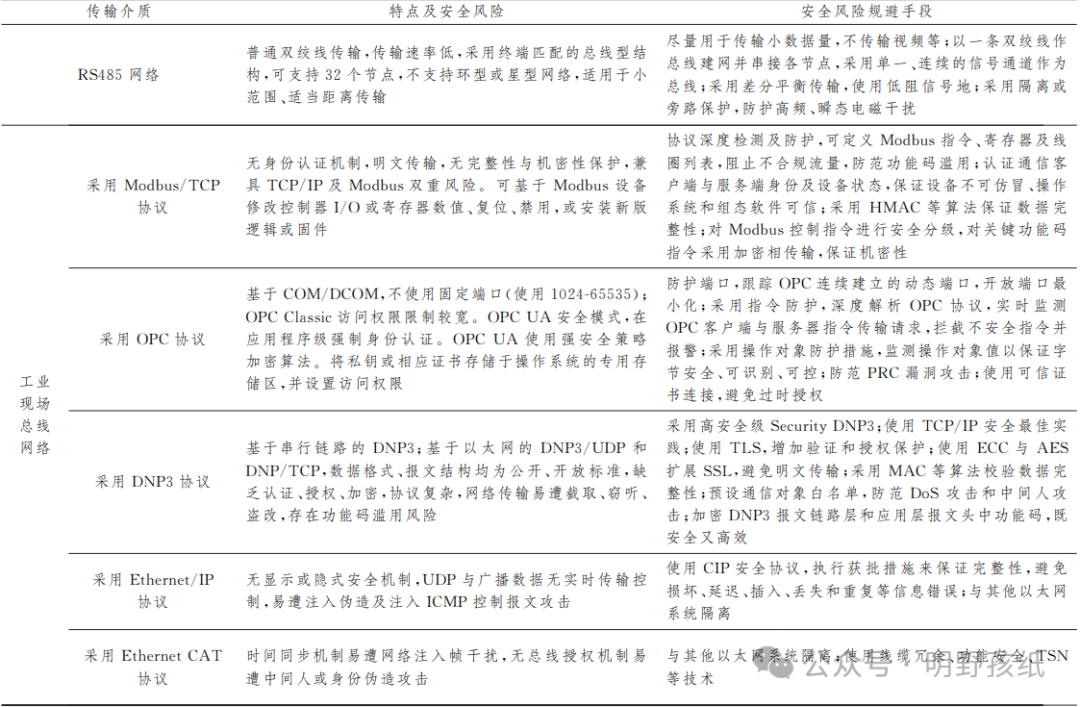

工业互联网网络传输需要控制各传输节点、链路以及端到端的加密过程,选用合适的对称加密和公钥加密算法.工业互联网网络传输的保密性用于实现传输数据流加密,防范工业互联网通信链路上的数据信息窃听、泄露、篡改以及破坏等。工控安全的发展经历了几个重要的发展阶段;从最初的隔离就即安全,随着两化融合深入推进开始主动寻求安全措施被动式的开始部署防护、检测、监测类网络安全产品,到后面阶段提出资产的纵深防御策略发展到需要内生安全保障由内而外的网络安全,目前工控安全上这些已有的安全措施能否真正发挥其效果转变为以攻为守的安全技术。工控安全的发展成了国家战略储备的一种资源。我们传统的思维基本都是基于外部或者内部的视角去审视如何抵御网络攻击。下面我们来讨论工控协议加密技术的降噪识别的技术方法。

工控系统中的广泛使用的工控协议的加密技术作为其协议安全的核心技术,在建设靶场以及攻击防御中研究如何识别加密的协议是检测入侵的重要手段。

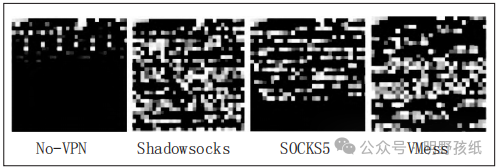

在文献2中针对VPN通信加密识别,借助神经网络卷积识别技术,可在灰度图像上直观地分辨出加密特征,但是该种方法并不能标识出未知加密的技术。

文献5就工控网络攻击涉及的监控网的攻击、系统攻击和过程攻击三种方法分析了网络中攻击检测的根源和难点进行了深入分析;然后阐述了异常检测和误用检测技术的研究现状。

协议逆向工程是指在不依赖于协议描述的情况下,通过对协议实体的网络输入/输出、系统行为和指令执行流程进行监控和分析,提取协议文法、语法和语义的自动化过程。所以说有些期刊中谈协议逆向而没有逆向的一点痕迹,而深度包检测(Deep Packet Inspection, DPI)技术是流量分类及识别技术的一个技术分支。协议逆向技术主要分为两类:基于网络轨迹的协议逆向技术 和 基于指令代码的协议逆向技术。在工控协议加密降噪处理中通过剥离部分加密参数,该参数带来的扰动不会影响协议本身的特征。

参考文献:

[1]电力工控协议脆弱性动态分析技术的研究[J]

[2]基于深度学习的 VPN 加密流量协议识别[J]

[3]基于串行通信总线信号分析的工控系统物理入侵攻击检测方法[P]

[4]工业互联网网络传输安全问题研究[J]

[5]工业控制系统入侵检测研究综述[J]

[6]协议逆向工程研究进展[M]

[7]面向非加密网络数据流的协议规范推断关键技术研究[J]

[8]模糊测试强制性安全漏洞发掘[M]

[9]工业互联网典型安全解决方案案例汇编 2020

[10]SecXOps安全智能分析技术白皮书

浙公网安备 33010602011771号

浙公网安备 33010602011771号