深入电网靶场中分析工控协议的伪识别性

工业控制设备和协议种类繁多、纯虚拟工控蜜罐的模拟能力仍然有限、高交互工控蜜罐消耗大量资源,现有的一些交互蜜罐设计基于前端web界面响应报文跟真实PLC反馈不一致,且协议报文响应头与真实PLC不对应,有的没有交互信息,nmap指纹也存在差异。像Conpot开源低交互蜜罐,支持包括IEC60870-5-104、楼宇自动化和控制网络(BACnet)、Modbus、s7comm以及HTTP、SNMP和TFTP等协议。可基于Conpot蜜罐进一步提升协议的交互性能扩展,XPOT和CryPLH是高交互蜜罐,但是在实际检测中发现nmap反控的PLC指纹信息存在差异,所以这种高交互蜜罐在研究工控协议的安全测试方面有较大用途。工控协议的伪识别性很大层面上取决于拟态的逼真性。但是如果说拟态的投入和真实PLC价值无二差别,就没有必要再考虑。

建设电网工业互联网信息靶场平台需要针对电网SCADA系统进行拟态,工控设备生产的企业有ABB、GE、西门子、施耐德、AB、MOXA(RTU)、欧姆龙、三菱等,工控部署的SCADA系统有Citect、IFIX、Realinfo、KingSCADA、KingView、Forcecontrol7等。其中电网工控系统中涉及的工控协议有Modbus RTU、Modbus TCP、DeviceNet、EtherNet/IP、CC-LINK、CC-LINK IE、Profibus、Profinet、CANbus、CANopen、POWERLINK、DNP3、S7、OPC-UA、OPC-DA、IEC 60870-5-104、IEC 60870-5-101、IEC61850-GOOSE、IEC61850-SV、IEC 61850-MMS、IEC60044-8、Q/GDW1376、DL/T 698.45、V-Net/IP(横河 DCS)、hollysys-macs(和利时 DCS)、霍尼韦尔 DCS 协议和 MQTT 等。其中在输电和发电侧主要使用Profibus、CANbus、DNP3、S7、OPC-UA、OPC-DA、IEC 60870-5-104、IEC 61850-GOOSE、IEC61850-SV 、ICE6004-8、EtherCAT、IEC60044-8、Q/GDW 373 等。工控上位机代表的有主流上位机 WellinTech、Advantech、WINCC等。最后平台可通过 OpenFlow 协议与 SDN 交换机进行互联互通。

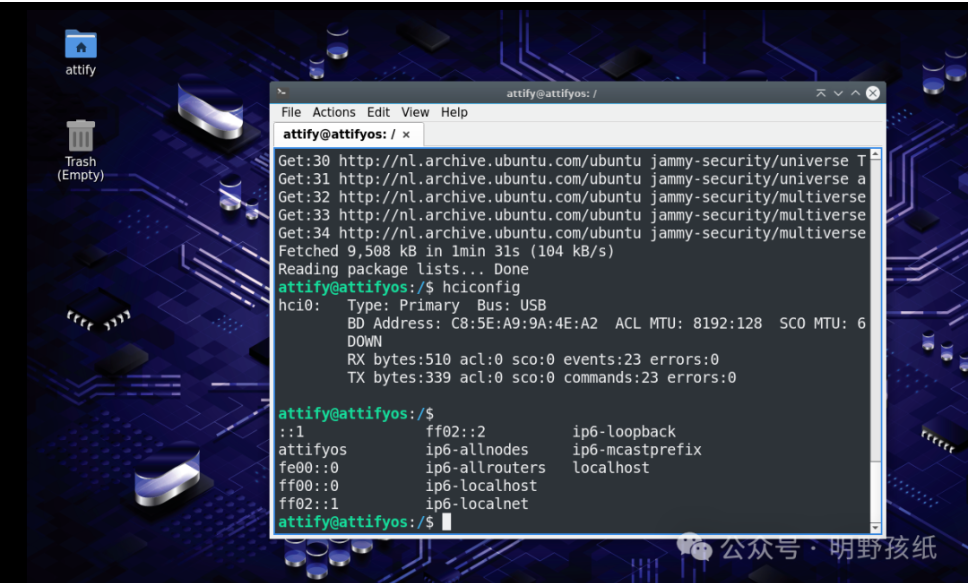

工控协议的安全分析,可以通过静态或者动态的方式,最有效率的方式将两者结合起来,从工控PLC固件提取,到工控流量分析。工控PLC固件分析使用AttifyOS 4.0 进行做安全分析,最新版本-AttifyOS 4.0基于Ubuntu 22.04,包含预配置的工具,下载地址如下:

https://github.com/AttifyOS/AttifyOS/releasesgithub上的压缩文件被分成了好几个,需要分卷解压提取ISO镜像文件,且分配的安装磁盘空间必须大于60G。

参考资料:

https://github.com/djformby/GRFICS

https://github.com/mushorg/conpot

https://github.com/trombastic/PyScada/

https://github.com/RabitW/IoTSecurityNAT

https://github.com/sjhilt/GasPot

https://rustlang.rs/posts/hunting_opensource_honeypot/

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通

2018-03-07 java-HTML&javaSkcript&CSS&jQuery&ajax