协议形式化分析资料整理

1、接近尾声把协议形式化分析的资料整理一遍

形式化分析工具 Scyther 软件资料以及 tool manual 在官网上可查 https://people.cispa.io/cas.cremers/scyther/\

scyther 形式化分析的协议 发布在作者 GitHub https://github.com/cascremers/scyther

另外 使用所有形式化分析工具(proverif,maudenpa,CryptoVerif,ProVerif,Tamarin,cryptoverif1.28,AVISPA)以及对应工具需要安装的插件涉及的资料整理在 GitHub账户 https://github.com/SueKayTian/protocol-analysis-tool/ (fork)

2、勘误:

在国内使用形式化分析协议安全的论文比较的少 ,存在的一篇《OAuth2.0 协议的安全形式化分析》发表于计算机工程与设计 2016年 存在一处错误 表3 Scyther安全属性 Secrecy 应当写成 Secret 不然 Scyther工具无法解释运行程序

3、阐述Delov-Yao模型的经典 文献 ------A Structured Operational Modelling of the Dolev-Yao Threat Model

4、关于EtherNet/IP的所有整理的资料全部上传到我的 GitHub账号上 https://github.com/SueKayTian

5、关于EtherNet/IP的源代码可以自行GitHub上查找

6、关于EtherNet/IP 的设备扫描脚本和远程执行代码可以在百度云上查找 已经分享

7、罗列关于使用Scyther软件进行分协议的文献资料 已上传 百度云上 查找

8、附 TLS1.3协议设计的源代码 (设计方案)

clientHello 结构

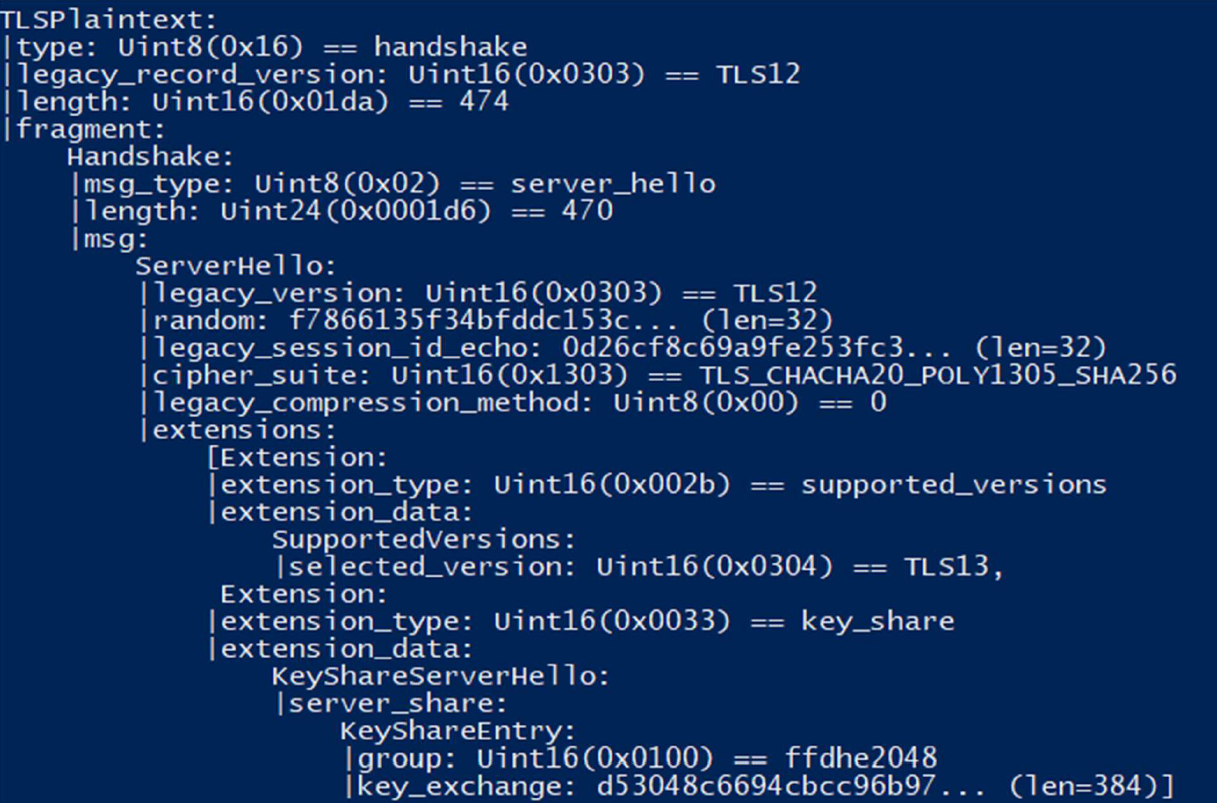

选择密码套件

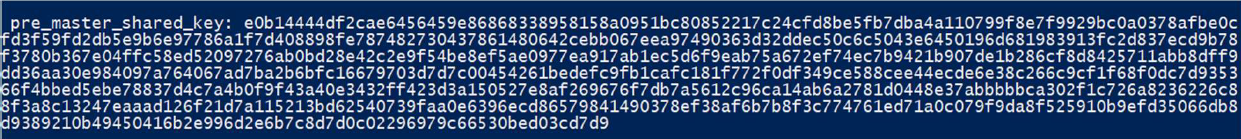

计算主密钥

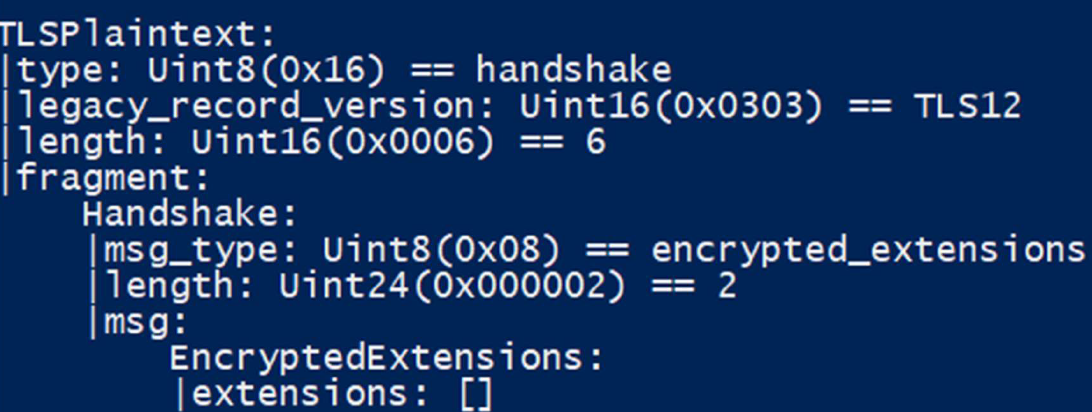

加密发送encrypted_extensions(这个扩展是更密钥协商无关的加密 ,是对应响应一些其他的扩展)

加密发送证书

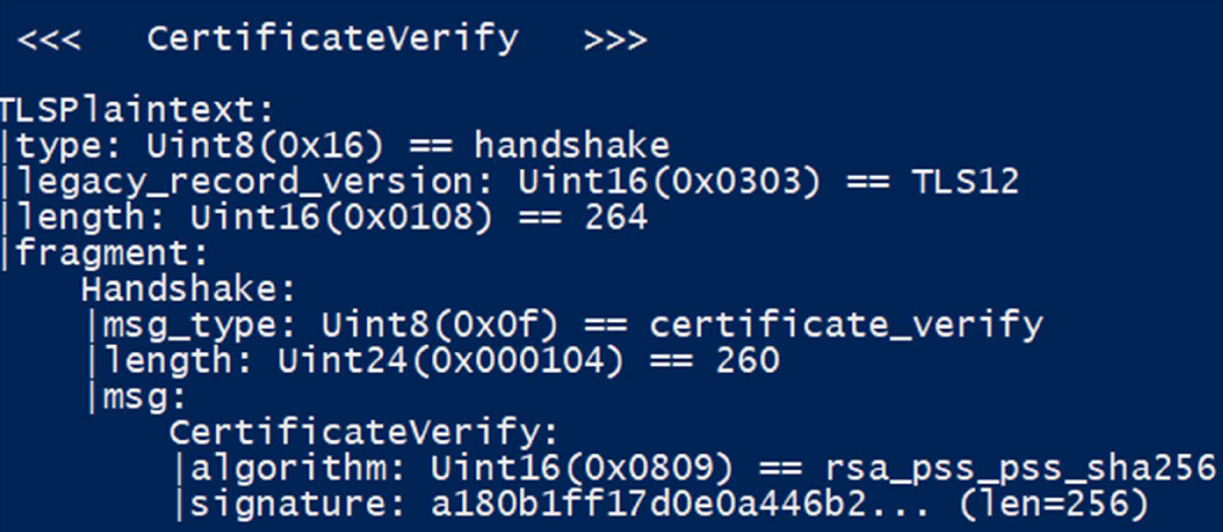

加密发送证书和数组签名

TLS1.3实现用户手册

0.Requirements

1)运行环境Python3

2)需要额外安装的库函数python 包,PyCrypto、 PyCryptodome、cryptography

2.0)安装命令 python3 -m pip install libname

2.0)在linux系统中,python3没有将包secrets默认包含进去,如在linux系统中测试,需要在手动将secrets包加入到/usr/lib/python3/site-pakages目录下。Secrets包下载路径:https://github.com/python/cpython/blob/3.7/Lib/secrets.py

3)(可选)需要安装最新的openssl(version 1.1.0),生成自己的公钥和私钥以及签名证书。

1.Usage

1)服务器端使用命令

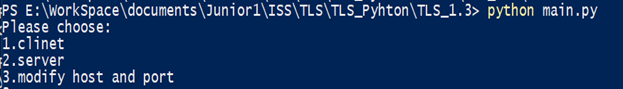

python3 main.py

根据使用提出命令操作,建议先设置主机IP和端口号(默认:127.0.0.1 4443),即先选择3

2)客户机使用命令

2.Certificate (可选)

1)客户群和服务器需要使用openssl生成各自的私钥、公钥、签名证书。使用链接: https://www.openssl.org/docs/manmaster/man

2)客户端需要命名为:client.key client.csr client.crt

3)服务器端需命名为:server.key server.csr server.crt

4)需要在main.py的同级目录下新建文件夹.ssh,将其生成的文件拷贝到其目录下。

5)服务器端需要移除原始.ssh文件夹。

TLS1.3的源代码实现文件 可以在GitHub上找

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 10年+ .NET Coder 心语,封装的思维:从隐藏、稳定开始理解其本质意义

· .NET Core 中如何实现缓存的预热?

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 地球OL攻略 —— 某应届生求职总结

· 提示词工程——AI应用必不可少的技术

· Open-Sora 2.0 重磅开源!

· 周边上新:园子的第一款马克杯温暖上架

2018-07-23 渗透测试(漏洞利用)

2018-07-23 Niagara物联网框架机制二(笔记)