【权限维持】window几种隐藏技术

“真正”隐藏文件

使用Attrib +s +a +h +r命令就是把原本的文件夹增加了系统文件属性、存档文件属性、只读文件属性和隐藏文件属性。

attrib +s +a +h +r c:\test

这样就做到了真正的隐藏,不管你是否显示隐藏文件,此文件夹都看不见

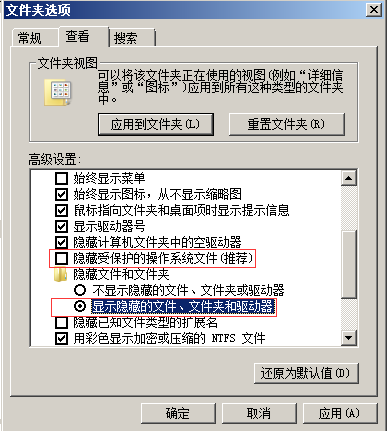

破解隐藏文件:

打开电脑文件夹选项卡,取消”隐藏受保护的操作系统文件“勾选,把”隐藏文件和文件夹“下面的单选选择“显示隐藏的文件、文件夹和驱动器”。

再次查看,可以看到半透明的文件夹。

系统文件夹图标

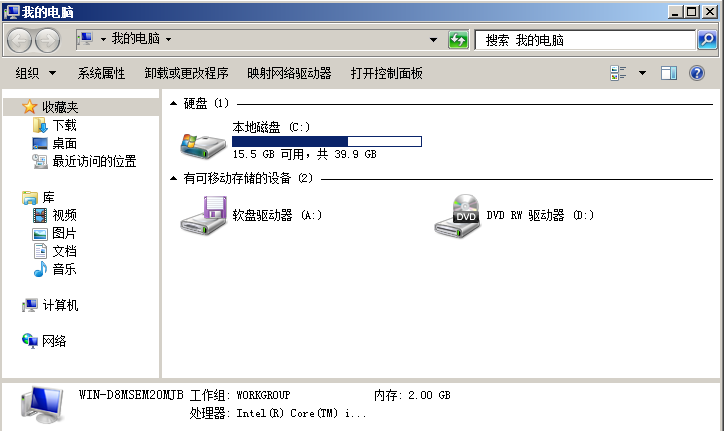

1.建一个文件夹,假设叫 “我的电脑”。

2.然后把要存放的文件放进里面。

3.给文件夹重新命名为:“我的电脑.{20D04FE0-3AEA-1069-A2D8-08002B30309D}”

4.确定后你会发现文件夹变成我的电脑的图标,且打开它后进入的也是我的电脑。

如何打开这个文件夹:我们先用WinRAR找到这个文件夹,然后重命名文件夹把后缀的“.{20D04FE0-3AEA-1069-A2D8-08002B30309D}”删除。

然后我们再回到文件夹的存放地方,会发现已经变回原来的普通文件夹了。

下面是代号:

我的电脑.{20D04FE0-3AEA-1069-A2D8-08002B30309D}

回收站.{645ff040-5081-101b-9f08-00aa002f954e}

拔号网络.{992CFFA0-F557-101A-88EC-00DD010CCC48}

打印机.{2227a280-3aea-1069-a2de-08002b30309d}

控制面板.{21ec2020-3aea-1069-a2dd-08002b30309d}

网上邻居.{208D2C60-3AEA-1069-A2D7-08002B30309D}

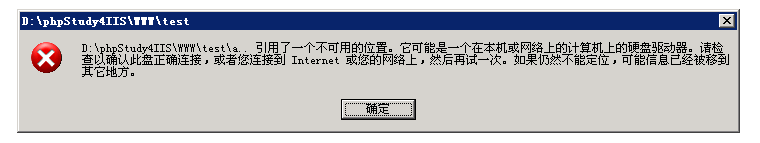

畸形目录

只需要在目录名后面加两个点(也可以为多个点)就行了,用户图形界面无法访问

创建目录:md a...\ //三个点,实际显示为 a..

复制文件:copy 1.asp D:\phpStudy4IIS\WWW\test\a...\1.asp

URL访问:/a../1.asp (两个点)

删除目录: rd /s /q a...\

用户图形界面访问报错界面:

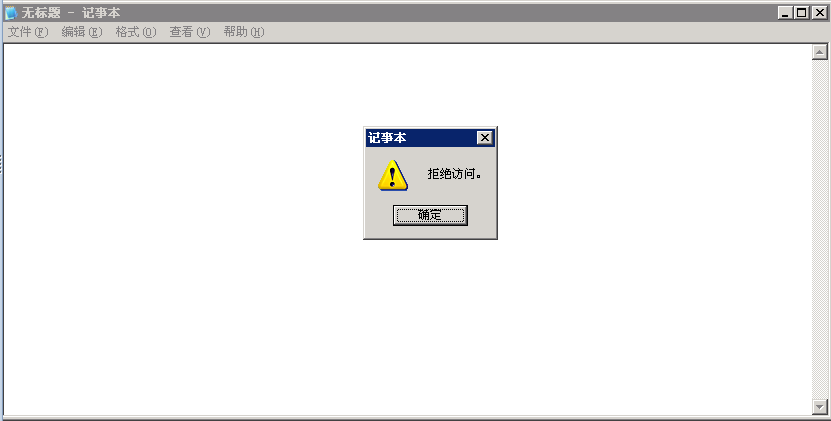

利用系统保留文件名创建无法删除的webshell

Windows 下不能够以下面这些字样来命名文件/文件夹,包括:aux,com1,com2,prn,con和nul等,但是通过cmd下是可以创建此类文件夹的,使用copy命令即可实现:

D:\phpStudy4IIS\WWW\test>copy 1.asp \\.\D:\phpStudy4IIS\WWW\test\aux.asp //文件名形式也可以如 nul.xxx.asp 已复制 1 个文件。 D:\phpStudy4IIS\WWW\test>dir 驱动器 D 中的卷是 新加卷 卷的序列号是 F4C1-D894 D:\phpStudy4IIS\WWW\test 的目录 2017-09-29 08:25 <DIR> . 2017-09-29 08:25 <DIR> .. 2017-09-29 07:37 30 1.asp 2017-09-29 07:07 40 1.aspx 2017-09-29 06:56 38 1.php 2017-09-29 06:59 0 1.txt 2017-09-29 07:23 29 2.asp 2017-09-29 07:41 <DIR> a.. 2017-09-29 07:37 30 aux.asp 6 个文件 167 字节 3 个目录 12,132,085,760 可用字节 D:\phpStudy4IIS\WWW\test>del \\.\D:\phpStudy4IIS\WWW\test\aux.asp //删除文件

D:\phpStudy4IIS\WWW\test>type \\.\D:\phpStudy4IIS\WWW\test\aux.asp //读取文件内容

利用系统保留文件名创建无法删除的webshell,这类文件无法在图形界面删除,只能在命令行下删除,然而在IIS中,这种文件又是可以解析成功的。

aux.asp图形界面拒绝访问:

小技巧: attrib 1.txt //查看文件属性 attrib 1.txt -r -s //删除文件属性

attrib +H +S 1.asp 改变文件属性,隐藏

attrib -H -S 1.asp

驱动级文件隐藏

驱动隐藏最典型的现象就是系统盘中存在以下文件:

c:\WINDOWS\xlkfs.dat

c:\WINDOWS\xlkfs.dll

c:\WINDOWS\xlkfs.ini

c:\WINDOWS\system32\drivers\xlkfs.sys

驱动隐藏我们可以用过一些软件来实现,软件名字叫:Easy File Locker 下载链接: http://www.xoslab.com/efl.html

一般做黑链的小朋友都会这样设置:只勾选可读,其他的一律拒绝……那么,会有这样的效果,该文件不会显示,不能通过列目录列出来,也不能删除,除非你知道完整路径,你才可以读取文件内容。

并且该软件还可以设置密码,启动、修改设置、卸载及重复安装的时候都需要密码,更蛋疼的是,主界面、卸载程序等都可以删除,只留下核心的驱动文件就行了。

如何清除?

1、查询服务状态: sc qc xlkfs

2、停止服务: net stop xlkfs 服务停止以后,经驱动级隐藏的文件即可显现

3、删除服务: sc delete xlkfs

4、删除系统目录下面的文件,重启系统,确认服务已经被清理了。

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

参考资料:

Python安全运维实战:针对几种特定隐藏方式的Webshell查杀 http://www.freebuf.com/articles/web/131350.html

各种隐藏 WebShell、创建、删除畸形目录、特殊文件名、黑帽SEO作弊 https://www.douban.com/note/232865231/

浙公网安备 33010602011771号

浙公网安备 33010602011771号