K8s攻击案例:Dashboard未授权访问

Dashboard 在配置不当情况下有可能会产生未授权访问的情况,从而有可能进一步造成接管集群。

(1)攻击场景

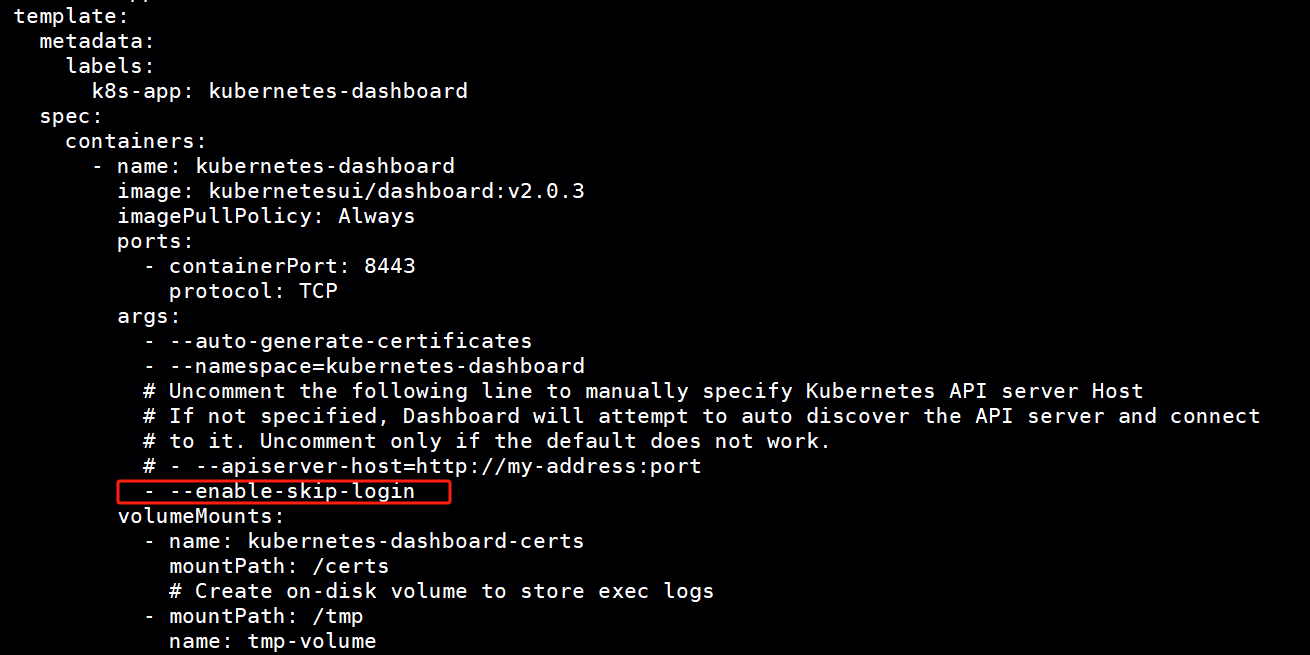

在deployment中开启enable-skip-login,那么就可以在登录界面点击跳过登录进dashboard。

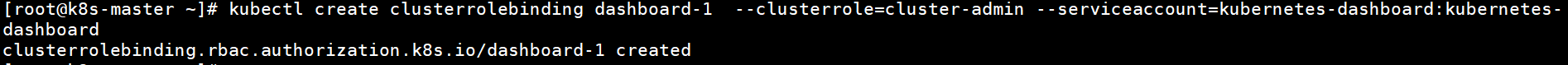

将默认的Kubernetes-dashboard绑定cluster-admin,拥有管理集群管权限

kubectl create clusterrolebinding dashboard-1 --clusterrole=cluster-admin --serviceaccount=kubernetes-dashboard:kubernetes-dashboard

(2)攻击过程

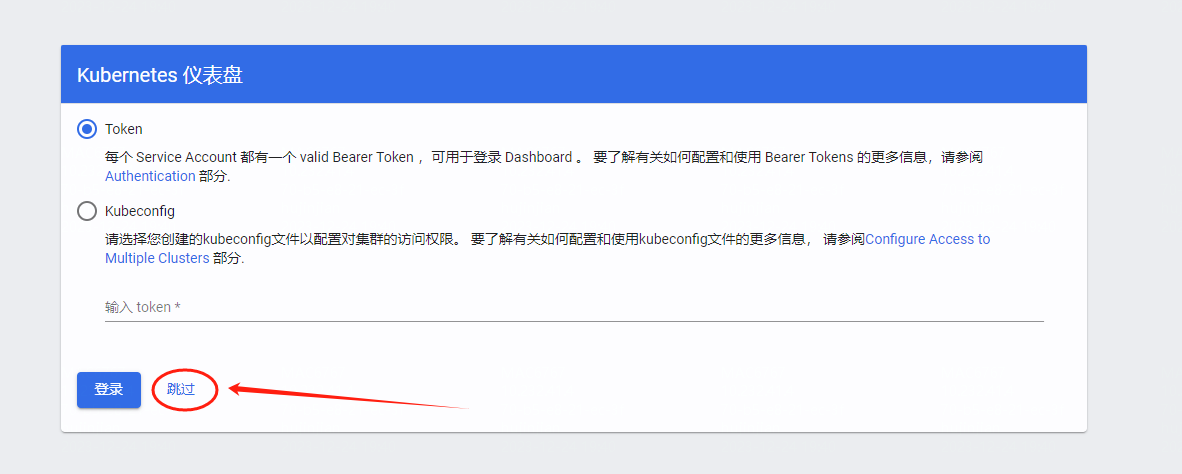

访问Kubernetes 仪表盘,出现了跳过按钮,点击跳过进入dashboard。

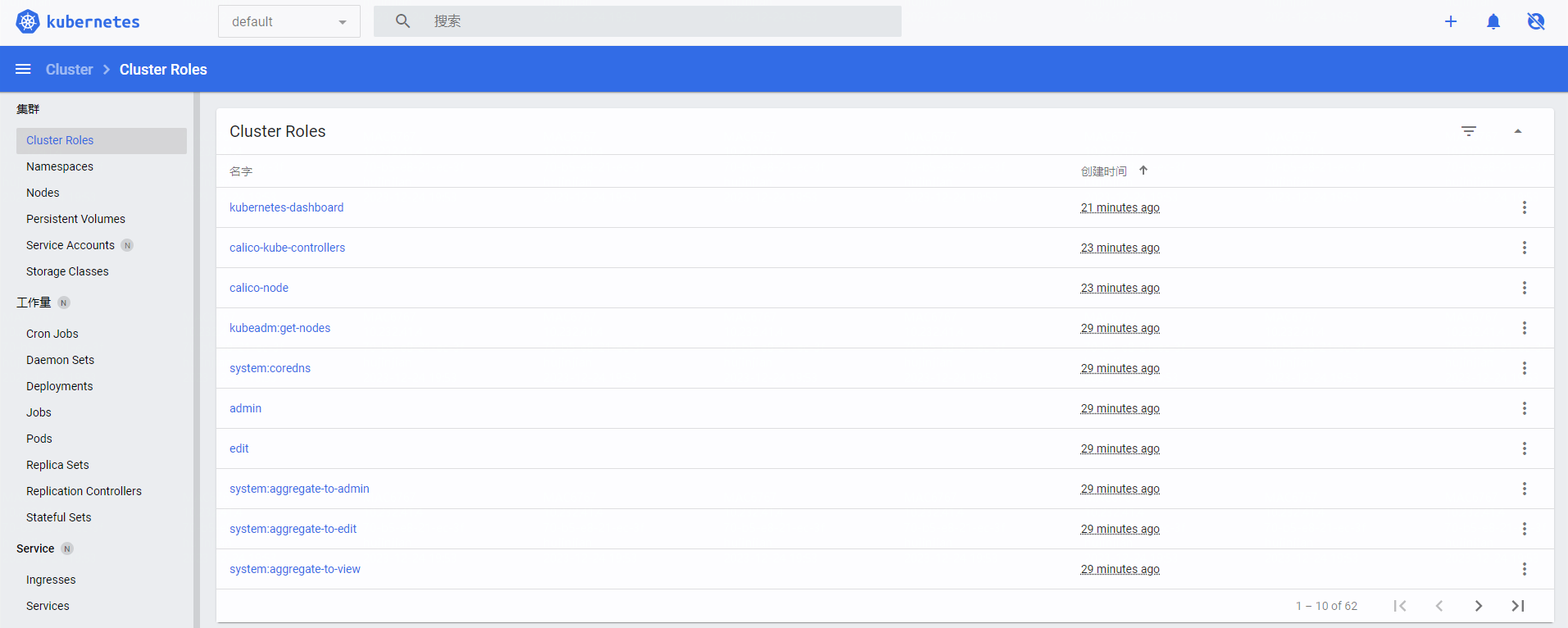

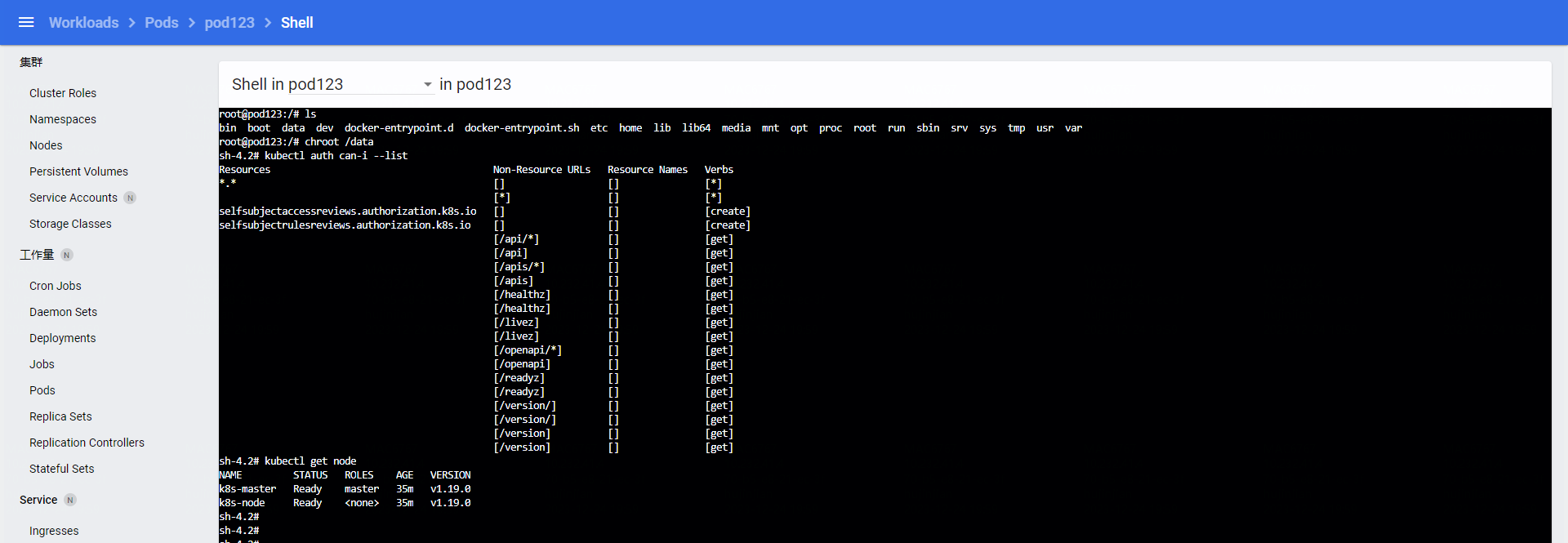

进入控制面板,可以看到整个集群的资源情况。

攻击者通过创建恶意pod,将其挂载到Master节点,从而实现对整个集群的接管。

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号