如何修复JBoss EJBInvokerServlet / JMXInvokerServlet 漏洞

漏洞描述:

EJBInvokerServlet和JMXInvokerServlet Servlet中存在一个远程执行代码漏洞。未经身份验证的远程攻击者可以通过特制请求利用此漏洞来安装任意应用程序。

https://192.168.xxx.22/invoker/EJBInvokerServlet https://192.168.xxx.22/invoker/JMXInvokerServlet

漏洞修复方式:

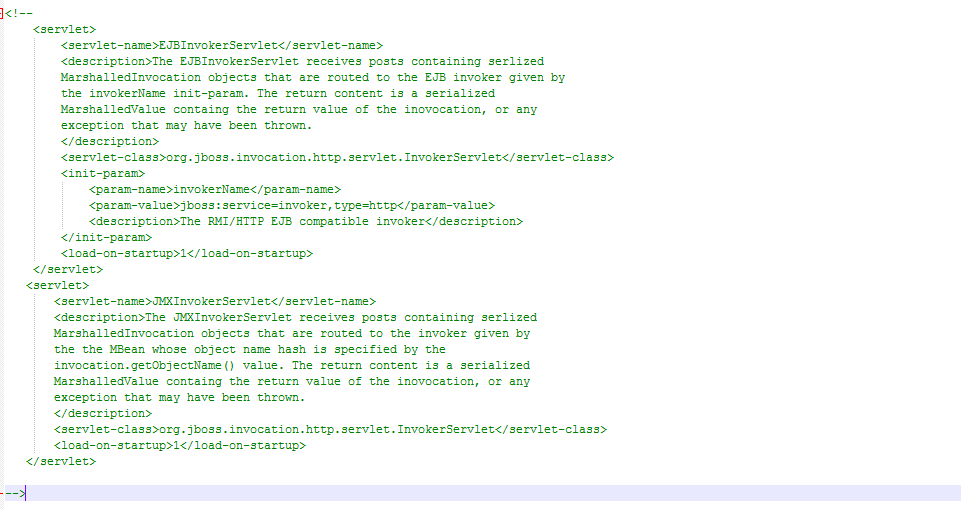

找到 \jboss\server\default\deploy\http-invoker.sar\invoker.war\WEB-INF\web.xml

将 EJBInvokerServlet 、JMXInvokerServlet servlet的相关配置注释掉,重启后这两个地址就无法访问了,漏洞也就修复了。

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号