Web应急:移动端劫持

PC端访问正常,移动端访问出现异常,比如插入弹窗、嵌入式广告和跳转到第三方网站,将干扰用户的正常使用,对用户体验造成极大伤害。

现象描述

部分网站用户反馈,手机打开网站就会跳转到赌博网站。

问题处理

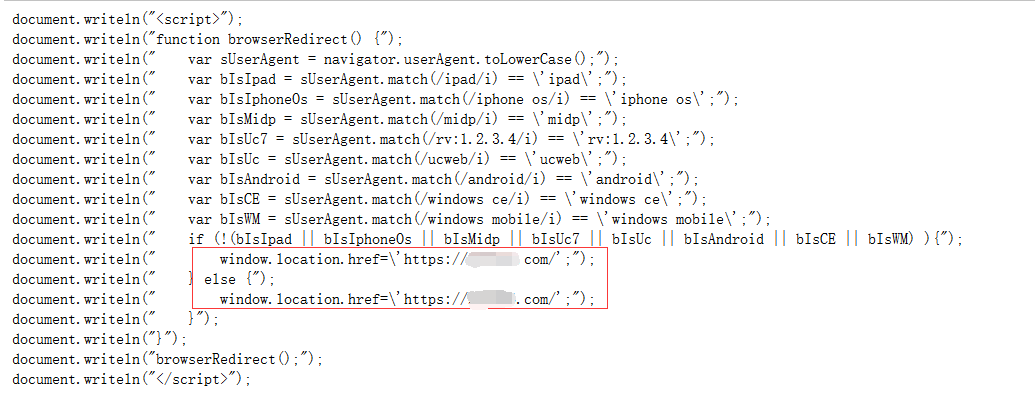

访问网站首页,抓取到了一条恶意js: http://js.zadovosnjppnywuz.com/caonima.js

我们可以发现,攻击者通过这段js代码判断手机访问来源,劫持移动端(如手机、ipad、Android等)流量,跳转到https://262706.com。

进一步访问https://262706.com,跳转到赌博网站:

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号