开源扫描工具openvas9.0的安装使用

安装

安装前的准备:

sed -i "/^SELINUX=enforcing/c\SELINUX=disabled" /etc/selinux/config

setenforce 0

yum install -y wget bzip2 texlive net-tools alien gnutls-utils

wget -q -O - https://www.atomicorp.com/installers/atomic | sh

yum -y install openvas

sed -i "/^# unixsocket \/tmp\/redis.sock/c\unixsocket \/tmp\/redis.sock" /etc/redis.conf

sed -i "/^# unixsocketperm 700/c\unixsocketperm 700" /etc/redis.conf

systemctl enable redis && systemctl restart redis

systemctl stop firewalld

开始安装:

openvas-setup

这一步需要等比较长的时间,因为需要下载离线的漏洞库,需要很久,结束后会出现几次交互操作,执行完成之后,会提示输入密码(不允许为空密码)按要求设置密码即可。稍等片刻,在浏览器中输入https://IP即可访问,鉴权为:admin/刚输入的密码

安装完成后需要重启

reboot

进程检查:

正常应该为三个Active: active (running) systemctl status gvmd # manager systemctl status openvas-scanner # scanner systemctl status gsad # web ui

cve库更新(默认库为自动更新):

sudo greenbone-nvt-sync

sudo greenbone-scapdata-sync

sudo greenbone-certdata-sync

离线更新: 定期下载漏洞库压缩包解压覆盖到如下目录:

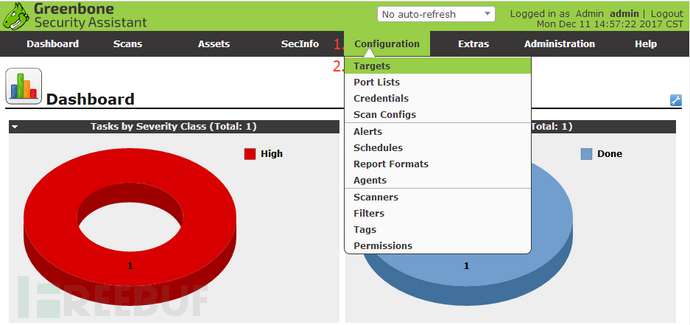

新建扫描任务,首先要增加一个target,点击configuration→targets→在左上角有个星型按钮为新增按钮 。

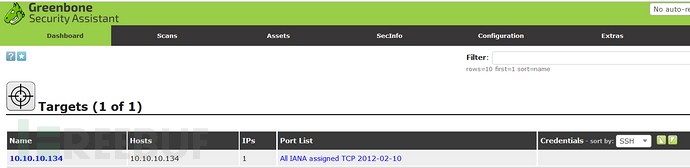

填写要扫描的主机,其余默认就可以了。

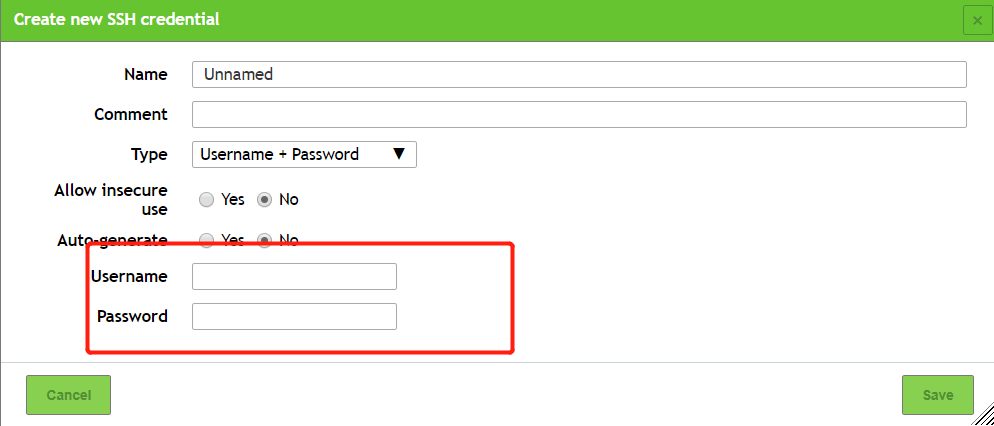

保存账户和登录密码

创建后会在targets下显示。

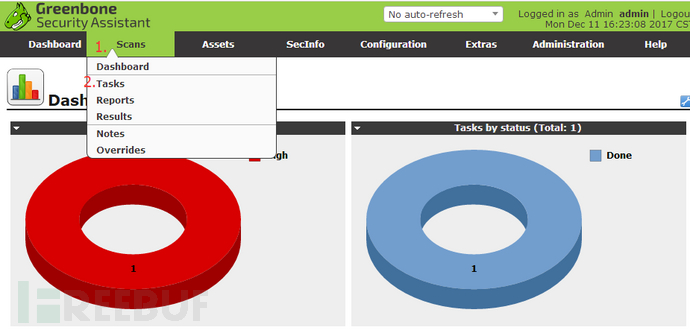

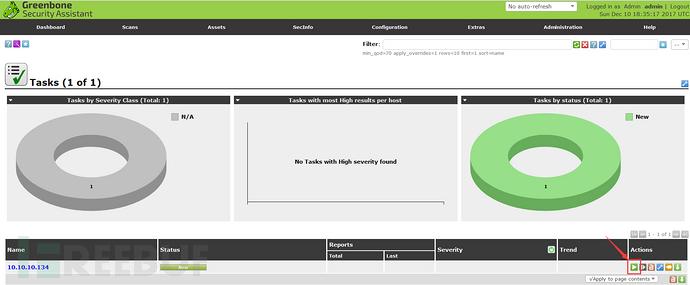

增加一个task,点击scan→tasks→左上角的新增按钮。

在任务列表就会有新增的task出现,启动按钮为类似播放的按钮就可以开始进行扫描。

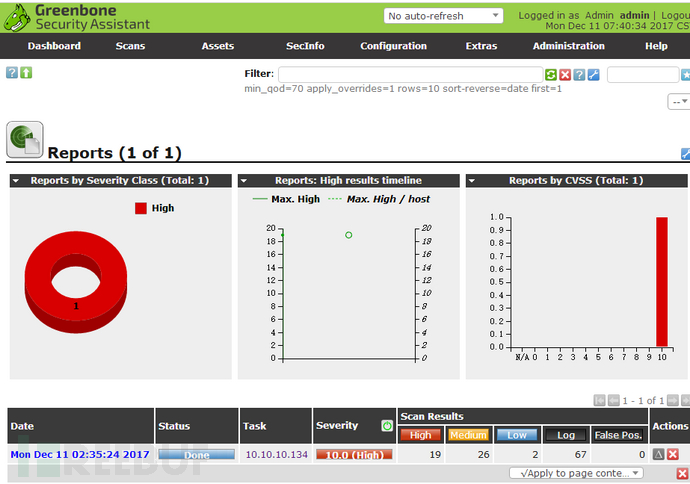

点击scan→reports查看报告,页面会显示扫描结果的大致情况。

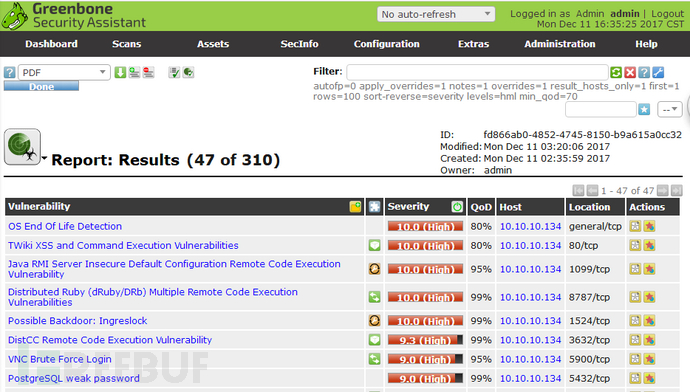

点击日期会跳转到详细的漏洞情况。

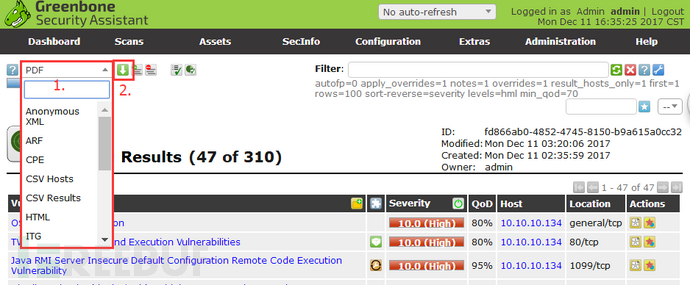

左上角的下拉框可以选择报告格式,点击下载按钮可以下载报告。

结语:openvas是开源工具中可信的好工具,扫描结果是有价值的,相关的功能还有很多,需要多使用才能掌握。

附:docker环境下安装openvas所遇到的问题:

这是我们在docker中搜索到的openvas的镜像:

mikesplain/openvas的下载数量是154,按理来说是可靠的,但按https://www.freebuf.com/sectool/234253.html中的做法来安装,发现不能从虚拟机来访问,在网上找了一大圈,找不到相对应的解决办法,这个镜像中的openvas是9.0版本的,如果想使用它,可以在一台单独的笔记本上来安装桌面版的linux系统(在虚拟机上也可以,重点是安装的linux系统需要是桌面版的,因为需要从本机来访问),然后使用它来进行扫描。

atomicorp/openvas的下载数量是8,和上面的镜像不在一个等级上,但可以安装在虚拟机上,并从外部来访问,访问地址为虚拟机ip+映射端口,鉴权为admin/admin,但美中不足的是它的版本比较低,容器中的openvas是7.0版本的,比较老,但胜在可以在虚拟机中使用,别的镜像下载数量较少,且比较老,没有使用价值,有兴趣的可以自己逐个下载测试。

参考链接:

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通