Cisco PT模拟实验- 交换机的端口安全配置

实验目的:

掌握交换机的端口安全功能,控制用户的安全接入

实验背景:

公司网络采用个人固定IP上网方案,为了防止公司内部用户IP地址借用、冒用,私自接入交换机等违规行为,同时防止公同内部的网络攻击和破坏行为,公司要求对网络进行严格的控制,为此需要在交换机做适当配置。

技术原理:

-

端口安全:可根据MAC地址来对网络流量的控制和管理,比如MAC地址与具体的端口绑定,限制具体端口通过的MAC地址的数量,或者在具体的端口不允许某些MAC地址的帧流量通过。稍微引申下端口安全,就是可以根据802.1X来控制网络的访问流量。

-

Cisco交换机端口默认处于可取模式(指当检测到其他交换机连接时,端口倾向于中继连接),因此要保证交换机端口安全功能的正常工作,必须先将端口模式修改为接入端口或中继端口(3层交换机上须指定封装类型)。

-

安全地址表项配置:交换机内有mac-address-table表,表示端口与MAC地址的对应关系,当设备接入时,交换机可学习到设备的MAC地址,并加入该表中。

-

动态MAC地址:交换机主动学习MAC地址,当端口状态改变时,将重新学习并更新MAC地址表

-

静态MAC地址:人为将”端口与MAC地址“进行绑定,并加入表中,该端口不再主动学习

-

粘性MAC地址:首次主动学习MAC地址并绑定,当端口状态再次改变时,该端口不再主动学习

-

-

当端口接收到未经允许的MAC地址流量时,交换机会执行以下违规动作:

-

保护(Protect):丢弃未允许的MAC地址流量,但不会创建日志消息。

-

限制(Restrict):丢弃未允许的MAC地址流量,创建日志消息并发送SNMP Trap消息

-

关闭(Shutdown):默认选项,将端口置于err-disabled状态,创建日志消息并发送SNMP Trap消息。若要重新开启该端口,需要"先关闭再打开"端口或使用errdisable recovery命令。后者在模拟器上无法使用。

-

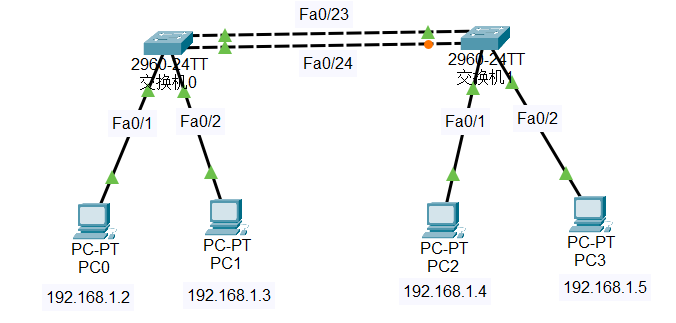

实验设备:Switch_2960 2台;PC 4台;直通线;交叉线。

实验拓扑:

实验步骤:

开启交换机的端口安全功能

配置交换机的最大连接数限制

查看主机的IP和MAC地址信息

配置交换机的地址绑定

查看交换机上端口安全配置

注意:模拟器上,无法在3层交换机上使用show port-security命令

PC设置 192.168.1.2 //PC0 192.168.1.3 //PC1 192.168.1.4 //PC2 192.168.1.5 //PC3 //子网掩码和网关 255.255.255.0 192.168.1.1

PC(命令提示符CMD下) ipconfig /all //分别查看4台PC的MAC地址

Switch0配置 Switch>en Switch#conf t Switch(config)#inter rang f0/1-22 Switch(config-if-range)#switchport mode access //配置端口为接入类型 Switch(config-if-range)#switchport port-security //开启端口安全功能 //设置端口最大连接数为1,即启用动态MAC安全地址 Switch(config-if-range)#switchport port-security maximum 1 //若发现违规动作,处理方式为关闭端口 Switch(config-if-range)#switchport port-security violation shutdown Switch(config-if-range)#end Switch#show port-security //查看端口安全配置

Switch1配置 Switch0配置 Switch>en Switch#conf t Switch(config)#inter rang f0/1-22 Switch(config-if-range)#switchport mode access //配置端口为接入类型 Switch(config-if-range)#switchport port-security //开启端口安全功能 //设置端口最大连接数为1,即启用动态MAC安全地址 Switch(config-if-range)#switchport port-security maximum 1 //若发现违规动作,处理方式为关闭端口 Switch(config-if-range)#switchport port-security violation shutdown Switch(config-if-range)#end Switch#show port-security //查看端口安全配置 Switch#conf t Switch(config)#inter rang f0/1-2 //启用粘性MAC地址,自动绑定接入的MAC地址 Switch(config-if-range)#switchport port-security mac-address sticky //ping测试,结果链路均通 //然后互换PC2和PC3在交换机上的端口,ping测试,结果链路均不通 Switch(config-if-range)#end Switch#show mac-address-table //查看端口MAC地址绑定配置 Switch#clear port-security sticky //清除所有已绑定的粘性MAC地址

浙公网安备 33010602011771号

浙公网安备 33010602011771号