网络安全工程师与白帽子黑客教你:Kali Linux之使用Metasploit进行端口扫描实战

使用Metasploit进行端口扫描技巧

一、背景介绍

Metasploit就是一个漏洞框架。它的全称叫做The Metasploit Framework,简称叫做MSF。Metasploit作为全球最受欢迎的工具,不仅仅是因为它的方便性和强大性,更重要的是它的框架。它允许使用者开发自己的漏洞脚本,从而进行测试。Metasploit(msf)究竟威力如何呢?接下来让我们一起学习!

二、资源装备

1.受害者相应虚拟机一台

2. Kali Linux攻击方虚拟机一台;

3.整装待发的小白一个。

三、战略安排

3.1查看受害者虚拟主机的ip地址,确保其可以与攻击方主机正常通信,如下图所示。

命令:ipconfig(windows主机的命令行查看IP命令)

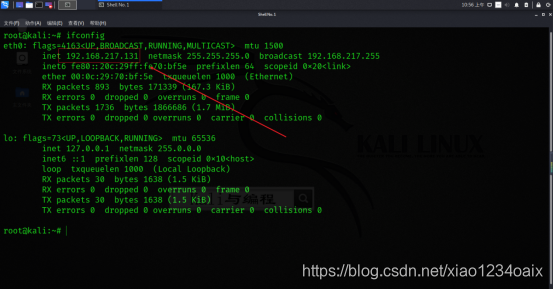

命令:ifconfig(Linux主机的命令行查看IP命令)

3.2查看攻击者主机的ip地址,确保其可以与受害者主机正常通信,如下图所示。

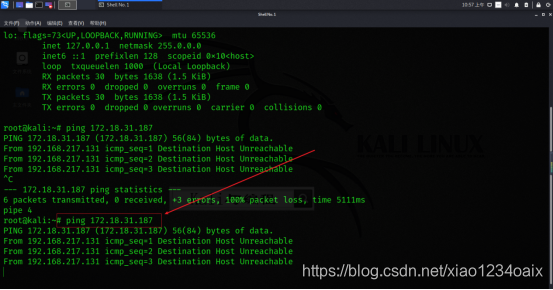

3.3受害者主机、攻击者主机进行互Ping操作,确保二者可以正常通信,如下图所示。

命令:ping IP

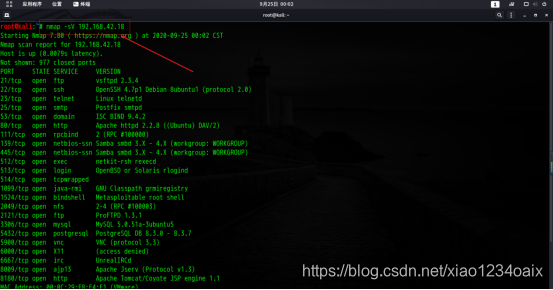

3.4直接利用nmap的相关命令以及参数构造命令对目标主机端口进行扫描,如下图所示。

命令:nmap -sV IP

Eg : nma[p -sV 192.168.42.18

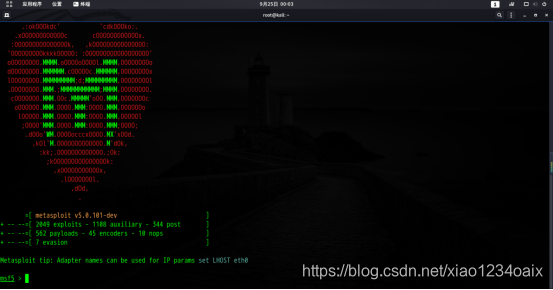

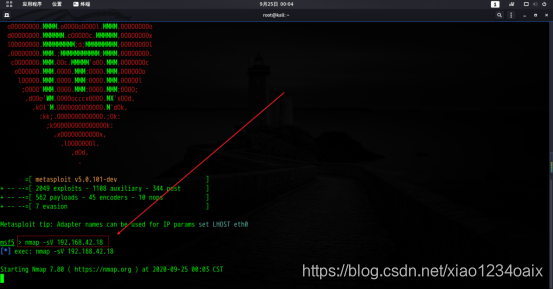

3.5利用msfconsole(msf)调用nmap进行对目标主机的端口扫描,如下图所示。

命令:nmap -sV IP

Eg : nma[p -sV 192.168.42.18

3.6利用msfconsole(msf)调用nmap进行对目标主机的端口扫描,扫描结果如下图所示。

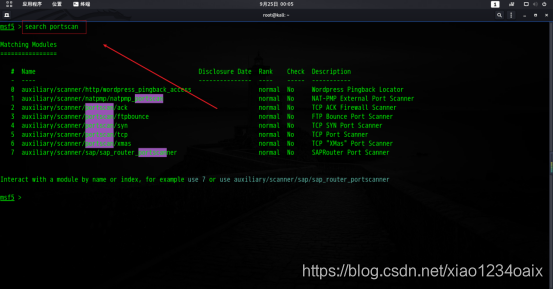

3.7利用msfconsole(msf)调用nmap端口扫描模块进行对目标主机的端口扫描,如下图所示。

命令:search portscan

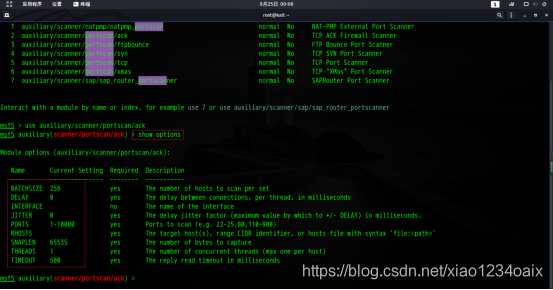

3.8调用相关模块,如下图所示。

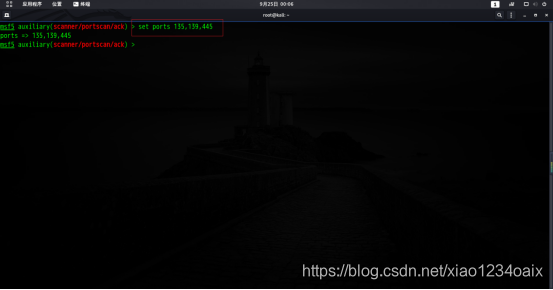

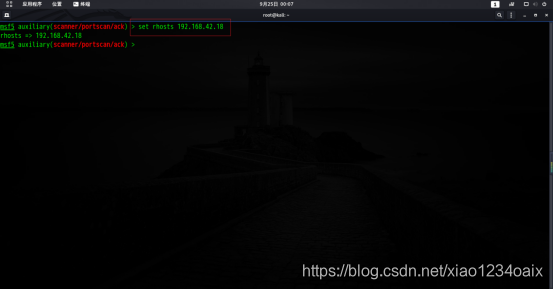

3.9设置相关参数,如下图所示。

命令:set ports 参数

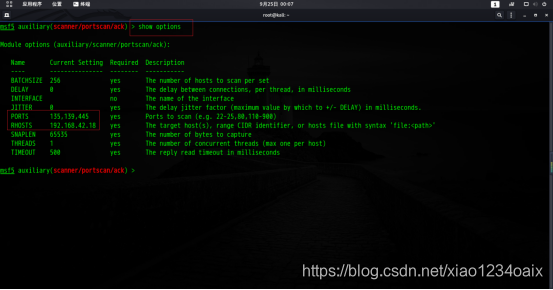

3.10查看相关参数是否配置成功,如下图所示。

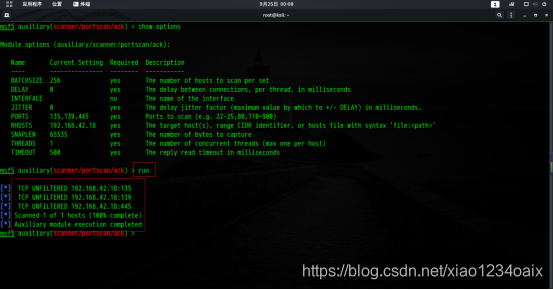

3.11开始扫描,如下图所示。

PS:到此学习完毕,谢谢观看,获取更多干货请持续关注本号!

辛苦原创,各位看官记得好评加关注哦!你也可搜索:Kali与编程,学习更多Kali Linux渗透与白帽编程技巧哦!