SpringBoot使用JWT(JSON Web Token)

JWT介绍

JSON Web Token(缩写 JWT)是目前最流行的跨域认证解决方案,是一个开放标准(RFC 7519),它定义了一种紧凑的、自包含的方式,用于作为JSON对象在各方之间安全地传输信息。该信息可以被验证和信任,因为它是数字签名的。

跨域认证的问题

HTTP协议是无状态的,也就是说,如果我们已经认证了一个用户,那么他下一次请求的时候,服务器不知道我是谁,我们必须再次认证。

互联网服务离不开用户认证。一般流程是下面这样:

- 用户向服务器发送用户名和密码。

- 服务器验证通过后,在当前对话(session)里面保存相关数据,比如用户角色、登录时间等等。

- 服务器向用户返回一个 session_id,写入用户的 Cookie。

- 用户随后的每一次请求,都会通过 Cookie,将session_id 传回服务器。

- 服务器收到 session_id,找到前期保存的数据,由此得知用户的身份。

这种模式的问题在于扩展性不好。单机当然没有问题,如果是服务器集群,或者是跨域的服务导向架构,就要求 session 数据共享,每台服务器都能够读取 session。

举例来说,A网站和B网站是同一家公司的关联服务。现在要求,用户只要在其中一个网站登录,再访问另一个网站就会自动登录,请问怎么实现?

一种解决方案是session数据持久化,写入数据库或别的持久层。各种服务收到请求后,都向持久层请求数据。这种方案的优点是架构清晰,缺点是工程量比较大。另外,持久层万一挂了,就会单点失败。

另一种方案是服务器索性不保存session数据了,所有数据都保存在客户端,每次请求都发回服务器。JWT 就是这种方案的一个代表。

JWT 的原理

JWT 的原理是,服务器认证以后,生成一个 JSON 对象,发回给用户,就像下面这样:

{

"姓名": "张三",

"角色": "管理员",

"到期时间": "2018年7月1日0点0分"

}以后,用户与服务端通信的时候,都要发回这个 JSON 对象。服务器完全只靠这个对象认定用户身份。为了防止用户篡改数据,服务器在生成这个对象的时候,会加上签名。服务器就不保存任何session数据了,也就是说,服务器变成无状态了,从而比较容易实现扩展。

JWT 的数据结构

实际的 JWT 大概就像下面这样:

eyJhbGciOiJIUzI1NiJ9.eyJpc3MiOiJuaW5naGFvLm5ldCIsImV4cCI6IjE0Mzg5NTU0NDUiLCJuYW1lIjoid2FuZ2hhbyIsImFkbWluIjp0cnVlfQ.SwyHTEx_RQppr97g4J5lKXtabJecpejuef8AqKYMAJc它是一个很长的字符串,中间用点(.)分隔成三个部分。

JWT 的三个部分依次如下:

- Header(头部)

- Payload(载荷)

- Signature(签名)

写成一行,就是下面的样子:

Header.Payload.Signature下面依次介绍这三个部分:

Header

Header 部分是一个 JSON 对象,描述 JWT 的元数据,通常是下面的样子:

{

"alg": "HS256",

"typ": "JWT"

}上面代码中,alg属性表示签名的算法(algorithm),默认是 HMAC SHA256(写成HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。

最后,将上面的 JSON 对象使用 Base64URL 算法转成字符串。

Payload

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT 规定了7个官方字段,供选用。

- iss (issuer):签发人

- exp (expiration time):过期时间

- sub (subject):主题 aud

- (audience):受众

- nbf (Not Before):生效时间

- iat (Issued At):签发时间

- jti (JWT ID):编号

除了官方字段,你还可以在这个部分定义私有字段,下面就是一个例子:

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}注意,JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分。

这个 JSON 对象也要使用 Base64URL 算法转成字符串。

Signature

Signature部分是对前两部分的签名,防止数据篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名:

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

Base64URL

前面提到,Header 和 Payload 串型化的算法是 Base64URL。这个算法跟 Base64 算法基本类似,但有一些小的不同。

JWT 作为一个令牌(token),有些场合可能会放到 URL(比如 api.example.com/?token=xxx)。 Base64 有三个字符+、/和=,在 URL 里面有特殊含义,所以要被替换掉:=被省略、+替换成-,/替换成_ 。这就是 Base64URL 算法。

JWT 的使用方式

在认证的时候,当用户用他们的凭证成功登录以后,一个JSON Web Token将会被返回。此后,token就是用户凭证了,你必须非常小心以防止出现安全问题。一般而言,你保存令牌的时候不应该超过你所需要它的时间。

客户端收到服务器返回的 JWT,可以储存在 Cookie 里面,也可以储存在 localStorage。

此后,客户端每次与服务器通信,都要带上这个 JWT。你可以把它放在 Cookie 里面自动发送,但是这样不能跨域,所以更好的做法是放在 HTTP 请求的头信息Authorization字段里面,因为它不使用cookie。

Authorization: Bearer token另一种做法是,跨域的时候,JWT 就放在 POST 请求的数据体里面。

JWT的特点

- JWT 默认是不加密,但也是可以加密的。生成原始 Token 以后,可以用密钥再加密一次。

- JWT 不加密的情况下,不能将私密数据写入 JWT。

- JWT 不仅可以用于认证,也可以用于交换信息。有效使用 JWT,可以降低服务器查询数据库的次数。

- JWT 的最大缺点是,由于服务器不保存 session 状态,因此无法在使用过程中废止某个 token,或者更改 token 的权限。也就是说,一旦 JWT 签发了,在到期之前就会始终有效,除非服务器部署额外的逻辑。

- JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限。为了减少盗用,JWT 的有效期应该设置得比较短。对于一些比较重要的权限,使用时应该再次对用户进行认证。

- 为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输。

JWT与Session的差异

- 相同点是,它们都是存储用户信息;然而,Session是在服务器端的,而JWT是在客户端的。

- Session方式存储用户信息的最大问题在于要占用大量服务器内存,增加服务器的开销。

- JWT方式将用户状态分散到了客户端中,可以明显减轻服务端的内存压力。

- Session的状态是存储在服务器端,客户端只有session id;而Token的状态是存储在客户端。

基于Token的身份认证流程

基于Token的身份认证是无状态的,服务器或者Session中不会存储任何用户信息。没有会话信息意味着应用程序可以根据需要扩展和添加更多的机器,而不必担心用户登录的位置。

虽然这一实现可能会有所不同,但其主要流程如下:

- 用户携带用户名和密码请求访问

- 服务器校验用户凭据

- 应用提供一个token给客户端

- 客户端存储token,并且在随后的每一次请求中都带着它

- 服务器校验token并返回数据

注:每一次请求都需要token。Token应该放在请求header中。

使用Token的优点

- 无状态和可扩展性:Token存储在客户端。完全无状态,可扩展。我们的负载均衡器可以将用户传递到任意服务器,因为在任何地方都没有状态或会话信息。

- 安全:Token不是Cookie。每次请求的时候Token都会被发送。而且,由于没有Cookie被发送,还有助于防止CSRF攻击。即使在你的实现中将token存储到客户端的Cookie中,这个Cookie也只是一种存储机制,而非身份认证机制。没有基于会话的信息可以操作,因为我们没有会话。

- token在一段时间以后会过期,这个时候用户需要重新登录。这有助于我们保持安全。还有一个概念叫token撤销,它允许我们根据相同的授权许可使特定的token甚至一组token无效。

JWT与OAuth的区别

- OAuth2是一种授权框架 ,JWT是一种认证协议。

- 无论使用哪种方式切记用HTTPS来保证数据的安全性。

- OAuth2用在使用第三方账号登录的情况(比如使用weibo, qq, github登录某个app),而JWT是用在前后端分离, 需要简单的对后台API进行保护时使用。

SpringBoot使用JWT

基本用法

引入相关的依赖

<!-- 使用jwt start -->

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.10.3</version>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

<!-- 使用jwt end -->jwt加密和解密

@RunWith(SpringRunner.class)

@SpringBootTest(classes = JwtApp.class)

public class JwtTest {

/**

* 加密/解密

*/

@Test

public void testEncryptionAndDecryption() {

System.out.println("=============创建 JWT===========");

Date now = new Date();

JwtBuilder builder = Jwts.builder()

.setId(UUID.randomUUID().toString()) // 载荷-标准中注册的声明

.setSubject("admin") // 载荷-标准中注册的声明

.setIssuedAt(now) // 载荷-标准中注册的声明,表示签发时间

.setExpiration(new Date(System.currentTimeMillis() + 60 * 60 * 1000)) //有效时间一小时

.claim("id", "123456") // 载荷-公共的声明

.claim("name", "MoonlightL") // 载荷-公共的声明

.claim("sex", "male") // 载荷-公共的声明

.signWith(SignatureAlgorithm.HS256, "000000"); //加密方式,解密密码

String jwt = builder.compact();

System.out.println("生成的 jwt :" + jwt);

System.out.println("=============解析 JWT===========");

try {

Jws<Claims> result = Jwts.parser().setSigningKey("000000").parseClaimsJws(jwt);

// 以下步骤随实际情况而定,只要上一行代码执行不抛异常就证明 jwt 是有效的、合法的

Claims body = result.getBody();

System.out.println("载荷-标准中注册的声明 id:" + body.getId());

System.out.println("载荷-标准中注册的声明 subject:" + body.getSubject());

System.out.println("载荷-标准中注册的声明 issueAt:" + body.getIssuedAt());

System.out.println("载荷-公共的声明的 id:" + result.getBody().get("id"));

System.out.println("载荷-公共的声明的 name:" + result.getBody().get("name"));

System.out.println("载荷-公共的声明的 sex:" + result.getBody().get("sex"));

} catch (JwtException ex) { // jwt 不合法或过期都会抛异常

ex.printStackTrace();

}

}

}实现JWT认证

1、账号数据模拟

实体类

public class AccountVO implements Serializable {

private String username;

private String password;

private String role;

private String token;

public AccountVO() {

}

public AccountVO(String username, String password, String role) {

this.username = username;

this.password = password;

this.role = role;

}

public String getUsername() {

return username;

}

public void setUsername(String username) {

this.username = username;

}

public String getPassword() {

return password;

}

public void setPassword(String password) {

this.password = password;

}

public String getRole() {

return role;

}

public void setRole(String role) {

this.role = role;

}

public String getToken() {

return token;

}

public void setToken(String token) {

this.token = token;

}

}接口

public interface AccountDao {

AccountVO findByName(String name);

List<AccountVO> findAll();

}实现类

@Repository

public class AccountDaoImpl implements AccountDao {

static Map<String, AccountVO> accountVOMap = new HashMap();

static {

accountVOMap.put("张三", new AccountVO("张三", "123456", "admin"));

accountVOMap.put("李四", new AccountVO("李四", "654321", "user"));

accountVOMap.put("王五", new AccountVO("王五", "444444", "user"));

}

@Override

public AccountVO findByName(String name) {

return accountVOMap.get(name);

}

@Override

public List<AccountVO> findAll() {

return new ArrayList(accountVOMap.values());

}

}2、 响应结果实体

public class Result<T> implements Serializable {

//提示信息

private String message;

//响应码

private Integer code;

//响应数据

private T data;

public String getMessage() {

return message;

}

public void setMessage(String message) {

this.message = message;

}

public Integer getCode() {

return code;

}

public void setCode(Integer code) {

this.code = code;

}

public T getData() {

return data;

}

public void setData(T data) {

this.data = data;

}

public static Result fail(String message, Integer code) {

Result result = new Result();

result.setCode(code);

result.setMessage(message);

return result;

}

public static Result fail(String message) {

Result result = new Result();

result.setMessage(message);

result.setCode(-599);

return result;

}

public static Result success(String message) {

Result result = new Result();

result.setMessage(message);

result.setCode(200);

return result;

}

public static <T> Result success(String message, T data) {

Result result = new Result();

result.setMessage(message);

result.setCode(200);

result.setData(data);

return result;

}

}3、写一个注解,在拦截器handeler方法可以获得本次访问接口对应的controller,再拿到对应的方法,本质上是通过反射实现的,所以我们可以直接判断这个方法有没有被标记,以此来判断需不需要校验他是否拥有管理员权限,如果拥有则放行,否则提示权限不足

@Target(ElementType.METHOD) //只作用于方法之上

@Retention(RetentionPolicy.RUNTIME) //在运行时生效

public @interface TokenVerify {

}4、拦截器

/**

* 拦截器

*/

public class CheckTokenInterceptor implements HandlerInterceptor {

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

//校验token网络的第一次握手

String method = request.getMethod();

if ("OPTIONS".equalsIgnoreCase(method)) {

return true;

}

String token = request.getHeader("token");

if (token == null) {

Result result = new Result();

doResponse(response, result.fail("请先登陆", null));

return false;

} else {

try {

JwtParser parser = Jwts.parser();

parser.setSigningKey("000000");

Jws<Claims> claimsJws = parser.parseClaimsJws(token);

Claims body = claimsJws.getBody();

System.out.println(body);

HandlerMethod handlerMethod = (HandlerMethod) handler;

Method method1 = handlerMethod.getMethod();

if (method1.isAnnotationPresent(TokenVerify.class)) {//ruguo1

Object role = body.get("role");

if (role.equals("admin")) {

System.out.println("欢迎管理员操作");

}

System.out.println(body.get("role"));

} else {

doResponse(response, Result.fail("角色不对", null));

}

return true;

} catch (ExpiredJwtException e) {

doResponse(response, Result.fail("登陆过期,请重新登陆", null));

} catch (UnsupportedJwtException e) {

doResponse(response, Result.fail("Token不合法,请自重", null));

} catch (Exception e) {

doResponse(response, Result.fail("代码报错了", null));

}

}

return false;

}

private void doResponse(HttpServletResponse response, Result result) throws IOException {

response.setContentType("application/json");

response.setCharacterEncoding("utf-8");

PrintWriter out = response.getWriter();

String s = new ObjectMapper().writeValueAsString(result);

out.print(s);

out.flush();

out.close();

}

}5、配置拦截器

@Configuration

public class WebMvcConfig implements WebMvcConfigurer {

@Bean

public CheckTokenInterceptor checkTokenInterceptor() {

return new CheckTokenInterceptor();

}

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(checkTokenInterceptor())

.addPathPatterns("/**")//拦截所有请求

.excludePathPatterns(("/user/**"));//放行/user/**

}

}6、JWT封装类

public class JwtUtil {

/**

* 过期时间为一天

* TODO 正式上线更换为15分钟

*/

private static final long EXPIRE_TIME = 12 * 60 * 60 * 1000;

/**

* token私钥

*/

private static final String TOKEN_SECRET = "2333";

/**

* 生成签名,15分钟后过期

*

* @param username

* @param role

* @return

*/

public static String sign(String username, String role) {

//过期时间

Date date = new Date(System.currentTimeMillis() + EXPIRE_TIME);

//私钥及加密算法

Algorithm algorithm = Algorithm.HMAC256(TOKEN_SECRET);

//设置头信息

HashMap<String, Object> header = new HashMap<>(2);

header.put("typ", "JWT");

header.put("alg", "HS256");

return JWT.create()

.withHeader(header) //header 可不用写

.withClaim("username", username) //payload

.withClaim("role", role)

.withExpiresAt(date) //指定令牌失效时间

.sign(algorithm); //sign 签名

}

//验证 token 是否有效

public static boolean verity(String token) {

try {

Algorithm algorithm = Algorithm.HMAC256(TOKEN_SECRET);

JWTVerifier verifier = JWT.require(algorithm).build();

DecodedJWT jwt = verifier.verify(token);

return true;

} catch (IllegalArgumentException | JWTVerificationException e) {

return false;

}

}

//获得 token 中的载荷信息

public JSONObject getPayload(String token) {

try {

Algorithm algorithm = Algorithm.HMAC256(TOKEN_SECRET);

JWTVerifier verifier = JWT.require(algorithm).build();

DecodedJWT jwt = verifier.verify(token);

String payload = jwt.getPayload();

return (JSONObject) JSON.parse(Base64.getDecoder().decode(payload));

} catch (IllegalArgumentException | JWTVerificationException e) {

return null;

}

}

}7、模拟登录接口

@RestController

public class UserController {

@Autowired

private AccountDao accountDao;

/**

* 用户登录:获取账号密码并登录,如果不对就报错,对了就返回用户的登录信息

* 同时生成jwt返回给用户

*/

@GetMapping(value = "/user/login")

public Result login(String userName, String password) {

List<AccountVO> allList = accountDao.findAll();

for (AccountVO dbUser : allList) {

if (dbUser.getUsername().equals(userName) && dbUser.getPassword().equals(password)) {

System.out.println("登录成功!生成token!");

//如果成功了,聚合需要返回的信息

AccountVO account = accountDao.findByName(userName);

//给分配一个token 然后返回

String jwtToken = JwtUtil.sign(account.getUsername(), account.getRole());

//我的处理方式是把token放到accountVO里去了

account.setToken(jwtToken);

return Result.success("登录成功", account);

}

}

return Result.fail("登录失败");

}

@TokenVerify

@GetMapping("/info/getAccount")

public Result getAccount(){

return Result.success("测试登录是否正常");

}

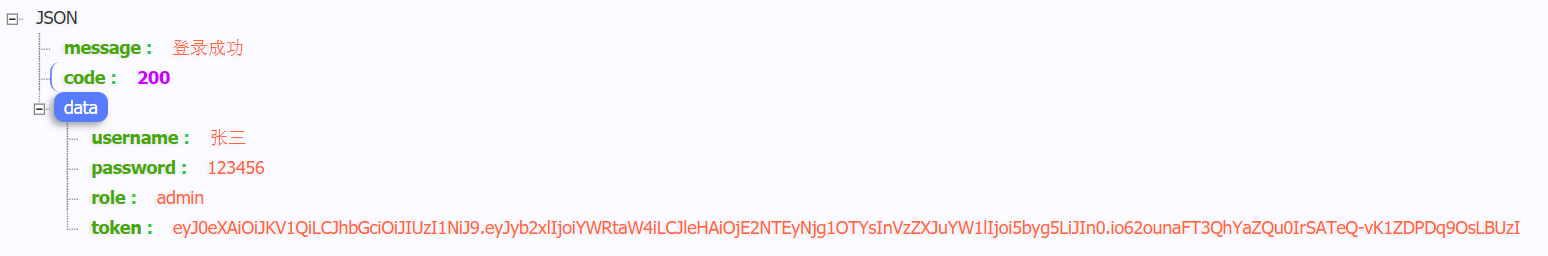

}8、测试验证

启动SpringBoot项目,访问: http://localhost:9999/user/login?userName=张三&password=123456

结果如下: