实验3:OpenFlow协议分析实践

一、实验目的

1.能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

2.能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

1.下载虚拟机软件Oracle VisualBox;

2.在虚拟机中安装Ubuntu 20.04 Desktop amd64,并完整安装Mininet;

三、实验要求

(一)基本要求

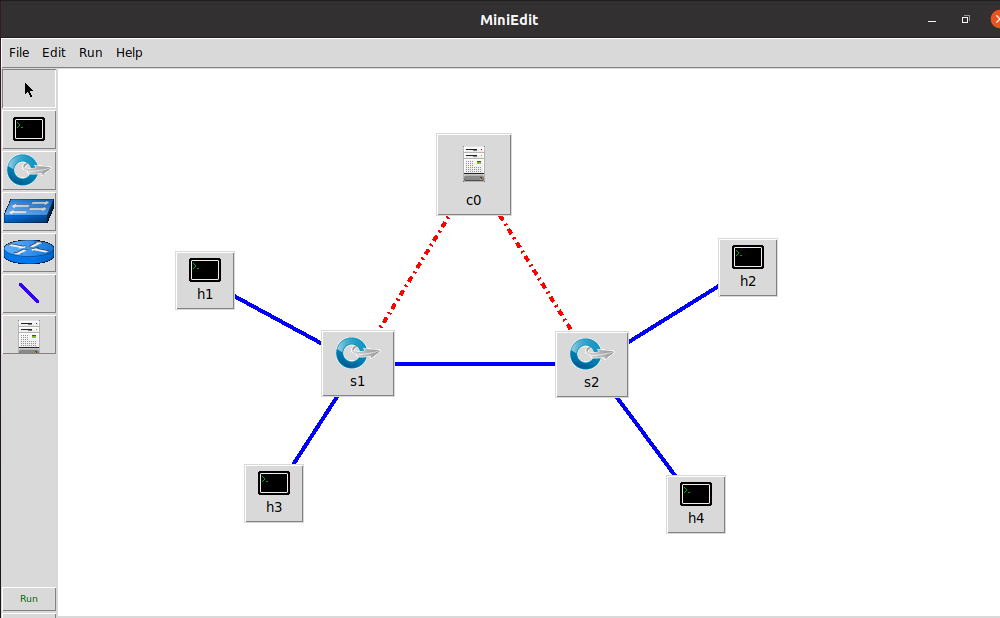

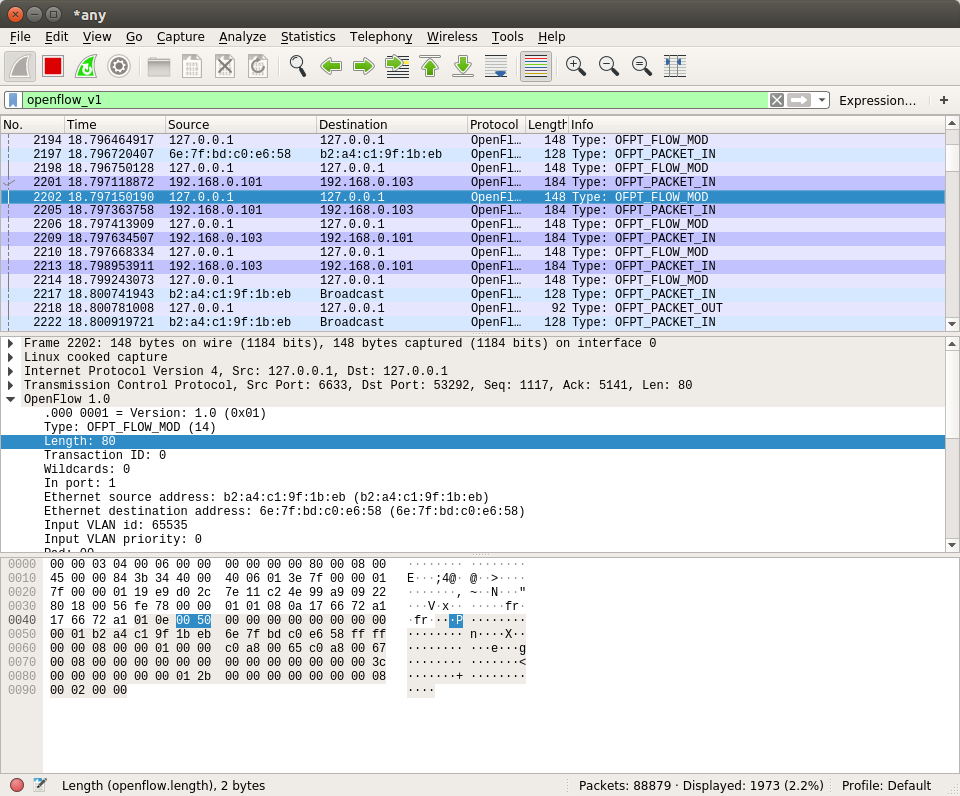

1.搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。用抓包软件获取控制器与交换机之间的通信数据包。

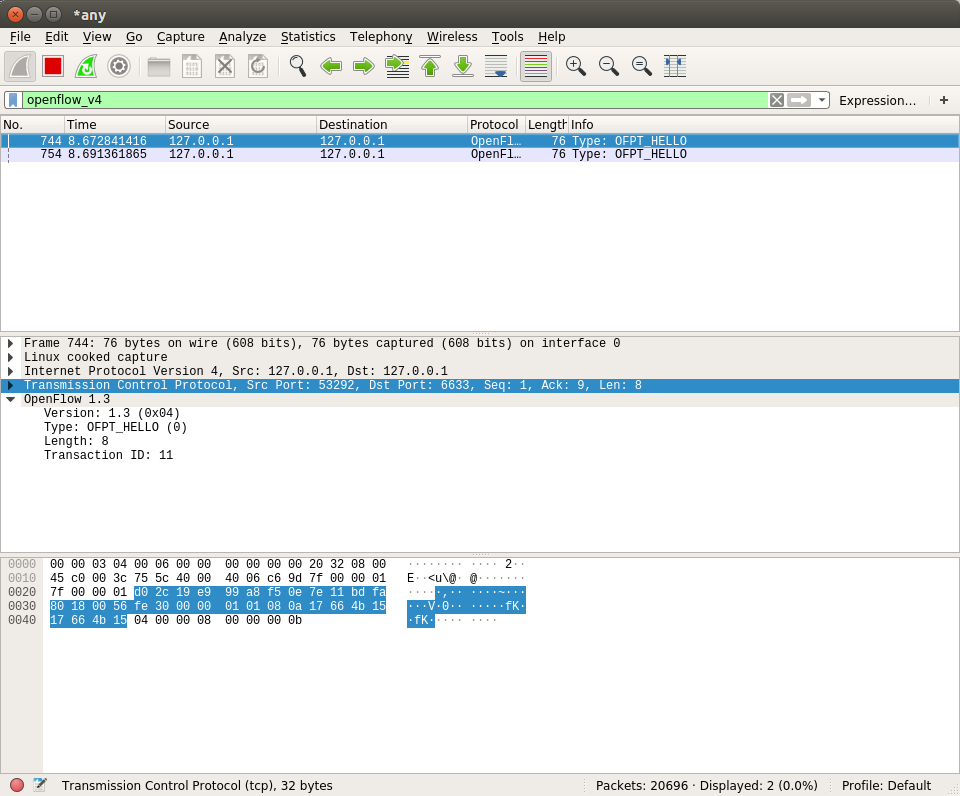

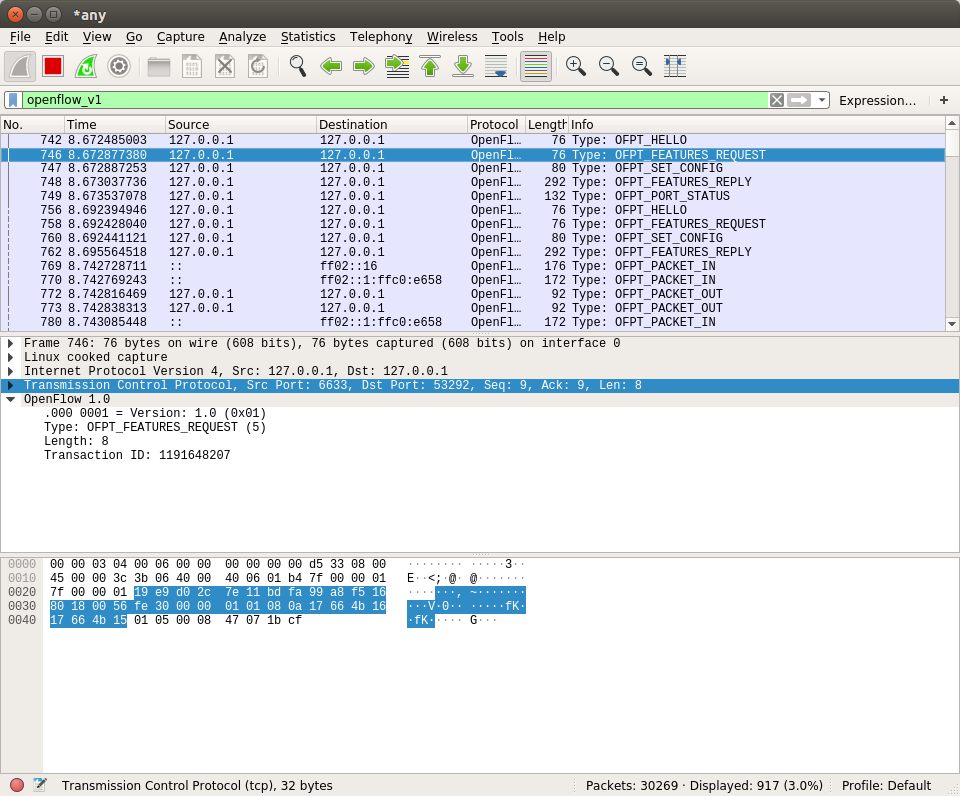

2.查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

HELLO

控制器6633端口(我最高能支持OpenFlow 1.0) <--> 交换机53292端口

交换机53292端口(我最高能支持openflower1.3)--->控制器6633端口

FEATURES_REQUEST

控制器端口6633 --> 交换机端口53292

SET_CONFIG

控制器端口6633 --> 交换机端口53292

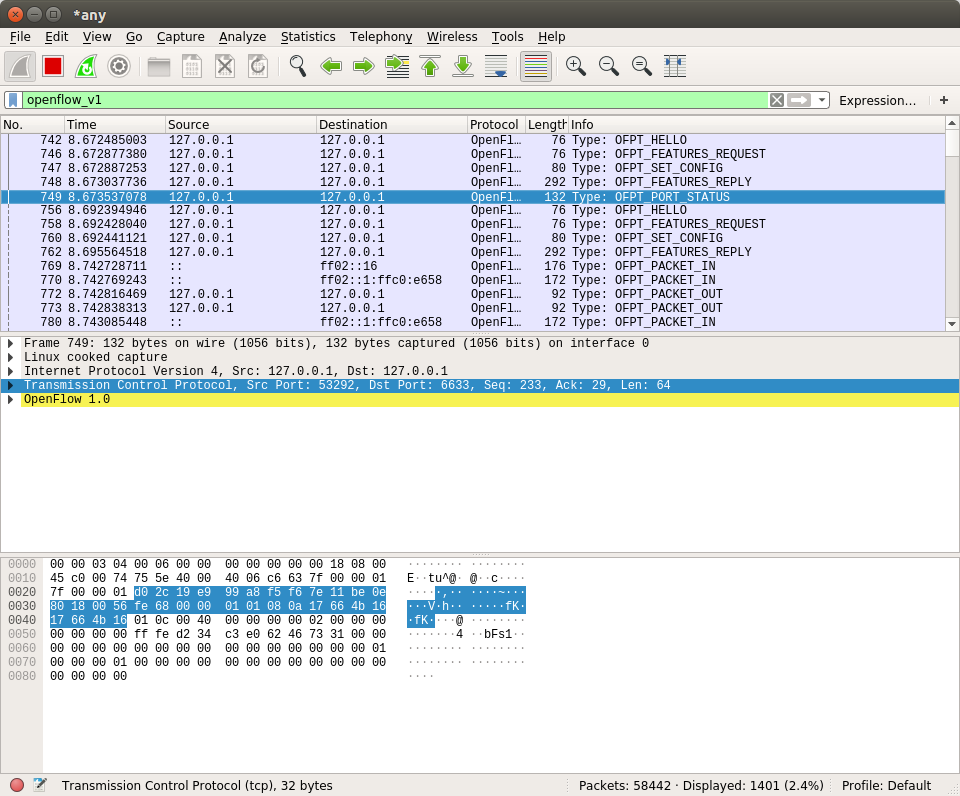

PORT_STATUS

交换机端口53292 --> 控制器端口53294

FEATURES_REPLY

交换机端口53294 --> 控制器端口6633

PACKET_IN

交换机端口53292 --> 控制器端口6633

FLOW_MOD

控制器端口6633 --> 交换机端口53292

Packet_out

控制器6633端口-->交换机53292

- 画出相关交互图或流程

3.回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

TCP协议

实验总结

(一) 出现的问题

1. 在终端新建一个拓扑文件,然后执行时出现如下错误: Error creating interface pair (s1-eth2,s2-eth1): RTNETLINK answers: File exits

原因是重复构建了相同的拓扑,我先前直接用命令行创建了一个拓扑结构,没有清除,所以若在.py文件中构建相同的拓扑图时需要先清除掉先前的拓扑结构。

sudo mn -c

2.抓包不到

没有注意到要先打开wireshark sudo wireshark抓包

再构建拓扑运行python文件 sudo python 102192123.py

(二)个人心得

本次实验要求能够运用wireshark对openfliower协议数据交互过程进行抓包,借助包解析工具,交换机和控制器的交互过程涉及到多个不同用途的数据包,通过wireshark我们捕获所有数据包,后续通过设置过滤规则进行数据包的过滤,查看每一个OpenFlow数据包的源端口、目的端口、类型和相关字段。分析与解释openflower协议的数据包交互过程与机制。实验过程还算简单,跟随老师发的ppt一步步做下来就可以啦,虽然中途遇到了一些小问题但也一一解决。就是整个过程需要细心,不然容易搞错,截图出错,需要认真比对,比较耗时间。