ACL和NAT介绍

目录

ACL作用

ACL原理

ACL应用原则

NAT的工作原理

静态、动态NAT

NAT server

总结

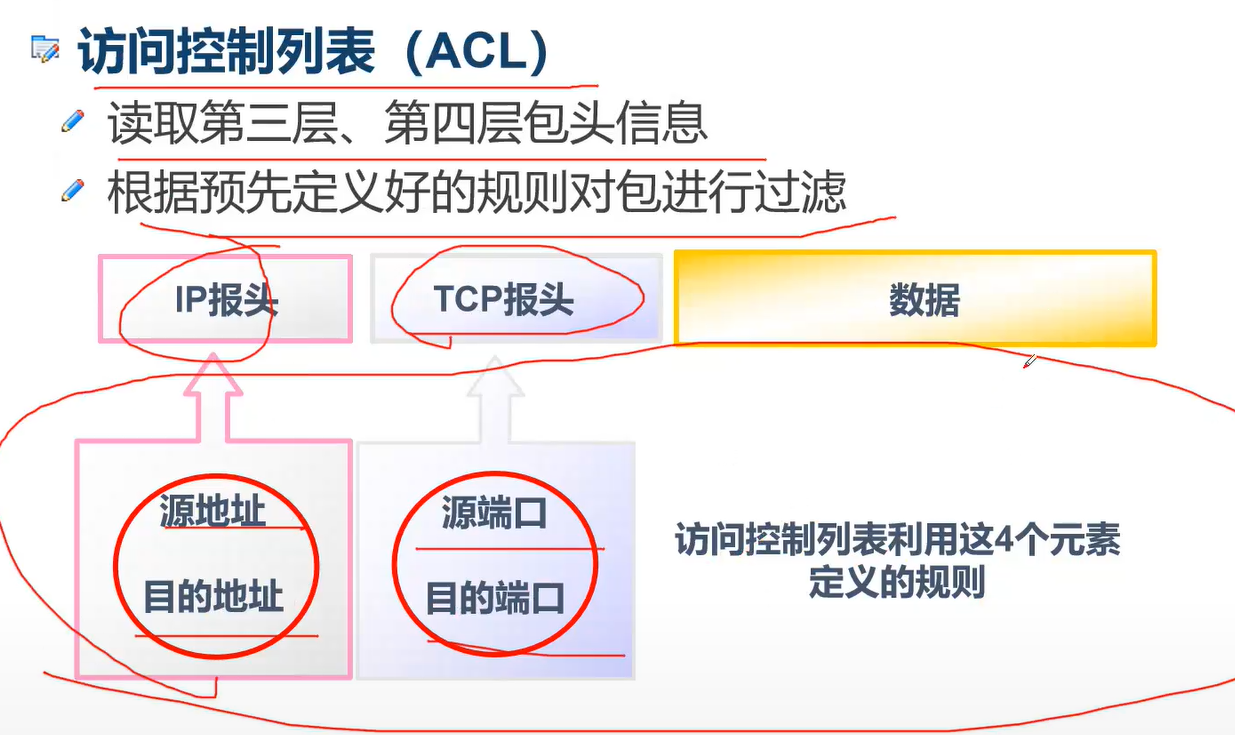

ACL:access list 访问控制列表

访问控制列表利用这4个元素:源地址 目的地址 源端口 目的端口

ACL两种作用:

1.用来对数据包做访问控制(丢弃或者放弃)

2.结合其他协议,用来匹配范围

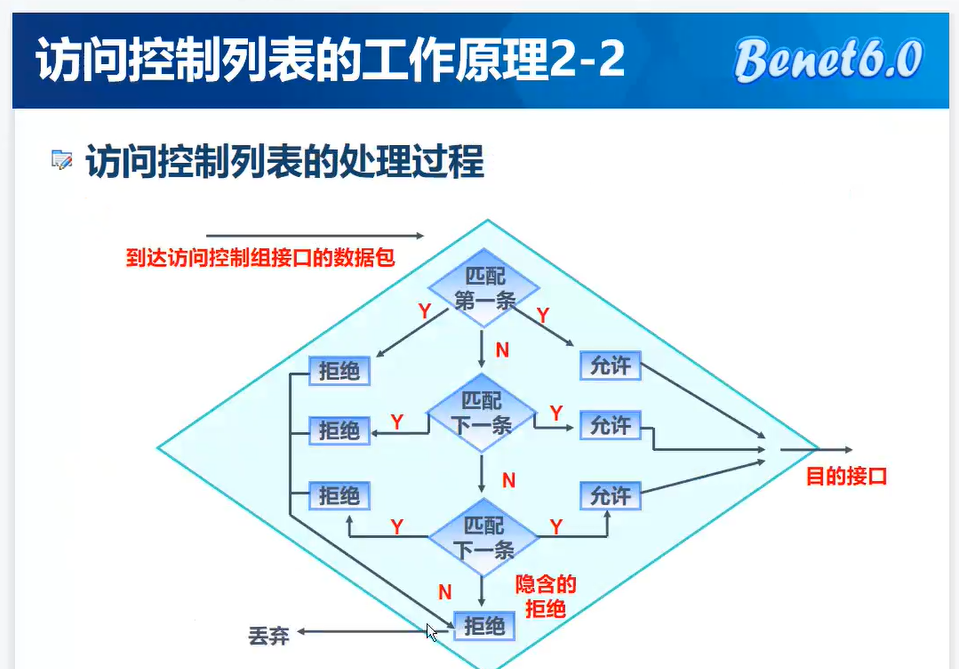

acl 工作原理:当数据包从接口经过时,由于接口启用了acl,此时路由器会对报文进行检查,然后做出相应处理。

从上而下

acl种类:

基本acl (2000-2999) : 只能匹配源ip地址。

高级acl (3000-3999) : 可以匹配源ip、目标ip、源端口、目标端口等三层和四层的字段和协议。

二层ACL(4000-4999):根据数据包的源MAC地址、目的MAc地址、802.1q优先级、二层协议类型等二层信息制定规则。

ACL(访问控制列表)的应用原则:

基本ACL,尽量用在靠近目的点

高级ACL,尽量用在靠近源的地方(可以保护带宽和其他资源)

########应用规则

1、一个接口的同一个方向,只能调用一个acl

2、一个acl里面可以有多个rule规则,按照规则ID从小到大排序,从上往下依次执行

3、数据包一旦被某rule匹配,就不再继续向下匹配

4、用来做数据包访问控制时,默认隐含放过所有(华为设备)

255.255.255.240

255-(减)每个字段的值就是反掩码的值

0.0.0.15

NAT(又称为网络地址转换,用于实现私有网络和公有网络之间的互访)

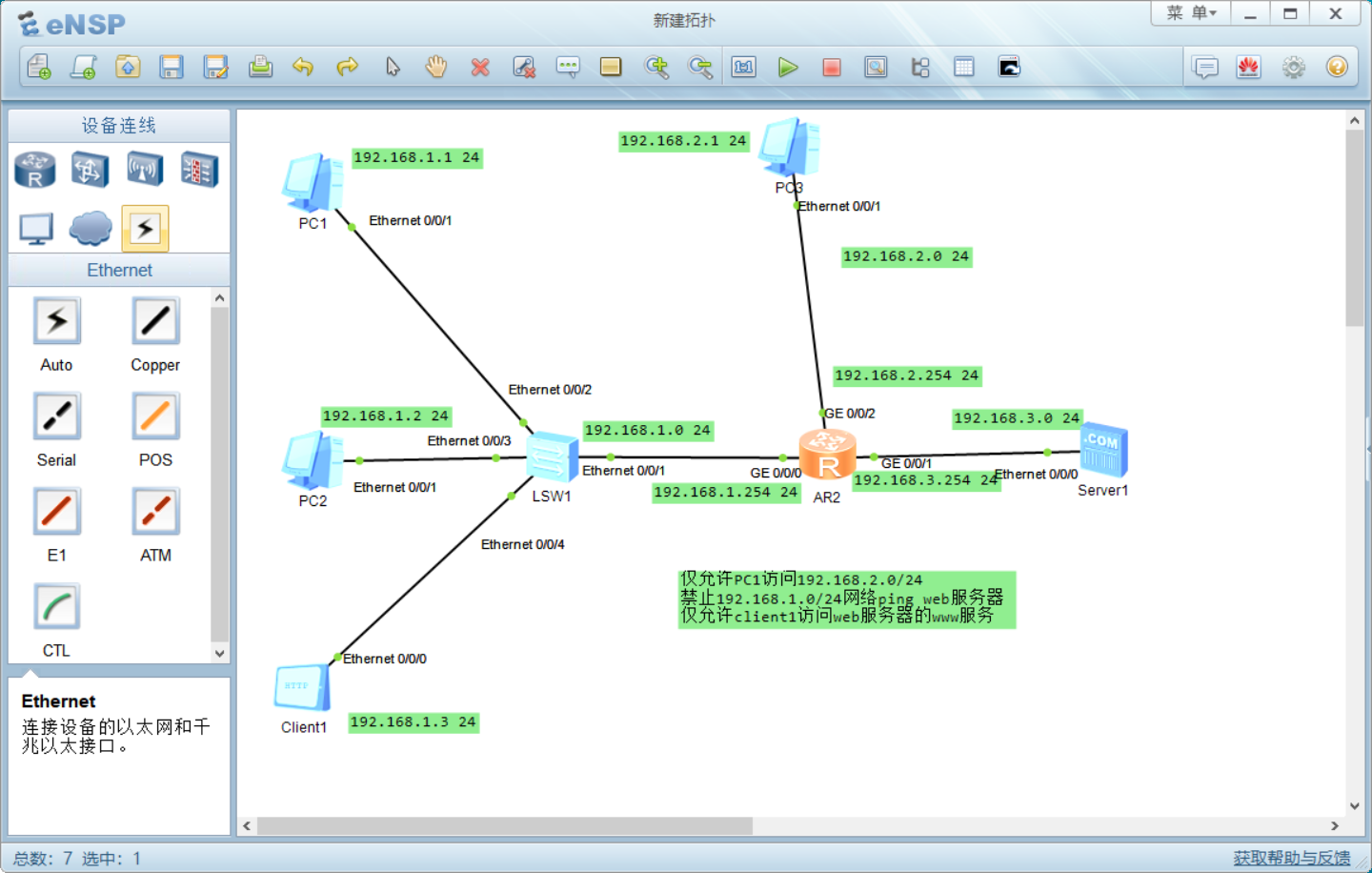

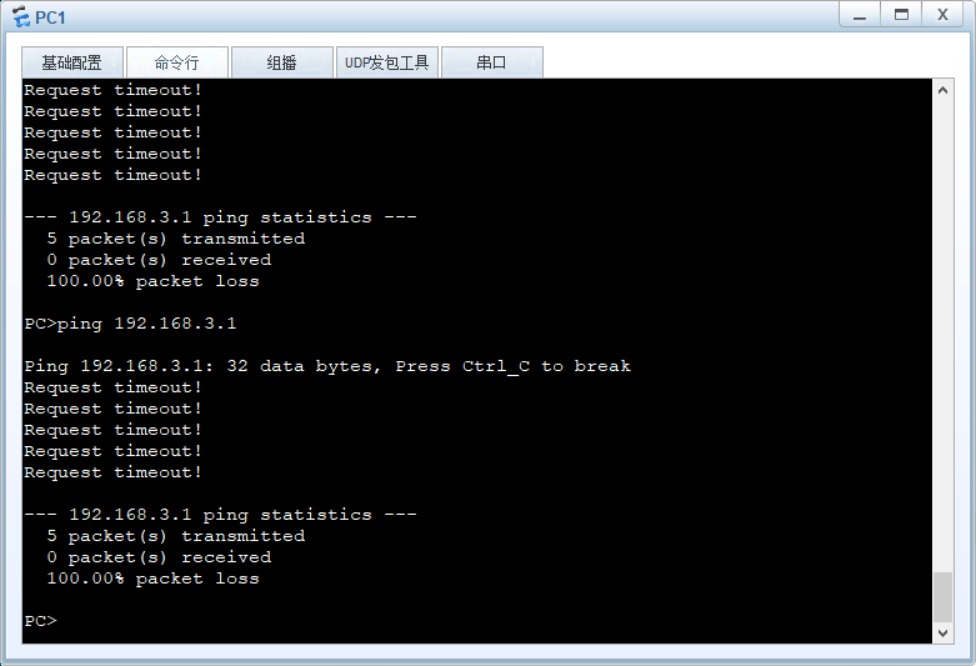

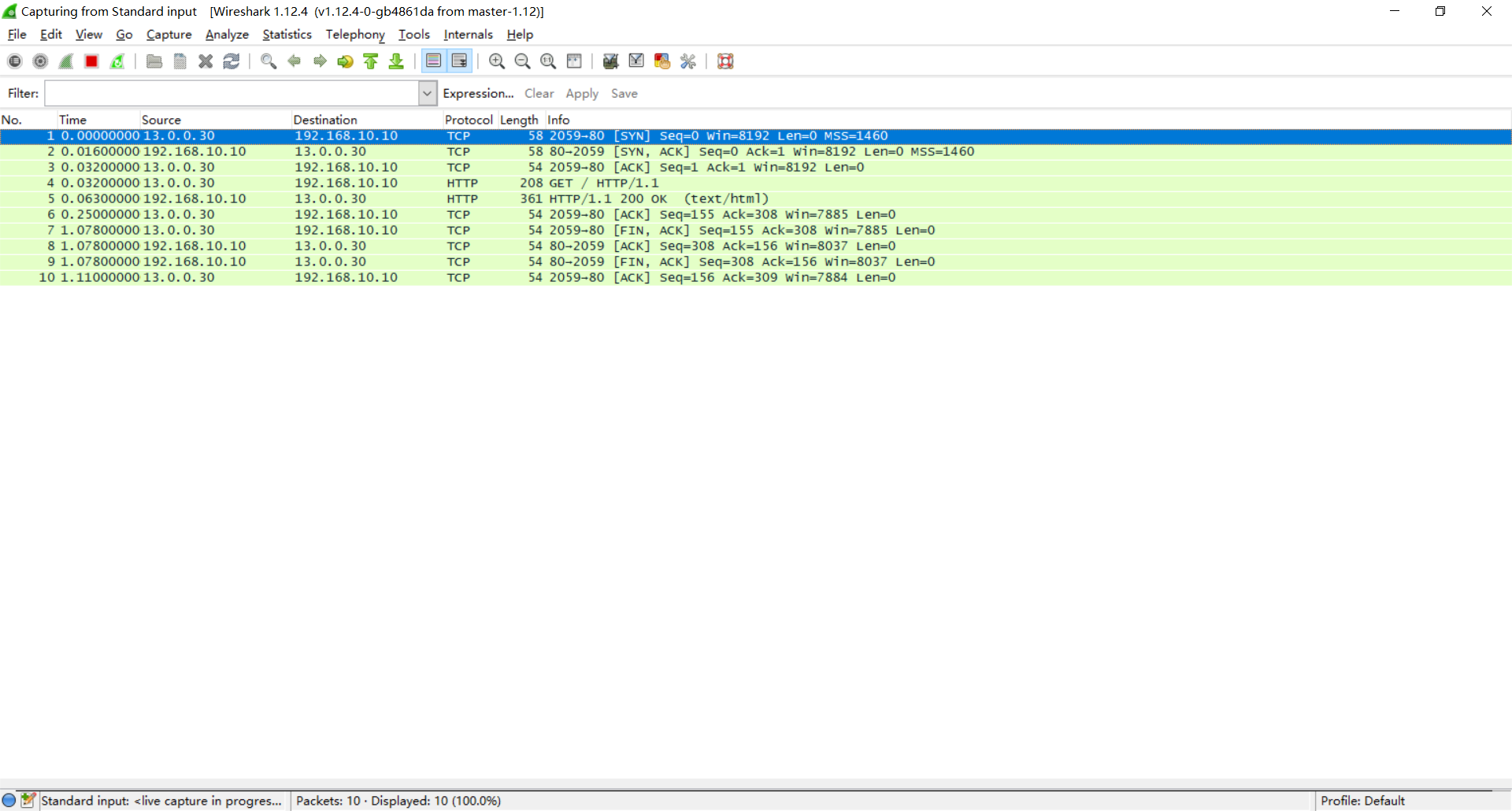

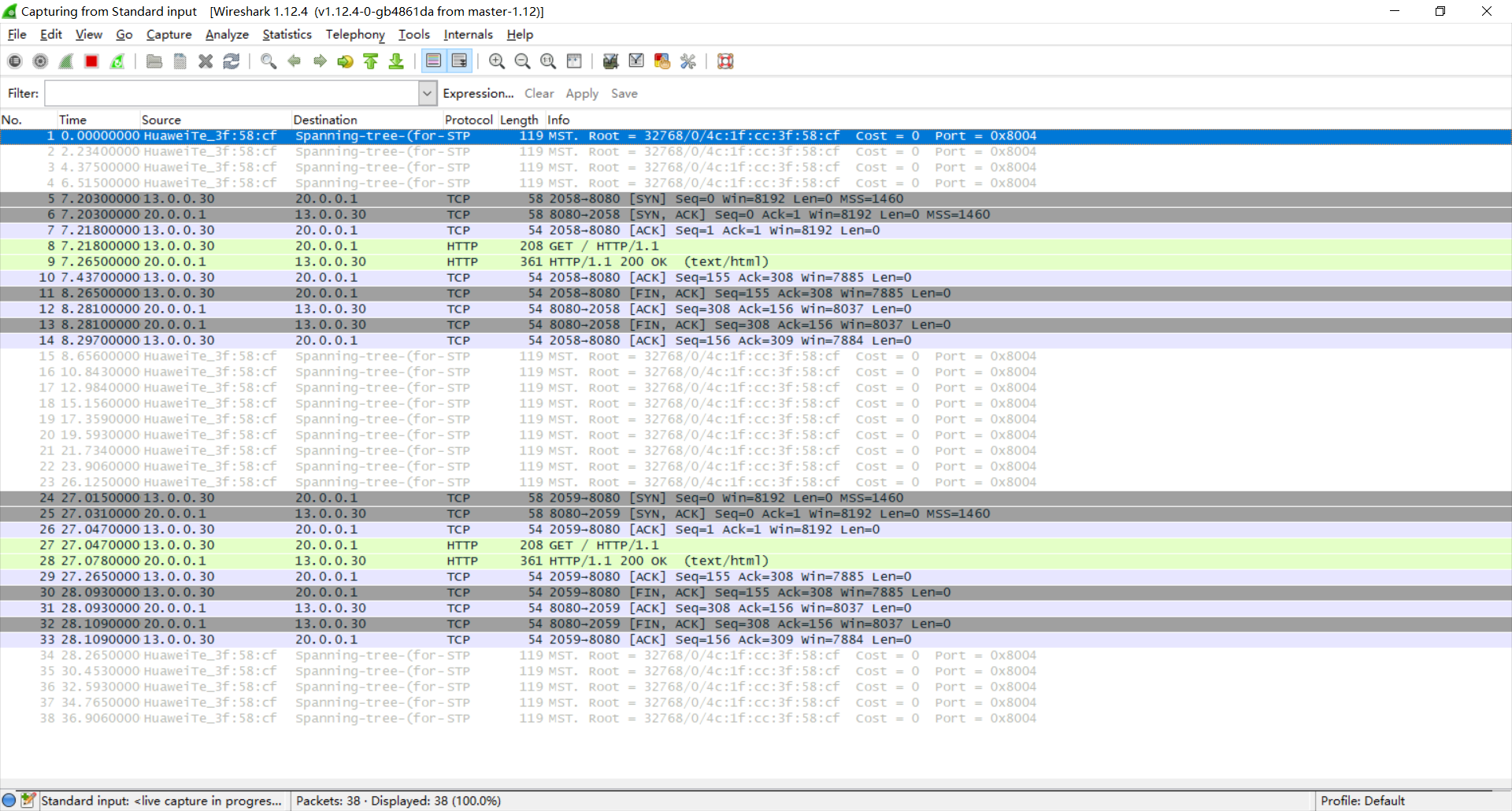

实验:

[Huawei]acl number 2000 ####创建acl 2000

[Huawei-acl-basic-2000]rule 5 deny source 192.168.1.1 0 ####拒绝源地址192.168.1.1的流量,0代表仅此一台,5是这条规则的序号(可不加)

[Huawei]interface GigabiEthernet0/0/1

###进入G0/0/1端口

[Huawei-GigabiEthernet0/0/1]ip address 192.168.2.254 24

####IP地址

[Huawei-GigabiEthernet0/0/1]traffic-filter outbound acl 2000 ###接口出方向调用acl 2000,outbound代表出方向,inbound代表进入方向

[Huawei-GigabiEthernet0/0/1] undo sh

[Huawei]acl number 2001 ##进入acl 2001列表

[Huawei-acl-basic-2001]rule permit source 192.168.1.0 0.0.0.255 ###permit代表允许,source代表来源,掩码部分为反掩码

[Huawei-acl-basic-2001]rule deny source any ###拒绝所有访问,any代表所有0.0.0.0 255.255.255.255或者rule deny

[Huawei]interface GigabiEthernet 0/0/1 ###进入出口接口

[Huawei-GigabiEthernet0/0/1]ip address 192.168.2.254 24

###IP地址

[Huawei-GigabiEthernet0/0/1]traffic-filter outbound acl 2001

[Huawei]acl number 3000 ### 拒绝tcp为高级控制,所以3000起

[Huawei-acl-adv-3000]rule deny icmp source 192.168.1.0 0.0.0.255 detination 192.168.3.1 0 ###拒绝ping

[Huawei-acl-adv-3000]rule permit tcp source 192.168.1.3 0 destination 192.168.3.1 0 destination-port eq 80

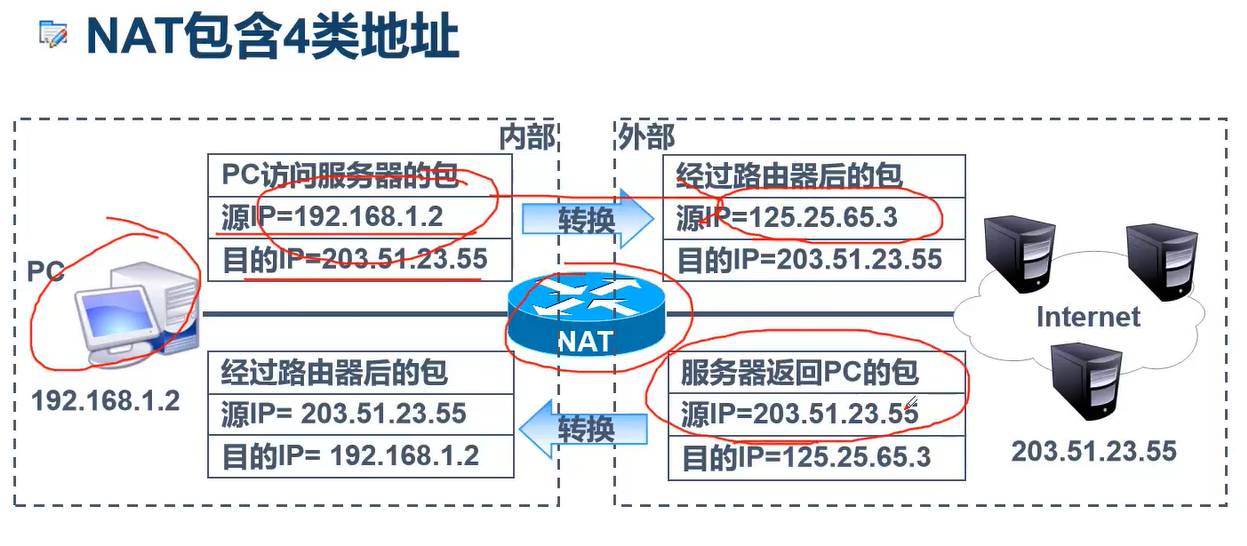

NAT的术语与转换表

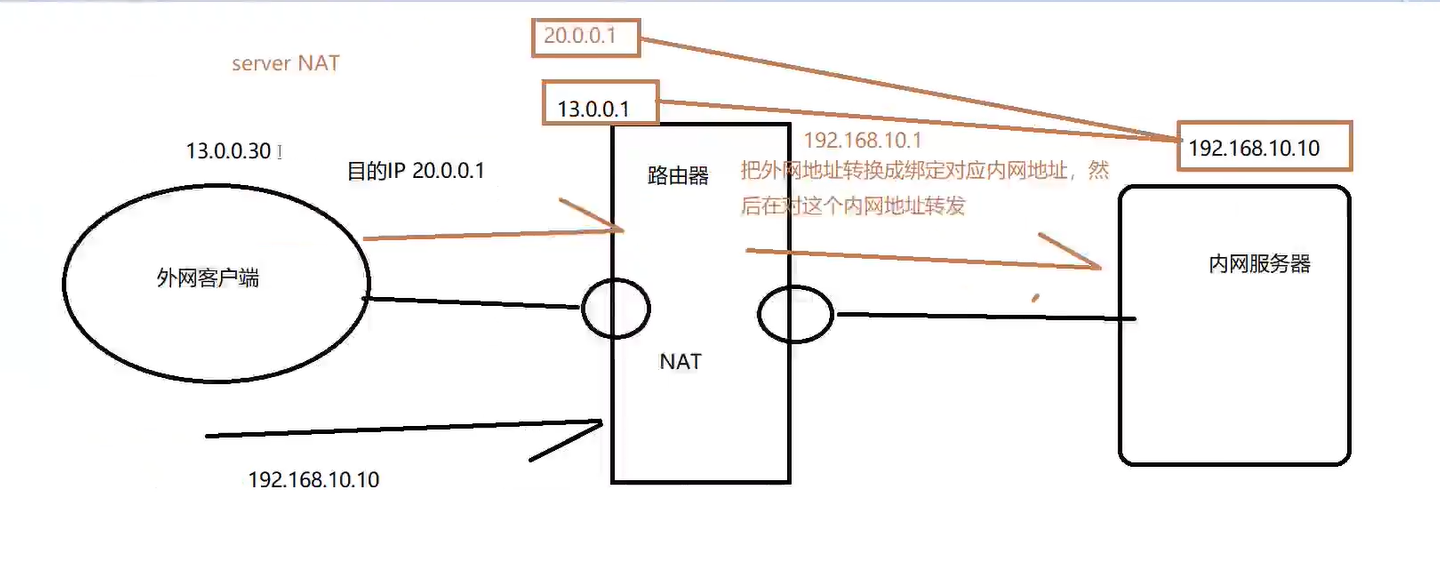

NAT的工作原理:

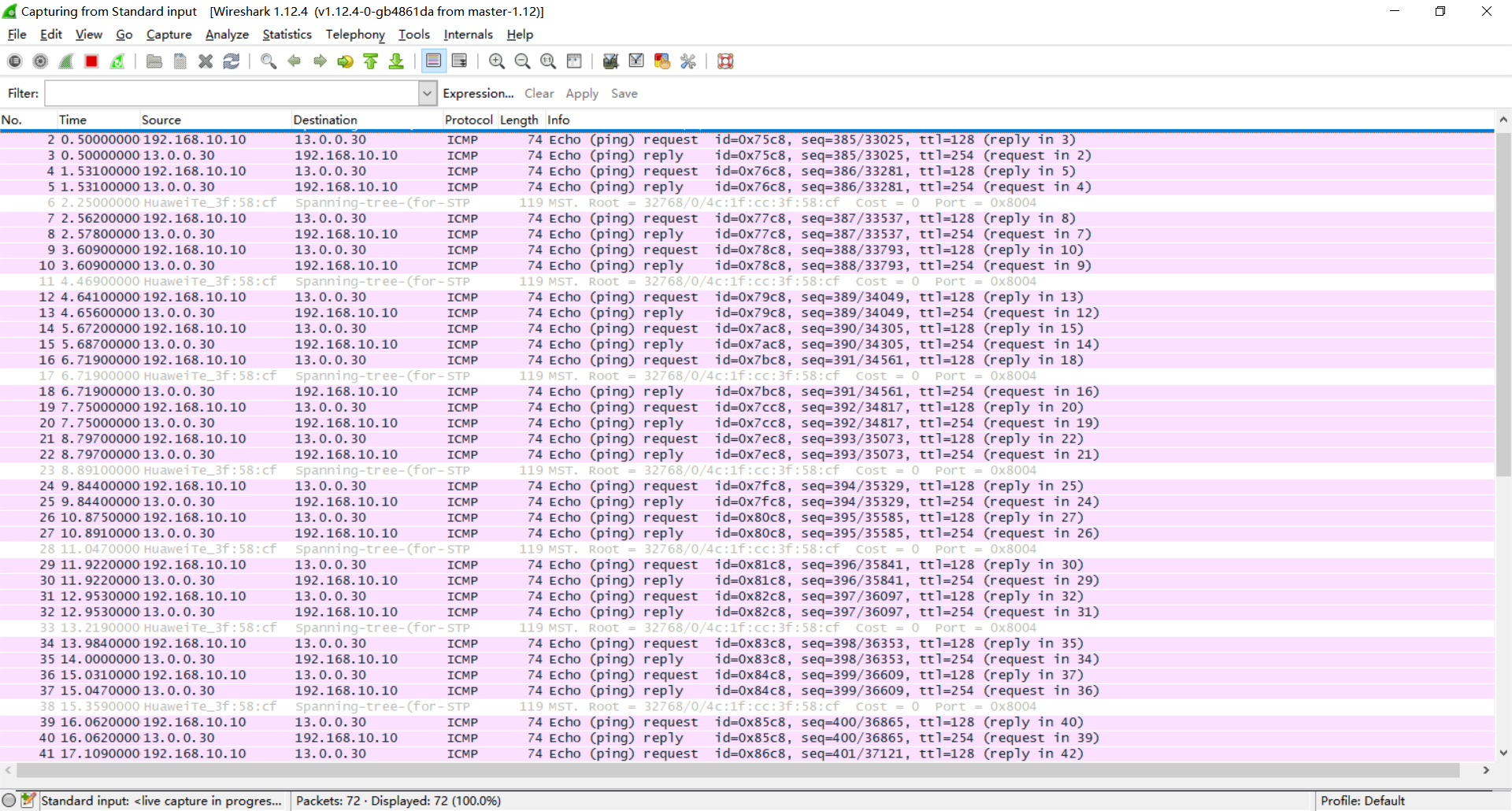

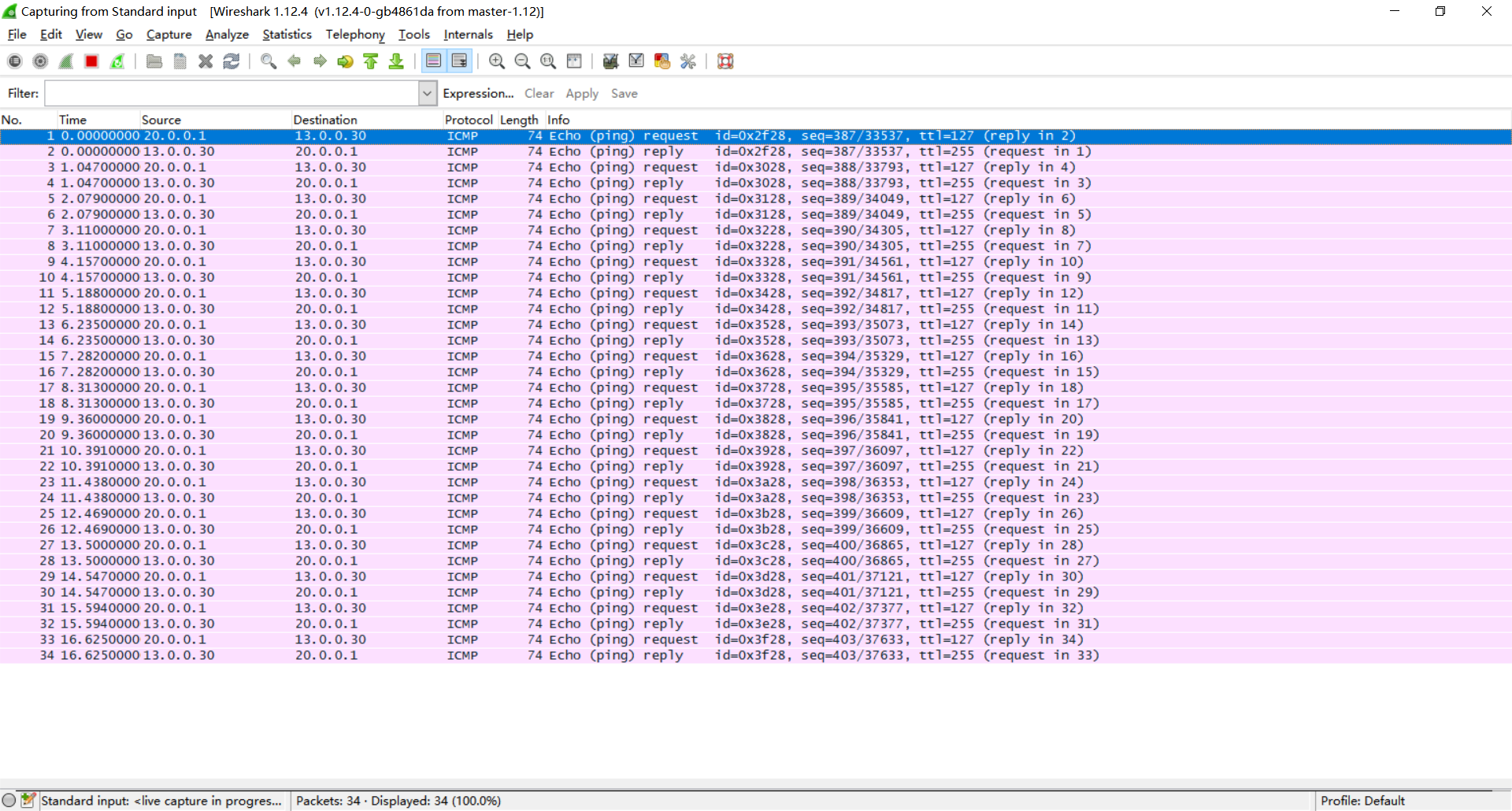

NAT用来将内网地址和端口号转换成合法的公网地址和端口号,建立一个会话,与公网主机进行通信

NAT外部的主机无法主动跟位于NAT内部的主机通信,NAT内部主机想要通信,必须主动和公网的一个IP通信,路由器负贵建立一个映射关系,从而实现数据的转发

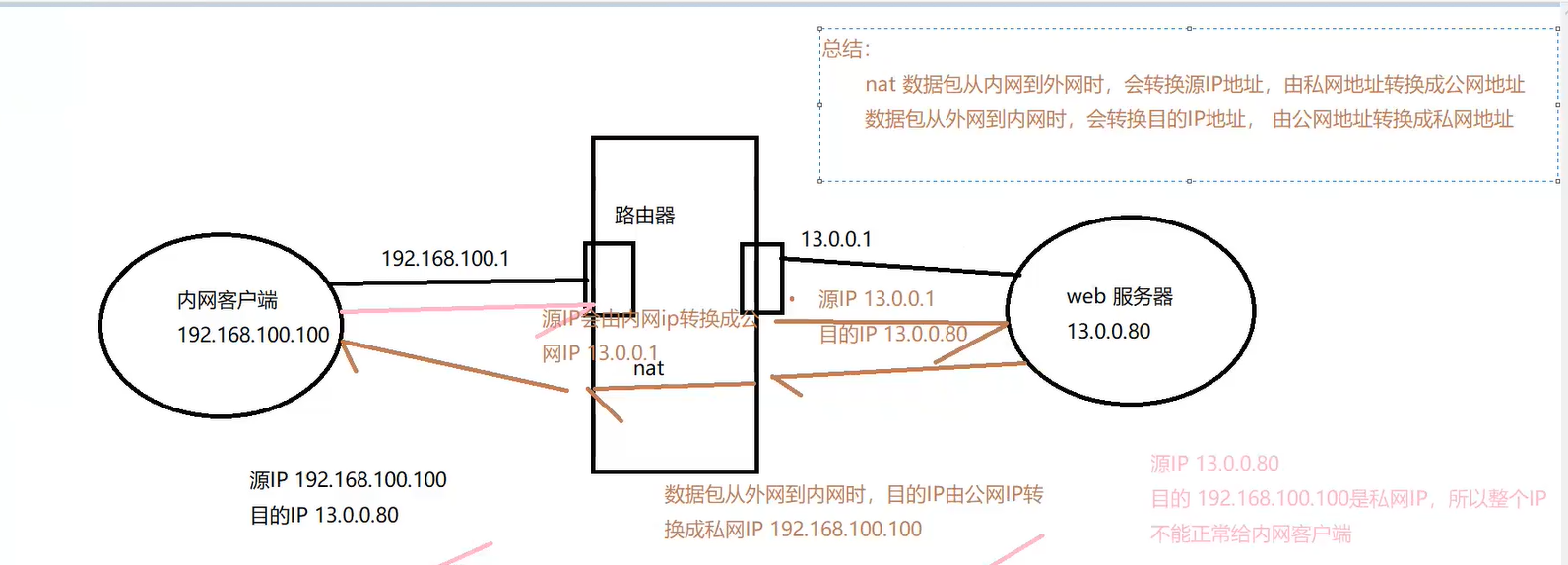

总结:nat 数据包从内网到外网时,会转换源IP地址,由私网地址转换成公网地址,数据包从外网到内网时,会转换目的IP地址,由公网地址转换成私网地址

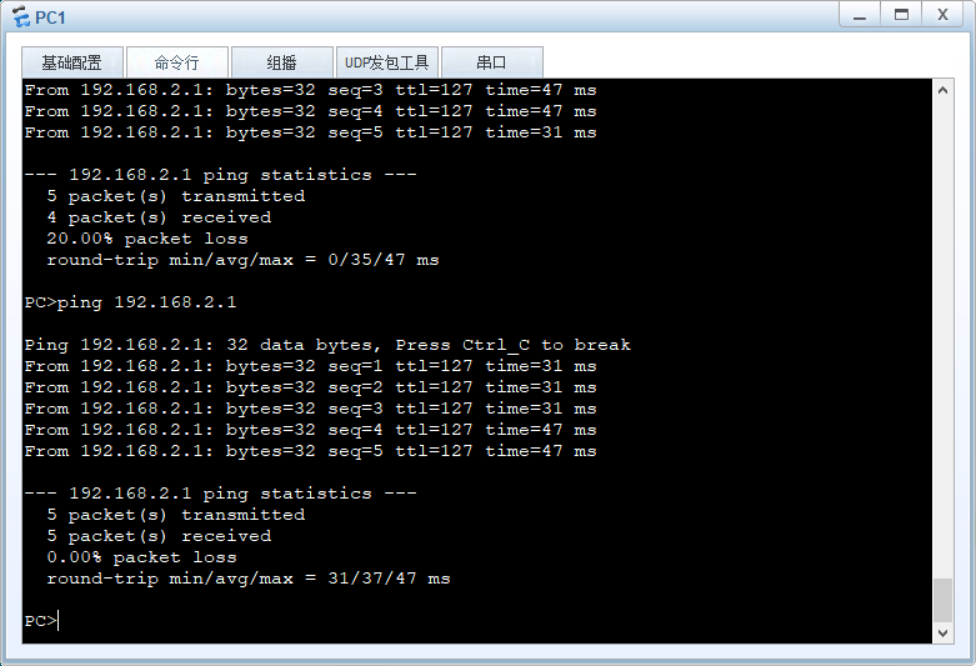

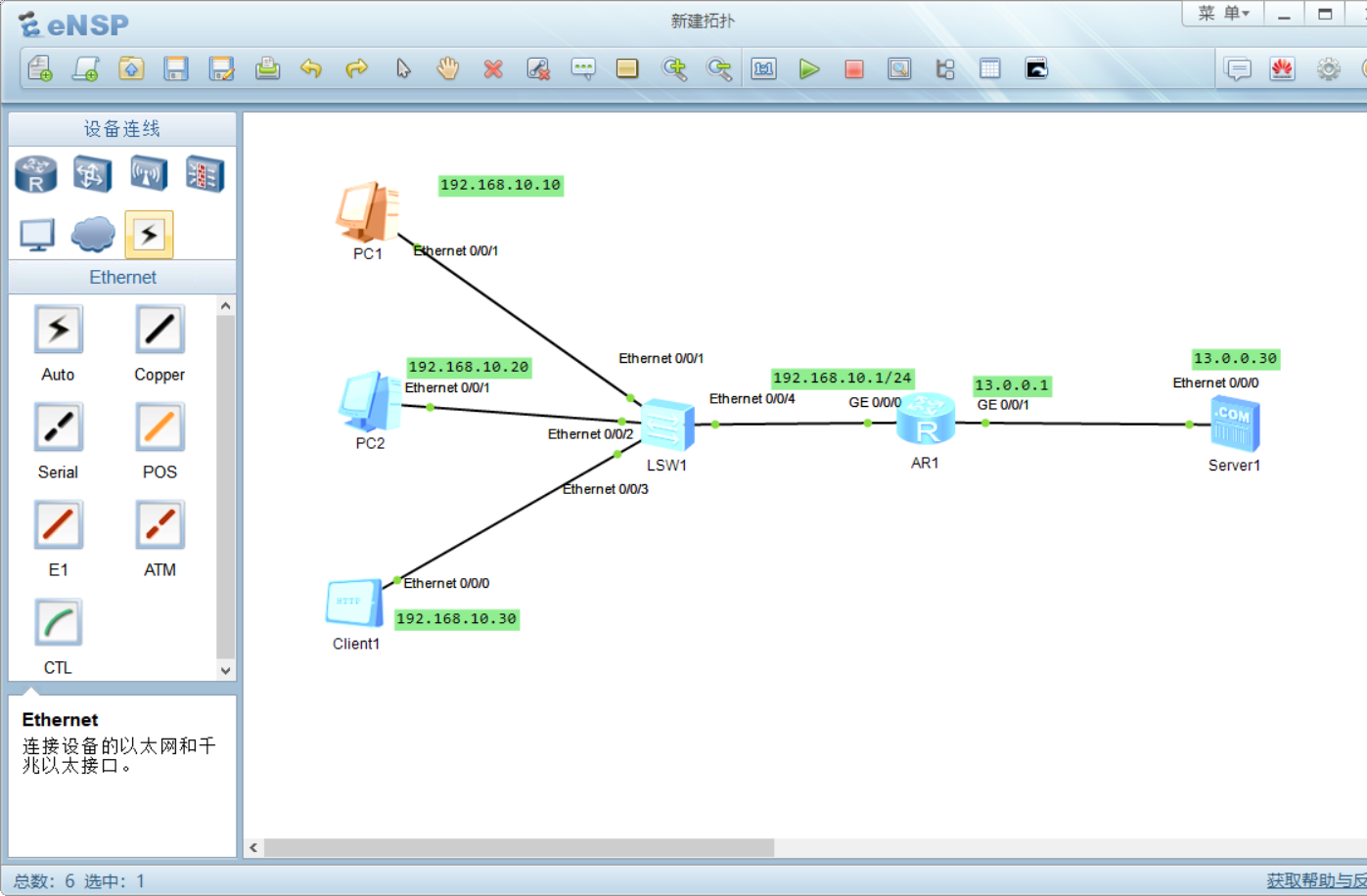

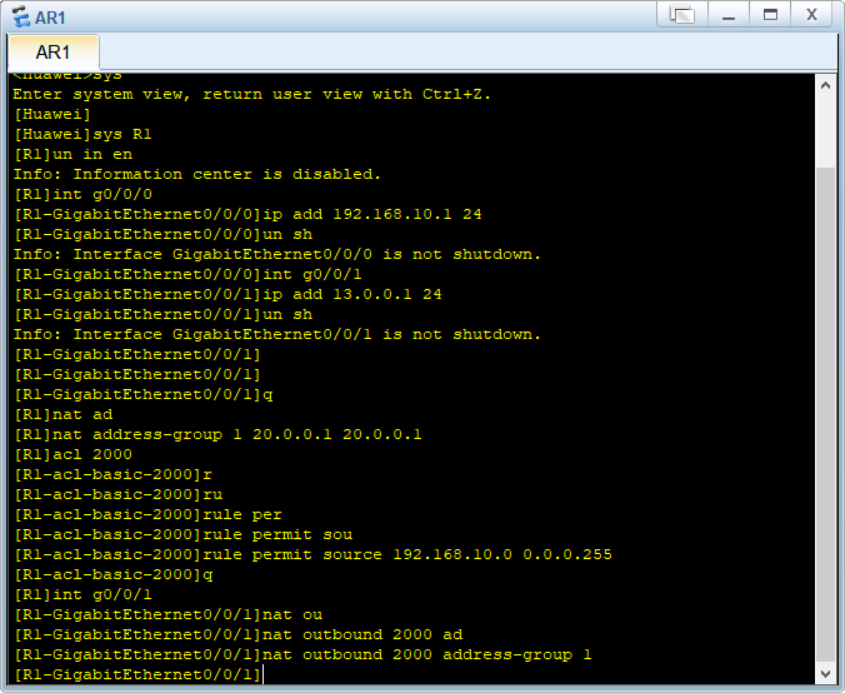

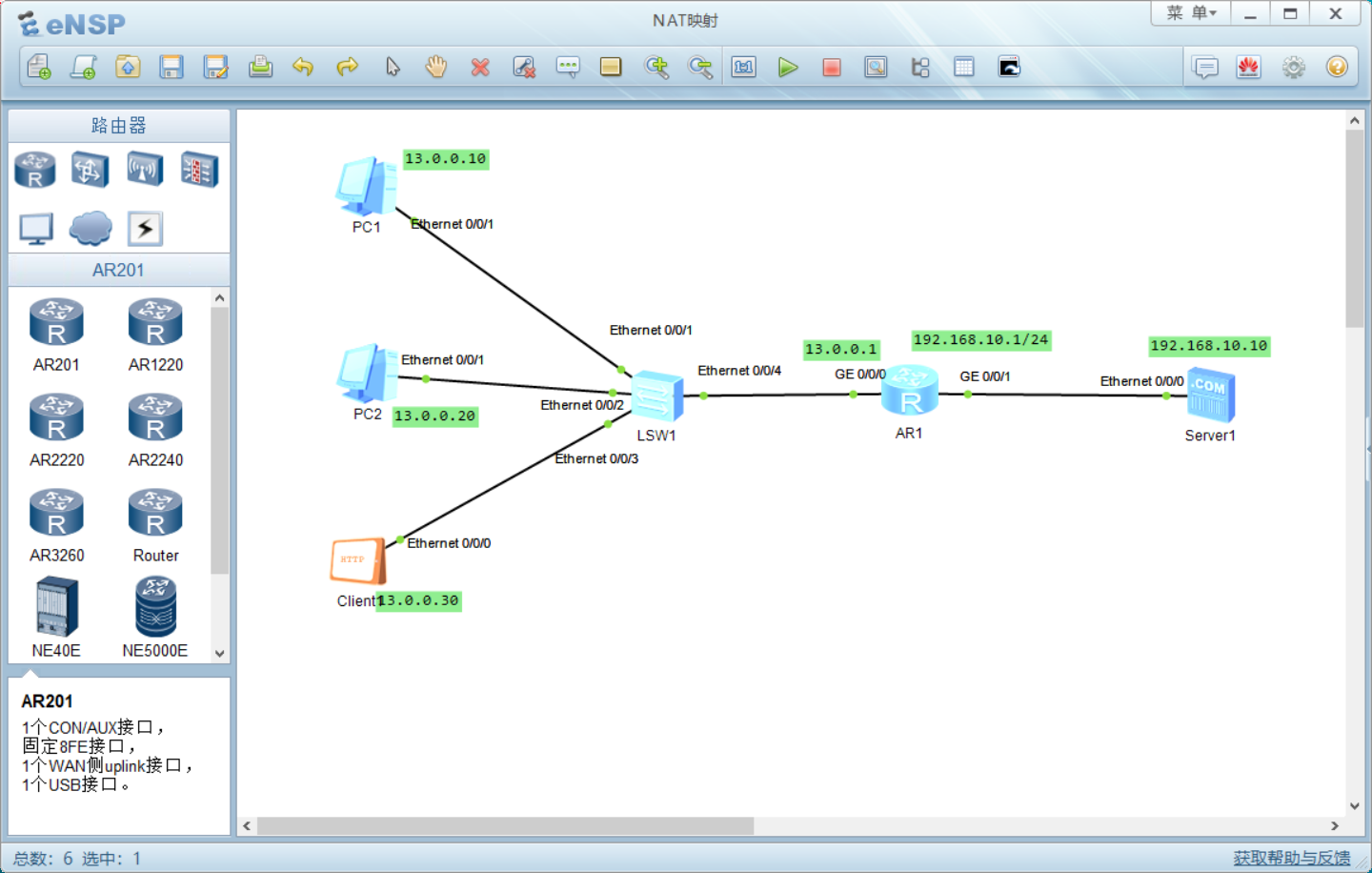

实验:

有2种配置方法:

第一种:

全局模式下设置静态NAT

[R1]nat static global 8.8.8.8 inside 192.168.10.10

[R1]int g0/0/1 ###外网口

[R1-GigabitEthernet0/0/1]nat static enable ###在网口.上启动nat static enable功 能

第二种:直接在接口.上声明nat static

[R1]int g0/0/1 ###外网口

[R1 -GigabitEthernet0/0/1]nat static global 8.8.8.8 inside 192.168.10.10

[R1]dis nat static ###查看NAT静态配置信息

NAT (Network Address Translation) 又称为网络地址转换,用于实现私有网络和公有网络之间的互访。

私有网络地址和公有网络地址

公有网络地址(以下简称公网地址)是指在互联网上全球唯一的IP地址。2019年11月26日,是人类互联网时代值得纪念的一天,全球近43亿个IPv4地址已正式耗尽。

私有网络地址(以下简称私网地址)是指内部网络或主机的IP地址,IANA(互联网数字分配机构)规定将下列的IP地址保留用作私网地址,不在Internet.上被分配,可在一-个单位或公司内部使用。RFC1918中规定私有地址如下:

A类私有地址: 10.0.0.0~10.255.255.255

B类私有地址: 172.16.0.0~172.31.255.255

c类私有地址: 192.168.0.0~192.168.255.255

NAT的工作原理:

NAT用来将内网地址和端口号转换成合法的公网地址和端口号,建立一个会话,与公网主机进行通信

NAT外部的主机无法主动跟位于NAT内部的主机通信,NAT内部主机想要通信,必须主动和公网的一个IP通信,路由器负责建立一个映射关系,从而实现数据的转发

NAT功能:

NAT不仅能解决了IP地址不足的问题,而且还能够有效地避免来自网络外部的入侵,隐藏并保护网络内部的计算机。

1.宽带分享:这是NAT主机的最大功能。

2.安全防护:NAT之内的Pc联机到Internet..上面时,他所显示的IP是NAT主机的公网IP,所以cl ient端的PC就具有一定程度的安全了,外界在进行portscan (端口扫描)的时候,就侦测不到源client端的PC。

优点:节省公有合法IP地址、处理地址重叠、增强灵活性、安全性

缺点:延迟增大、配置和维护的复杂性、不支持某些应用(比如VPN)

#######静态NAT

静态NAT实现私网地址和公网地址的一对一转换。有多少个私网地址就需要配置多少个公网地址。静态NAT不能节药公网地址,但可以起到隐藏内部网络的作用。

内部网络向外部网络发送报文时,静态NAT将报文的源IP地址替换为对应的公网地址:外部网络向内部网络发送响应报文时静态NAT将报文的H的地址替换为相应的私网地址。

#####动态NAT:多个私网IP地址对应多个公网ip地址,基于地址池一对一映射

1.配置外部网口和内部网口的IP地址

2.定义合法IP地址池

nat adress-group 1 212.0.0.100 212.0.0.200##新建一个名为1的nat地址池

3、定义访问控制列表

[R1]acl 2000 ###创建ACL,允许源地址为192.168.20.0/24网段和11.0.0.0/24的数据通过[R1-acl-basic-2000] rule permit source 192.168.20.0 0.0.0.255

[R1-acl -basic-2000] rule permit source 11.0.0.0 0.0.0.255

4、在外网口,上设置动态IP地址转换

[R1-acl-basic-2000] int g0/0/1###外网口

[R1-GigabitEthernet0/0/1]nat outbound 2000 address-group 1 no-pat #将ACL2000匹配的数据转换为改接口的IP地址作为源地址(no pat 不做端口转换,只做iP地址转换,默认为pat)

[R1]dis nat outbound ###查看NAT outbound的信息

PAT端口多路复用

PAT又称为NAPT (Network Address Port Translation) ,它实现一个公网地址和多个私网地址之间的映射,因此可以节约公网地址。PAT的基本原理是将不同私地址的报文的源IP地址转换为同一公网地址,但他们被转换为该地址的不同端口号,因而仍然能够共享同一地址。

PAT有以下作用:

1.改变数据包的ip地址和端口号

2.能够大量节约公网IP地址

PAT的类型有以下:

1.动态PAT,包括NAPT和Easy IP

2.静态PAT,包括NAT Server

######NAPT:多个私网Ip地址:对应固定外网IP地址(比如200.1.1.10),配置方法与动态NAT类似

1、配置外部网口和内部网口的IP地址

2、定义合法IP地址池

[R1]nat address-group 1 200.1.1.10 200.1.1.10

###使用一个固定IP

3、定义访问控制列表

[R1]acl 2000 ###允许源地址为192.168.30.0/24网段的数据通过

[R1-acl-adv-2000] rule permit source192.168.30.0 0.0.0.255

4、在外网口上设置IP地址转换

[R1-acl-basic-2000]int g0/0/1 ###外网口

[R1-Gigabi tEthernet0/0/1]nat outbound 2000 address-group 1

######EasyIp:多个私网IP地址对应外网口公网IP地址(比如12.0.0.1)

1.配置外部网口和内部网口的IP地址

2.定义合法IP地址池

由于直接实验外网口IP地址所以不用再定义IP地址池

3.定义访问控制列表

[R1]acl 3000 ##允许源地址为192.168.30.0/24网段的数据通过

[R1-acl-adv-3000] rule permit ip source 192.168.30.0 0.0.0.255

小实验:

(重点)

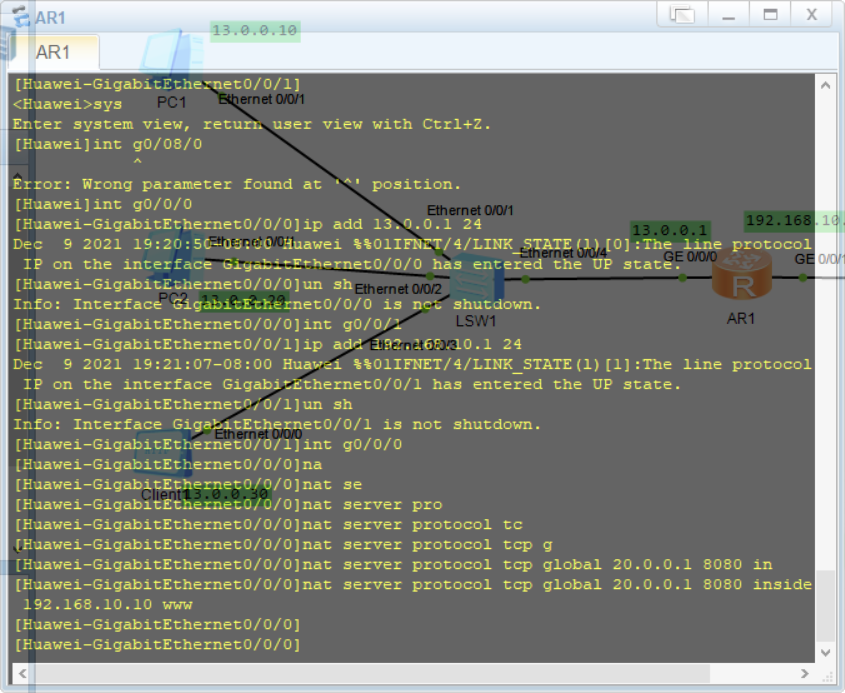

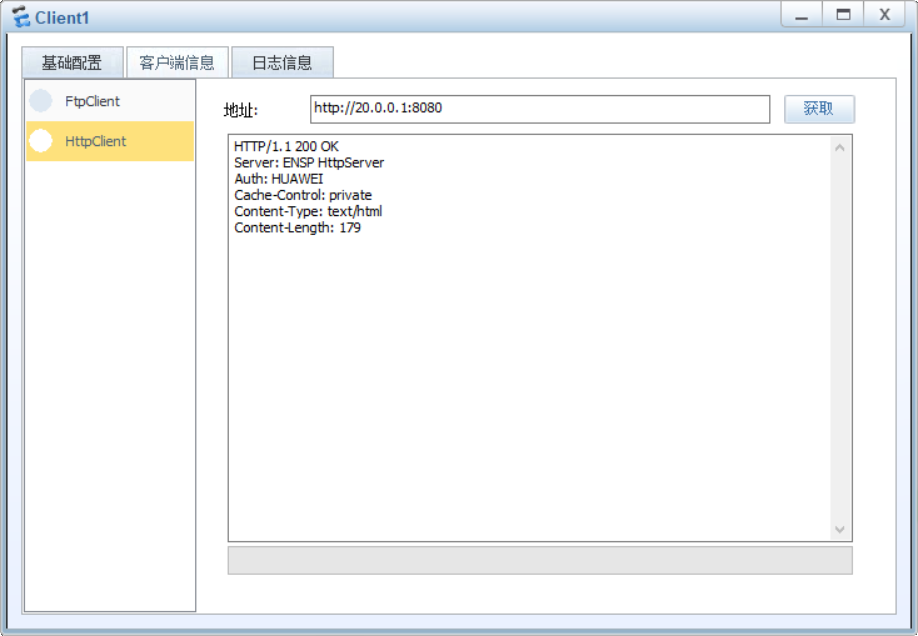

####NAT sever :端口映射,将私网地址端口映射到公网地址,实现内网服务器供外网用户访问

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1] nat server protocol tcp global 9.9.9. www inside*****************ww

###在连接公网的接口上将私网服务器地址和公网地址做一对NAT映射绑定

[R1-GigabitEthernet0/0/1] nat server protocol tcp global current-interface 8080 inside 10.0.0.1www

###在连接公网的接口,上将私网服务器地址和外网接口做一对NAT映射绑定

[R1-GigabitEthernet0/0/1] nat server protocol tcp global current-interface 2121 inside 10.1.1.2 ftp

###端口为21可以直接使用关键字“ftp”代替

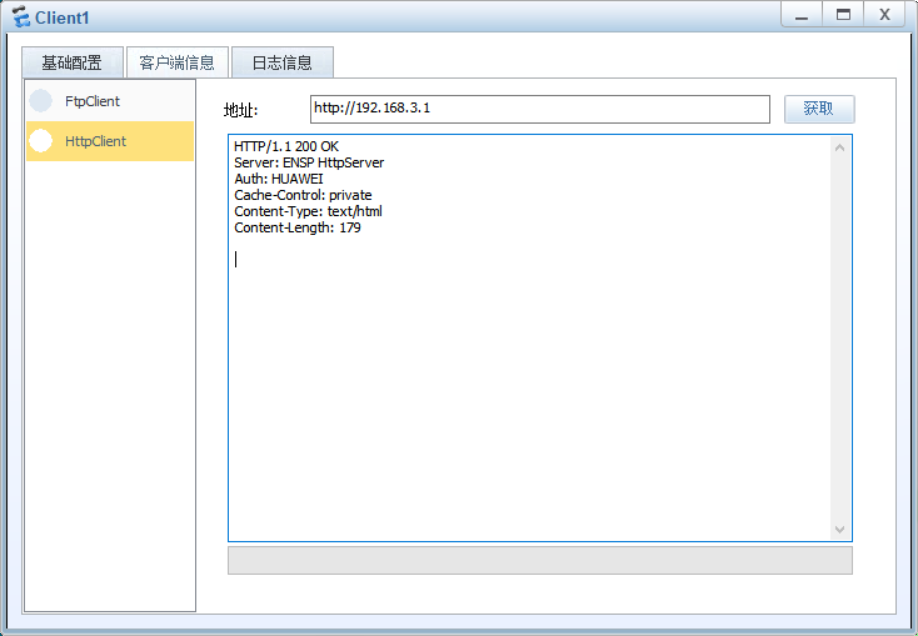

实验:

总结:

1.acl工作原理:当数据包从接口经过时,由于接口启用了acl,此时路由器会对报文进行检查,然后做出相应处理。

2.acl应用规则

一个接口的同一个方向,只能调用一个acl

一个acl里面可以有多个rule规则,按照规则ID从小到大排序,从上往下依次执行

数据包一旦被某rule匹配,就不再继续向下匹配

用来做数据包访问控制时,默认隐含放过所有(华为设备)

- NAT的工作原理

- 静态NAT、动态NAT

NAT server:端口映射,将私网地址端口映射到公网地址,实现内网服务器供外网用户访问

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 单元测试从入门到精通

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)

· winform 绘制太阳,地球,月球 运作规律