【安全测评/等保要求】金蝶V9/V10 “Apusic应用服务器未授权目录遍历” server_file 漏洞复现及修复

最近网安不定时扫描,我们服务器的金蝶AAS中间件V9版本,被扫出了“Apusic应用服务器未授权目录遍历” server_file 漏洞,我们先来回顾一下出现的问题:

| 漏洞页面 |

https://www.xxx.com:1234/sso/..;/admin/protected/selector/server_file/files?folder=/etc/ |

| 测试过程 | 发现金蝶9.0版本系统进行构造可以浏览服务器目录 |

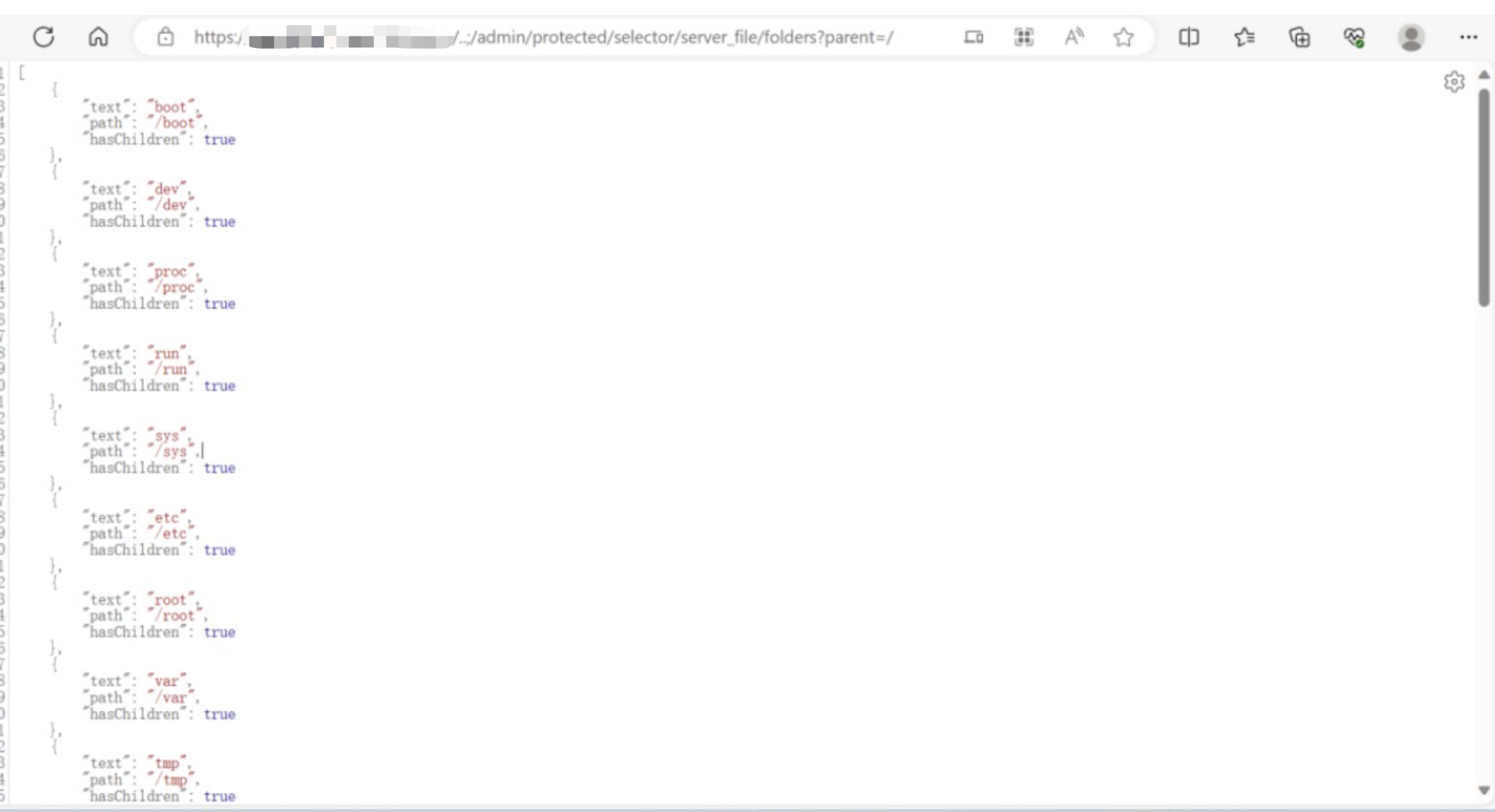

| 漏洞截图 |

|

| 漏洞危害 | 能够便利系统文件目录 |

不出所料,被评为了一个高危漏洞,所以必须得解决。

大家注意品这句话:这是通过url路径访问,从而爆出的金蝶中间件的服务器目录漏洞。

由此,可以从如下方向解决该问题:

(手动狗头)

· 如果你是金蝶V10,那么可以直接设置,请出门左转,不送:

https://vip.kingdee.com/article/476412064764868352?productLineId=14&isKnowledge=2

· 如果你是金蝶V9,那么请继续往下看,随意选择一种方式即可:

① 既然是通过url访问,那我直接在nginx里,把这种乱七八糟的路径禁用不就行了?

上码,nginx配置:

server{ ... location ~ \.\. { deny all; } ... }

② 既然最终爆出的是金蝶中间件里的服务器信息,那直接去掉不就好了吗?

上实操方案:

· 验证:通过 xxx/sso/../admin/protected/selector/server file/files?folder=/

· 解决方案: 去除获取服务器信息的服务接口

· 操作: 删除 webtool.war

如果您有更好的方式,可以打在评论区,我整理到文档里,能够帮助更多的人。

PS:如果本文对你有帮助,请点个赞再走呗~

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· 阿里巴巴 QwQ-32B真的超越了 DeepSeek R-1吗?

· 【译】Visual Studio 中新的强大生产力特性

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 【设计模式】告别冗长if-else语句:使用策略模式优化代码结构