初步动态分析

初步动态分析

1.静态分析确定的线索

Lab01-01.dll

kerne132.dll

2.动态分析对上述线索的验证分析过程

Ⅰ.基础动态分析

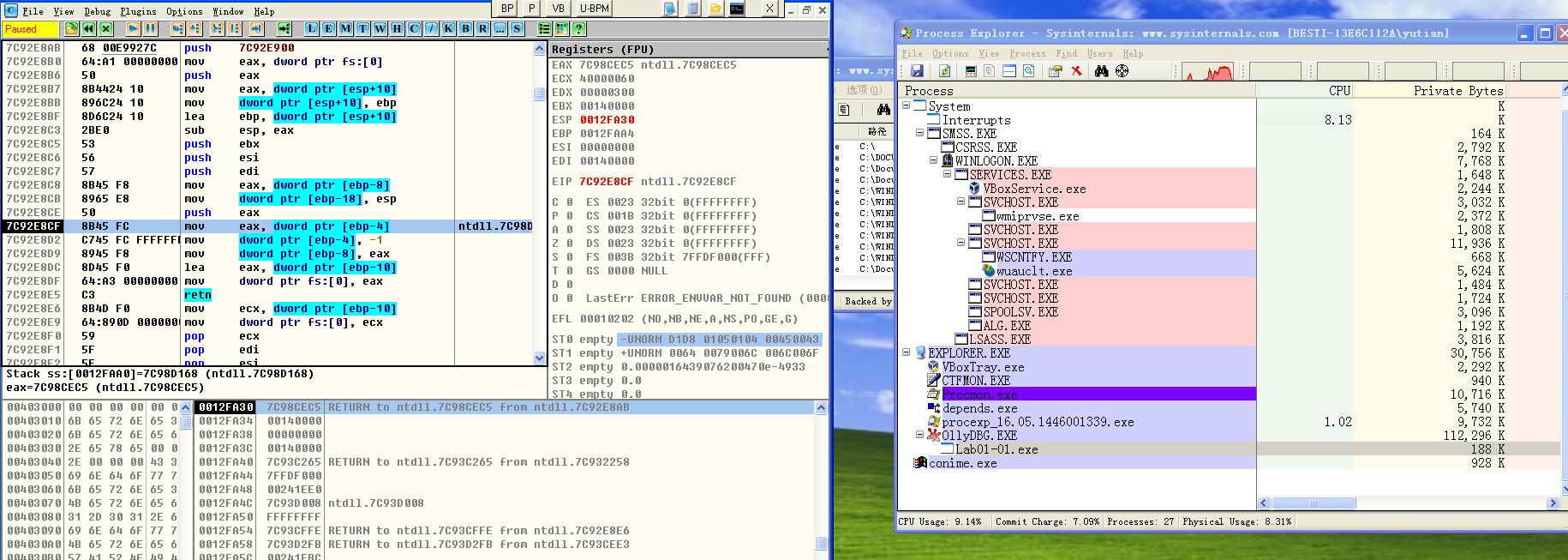

①Process Explorer

没有子进程

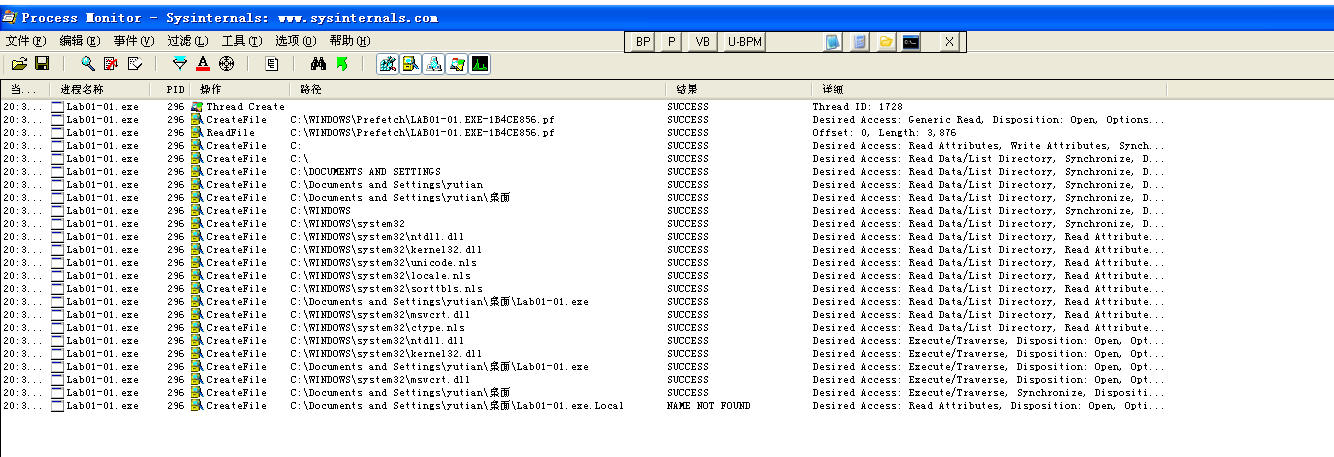

②Process Monitor

规则设置

根据应用程序全名,只要寻找其TCP连接,打开文件,读文件,写文件,创建进程的信息

创建了进程,应该就是主进程

有读文件的过程,可pf文件是预读文件,可以加快程序的加载速度,没有什么和网络连接的内容

有一系列的打开文件但都是系统本身的文件

没有找到写文件和TCP连接,说明没有连接外部的恶意网址,也没有写什么恶意信息

pf文件就在对应的路径下,windows检测无毒

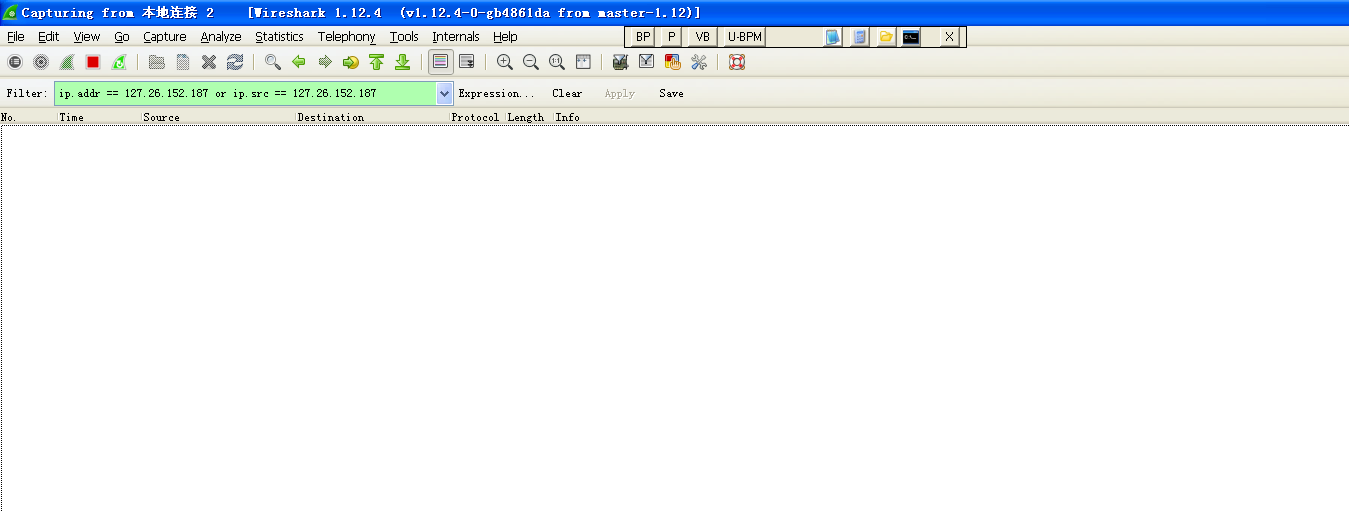

③wireshark抓包

ip.addr == 127.26.152.13 or ip.src == 127.26.152.131

始终没有通信包

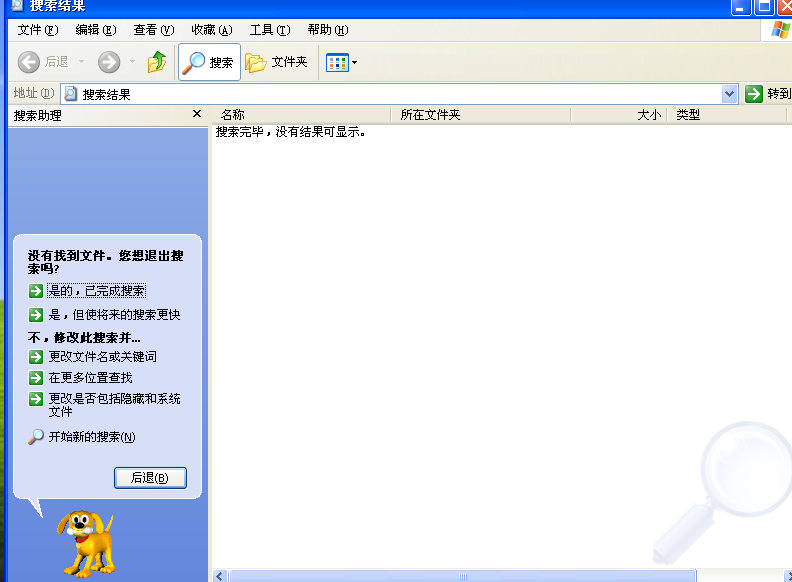

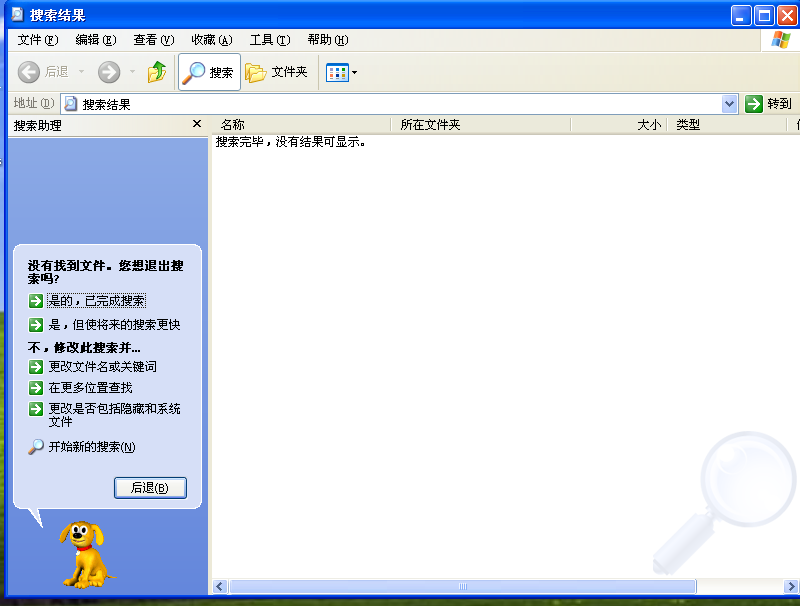

④寻找蛛丝马迹(没找到)

静态分析中找到的线索在XP中完全找不到

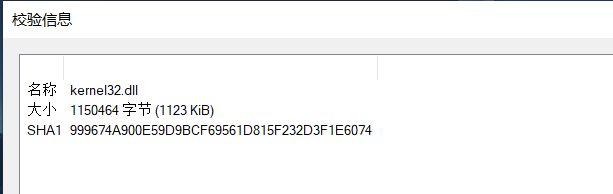

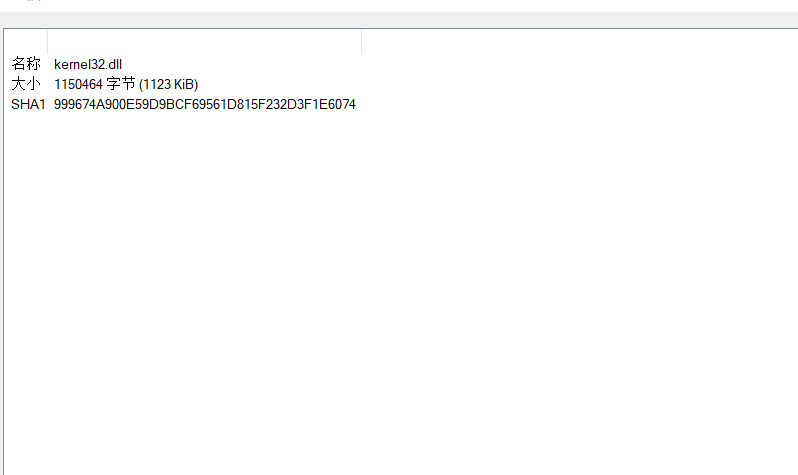

快照前后两次的哈希值没有变化

Ⅱ.对Lab01-01.dll的研究

从网上找来的文件,感觉是配套用的

①字符串

Strings v2.53 - Search for ANSI and Unicode strings in binary images.

Copyright (C) 1999-2016 Mark Russinovich

Sysinternals - www.sysinternals.com

!This program cannot be run in DOS mode.

Rich

.text

`.rdata

@.data

.reloc

SUV

h8`

fj

h8`

L$xQh

h(`

RVf

D$"

-(

j

IQh `

~

|$4

D$$

L$4PQj

D$\D

_^]

u?h

f

%d`

Y^j

=X`

WVS

WVS

NWVS

u7WPS

u&WVS

WVS

_^[]

%

CloseHandle

Sleep

CreateProcessA

CreateMutexA

OpenMutexA

KERNEL32.dll

WS2_32.dll

strncmp

MSVCRT.dll

free

_initterm

malloc

_adjust_fdiv

exec

sleep

hello

127.26.152.13

SADFHUHF

/0I0[0h0p0

141G1[1l1

1Y2a2g2r2

3!3}3

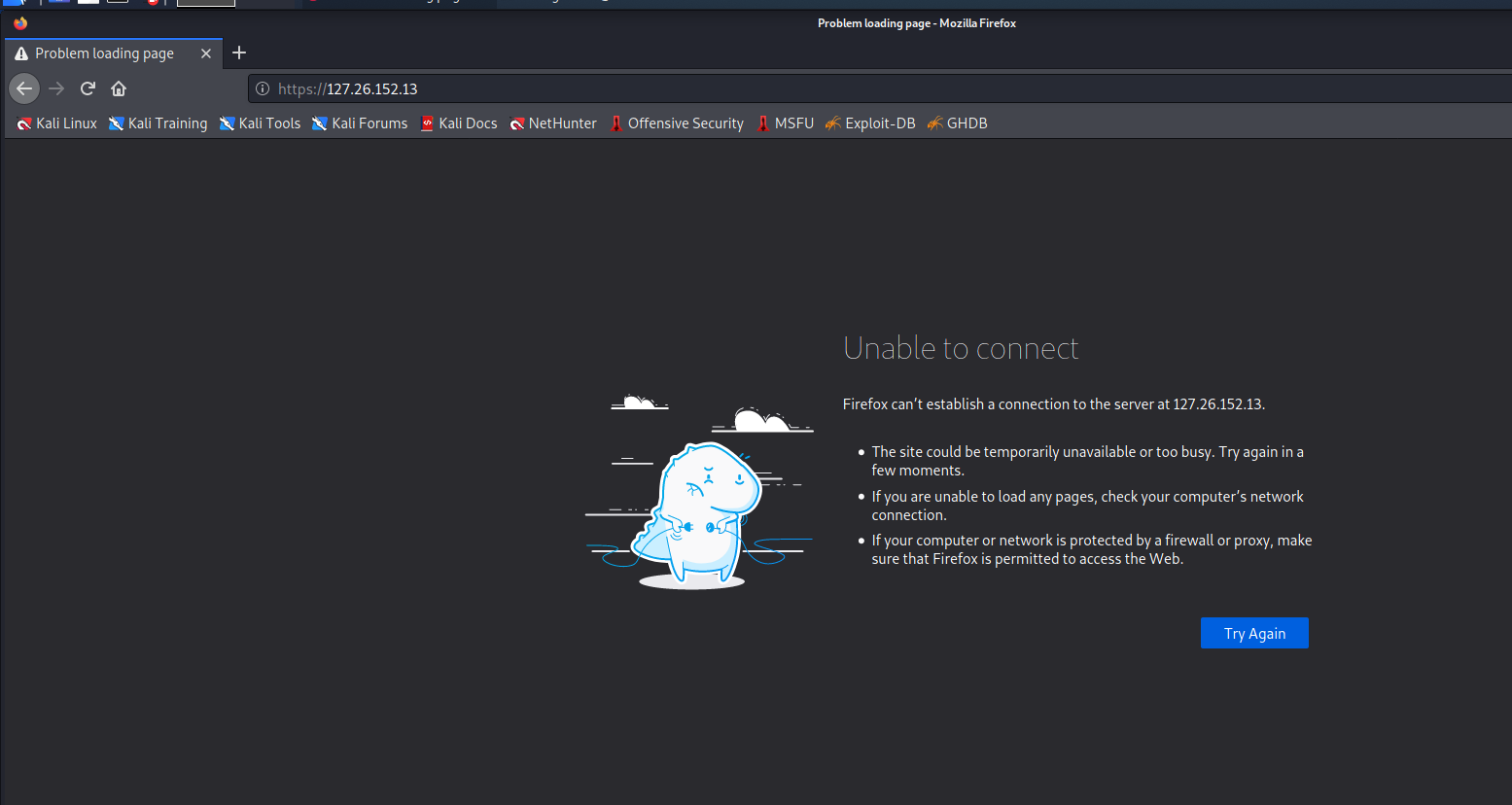

②在虚拟机中访问其中的IP地址

可以ping通,但访问不了,可能是个本地回环地址

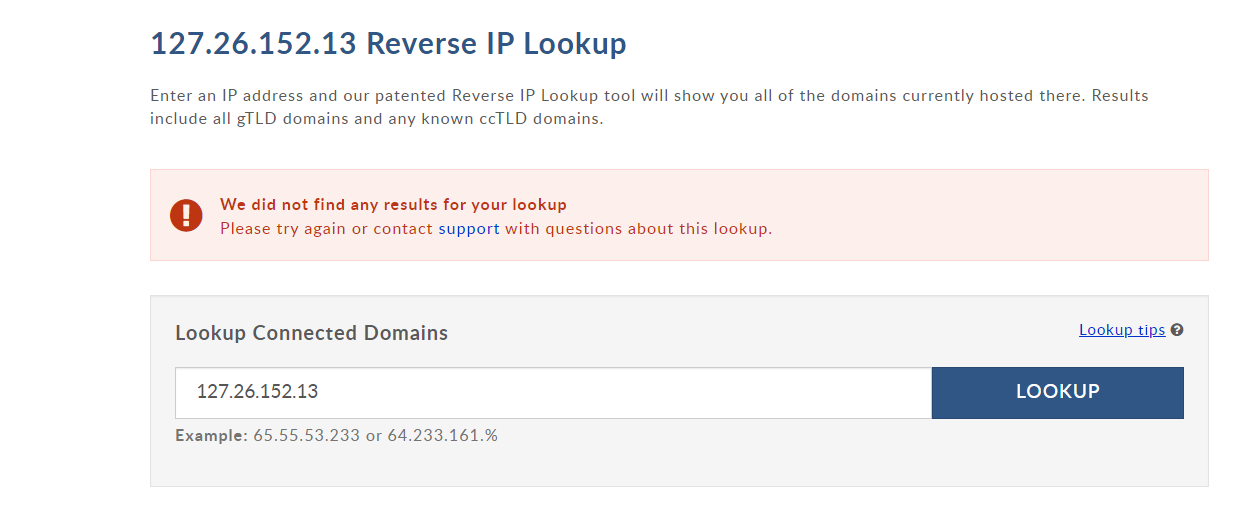

③查询改IP的域名

找不到域名

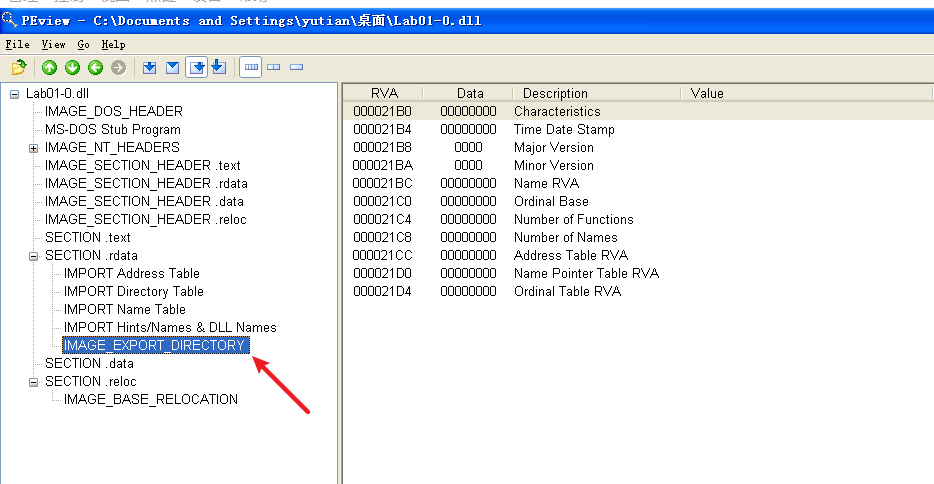

④查看导出表

导出表为全空,一个dll文件竟然没有导出表,感觉别的程序也用不了啊,太离谱了呀

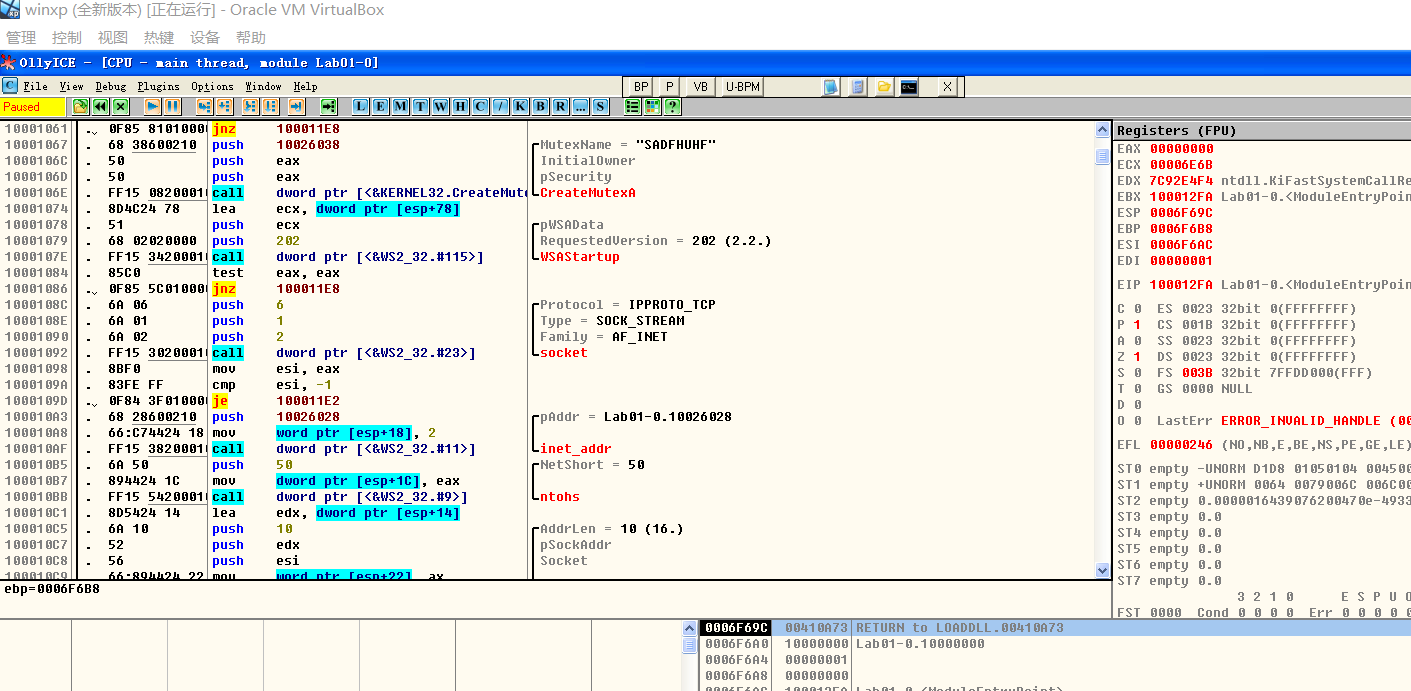

⑤在olldbg中分析

在olldbg中根本没有127.26.152.13这个IP,也没有看到什么正常的文件名,只找到了这个Lab01-0.10026028

搜不到

3.动态分析的结论

按优先级排序

结论1:这不是个恶意软件

结论2:缺少Lab01-01.dll的必要信息,导致复制内容的关键一步无法执行

结论3:Lab01-01.dll本身是错误的,无用的,需要修改(比如说导出表)

4.动态分析中尚不能确定,有待进一步分析的内容

- 此程序到底有没有恶意

- 此程序有没有什么隐蔽的子进程

- 此程序需不需要联网(无网络时不报错)

- 此程序究竟使用何种方式拷贝

Lab01-01.dll(不在程序中也没有联网信息)