Bugku cookie欺骗

莫名其妙的一段。。。。解码试试。。。

解不出来

抓包试试

无果。。。

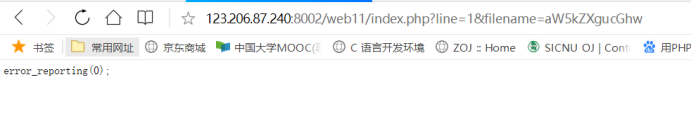

观察url,发现有一个文件检索,然后=了一串代码,有.像base64,试试

解出来是kes.txt。。。

试试index.php

什么都没有。。。Base64加密的index.php试试

也什么都没用。。。。

观察到url中还有一个line参数,尝试赋值

似乎是源码的首段,试试赋值其他数字

逐步得到源码

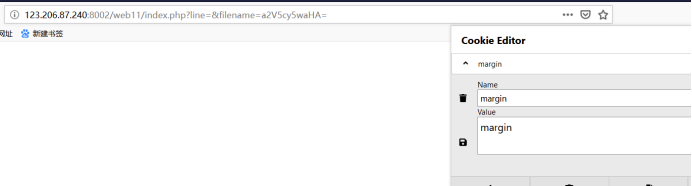

分析源码,发现如果存在cookie[‘margin’]并且等于margin就让一个参数等于keys.php

不多说直接试试

我们同样的base64编码keys.php然后加一个cookie

刷新

没东西。。。。查看源码和抓包发现flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号