20199114 2019-2020-2 《网络攻防实践》第二周作业

20199114 2019-2020-2《网络攻防实践》第二周作业

一、学习总结

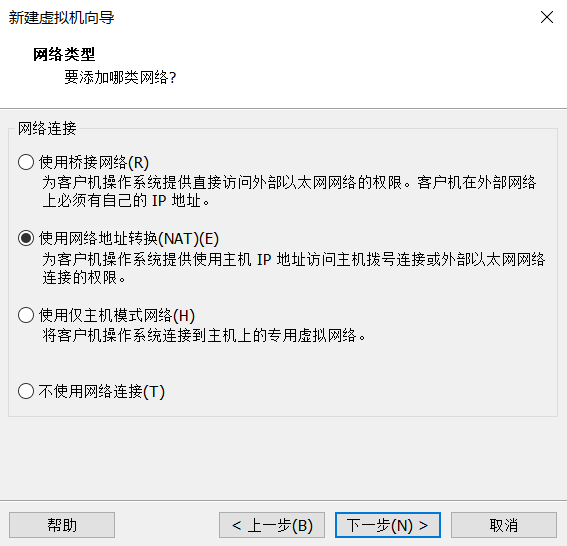

1.1 VM上操作系统的网络连接方式

-

桥接方式(Brige):将主机网卡与虚拟机虚拟的网卡利用虚拟网桥进行通信。在桥接的作用下,类似于把物理主机虚拟为一个交换机,所有桥接设置的虚拟机连接到这个交换机的一个接口上,物理主机也同样插在这个交换机当中,所以所有桥接下的网卡与网卡都是交换模式的,相互可以访问而不干扰。

-

网络地址转换方式(NAT):在NAT模式中,主机网卡直接与虚拟NAT设备相连,然后虚拟NAT设备与虚拟DHCP服务器一起连接在虚拟交换机VMnet8上,这样就实现了虚拟机联网。

-

主机方式(Host-Only):Host-Only模式将虚拟机与外网隔开,使得虚拟机成为一个独立的系统,只与主机相互通讯。要使得虚拟机能联网,可以将主机网卡共享给VMware Network Adapter VMnet1网卡,从而达到虚拟机联网的目的。

1.2 结构组成

-

靶机:作为攻击目标的主机,包含系统和应用程序安全漏洞

-

攻击机:作为发起网络攻击的主机,包含一些专用的攻击软件

-

蜜网网关(HoneyWall):作为透明网关的攻击行为捕获与分析平台(攻击检测、分析与防御平台)

HoneyWall蜜网网关以桥接模式部署,拥有三个网络接口,其中eth0连接外网、eth1连接蜜网,这两个接口以桥接模式连接,不需要设置IP地址;eth2是管理接口,连接内部管理监控网络,使我们能远程对蜜网网关进行控制、对捕获的数据作进一步分析

-

SEED(SEcurity Education):是一个由美国纽约雪城大学开发的信息安全教育实验环境

二、攻防环境搭建

2.0 VM整体网络架构

2.1 VM网络设置

在VMware中打开虚拟网络编辑器,做出如下图的调整:

NAT设置

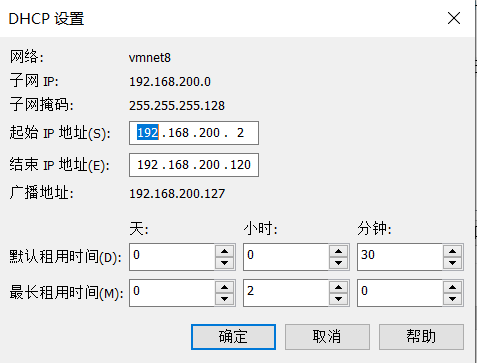

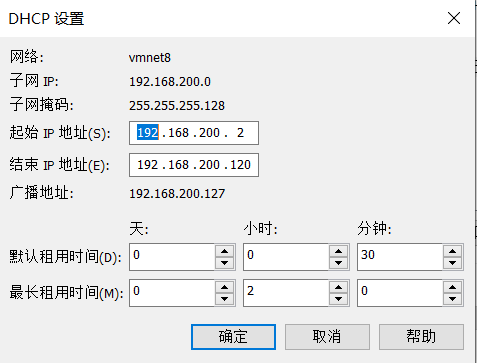

DCHP设置

开始以下步骤前所需要的虚拟机镜像

攻击机:Kali-Linux、WinXPattacker

靶机: win2KServer、Metasploitable2-Linux

SEED虚拟机:SEEDUbuntu16.04

蜜网网关:roo-1.4.hw-20090425114542

2.2 安装配置虚拟机

2.2.1 Kali-Linux

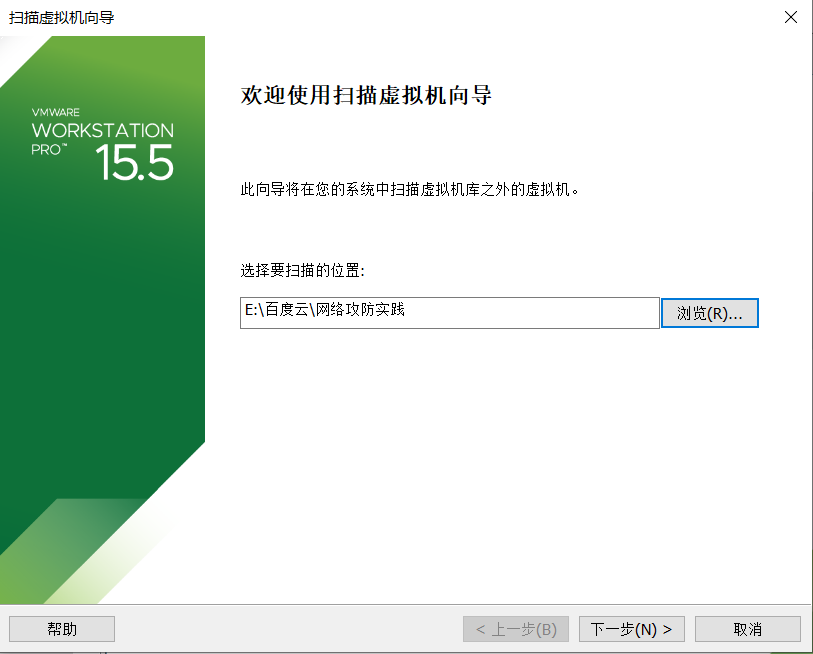

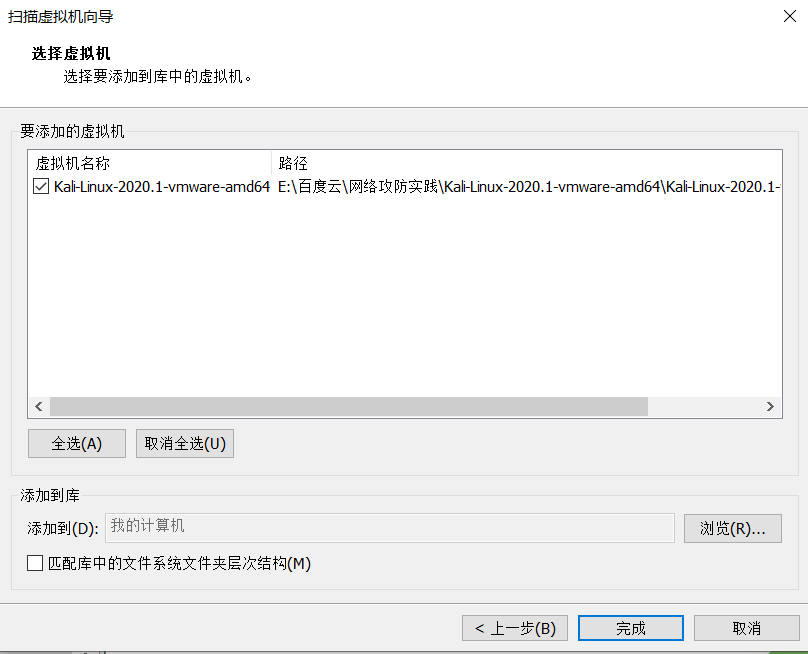

进入VMware,左上角文件,单机扫描虚拟机,在浏览中选择虚拟机vmx的位置

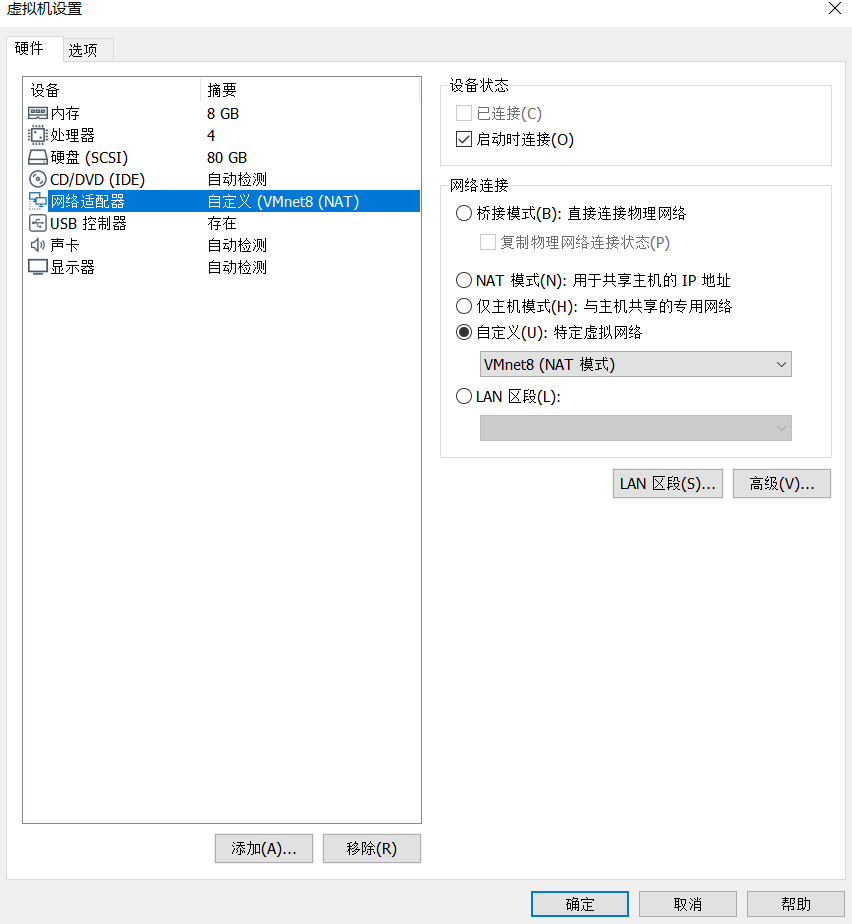

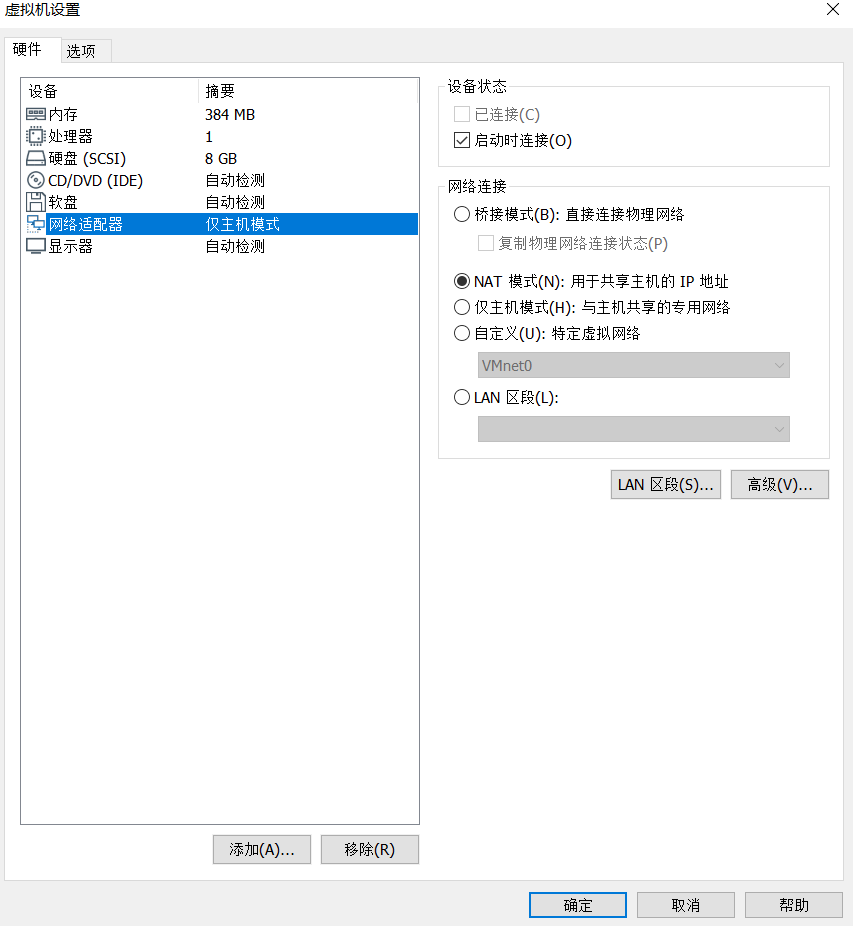

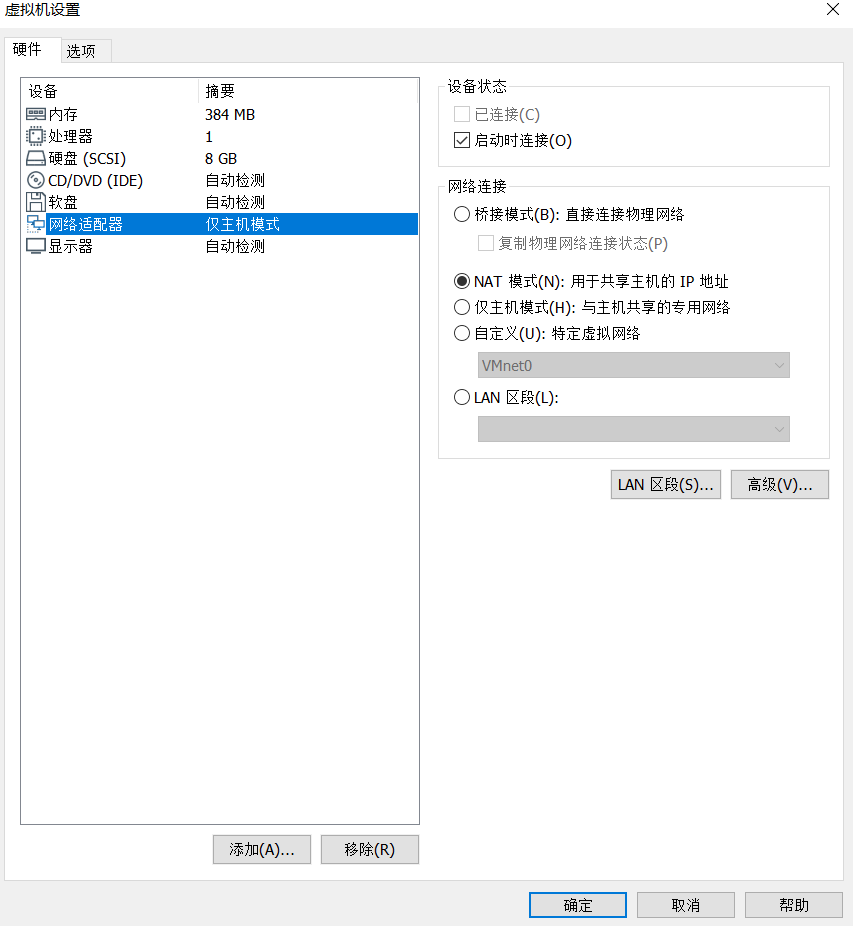

设置Kali的网络适配器,选择NAT模式。

开机进入系统,用户名和密码均为 kali

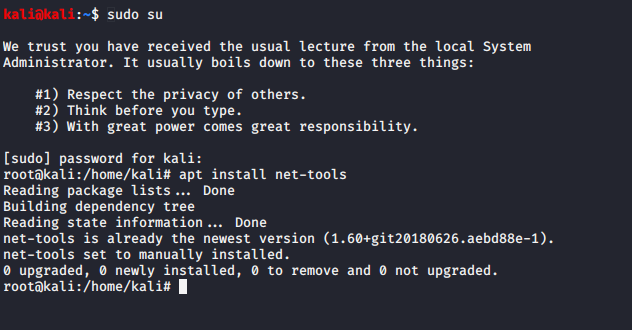

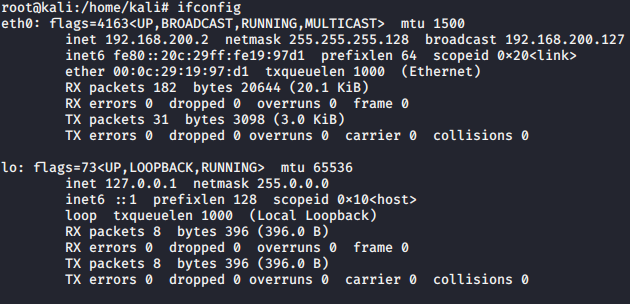

Ctrl + Alt + T 打开终端,输入命令sudo su进行提权,密码同为kali

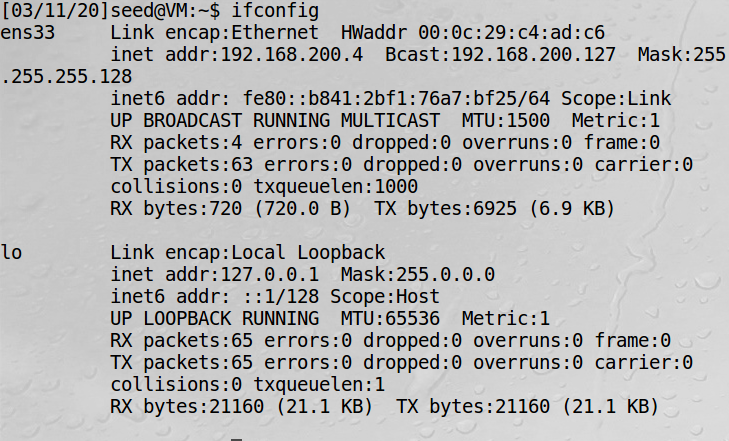

输入命令ifconfig查看网络信息

Kali设置完成。

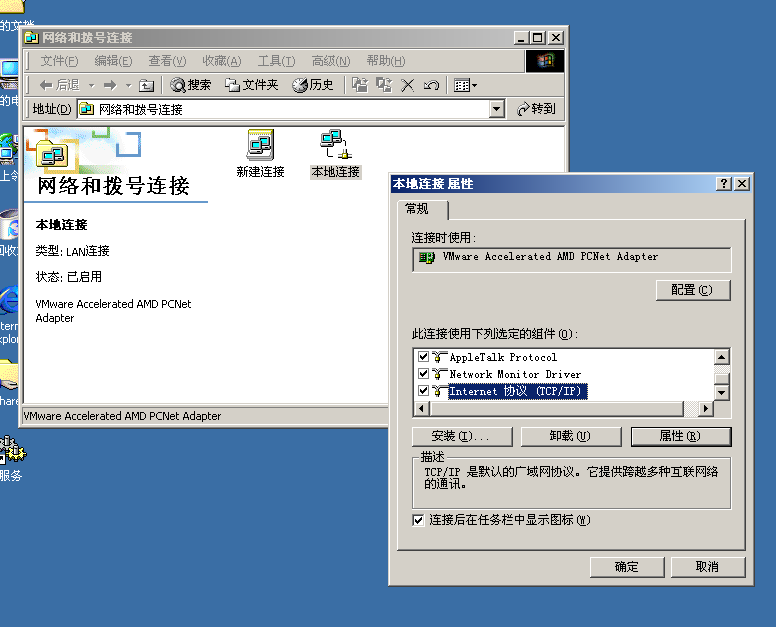

2.2.2 安装win2kServer

导入方式同Kali

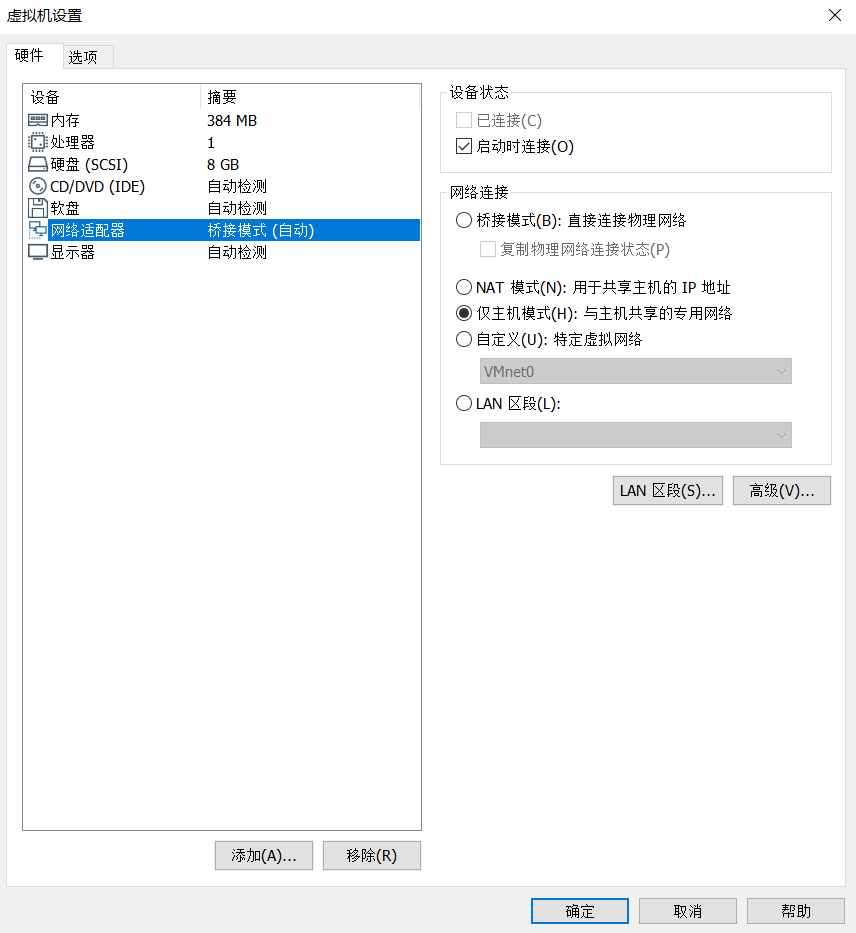

对其网络适配器进行配置,选择仅主机模式

进入系统后的界面,如下图所示(非常有怀旧感):

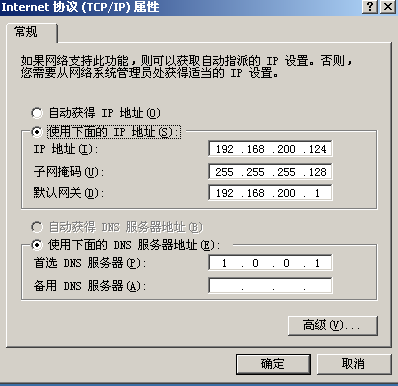

之后,对其网络参数进行配置,打开网上邻居,右键本地连接,选择属性,找到Internet协议(TCP/IP),选择属性,将参数设置成下方格式

win2kServer配置完成。

2.2.3 安装WinXPattacter

导入方式同kali

配置其网络适配器,选择NAT模式

此时系统已经通过DHCP获得IP地址,不需要手动配置,但需要找到具体IP。

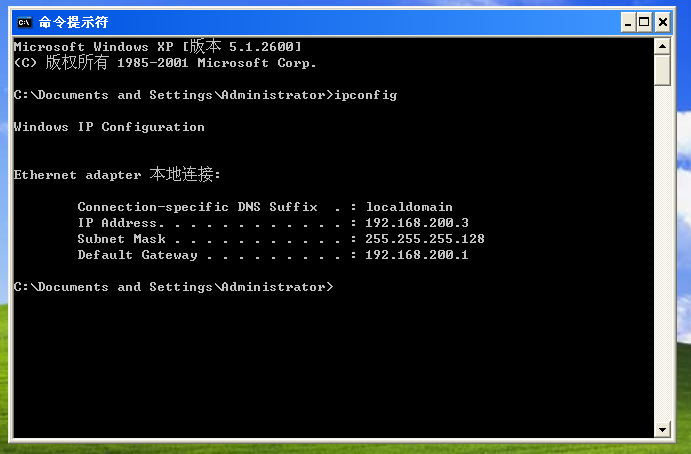

通过ipconfig获得windowsattacker的ip地址

2.2.4 安装Metasploitable2-Linux

导入方式同kali

配置其网络适配器,选择仅主机模式

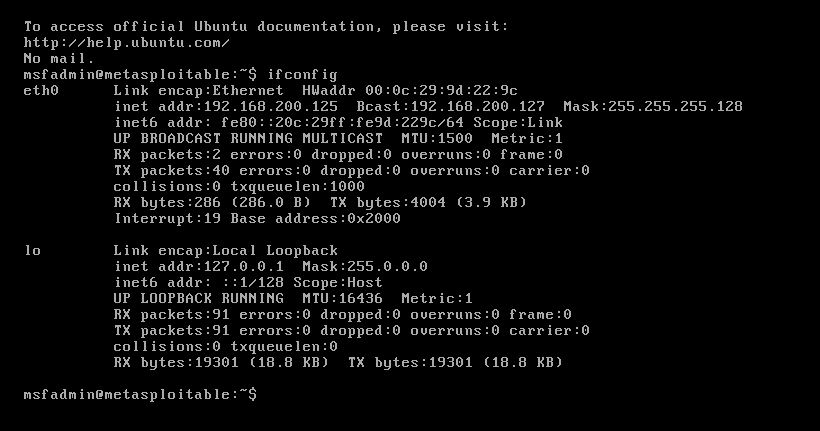

进入系统,账号和密码均为msfadmin,输入命令sudo su提升权限(密码msfadmin)

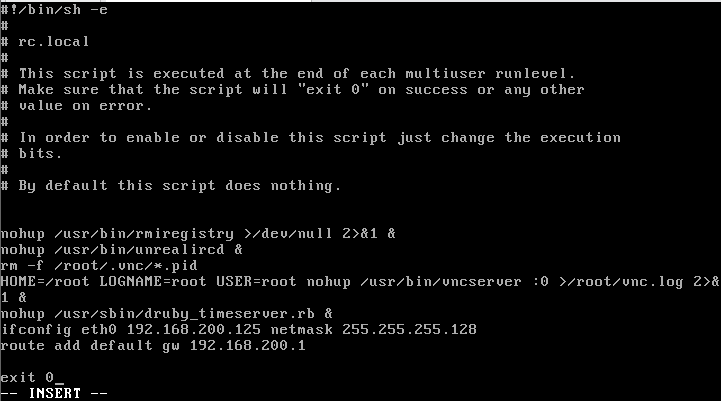

然后输入vim /etc/rc.local,按i键进入编辑模式

在文件倒数第二行exit0之前, 插入以下两句

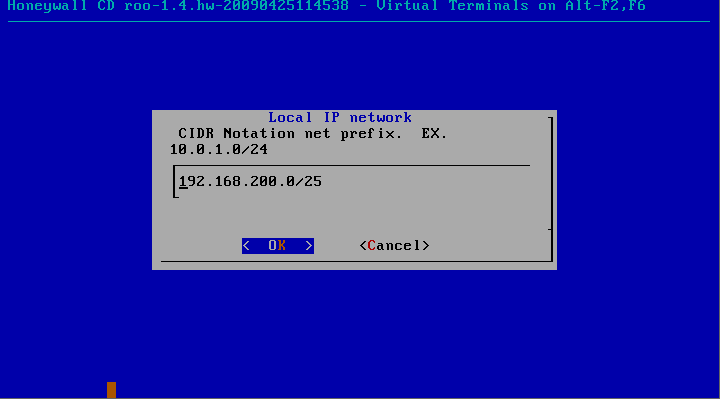

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

完成后,按ESC键,再按:wq,然后回车

完成后输入reboot,重启后输入ifconfig查询IP地址

Metasploitable2-Linux配置完成

2.2.5 安装SEEDUbuntu

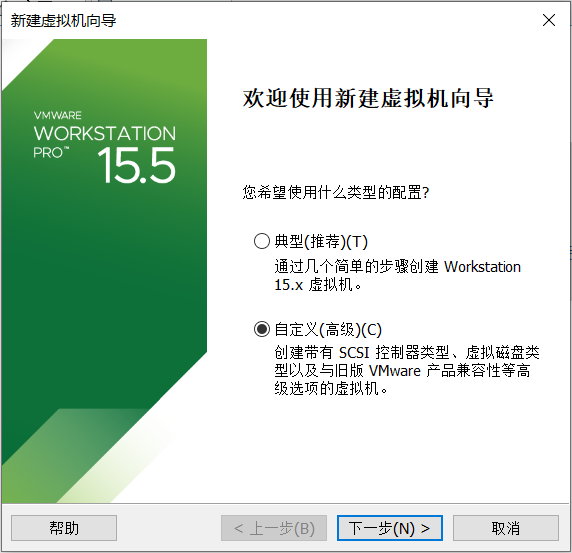

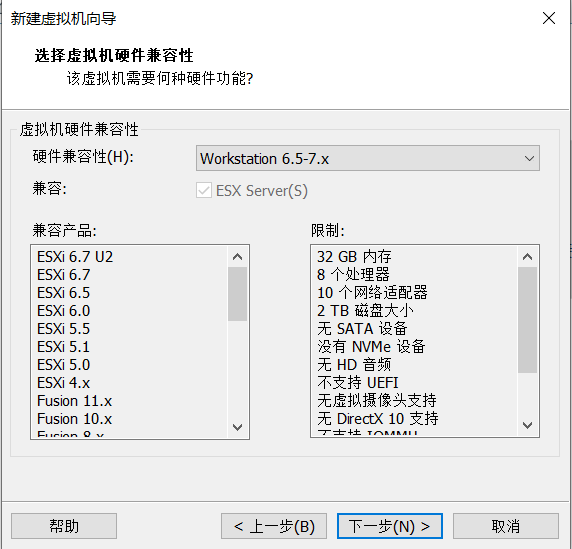

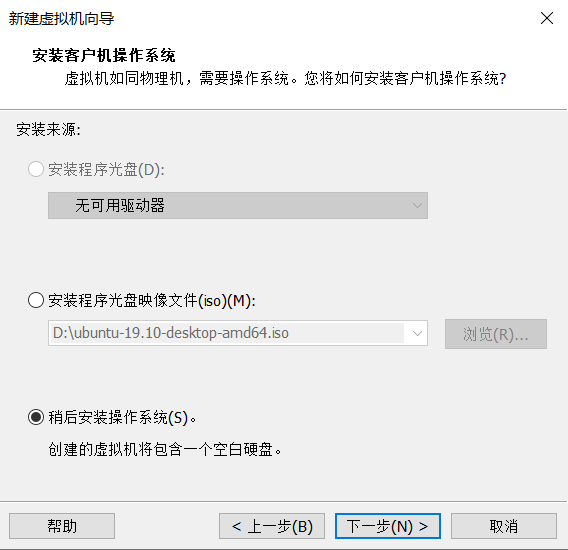

SEEDUbuntu虚拟机以“新建虚拟机”的方式自定义安装,疯狂下一步就可以,注意使用现有虚拟磁盘,再将vrmk镜像导入即可

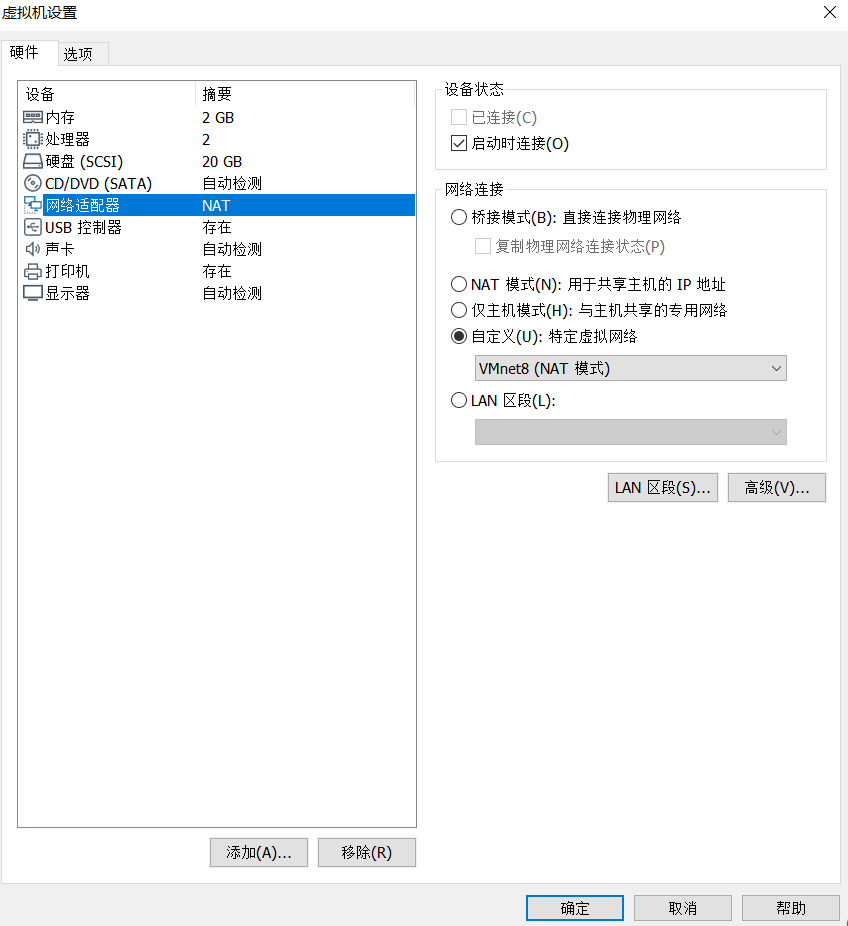

配置其网络适配器,选择自定义VMnet8(NAT模式)

开机, 账户为seed 密码为dees, 开机后通过su命令提权, 密码为seedubuntu

输入ifconfig查看相关网络信息。

SEEDUbuntu配置完成

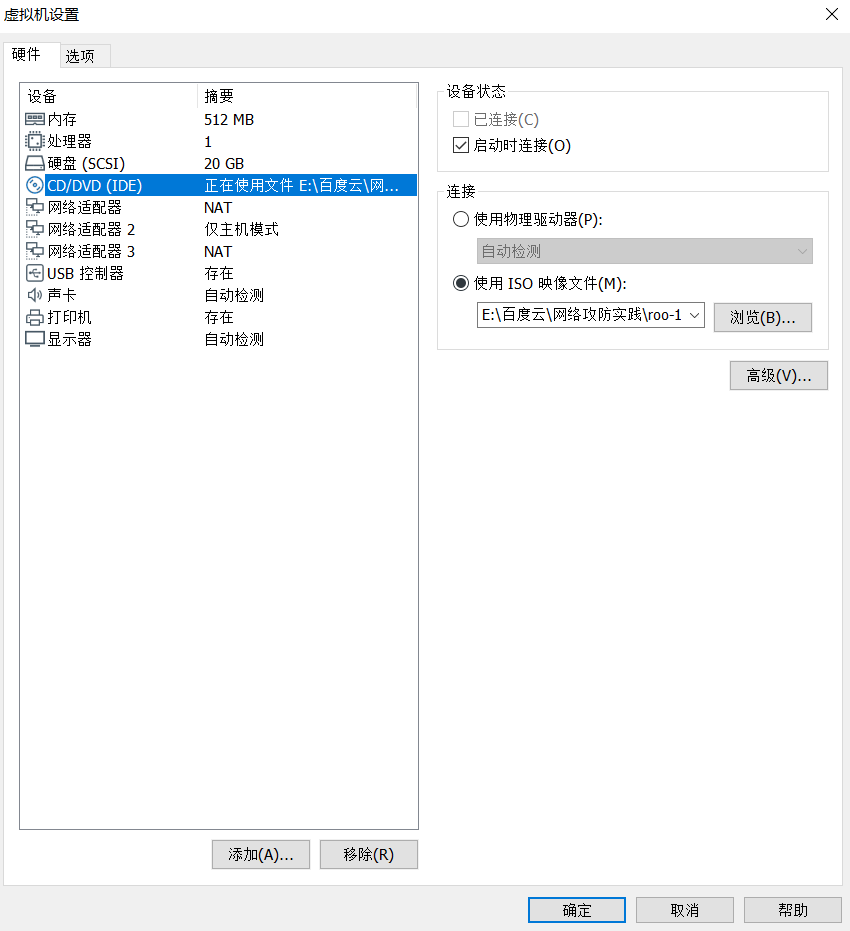

2.2.6 安装蜜网网关

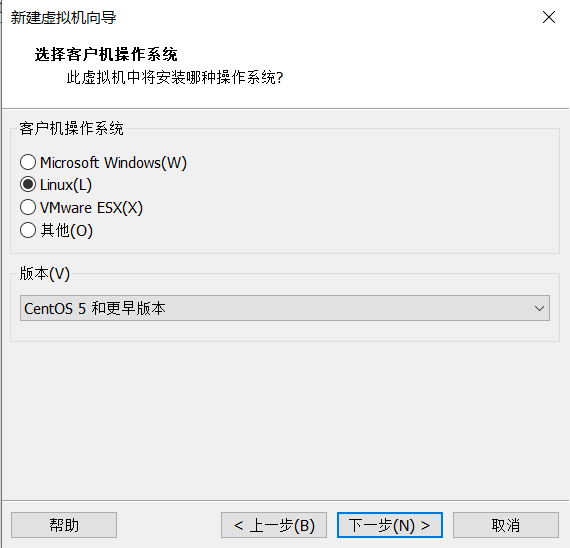

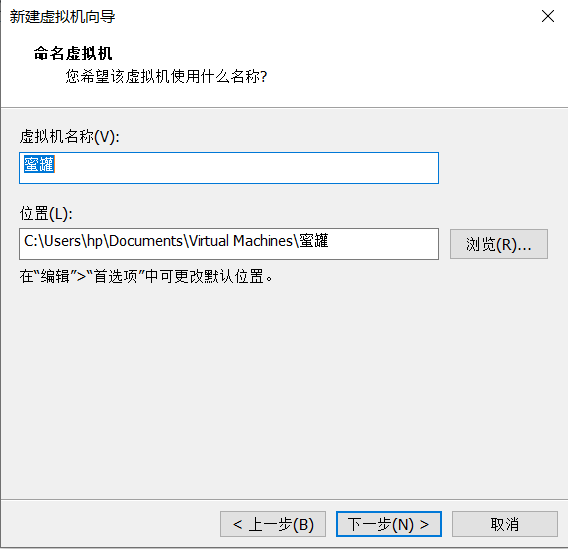

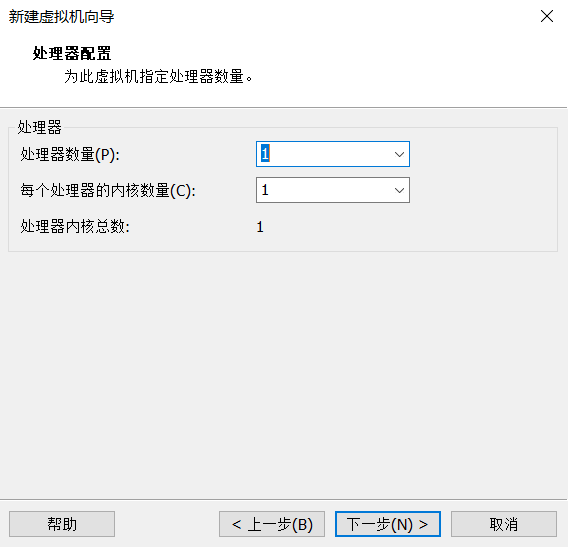

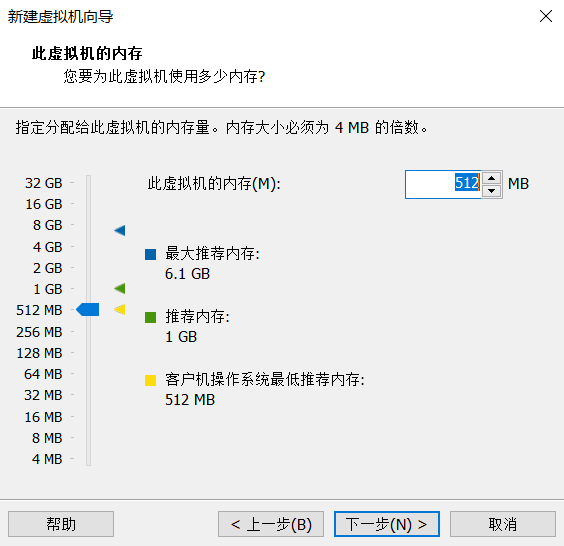

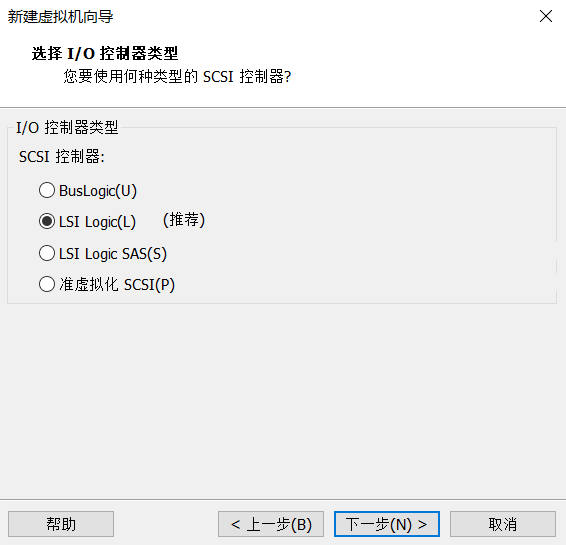

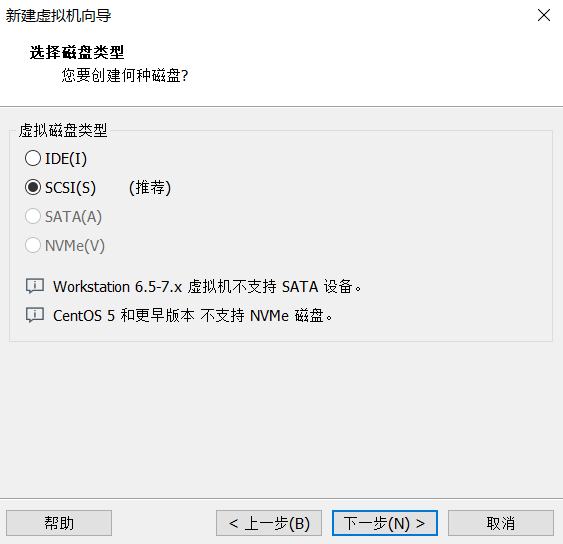

新建虚拟机-->稍后安装操作系统-->选择Linux系统centOS5和更早版本-->网卡设置为NAT模式-->后续步骤默认。

在虚拟机硬件设置中选择CD/DVD导入roo镜像,按顺序添加主机模式网络适配器和NAT模式网络适配器

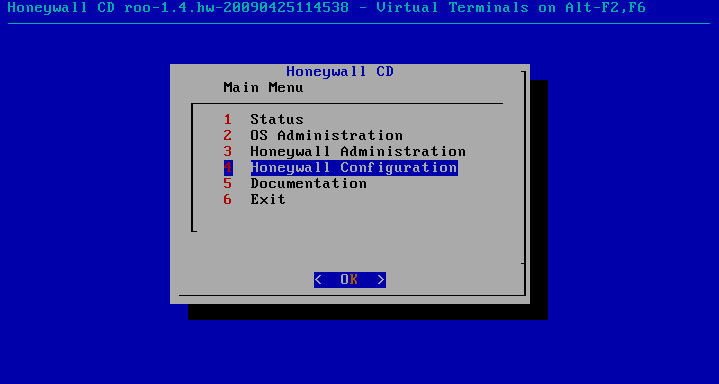

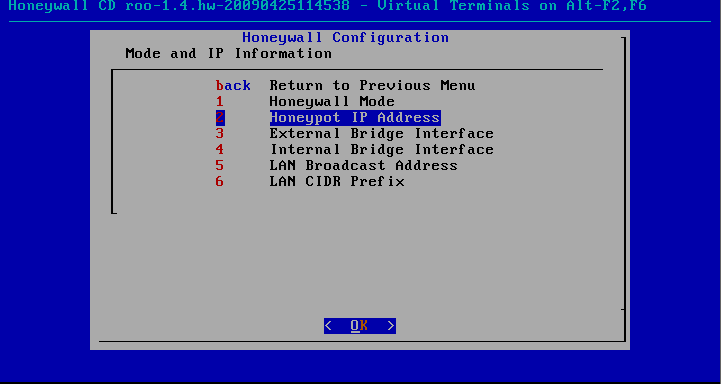

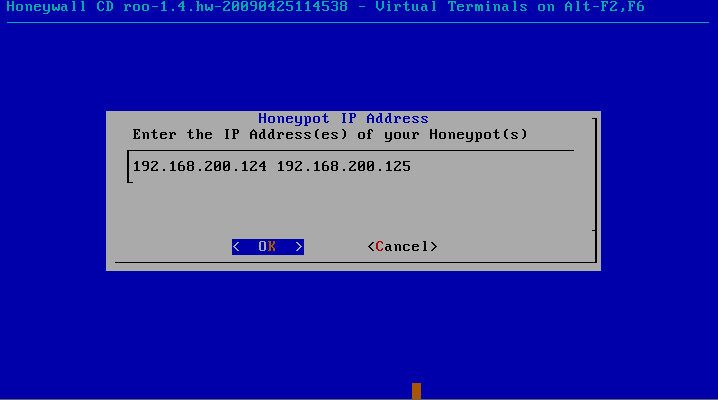

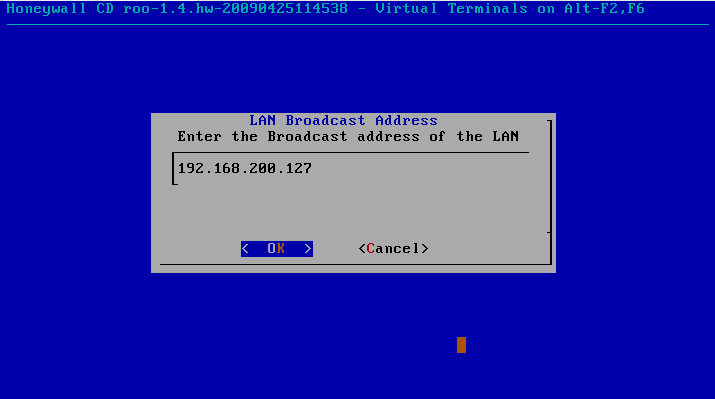

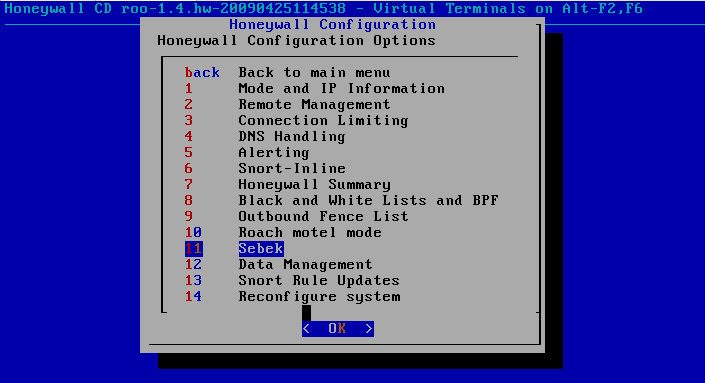

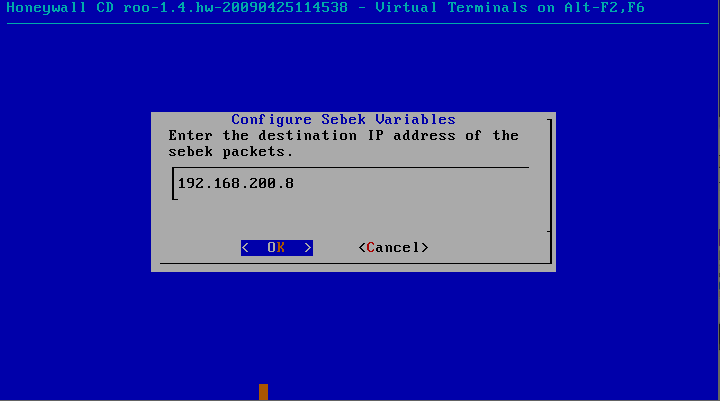

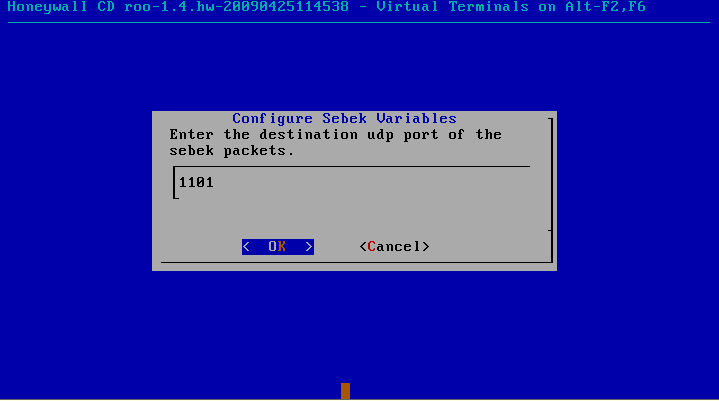

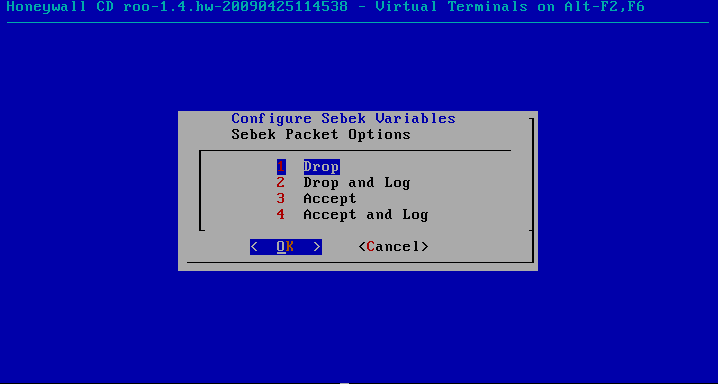

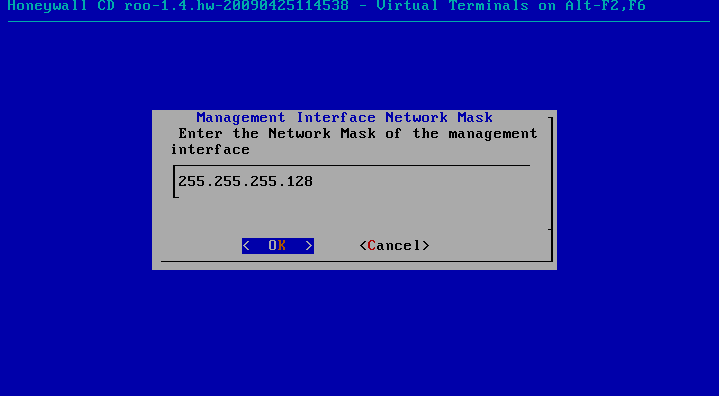

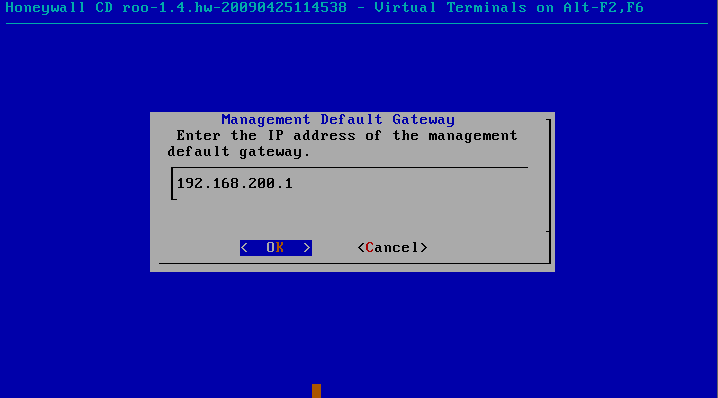

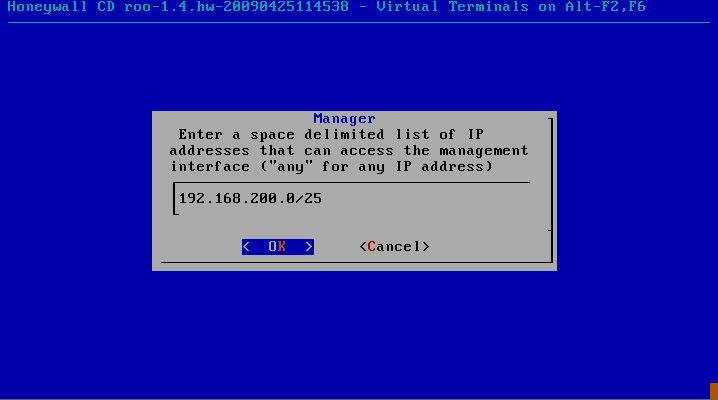

开机进入系统,登录账号roo , 密码honey,使用su -提权,之后进行如下列图片的配置,进入honeywall config的时候,应该要进行初始化设置选择Default

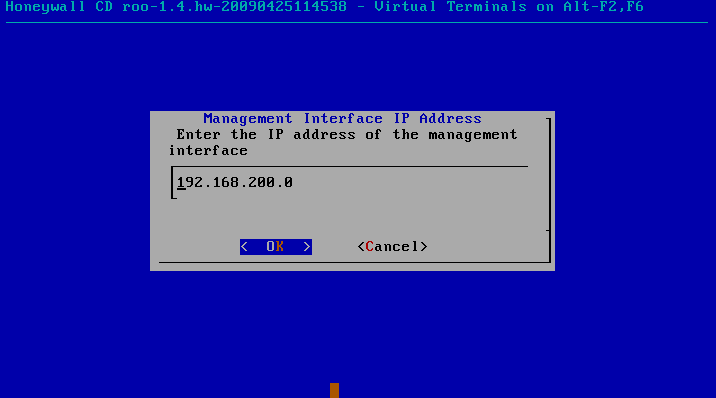

下图出错,应为192.168.200.8,后续已更改

蜜罐网关安装完成

2.2.7后续

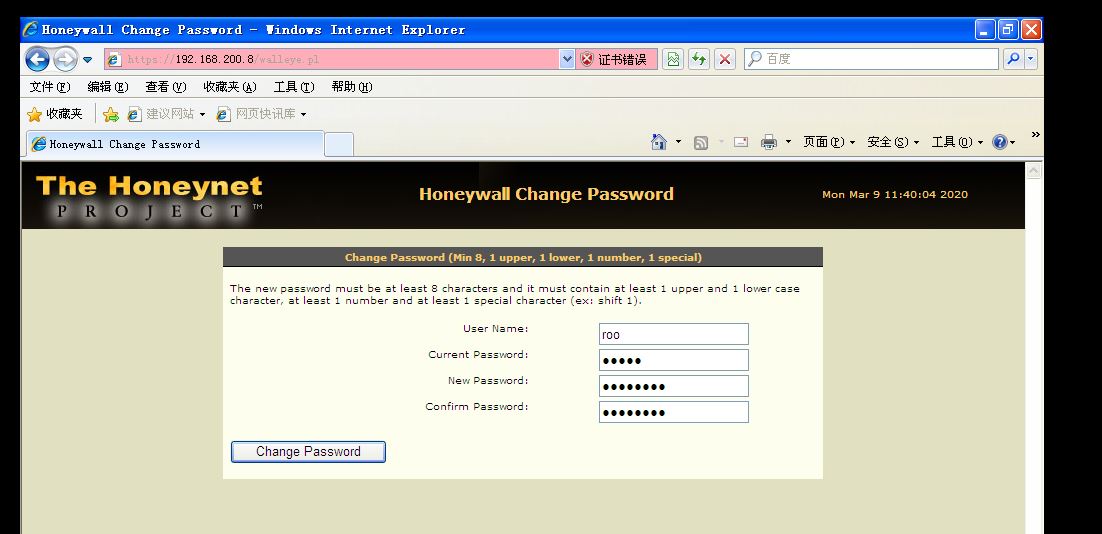

打开攻击机winXPAttacker,选择某浏览器,打开网址https://192.168.200.8,重置roo密码

切换到蜜网网关中,以root身份运行tcpdump -i eth0 icmp命令

2.3 网络连通性测试

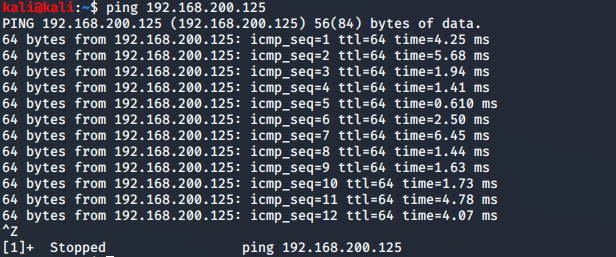

攻击机kali ping 靶机Metasploitable2-Linux

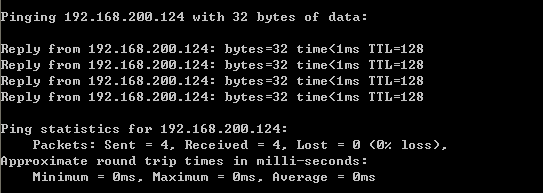

攻击机winXPAttacker ping 靶机win2KServer

其他均进行测试,皆成功!

三、学习中遇到的问题及解决

配置蜜罐网关时一定要仔细仔细再仔细!不然会导致几个虚拟机无法相互连接,因为我的一时大意将0输成了8,所以导致重新配置蜜罐网关。

四、学习感想和体会

配置各虚拟机时要耐心,不怕出错,多尝试几次或者重新导入虚拟机。另外通过此次作业,我感觉到关于《计网》的知识有点遗忘,所以课后应该进行复习查漏。