每周一坑-上线前一天【上】

(2)然后,在体验环境部署的时候,同样的nginx配置,这个压缩只能压缩到3M多,有时能3秒内打开,有时直接变成10秒,可能跟网络有点关系。因为就业主方几个人体验,所以将就着看

(3)现在在生产环境,又是同一个nginx,完全没有压缩,差不多20秒,再也无法忍了(又慢又浪费钱)

开发的人都咬定是我nginx没配置好,但我已经反复检查过是一样的配置。

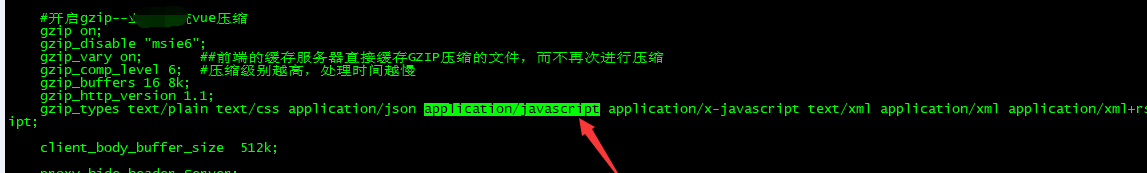

直到今天看到这个文章,关于gzip压缩的文件类型【https://blog.csdn.net/hl_java/article/details/81946228】

只能说,即使nginx配置一样的,也不能保证一样的压缩效果。

验证如下:

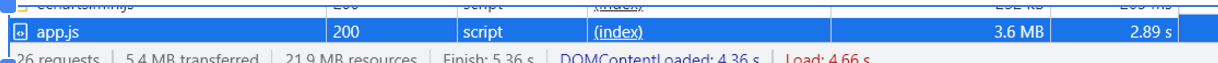

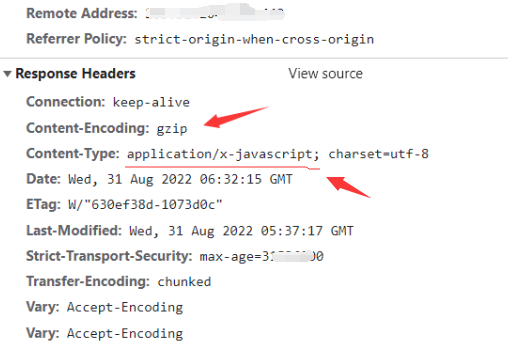

(1)浏览器验证情况

先看看体验环境,压缩为3M的

再看看正式环境,完全没压缩

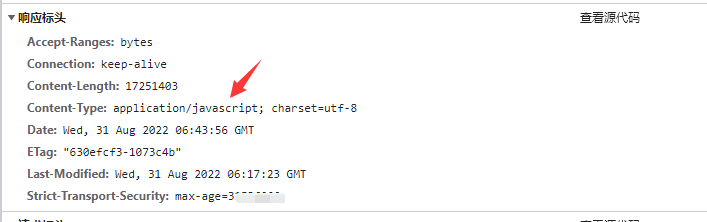

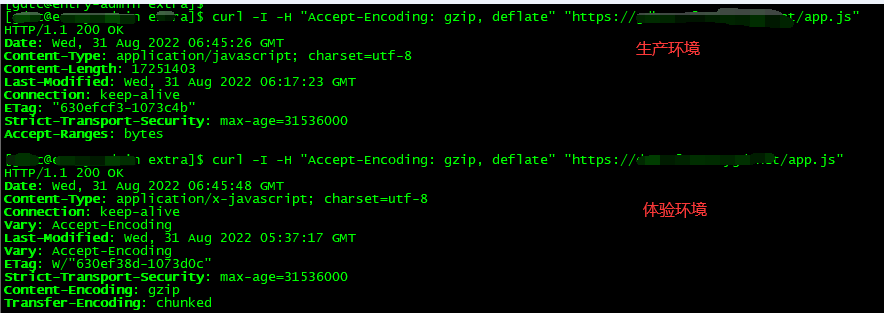

(2)服务器验证情况

问题就出在Content-Type,在nginx.conf 多加一个压缩类型就好。

(我感到奇怪的是,为啥其他环境的压缩类型,解析的类型是:application/x-javascript,唯独生产环境是:application/javascript)

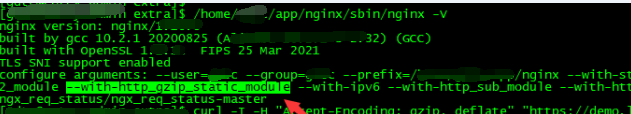

另外一个题外话,注意nginx编译安装的时候加上压缩模块:--with-http_gzip_static_module

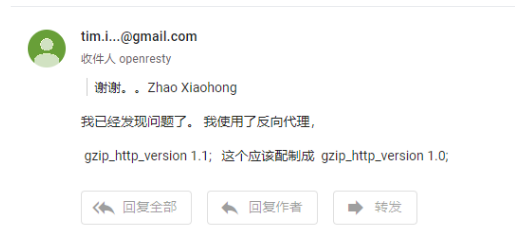

查到个坑爹的,千万别信 (我曾经信过他)

(我曾经信过他)

二、阿里和天翼安全组及iptables关系

我做端口以最小权限开放的配置时候发现的问题,源于网站接入了web应用防火墙上,80,443端口可以从全网开放缩小到针对WAF的IP段开放。

先总结如下:

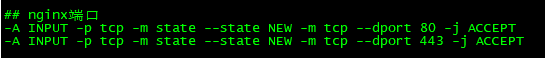

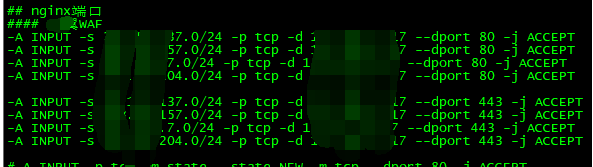

(a)全开的意思:iptables在服务器上完全没限制地开放端口(没说针对哪些IP或IP段开放),如下图

(b)安全组限制开:

针对某些IP段或某些IP开放,

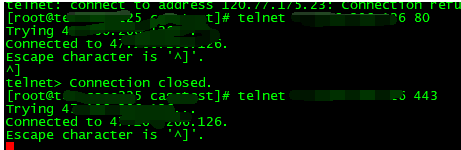

然后利用不在安全组白名单范围内的一台机器进行测试:

竟然能通,意味着阿里云的 iptables 规则大于 安全组规则。

最后处理需要在服务器iptables规则也需要加上开放白名单,才能有效限制连接过来的IP

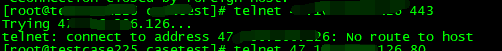

这个时候就不通了:

天翼云就反过来的:安全组的规则 > 服务器iptables规则

iptables规则设置了全开放,如果安全组规则限定某些ip能连,就真的只有某些ip能连,而不是所有都能连

浙公网安备 33010602011771号

浙公网安备 33010602011771号