记一次vps被入侵

记一次vps被入侵

故事是这样的:这一天我打算用我1核1G的vps起个小型网站自己玩玩,在处理完一天的事情后打开我的xshell想连上vps,发现自己连不上了,于是乎打开百度云管理平台,VNC远程访问,结果发现我的vps居然装上了图形化界面(笑哭)。逆天!1核1G你打进来还要装这个!

我马上意识到这是被日掉了,于是尝试了通过管理平台改密码,结果还是登不上,这样一来查不了日志,也没法做其他保护操作,而且被打了大概率是给人当肉鸡跳板,于是乎马上采取了重装系统的方式(重装了xshell还是连不上,猜测当时可能还在往22端口爆破,我挤不进去),并在管理平台删除了所有防火墙端口开放策略。发现还是有人在打,小服务器抗压本来也不行,所以我直接关机,等睡醒了攻击结束再做手段防护(手动狗头)。

一开始觉得重装了可能日志也没有了,所以打算和百度云官方询问下有哪些ip尝试登录(百度智能云看不到这些东西,没有阿里什么的好使)但重装完试了试发现可以查看部分日志

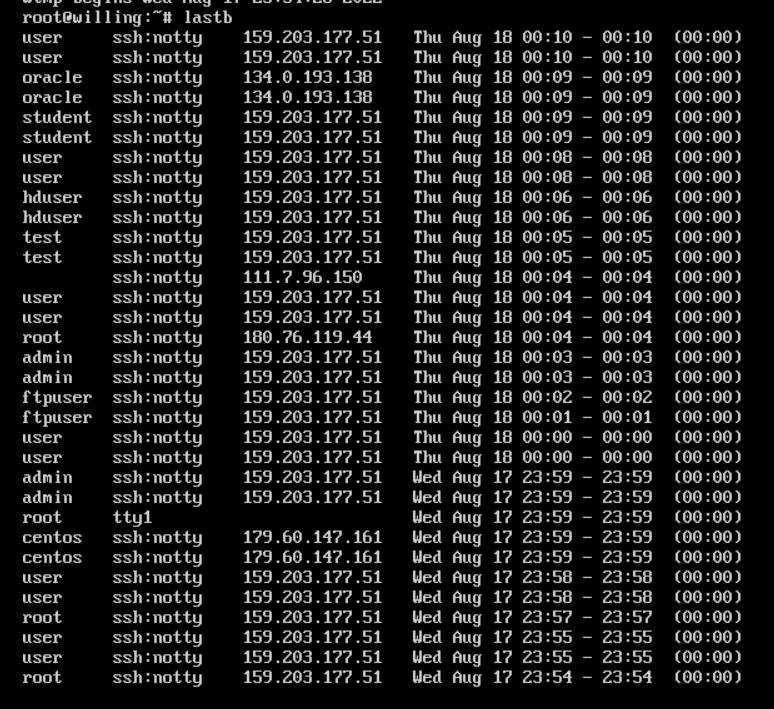

发现大量尝试登录的记录,试着搜了搜这几个ip,发现有美国的,阿曼的,还有河南的,猜测是使用了代理工具,其中159.203.177.51,159.203.177.51和179.60.147.161网上能搜到,别标记为多次发起SSH攻击的主机(我的密码也不弱啊草)

采取一些措施进行防御

1.更换SSH默认连接端口

vim /etc/ssh/sshd_config

把 Port 22 改成 Port xxx(一个别人不容易猜出来且不常用的端口)

2.banIP

ubantu自带防火墙ufw(其实也是个管理工具不是啥防火墙,核心不是它),直接把这几个ban了(参考:https://blog.csdn.net/weixin_34515452/article/details/116836013)

ufw insert 1 deny from 159.203.177.51(ufw会从一堆策略中查找,一旦匹配到有关这个ip的策略就不会再检索下一条相关策略,所以采取设为第一条的方法,先deny,后面allow也没有用) ufw delete deny from xxxx(删除策略)

3.配置其他防护手段

首先是照着别人的文章想搞denyhost,但第一步就装不上,我的ubantu vps上没有,所以放弃了这一方法

因为要起站,所以配置了宝塔,直接用宝塔里的免费工具

这样传统爆破的手段很难生效,爆破次数过多直接封禁

再加装个木马查杀,查一遍

本来还想安装配置iptables的,但是我比较懒,而且对于一个1核1G的vps来说,太多的防火墙也不是一件好事,把各个防火墙策略配置的严格一点就行

4.禁用root账户远程登录

这个方式确实有用,但是这样一来我xshell就连不上了,只能管理平台VNC连接,影响我使用体验,所以没做这个措施,这个措施的前提也是要有其他账户,对于我这个自己弹弹shell,挂挂cs的vps来说,意义不大

vim /etc/ssh/sshd_config

这次经历也算是一场小小的应急响应,入侵排查吧,过几天接着更内网渗透的内容,断更好几天了。。。。