【反编译系列】二、反编译代码(jeb)

版权声明:本文为HaiyuKing原创文章,转载请注明出处!

概述

一般情况下我们都是使用dex2jar + jd-gui的方式反编译代码,在实际使用过程中,有时候发现反编译出来的代码阅读效果不是很好,所以就尝试使用其他的方式反编译代码。

JEB是Android应用静态分析的de facto standard,除去准确的反编译结果、高容错性之外,JEB提供的API也方便了我们编写插件对源文件进行处理,实施反混淆甚至一些更高级的应用分析来方便后续的人工分析.(摘自乌云)。

jeb凭借其牛X的保护措施和高昂的售价,使得诸多普通逆向爱好者望而却步,当然ida也是,目前网络上仅流传着jeb 1.5和ida 6.6的破解版,虽是旧版,面对很多情况依然是绰绰有余。

反编译代码

下载

下载地址:链接:https://pan.baidu.com/s/1W56pVcDRKqO89M_HKEAwGg 密码:cq33

安装

直接解压缩,选择合适的32位或者64位的文件夹。然后复制到合适的目录下并重命名为jeb。

关联jdk

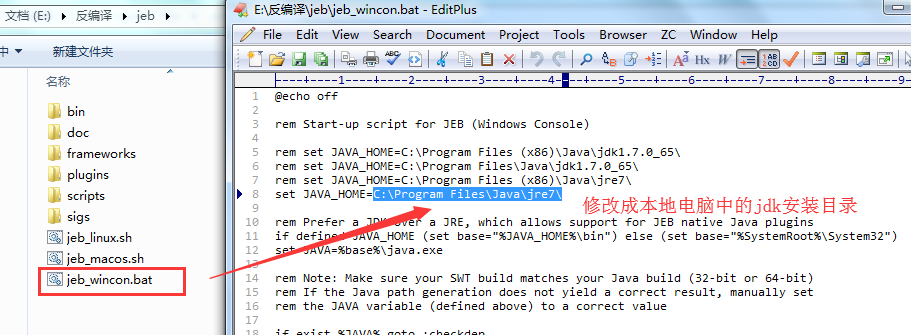

打开jeb目录中的jeb_wincon.bat文件,修改jdk安装目录地址

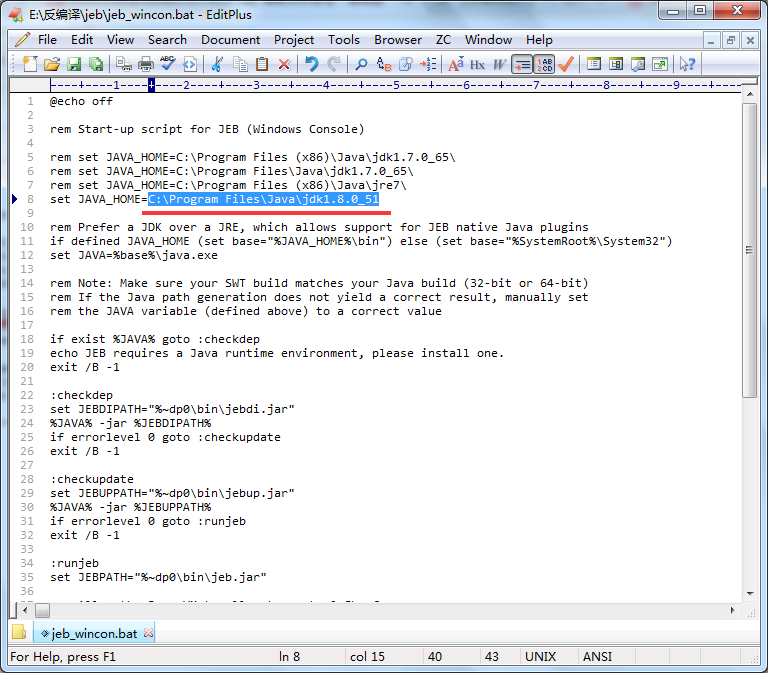

修改后的:

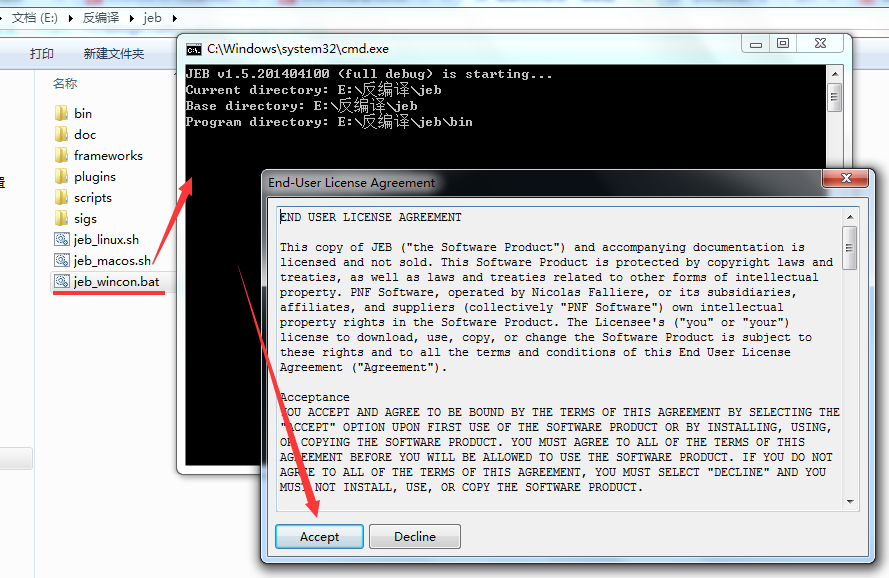

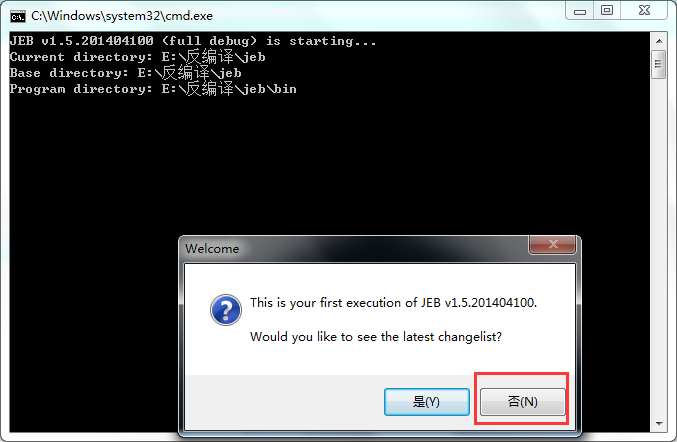

双击jeb_wincon.bat,运行jeb

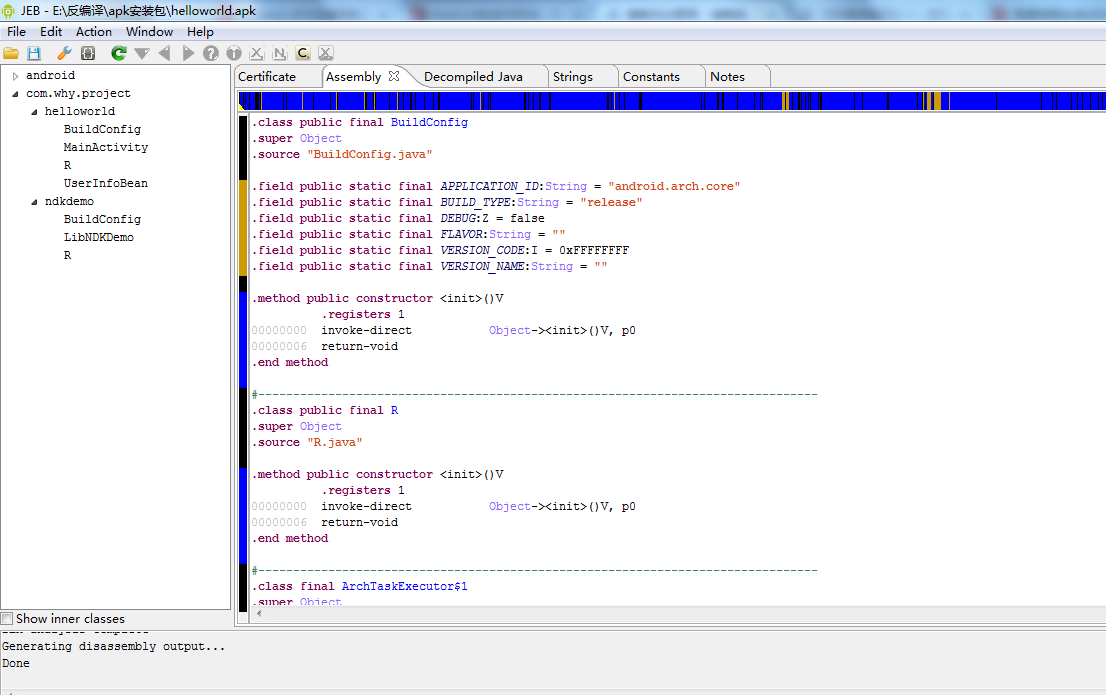

将apk文件拖拽到jeb程序中,等待一段时间就可以了

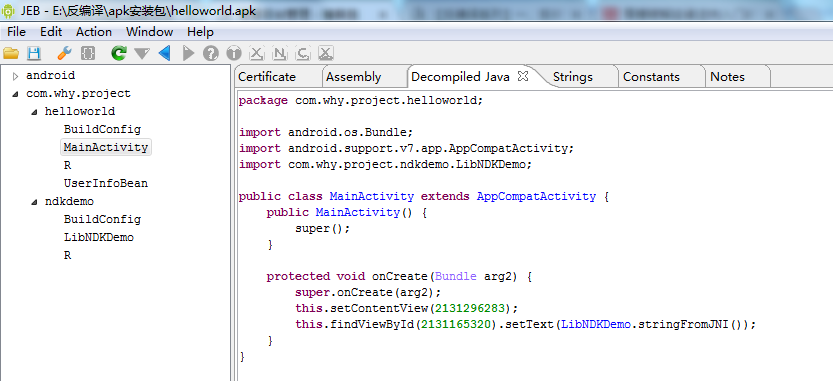

反编译完成后,我们看到的是程序的smali代码。如果看不懂smali,按下tab就可以看到java代码了

浙公网安备 33010602011771号

浙公网安备 33010602011771号