逆向学习-内嵌补丁(洞穴代码)

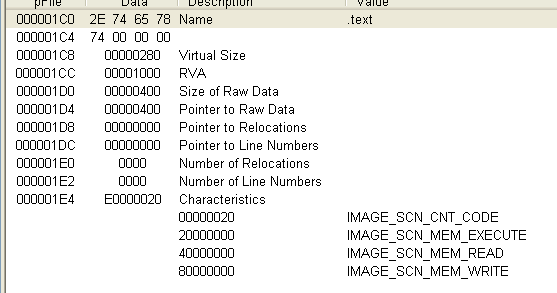

查看第一节区头。

Size Of Raw Data 为400, Virtual Size为280,尺寸为400,只用了280,所以680-800区域都是NULL。我们将会在此区域设置补丁代码。

节区的Virtual Size为280,这不是实际大小,要以SectionAlignment 的倍数扩展。实际大小为1000.

注意 1E4的属性值中的IMAGE_SCN_MEN_WRITE,节区头必须有可写权限。

RVA+ImageBase=VA RAW = RVA - VirtualAddress + PointerToRawData 根据这两个公式,得出偏移位置680-800的进程VA为401280-401400.

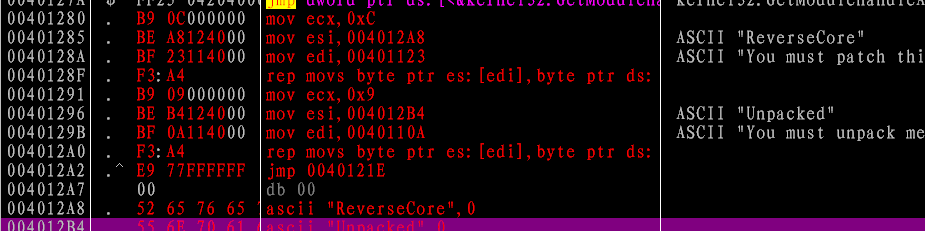

在00401280处内嵌代码。

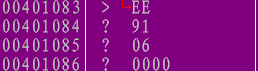

代码解密后我们可以直接修改00401083处 ,但是发现文件保存却运行出错。这是因为原先是加密的代码。我们直接修改16进制数据。

,但是发现文件保存却运行出错。这是因为原先是加密的代码。我们直接修改16进制数据。

00401083的文件偏移为:1083 - 1000 + 400 = 483 查看偏移为483的的数据 正是没有解码前的机器码,我们使用od直接跳到这个地址验证

正是没有解码前的机器码,我们使用od直接跳到这个地址验证 。

。

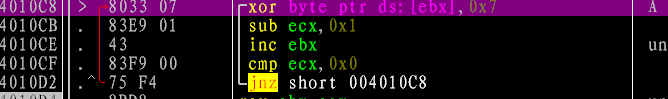

那我们必须要将E9F8010000进行加密了,

00401083处的加密算法是这样的,也就是和7进行异或,经过算法加密,得到EEFF06,加密区域只加密到485,所以最后将483地址处修改为EEFF060000。

00401083处的加密算法是这样的,也就是和7进行异或,经过算法加密,得到EEFF06,加密区域只加密到485,所以最后将483地址处修改为EEFF060000。

浙公网安备 33010602011771号

浙公网安备 33010602011771号