逆向-攻防世界-CSAW2013Reversing2

运行程序乱码,OD载入搜索字符串,断电到弹窗Flag附近。

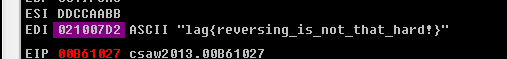

发现跳过00B61000函数,弹窗乱码,我们试试调用00B61000函数。将00B61094的指令修改为JE SHORT 00B6109b。然后跟进函数,单步执行。

拿到了flag。

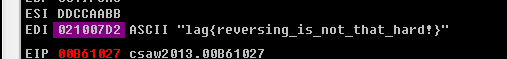

拿到了flag。

原程序是在00B610B9处弹窗,我们将00B610A3的指令修改为JE SHORT 00B610B9。保存修改,然后就会弹窗真正的flag。

运行程序乱码,OD载入搜索字符串,断电到弹窗Flag附近。

发现跳过00B61000函数,弹窗乱码,我们试试调用00B61000函数。将00B61094的指令修改为JE SHORT 00B6109b。然后跟进函数,单步执行。

拿到了flag。

拿到了flag。

原程序是在00B610B9处弹窗,我们将00B610A3的指令修改为JE SHORT 00B610B9。保存修改,然后就会弹窗真正的flag。