渗透测试原理

渗透测试流程概述

攻击前:网络踩点、网络扫描、网络查点

攻击中:利用漏洞信息进行渗透攻击

攻击后:后渗透维持攻击、文件拷贝、木马植入、痕迹擦除

什么是渗透测试

定义:

渗透测试就是一种模拟恶意攻击者的技术与方法。挫败目标系统安全控制措施,取得访问控制权并发现具备业务影响后果安全隐患的一种安全测试与评估方式

渗透分类:

黑盒测试(外部测试):没有目标网络内部拓扑等相关信息情况下进行攻击

白盒测试(内部测试):了解到目标环境的所有内部与底层指示的环境下进行攻击

灰盒攻击:黑盒与白盒的组合对目标系统进行更加深入和全面的安全审查

渗透标准:(方法)

安全测试方法学开源手册

NISP SP800-42网络安全测试指南

OWASP十大Web应用安全威胁项目

Web安全威胁分类标准

PTES渗透测试执行标准

渗透流程(对应攻击前、中、后)

前期交互阶段:1、渗透测试范围、目标、限制条件、服务合同。2、手机客户需求、准备测试计划、定义测试范围、定义业务目标

情报搜集阶段:1、公开信息查询 2、Google Hacking 3、社会工程学 4、网络踩点 5、扫描探测 6、被动监听 7、服务查点

威胁建模阶段:1、站在攻击者的角度通过识别威胁,尽可能多的发现产品架构和功能设计中的安全风险2、指定措施消减威胁,规避风险,确保产品的安全性

漏洞分析阶段:1、结合安全漏洞扫描结果和服务查点信息 2、针对关键系统服务进行漏洞挖掘

渗透攻击阶段:利用所找出的目标系统的安全漏洞入侵系统获得访问控制权

后渗透攻击阶段:根据目标组织的业务经营模式、保护资产形式与安全防御计划的不同特点,自主设计出攻击目标,识别关键基础设施,并寻找客户组织具有价值和尝试安全保护的信息和资产

报告阶段:向看客户组织提交一份舌头测试的报告,在攻击者角度所湖区的关键情报信息、探测和发掘出的系统安漏、成功渗透攻击的过程以及造成业务影响后果的攻击途径在防御者角度,帮助他们分析安全午安防御体系中的薄弱环境、存在的问题以及修补与升级技术方案

漏洞分析与利用

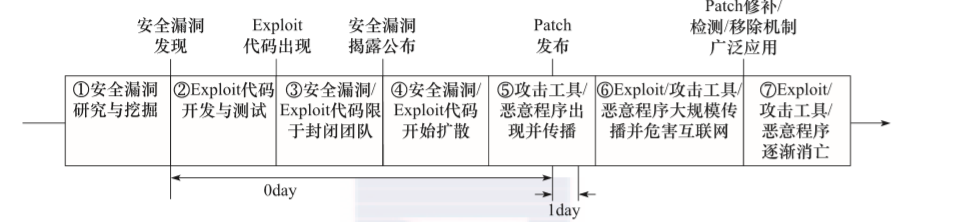

安全漏洞的生命周期:1、安全漏洞研究与挖掘 2、渗透代码开发与测试 3、封闭团队渗透流转 4、安全漏洞和渗透代码扩散 5、恶意程序出现并传播 6、渗透代码大规模危害互联网 7、补丁出现渗透代码消亡

安全漏洞披露方式:完全公开披露、负责人的公开披露、进入地下经济链、小范围利用直至被动披露

安全漏洞公共资源库:国内:CNNVD、CNVD、乌云安全漏洞报告平台、SCAP中文社区国外:CVE、NVD、SecurityFocus、OSVDB