第七届工业信息安全技能大赛 决赛

数字化赛区

题目1:数据采集

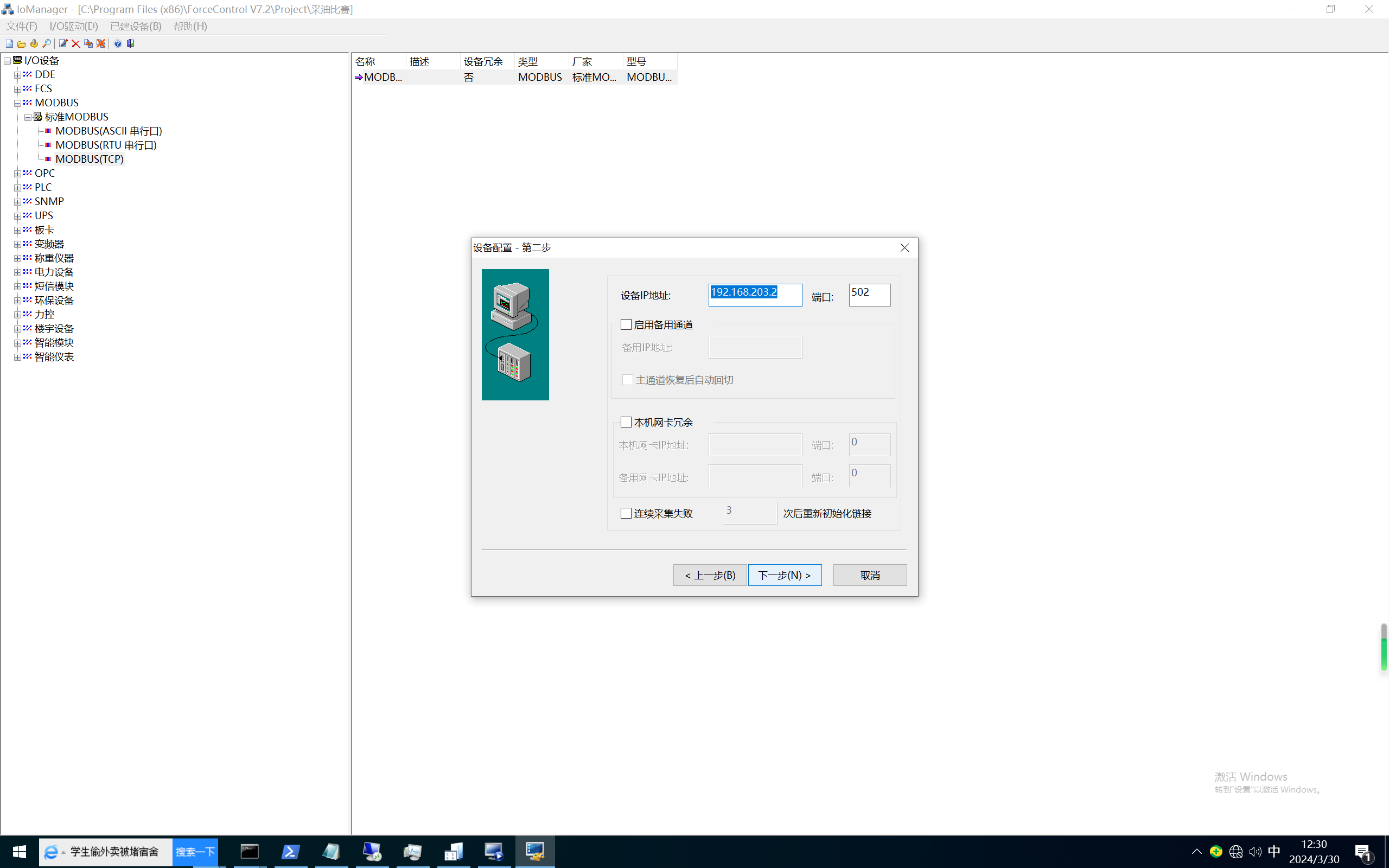

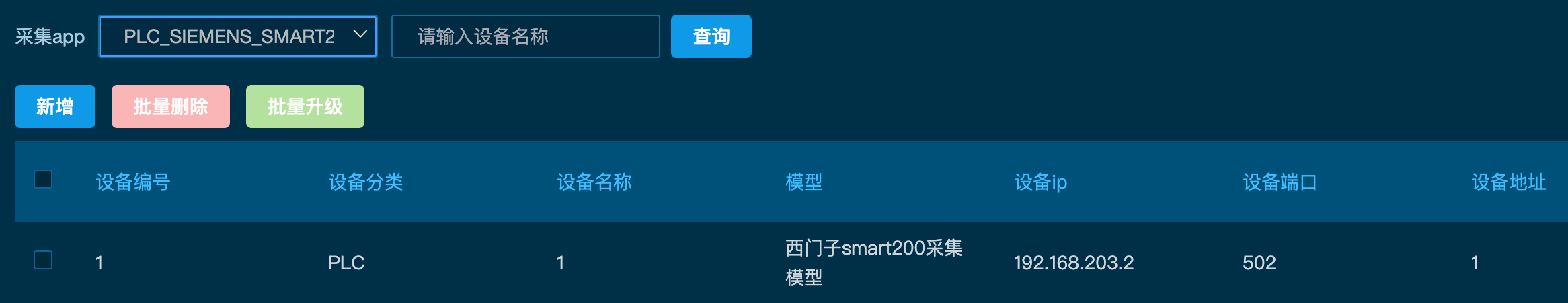

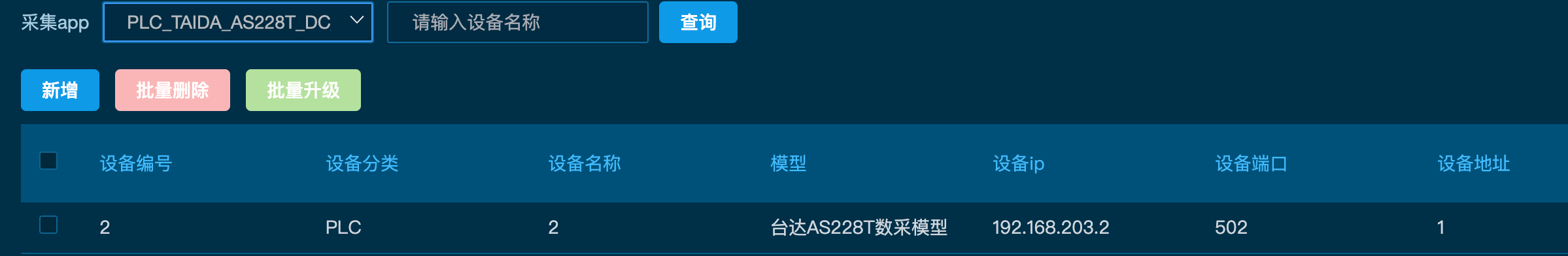

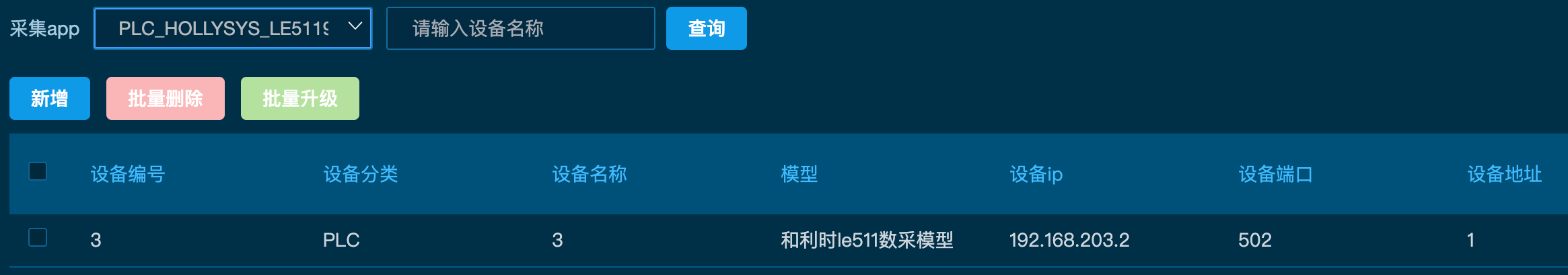

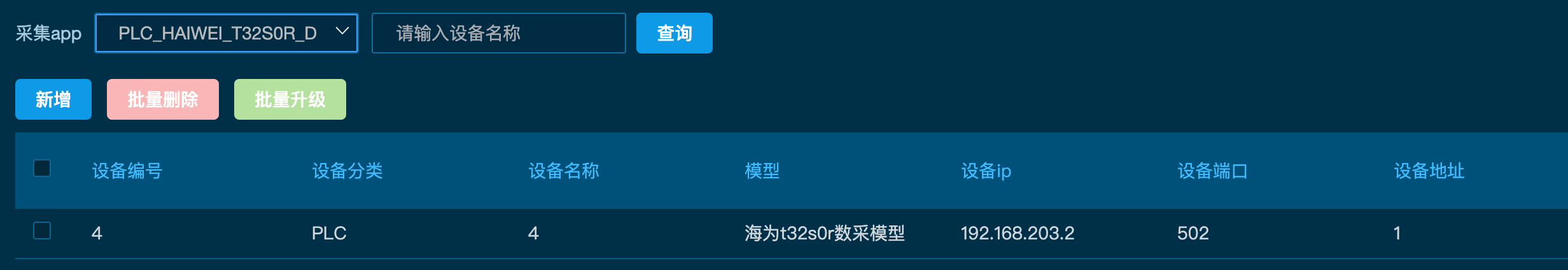

根据提示判断PLC网段为192.168.203.2.

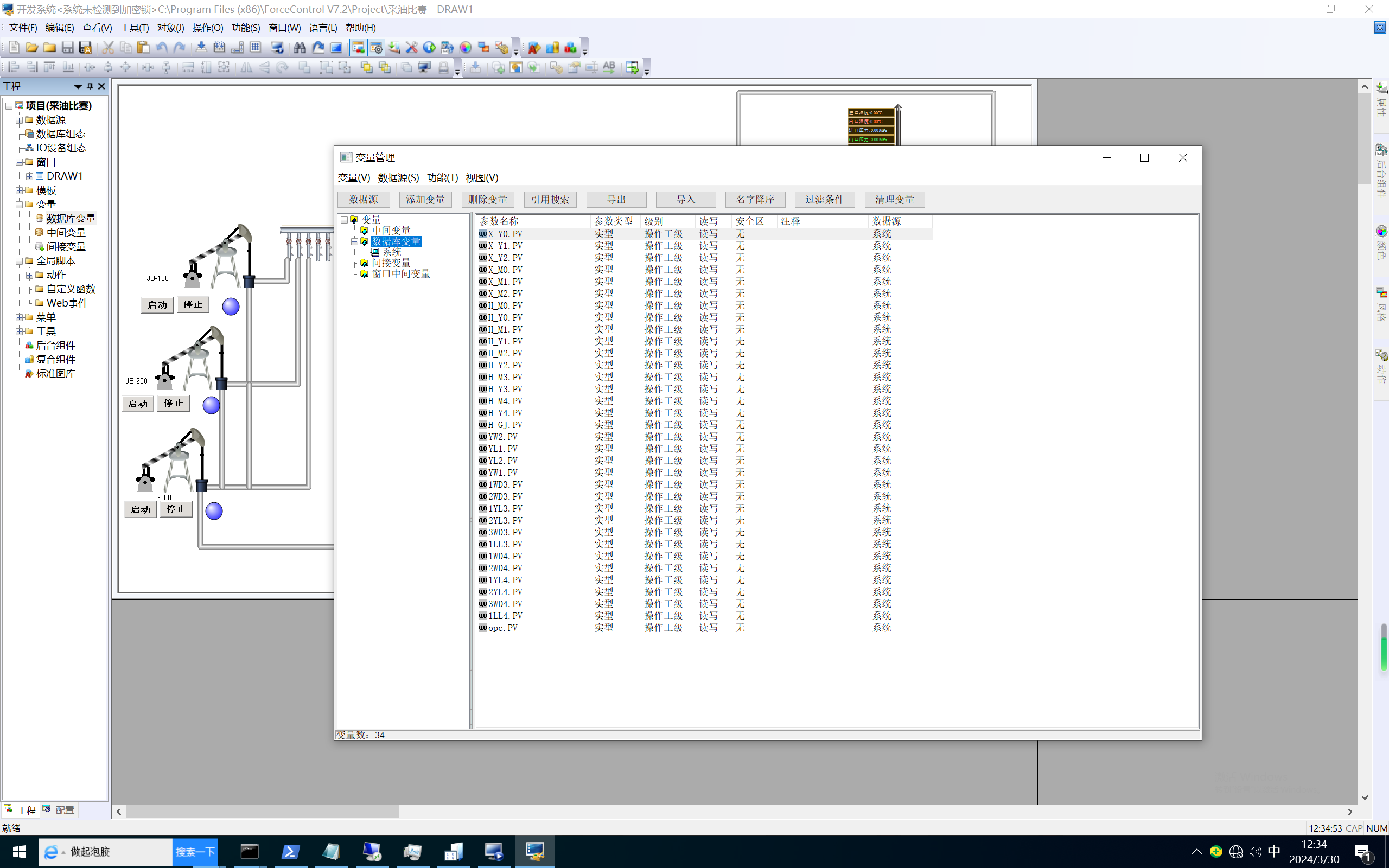

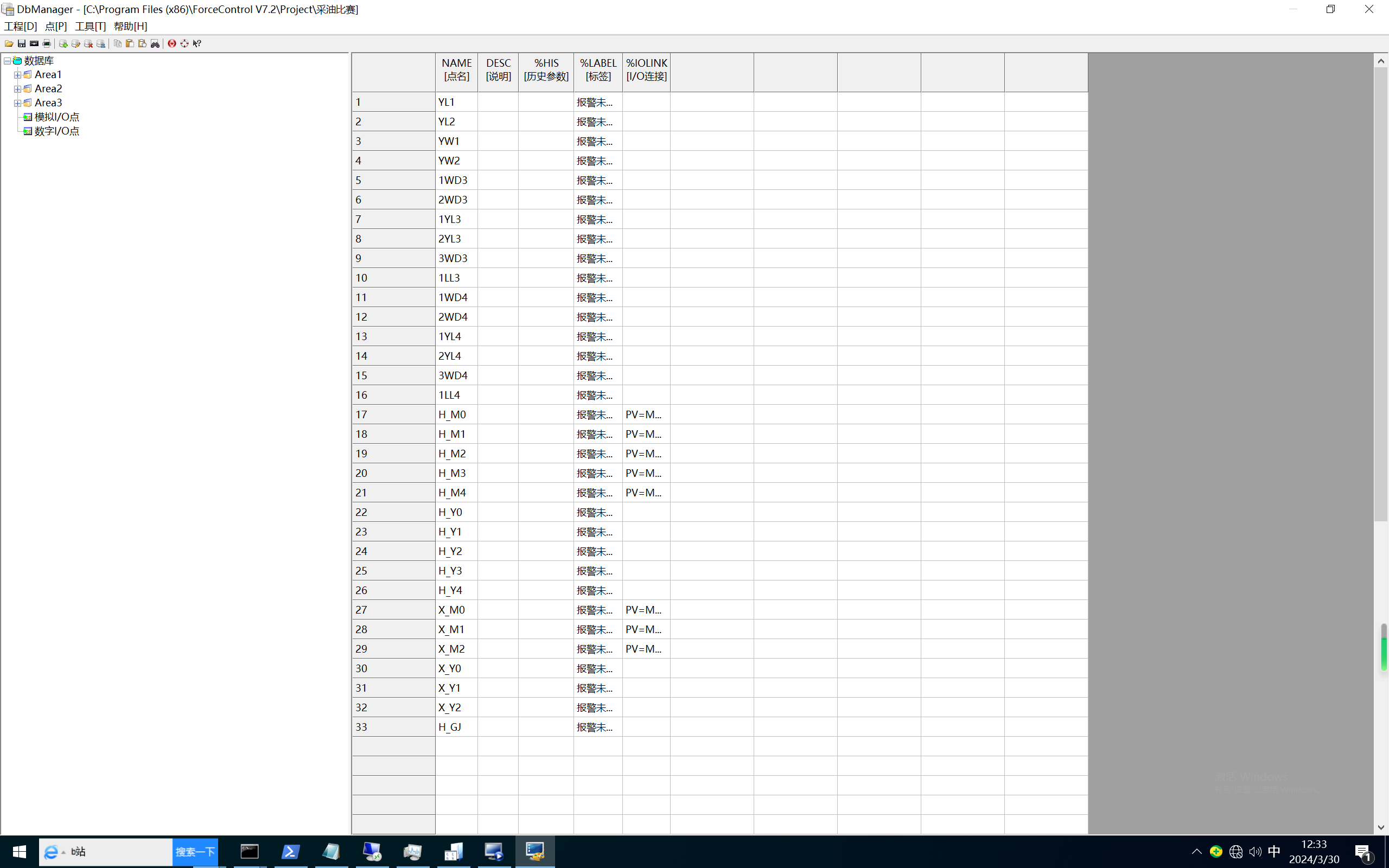

通过力控分析,采集以上点位..

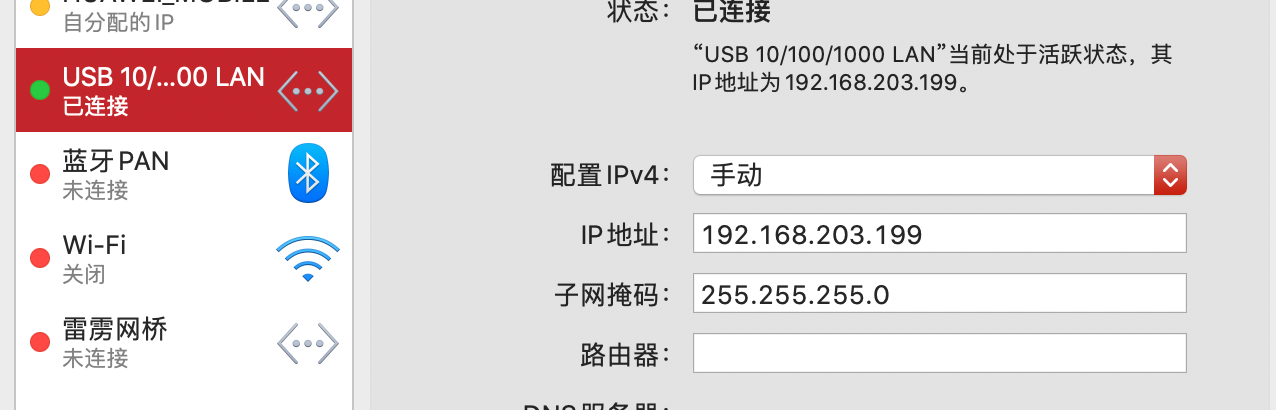

1、修改网关地址,一个同PLC同网段。配置192.168.203.14,另一个配置为192.168.100.100。

2、将本机地址修改为203网段

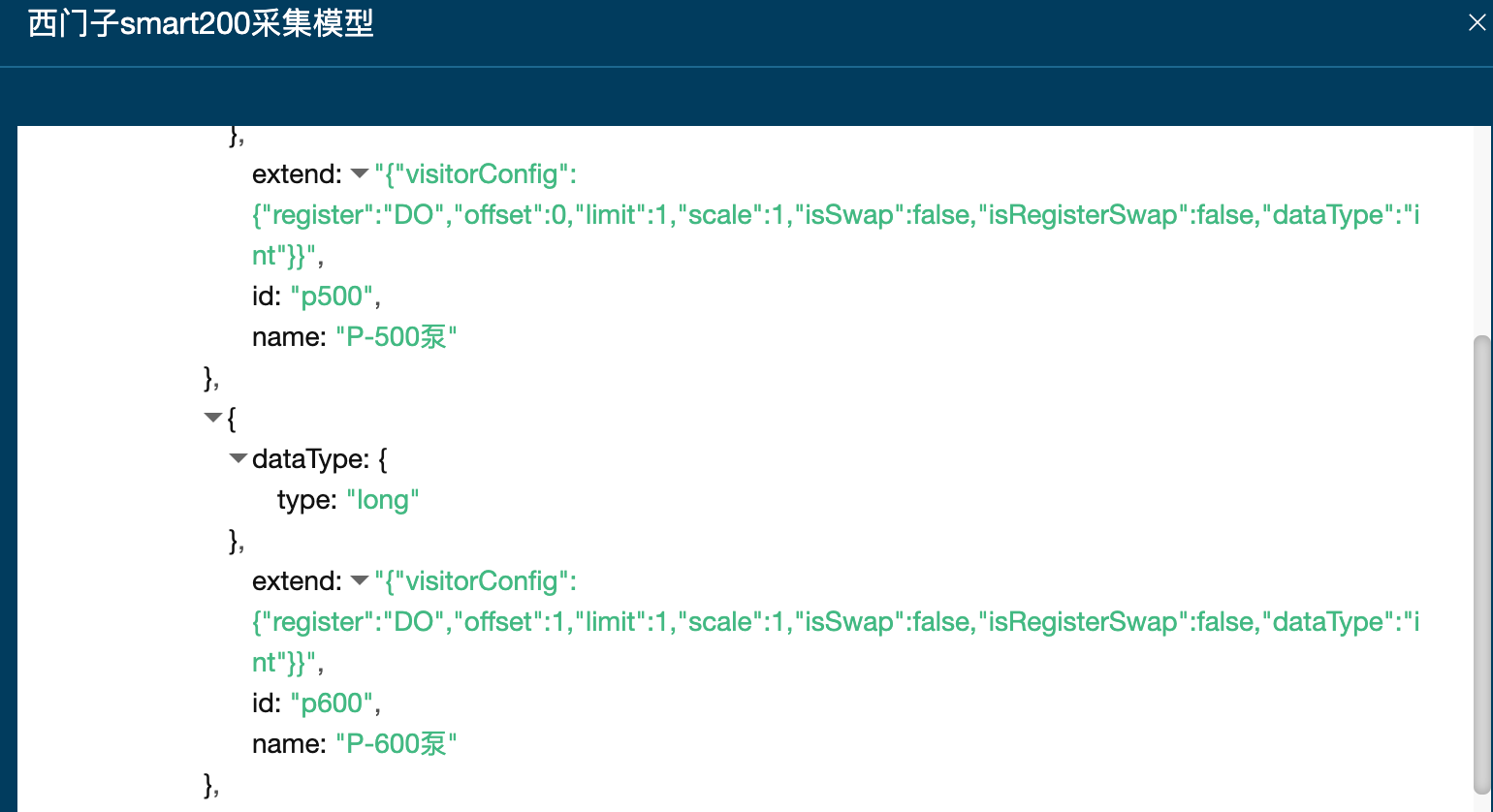

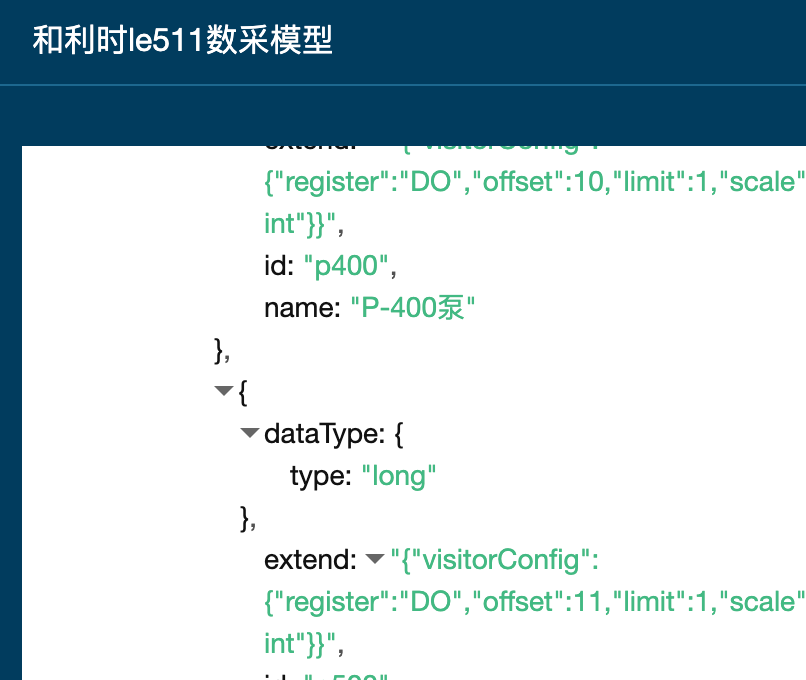

3、配置模型

其中,西门子的offset是0-3

台达的offset是4-6

和利时的是7-11

海为的是12-16

4、采集配置:

西门子

台达

和利时

海为

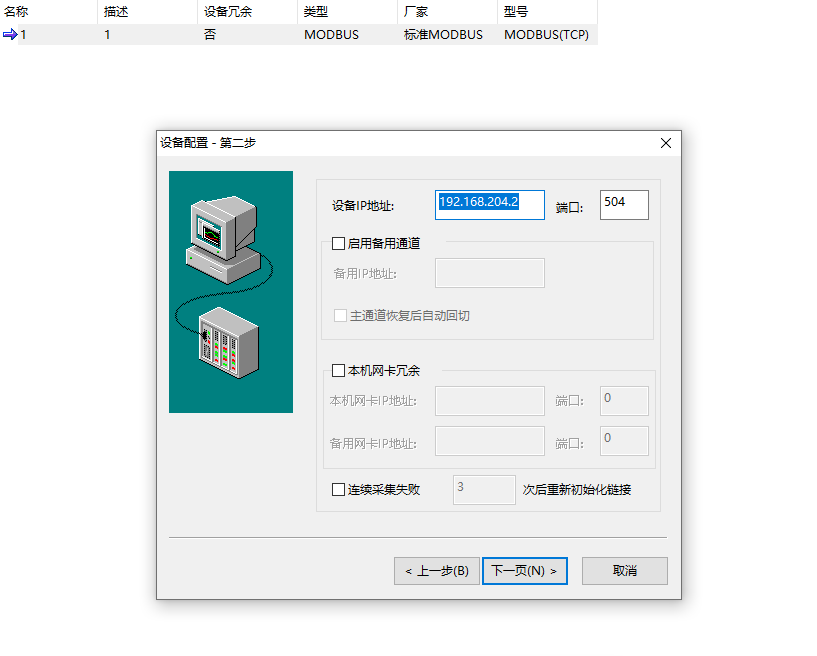

- 数据转发配置

题目3:分析风险

- 安全防护目标

安全防护目标在工控系统中广泛涉及以下元素,但不局限于此:

可编程逻辑控制器(PLC):作为工控系统的核心,控制生产线上的机械设备。

上位机(SCADA系统):监控和控制工业过程,收集来自下位机和传感器的数据。

组态软件:用于配置PLC和SCADA系统的参数和逻辑。

通信协议:例如MODBUS、PROFIBUS等,负责设备间的数据交换。

网络设备:包括交换机、路由器、防火墙等,支持数据通信和网络安全。

人机界面(HMI):允许操作员与系统交互,控制过程并显示数据。

- 资产

工控系统的关键资产不仅限于:

PLC

上位机

网络设备(交换机、路由器、防火墙)

传感器和执行器

移动设备(用于远程监控和控制)

数据库服务器(存储过程数据和配置信息)

- 脆弱性

工控系统资产可能存在的脆弱性包括:

无口令或弱口令访问:例如PLC允许无口令连接,上位机使用易猜测的密码。

明文通信协议:如MODBUS、DNP3等协议默认情况下不加密数据,易被监听和篡改。

高危漏洞:软件和操作系统的未修补漏洞,可能被利用执行远程代码或拒绝服务攻击。

未授权访问:缺乏足够的访问控制措施,允许未授权访问敏感设备和数据。

- 防护手段

针对上述脆弱性,可以采取以下防护手段:

强化认证机制:为PLC和上位机配置强密码策略,实施多因素认证。

网络隔离与分段:使用防火墙和虚拟局域网(VLAN)技术,将关键设备隔离在安全的网络区域内。

加密通信:对敏感通信协议实施加密措施,使用安全的通信协议如TLS替换或加固现有的明文协议。

漏洞管理:定期对设备和软件进行漏洞扫描,及时应用安全补丁和更新。

访问控制和监控:实施细粒度的访问控制策略,监控和记录关键设备及数据的访问行为。

物理安全:确保重要设备位于受保护的环境中,防止未经授权的物理访问。

应急响应计划:制定和测试应急响应和恢复计划,以应对安全事件和故障。

智能化赛区

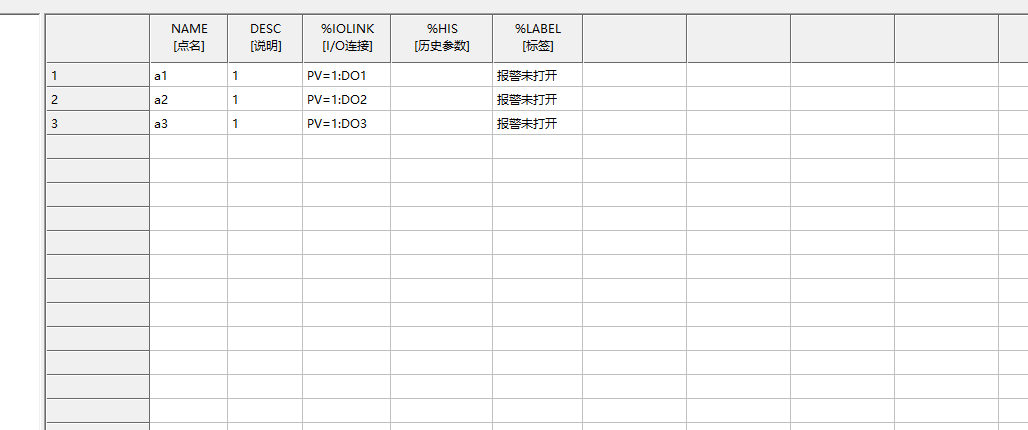

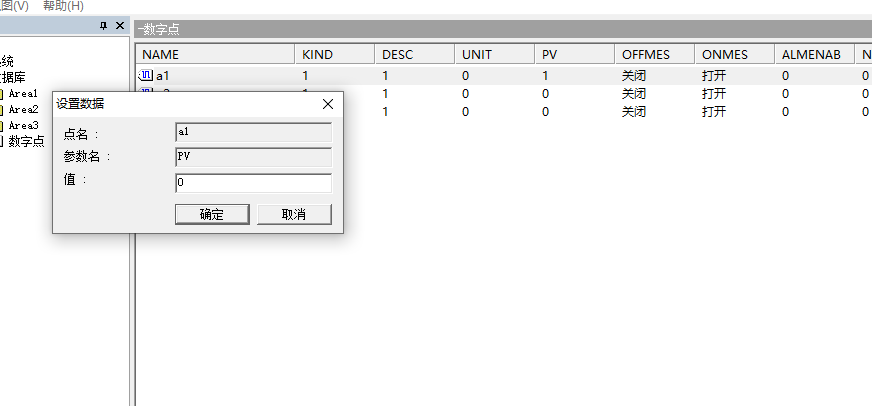

建立I/O组态

建立数据库组态,链接DO线圈,偏移量分别为1、2、3

运行组态、通过实时数据库控制点位

步骤:a2 为1 后机器人写字程序停止

第二题

完成笔入圈中

通过编写脚本,使笔尖进入圈中

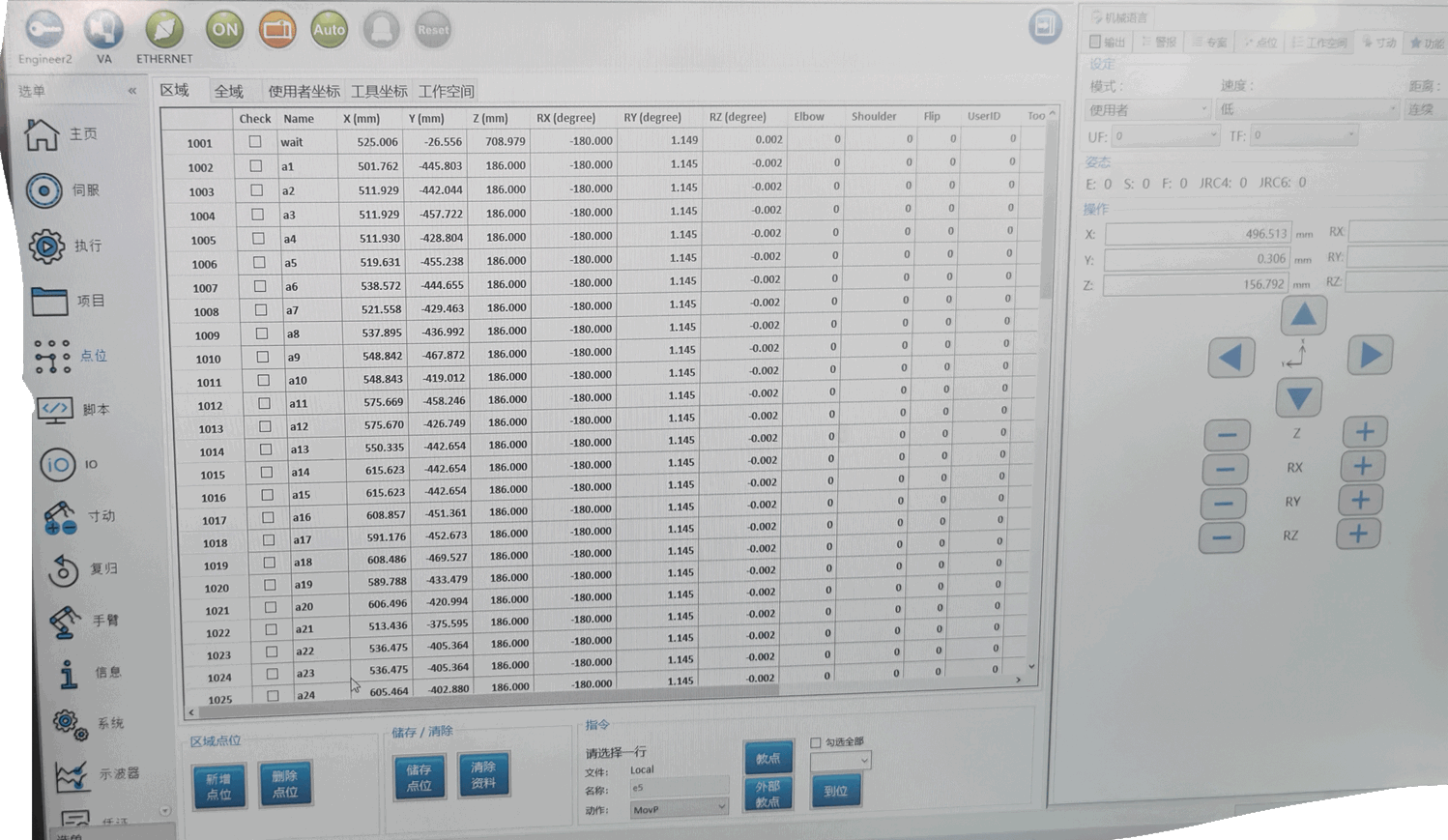

点坐标为:X:496.513 Y:0.306 Z:156.792 RX:-180 RY:1.145 RZ:-0.002

打开机器人编程软件,点击左上角登录,密码2222,

点击左侧点位,点击下面新增点位,将上述点坐标输入进对应坐标中

点击左侧脚本,只需要写入MoveL(”点名”)即可

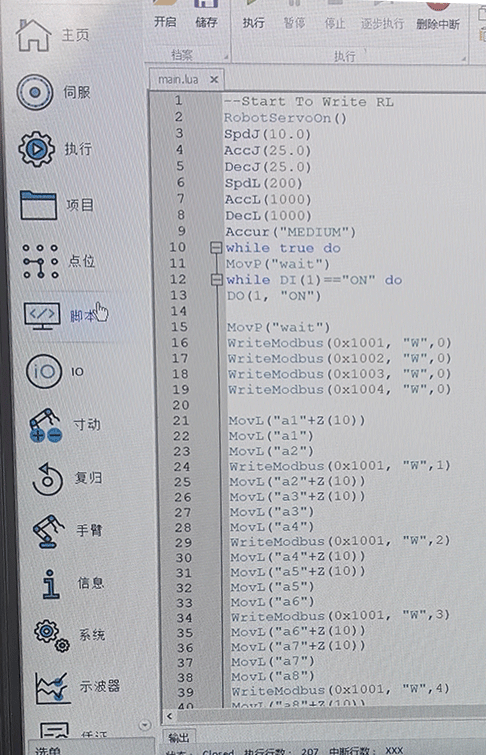

第三题、完成机器人状态采集、这里不做组态图限制,限制使用力控软件

DO线圈偏移1功能:机器人程序运行

DO线圈偏移2功能:机器人程序停止

DO线圈偏移3功能:执行写字程序

通过编辑组态图画面 完成程序监控,监控点位包含以上三点即可获得得分