burpsuite安全与介绍——抓包,改包

一、简介:

Burp Suite 是用于攻击web 应用程序的集成平台。它包含了许多Burp工具,这些不同的burp工具通过协同工作,有效的分享信息,支持以某种工具中的信息为基础供另一种工具使用的方式发起攻击。这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。它主要用来做安全性渗透测试。

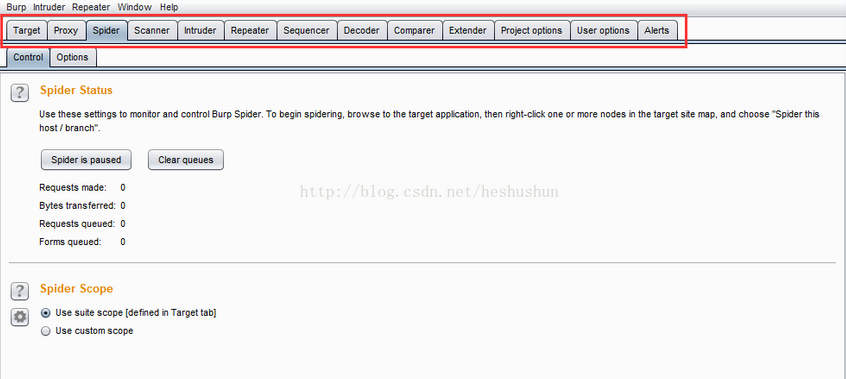

二、工具箱

1.Target(目标)——显示目标目录结构的的一个功能

10.Extender(扩展)——可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

11.Options(设置)——对Burp Suite的一些设置

测试工作流程

Burp支持手动的Web应用程序测试的活动。它可以让你有效地结合手动和自动化技术,使您可以完全控制所有的BurpSuite执行的行动,并提供有关您所测试的应用程序的详细信息和分析。 让我们一起来看看Burp Suite的测试流程过程吧。 如下图

简要分析

代理工具可以说是Burp Suite测试流程的一个心脏,它可以让你通过浏览器来浏览应用程序来捕获所有相关信息,并让您轻松地开始进一步行动,在一个典型的测试中,侦察和分析阶段包括以下任务:

手动映射应用程序-使用浏览器通过BurpSuite代理工作,手动映射应用程序通过以下链接,提交表单,并通过多步骤的过程加强。这个过程将填充代理的历史和目标站点地图与所有请求的内容,通过被动蜘蛛将添加到站点地图,可以从应用程序的响应来推断任何进一步的内容(通过链接、表单等)。也可以请求任何未经请求的站点(在站点地图中以灰色显示的),并使用浏览器请求这些。

在必要是执行自动映射-您可以使用BurpSuite自动映射过程中的各种方法。可以进行自动蜘蛛爬行,要求在站点地图未经请求的站点。请务必在使用这个工具之前,检查所有的蜘蛛爬行设置。

使用内容查找功能发现,可以让您浏览或蜘蛛爬行可见的内容链接以进一步的操作。

使用BurpSuite Intruder(入侵者)通过共同文件和目录列表执行自定义的发现,循环,并确定命中。

注意,在执行任何自动操作之前,可能有必要更新的BurpSuite的配置的各个方面,诸如目标的范围和会话处理。

分析应用程序的攻击面 -

映射应用程序的过程中填入代理服务器的历史和目标站点地图与所有的BurpSuite已抓获有关应用程序的信息。这两个库中包含的功能来帮助您分析它们所包含的信息,并评估受攻击面的应用程序公开。此外,您可以使用BurpSuite的目标分析器报告的攻击面的程度和不同类型的应用程序使用的URL

。

接下来主要介绍下BurpSuite的各个功能吧。先介绍Proxy功能,因为Proxy起到一个心脏功能,所有的应用都基于Proxy的代理功能。

Burp Suite功能按钮键翻译对照

|

|

|

|

|

|

Burp |

BurpSuite |

save state wizard |

保存状态向导 |

|

restore state |

恢复状态 |

Remember setting |

记住设置 |

|

restore defaults |

恢复默认 |

Intruder |

入侵者 |

|

Start attack |

开始攻击(爆破) |

Actively scan defined insertion points |

定义主动扫描插入点 |

|

Repeater |

中继器 |

New tab behavior |

新标签的行为 |

|

Automatic payload positions |

自动负载位置 |

config predefined payload lists |

配置预定义的有效载荷清单 |

|

Update content-length |

更新内容长度 |

unpack gzip/deflate |

解压gzip/放弃 |

|

Follow redirections |

跟随重定向 |

process cookies in redirections |

在重定向过程中的cookies |

|

View |

视图 |

Action |

行为 |

|

|

|

|

|

|

Target |

目标 |

Proxy |

代理 |

|

Spider |

蜘蛛 |

Scanner |

扫描 |

|

Intruder |

入侵者 |

Repeater |

中继器 |

|

Sequencer |

定序器 |

Decoder |

解码器 |

|

Comparer |

比较器 |

Extender |

扩展 |

|

Options |

设置 |

Detach |

分离 |

|

Filter |

过滤器 |

SiteMap |

网站地图 |

|

Scope |

范围 |

Filter by request type |

通过请求过滤 |

|

Intercept |

拦截 |

response Modification |

响应修改 |

|

match and replace |

匹配和替换 |

ssl pass through |

SSL通过 |

|

Miscellaneous |

杂项 |

spider status |

蜘蛛状态 |

|

crawler settings |

履带式设置 |

passive spidering |

被动蜘蛛 |

|

form submission |

表单提交 |

application login |

应用程序登录 |

|

spider engine |

蜘蛛引擎 |

scan queue |

扫描队列 |

|

live scanning |

现场扫描 |

live active scanning |

现场主动扫描 |

|

live passive scanning |

现场被动扫描 |

attack insertion points |

攻击插入点 |

|

active scanning optimization |

主动扫描优化 |

active scanning areas |

主动扫描区域 |

|

passive scanning areas |

被动扫描区域 |

Payload |

有效载荷 |

|

payload processing |

有效载荷处理 |

select live capture request |

选择现场捕获请求 |

|

token location within response |

内响应令牌的位置 |

live capture options |

实时捕捉选项 |

|

Manual load |

手动加载 |

Analyze now |

现在分析 |

|

Platform authentication |

平台认证 |

Upstream proxy servers |

上游代理服务器 |

|

Grep Extrack |

提取 |

|

|

三、抓包

1.设置浏览器

选项---常规---网络代理设置

这时候电脑上的火狐浏览器也设置为了代理模式。

代理设置成功之后,访问网页是访问不了的,因为我们没有将请求转发,接下来就需要配置burp来转发浏览器的请求。

2.配置burp监听端口

然后打开burp

在监听的端口设置与代理的端口相同。

这时候,再次访问网页会发现还是访问不了,在这里我折腾了很久,原因是burp默认开启了拦截模式。

就是Interceept is on,刚使用这个软件的时候,鬼知道这是干嘛的。被坑了好久。

点击成关闭状态就可以了

3.抓包

在访问百度的时候,会显示

直接点击高级然后继续访问就可以了。

点击http History

可以看到所有的访问记录都被抓下来了

4.改包

比如搜索dashabi(搜索中文的问候抓的包是乱码,不利观察)

一直点击forword,并且查看params选项,知道参数的内容中出现dashabi

这时候把dashabi更改为xiaoshabi,继续点击forword或者关闭拦截功能。

百度便会搜索xiaoshabi了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号