扩展ACL配置

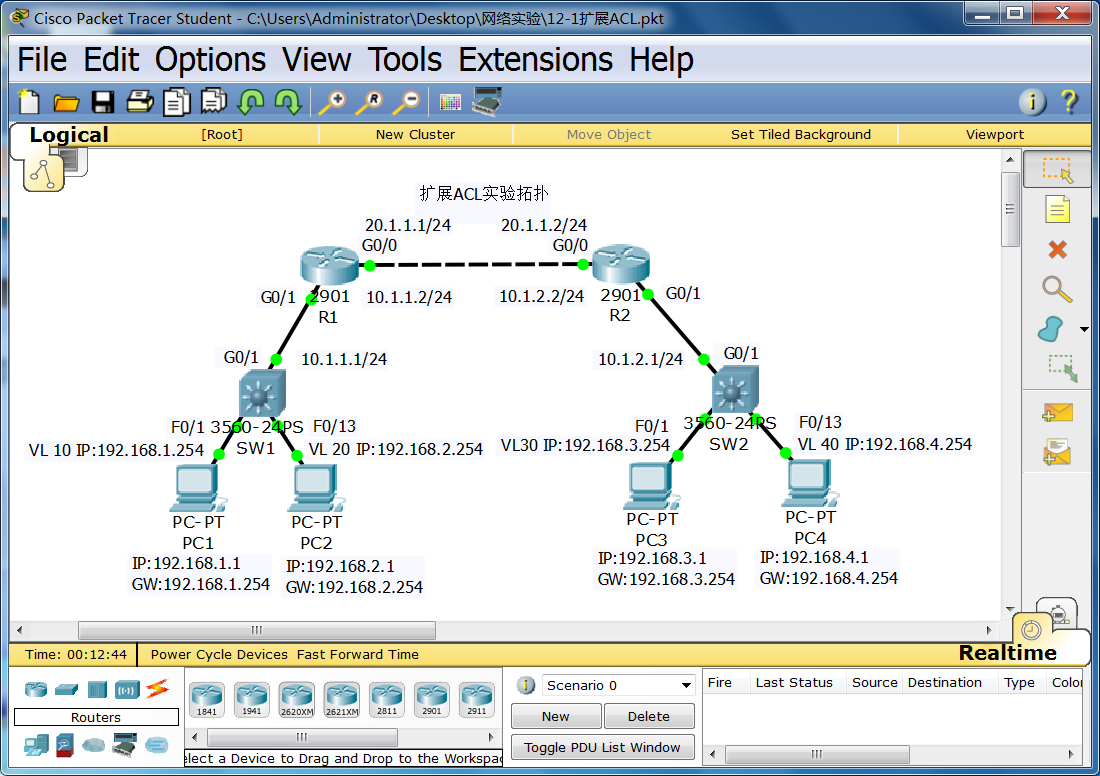

拓扑图

扩展ACL实验配置过程

步骤一 配置各设备接口IP地址

(1)SW1的接口IP

Switch>

Switch>en

Switch#conf t

Switch(config)#ho SW1

SW2(config)#vl 10

SW1(config-vlan)#vl 20

SW1(config-vlan)#exit

SW1(config)#in vl 10

SW1(config-if)#ip ad 192.168.1.254 255.255.255.0

SW1(config-if)#no sh

SW1(config-if)#exit

SW1(config)#in vl 20

SW1(config-if)#ip ad 192.168.2.254 255.255.255.0

SW1(config-if)#no sh

SW1(config-if)#exit

SW1(config)#in g0/1

SW1(config-if)#no sw

SW1(config-if)#ip ad 10.1.1.1 255.255.255.0

SW1(config-if)#no sh

SW1(config-if)#exit

SW1(config)#in ra f0/1-12

SW1(config-if-range)#sw mo ac

SW1(config-if-range)#sw ac vl 10

SW1(config-if-range)#exit

SW1(config)#in ra f0/13-24

SW1(config-if-range)#sw mo ac

SW1(config-if-range)#sw ac vl 20

SW1(config)#end

SW1#sh ru

SW1#sh vl br

(2)R1的接口IP

Router>

Router>en

Router#conf t

Router(config)#ho R1

R1(config)#in g0/1

R1(config-if)#ip ad 10.1.1.2 255.255.255.0

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#in g0/0

R1(config-if)#ip ad 20.1.1.1 255.255.255.0

R1(config-if)#no sh

R1(config-if)#end

R1#sh ru

(3)R2的接口IP

Router>

Router>en

Router#conf t

Router(config)#ho R2

R2(config)#in g0/0

R2(config-if)#ip ad 20.1.1.2 255.255.255.0

R2(config-if)#no sh

R2(config-if)#exit

R2(config)#in g0/1

R2(config-if)#ip ad 10.1.2.2 255.255.255.0

R2(config-if)#no sh

R1(config-if)#end

R1#sh ru

(4)SW2的接口IP

Switch>

Switch>en

Switch#conf t

Switch(config)#ho SW2

SW2(config)#vl 30

SW2(config-vlan)#vl 40

SW2(config-vlan)#exit

SW2(config)#in vl 30

SW2(config-if)#ip ad 192.168.3.254 255.255.255.0

SW2(config-if)#no sh

SW2(config-if)#exit

SW2(config)#in vl 40

SW2(config-if)#ip ad 192.168.4.254 255.255.255.0

SW2(config-if)#no sh

SW2(config-if)#exit

SW2(config)#in g0/1

SW2(config-if)#no sw

SW2(config-if)#ip ad 10.1.2.1 255.255.255.0

SW2(config-if)#no sh

SW2(config-if)#exit

SW2(config)#in ra f0/1-12

SW2(config-if-range)#sw mo ac

SW2(config-if-range)#sw ac vl 30

SW2(config-if-range)#exit

SW2(config)#in ra f0/13-24

SW2(config-if-range)#sw mo ac

SW2(config-if-range)#sw ac vl 40

SW2(config)#end

SW2#sh ru

SW2#sh vl br

步骤二 配置各设备的路由协议

(1)SW1的路由协议OSPF

SW1>

SW1>en

SW1#conf t

SW1(config)#ip routing //启动三层交换机路由功能

SW1(config)#router ospf 100

SW1(config-router)#router-id 1.1.1.1

SW1(config-router)#network 192.168.1.0 0.0.0.255 area 1

SW1(config-router)#network 192.168.2.0 0.0.0.255 area 1

SW1(config-router)#network 10.1.1.0 0.0.0.255 area 1

SW1(config-router)#end

SW1#sh ip ro

(2)R1的路由协议OSPF

R1>

R1>en

R1#conf t

R1(config)#router ospf 100

R1(config-router)#router-id 2.2.2.2

R1(config-router)#network 10.1.1.0 0.0.0.255 area 1

R1(config-router)#network 20.1.1.0 0.0.0.255 area 0

R1(config-router)#end

R1#sh ip ro

(3)R2的路由协议OSPF

R2>en

R2#conf t

R2(config)#router ospf 100

R2(config-router)#router-id 3.3.3.3

R2(config-router)#network 20.1.1.0 0.0.0.255 area 0

R2(config-router)#network 10.1.2.0 0.0.0.255 area 2

R2(config-router)#end

R2#sh ip ro

(4)SW2的路由协议OSPF

SW2>en

SW2#conf

SW2(config)#ip routing

SW2(config)#router ospf 100

SW2(config-router)#router-id 4.4.4.4

SW2(config-router)#network 192.168.3.0 0.0.0.255 area 2

SW2(config-router)#network 192.168.4.0 0.0.0.255 area 2

SW2(config-router)#network 10.1.2.0 0.0.0.255 area 2

SW2(config-router)#end

SW2#sh ip ro

(5)验证测试四台电脑互通

PC1ping PC2 //通

PC1ping PC3 //通

PC1ping PC4 //通

PC2ping PC3 //通

PC2ping PC4 //通

PC3ping PC4 //通

步骤三 利用扩展ACL禁止VL20和VL30互访,其他不受限制。

(1)SW1的配置扩展ACL

SW1>en

SW1#conf t

SW1(config)#access-list 100 deny ip 192.168.2.0 0.0.0.255 192.168.3.0 0.0.0.255

SW1(config)#access-list 100 permit ip any any

SW1(config)#in vl 20

SW1(config-if)#ip access-group 100 in

SW1#sh ru

(2)SW2的配置扩展ACL

SW2>en

SW2#conf t

SW2(config)#ac 100 deny ip 192.168.3.0 0.0.0.255 192.168.2.0 0.0.0.255

SW2(config)#ac 100 permit ip any any

SW2(config)#in vl 30

SW2(config-if)#ip ac 100 in

SW2(config-if)#end

SW2#sh ru

(3)验证测试电脑互通

PC2ping PC1 //通

PC2ping PC3 //不通

PC3ping PC4 //通

步骤四 本实训效果也可以利用标准ACL

可以不做,但要对比两种方法的异同点,通过对比加强理解和记忆。

(1)SW1的配置标准ACL

SW1>en

SW1#conf t

SW1(config)#access-list 50 deny 192.168.3.0 0.0.0.255

SW1(config)#access-list 50 permit any

SW1(config)#in vl 20

SW1(config-if)#no ip access-group 100 in //删除应用扩展ACL100

SW1(config-if)#ip access-group 50 out //标准ACL用在out及SW1的出口G0/1上

(2)SW2的配置标准ACL

SW2>en

SW2#conf t

SW2(config)#ac 50 deny 192.168.2.0 0.0.0.255

SW2(config)#ac 50 permit any

SW2(config)#in vl 30

SW2(config-if)#no ip ac 100 in

SW2(config-if)#ip ac 50 out //标准ACL用在out及SW2的出口G0/1上

SW2(config-if)#end

(3)验证测试电脑互通

PC2ping PC1 //通

PC2ping PC3 //不通

PC3ping PC4 //通

浙公网安备 33010602011771号

浙公网安备 33010602011771号